Bybit، ثاني أكبر منصة لتداول العملات المشفرة في العالم من حيث حجم التداول، أفادت بأن مركز عمليات الأمن (SOC) لديها كشف نتائج تفصيلية لحملة برمجيات خبيثة متطورة متعددة المراحل تستهدف مستخدمي macOS الذين يبحثون عن "Claude Code"، أداة تطوير مدعومة بالذكاء الاصطناعي من Anthropic.

يمثل هذا التقرير أحد أوائل الإفصاحات المعروفة من قِبل منصة تداول عملات مشفرة مركزية (CEX) حول حملة تهديد نشطة تستهدف المطورين عبر قنوات البحث عن أدوات الذكاء الاصطناعي، مما يبرز الدور المتنامي للقطاع في خط الدفاع الأول لاستخبارات الأمن السيبراني.

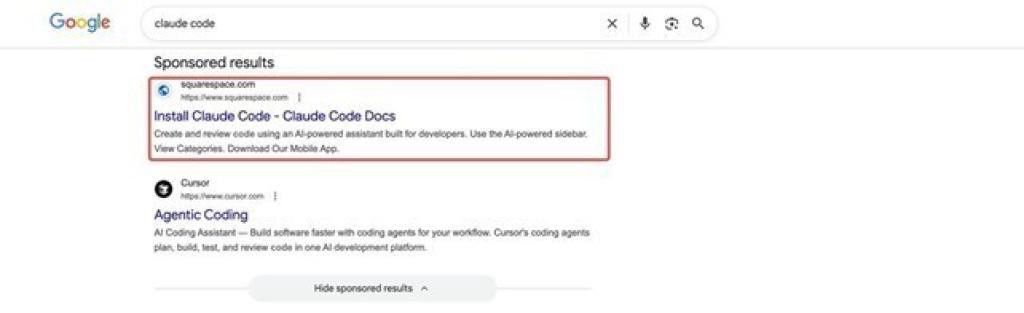

تم التعرف على الحملة لأول مرة في مارس 2026، حيث استخدمت تقنية تسميم تحسين محركات البحث (SEO poisoning) لرفع نطاق خبيث إلى أعلى نتائج البحث في غوغل. وتمت إعادة توجيه المستخدمين إلى صفحة تنصيب مزيفة صُممت لتشبه الوثائق الشرعية عن قرب، ما أطلق سلسلة هجوم من مرحلتين تركز على سرقة بيانات الاعتماد، واستهداف الأصول المشفرة، والحفاظ على وصول مستمر إلى النظام.

الحمولة الأولية، التي نُقلت عبر ملف إسقاط من نوع Mach-O، نشرت برمجية سرقة معلومات تعتمد على osascript وتُظهر خصائص مشابهة لسلالات AMOS وBanshee المعروفة. ونفذت تسلسلاً متعدد المراحل من الإخفاء لاستخراج بيانات حساسة بما في ذلك بيانات اعتماد المتصفحات، ومدخلات macOS Keychain، وجلسات تيليغرام، وملفات تعريف VPN، ومعلومات محافظ العملات المشفرة. وقد حدد باحثو بايبيت محاولات وصول مستهدفة إلى أكثر من 250 إضافة محفظة قائمة على المتصفح والعديد من تطبيقات المحافظ على سطح المكتب.

قدّمت الحمولة في المرحلة الثانية باباً خلفياً مكتوباً بلغة ++C يتمتع بقدرات متقدمة على المراوغة، بما في ذلك اكتشاف بيئات العزل (sandbox) وتكوينات تنفيذية مشفرة أثناء التشغيل. وأقامت البرمجية الخبيثة آليات استمرارية من خلال عوامل تعمل على مستوى النظام ومكّنت تنفيذ أوامر عن بُعد عبر استقصاء يعتمد على HTTP، مما منح المهاجمين تحكماً مستمراً في الأجهزة المخترَقة.

استند مركز عمليات الأمن في بايبيت إلى أساليب عمل مدعومة بالذكاء الاصطناعي عبر دورة حياة تحليل البرمجيات الخبيثة بالكامل، ما سرّع زمن الاستجابة بشكل ملحوظ مع الحفاظ على العمق التحليلي. وقد أُنجز الفرز الأولي وتصنيف عينة ملف Mach-O خلال دقائق، حيث أشارت النماذج إلى سلوكيات مشابهة لعائلات برمجيات خبيثة معروفة.

أدى استخدام الهندسة العكسية المدعومة بالذكاء الاصطناعي وتحليل تدفّق التحكم إلى تقليص الوقت المطلوب للفحص العميق للباب الخلفي في المرحلة الثانية من ست إلى ثماني ساعات تقريباً إلى أقل من 40 دقيقة. وفي الوقت نفسه، حددت خطوط أنابيب الاستخراج الآلي مؤشرات الاختراق (IOCs) – بما في ذلك بنية التحكم والقيادة، وتواقيع الملفات، وأنماط السلوك – وقامت بمواءمتها مع أطر التهديدات المعتمدة.

مكّنت هذه القدرات من نشر إجراءات الكشف في اليوم نفسه. وقد دعم توليد القواعد المدعوم بالذكاء الاصطناعي إنشاء تواقيع للتهديدات وقواعد لاكتشاف نقاط النهاية، والتي تحقّق منها المحللون قبل دفعها إلى بيئات الإنتاج. كما قلّصت مسودات التقارير المولَّدة بالذكاء الاصطناعي زمن الإنجاز، مما أتاح الانتهاء من مخرجات استخبارات التهديدات بسرعة أكبر بنحو 70% مقارنة بأساليب العمل التقليدية.

"بصفتنا من أوائل منصات تداول العملات المشفرة التي توثّق علناً هذا النوع من حملات البرمجيات الخبيثة، نعتقد أن مشاركة هذه النتائج أمر حاسم لتعزيز الدفاع الجماعي على مستوى القطاع"، قال ديفيد زونغ، رئيس قسم التحكم في المخاطر والأمن في مجموعة بايبيت. "يتيح لنا مركز عمليات الأمن المدعوم بالذكاء الاصطناعي الانتقال من الاكتشاف إلى رؤية كاملة لسلسلة القتل في إطار نافذة تشغيل واحدة. ما كان يتطلب سابقاً فريقاً من المحللين يعمل عبر نوبات متعددة – من فك الشيفرة، واستخراج مؤشرات الاختراق، وإعداد التقارير، وكتابة القواعد – اكتمل في جلسة واحدة، حيث يتولى الذكاء الاصطناعي الجزء الأكبر من العمل بينما يقدّم محللونا الحكم والتحقق."

وكشف التحقيق أيضاً عن أساليب هندسة اجتماعية، بما في ذلك نوافذ مزيفة لكلمة مرور macOS تُستخدم للتحقق من بيانات الاعتماد الخاصة بالمستخدمين وتخزينها مؤقتاً. وفي بعض الحالات، حاول المهاجمون استبدال تطبيقات محافظ العملات المشفرة الشرعية مثل Ledger Live وTrezor Suite بنسخ طروادية مستضافة على بنية تحتية خبيثة.

استهدفت البرمجيات الخبيثة طيفاً واسعاً من البيئات، بما في ذلك المتصفحات المعتمدة على Chromium، وإصدارات فايرفوكس، وبيانات سفاري، وتطبيق Apple Notes، وأدلة الملفات المحلية المستخدمة عادةً لتخزين بيانات مالية أو بيانات مصادقة حساسة.

حدّدت بايبيت عدة نطاقات ونقاط تحكم وقيادة مرتبطة بالحملة، جرى تعطيلها جميعاً قبل الكشف العلني. وتشير التحليلات إلى أن المهاجمين اعتمدوا على استقصاء متقطع عبر HTTP بدلاً من اتصالات مستمرة، ما جعل عملية الكشف أكثر صعوبة.

تعكس الحادثة توجهاً متزايداً للمهاجمين نحو استهداف المطورين عبر نتائج بحث مManipulated، لا سيما مع اكتساب أدوات الذكاء الاصطناعي انتشاراً واسعاً. ويظل المطورون أهدافاً عالية القيمة نظراً لوصولهم إلى قواعد الشيفرة، والبنية التحتية، والأنظمة المالية.

أكدت بايبيت أنه تم تحديد البنية التحتية الخبيثة في 12 مارس، مع إكمال التحليل الكامل، وإجراءات التخفيف، وتدابير الكشف في اليوم نفسه. وتبع ذلك الإفصاح العلني في 20 مارس، إلى جانب إرشادات تفصيلية للكشف.

#Bybit / #CryptoArk / #NewFinancialPlatform

نبذة عن بايبيت

بايبيت هي ثاني أكبر منصة لتداول العملات المشفرة في العالم من حيث حجم التداول، وتخدم مجتمعاً عالمياً يضم أكثر من 80 مليون مستخدم. تأسست في عام 2018، وتعمل بايبيت على إعادة تعريف الانفتاح في العالم اللامركزي من خلال إنشاء نظام بيئي أبسط وأكثر انفتاحاً ومساواة للجميع. ومع تركيز قوي على Web3، تعقد بايبيت شراكات استراتيجية مع بروتوكولات البلوكتشين الرائدة لتوفير بنية تحتية قوية ودفع الابتكار على السلسلة. وبفضل حفظ الأصول الآمن، والأسواق المتنوعة، وتجربة المستخدم البديهية، وأدوات البلوكتشين المتقدمة، تعمل بايبيت على سد الفجوة بين التمويل التقليدي (TradFi) والتمويل اللامركزي (DeFi)، مما يمكّن المطورين والمبدعين والمهتمين من إطلاق الإمكانات الكاملة لـ Web3. اكتشف مستقبل التمويل اللامركزي على Bybit.com.

لمزيد من التفاصيل حول بايبيت، يُرجى زيارة Bybit Press

للاستفسارات الإعلامية، يُرجى التواصل عبر: [email protected]

للحصول على التحديثات، يُرجى متابعة: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube