بعد سنوات من بناء سلاسل كتلة ضخمة تحاول التعامل مع كل وظيفة داخل نظام واحد، توصلت صناعة سلسلة الكتل إلى حقيقة أساسية: التخصص يتفوق على التعميم.

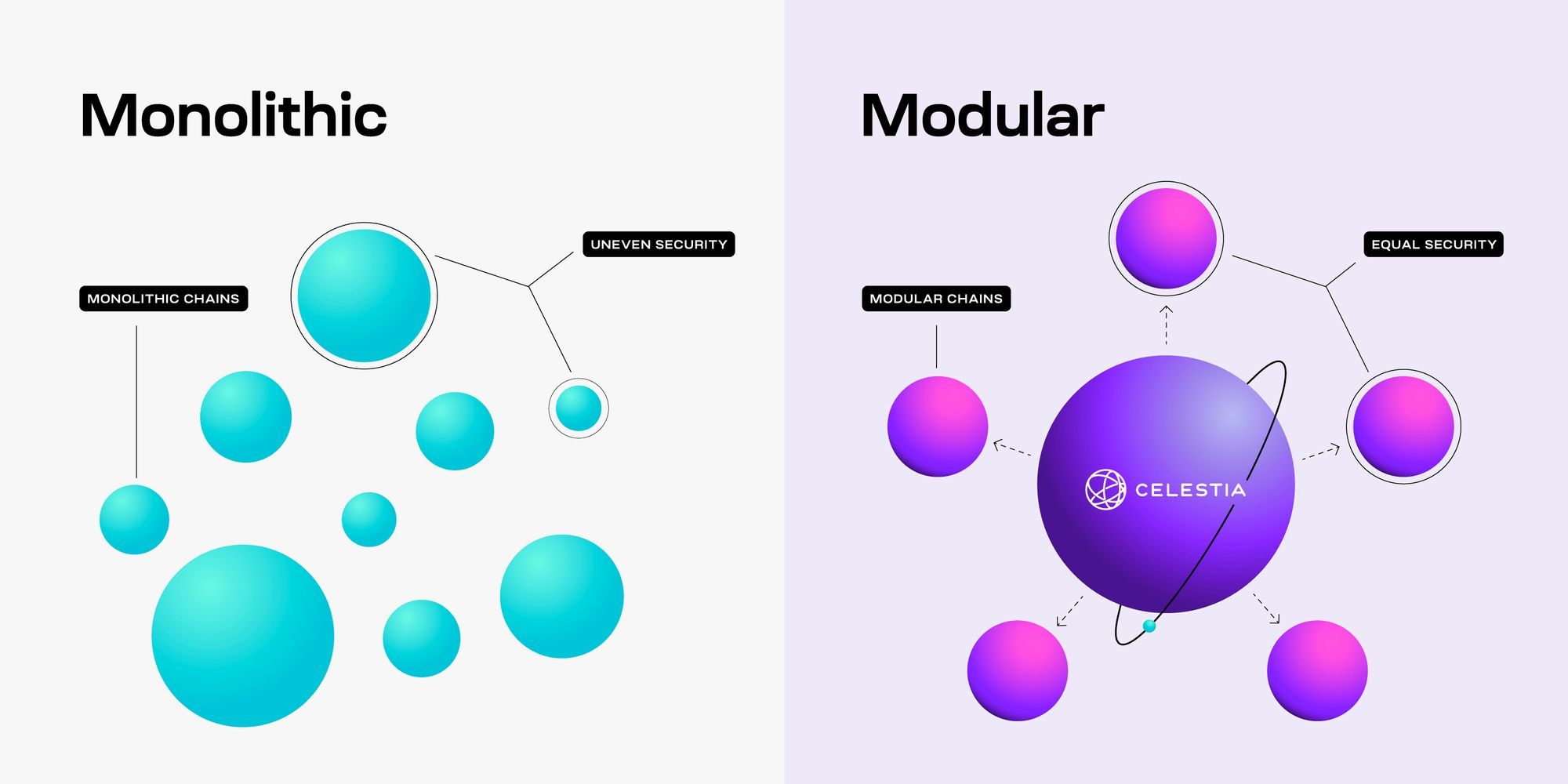

كما يجادل مصطفى البسام، المؤسس المشارك لسيلستيا، فقد عانت العملات الرقمية من اختناق بسبب دورة لا نهاية لها من منصات العقود الذكية الأحادية الجديدة، كل واحدة تضحي باللامركزية والأمان في سبيل خفض رسوم المعاملات. لا يمكن لشبكة الويب 3 أن تتوسع ضمن قيود الإطار الأحادي. وقد أطلقت هذه الفكرة تصميم سلسلة الكتل المعيارية، حيث يتم فصل الوظائف الأساسية إلى طبقات متخصصة تعمل معًا بدلاً من التنافس داخل سلسلة واحدة.

تسارعت وتيرة هذا الاتجاه بشكل درامي بين عامي 2023 و2025. أطلقت سيلستيا شبكتها الرئيسية في أكتوبر 2023، مقدمة أول طبقة جاهزة للإنتاج لتوفر البيانات باستخدام أخذ عينات توفر البيانات. تلت "EigenDA" في عام 2024 مستخدمة بنية الاستدعاء الخاصة بالإيثيريوم لتقديم خدمات بيانات ذات مقياس كبير.

ظهرت "Avail" من نظام بوليجون في يوليو 2024، متخذةً موقعها كحل لتوفر البيانات مستقل عن السلاسل. تمثل هذه المشاريع نهجًا مختلفًا لنفس المشكلة: كيفية توفير البنية التحتية الأساسية لنظام سلسلة الكتل المعيارية دون إجبار كل سلسلة على بناء التوافق وتخزين البيانات والتنفيذ من الصفر.

تتجاوز التبعات البنية التقنية بكثير. تتحدى سلاسل الكتل المعيارية النماذج الاقتصادية الأساسية لشبكات سلاسل الكتل، وتغير الافتراضات الأمنية، وتخلق فرصًا جديدة للابتكار بينما تُدخل مخاطر جديدة. فهم هذا التحول يتطلب النظر إلى كيفية عمل الأنظمة المعيارية، ولماذا ظهرت، وما المشاكل التي تحلها، وما المقايضات التي تُدخلها.

وللإمساك بحجم هذا التحول، يجب أولاً فهم ما جاء قبلها. تتبع قصة تطور سلسلة الكتل قوساً واضحاً: من تركيز البيتكوين الوحيد على تحويل القيمة الآمن، من خلال الإيثيريوم للحوسبة متعددة الأغراض، إلى حلول تمدد الطبقة الثانية التي كشفت حدود التصميم الأحادي، وأخيراً إلى البنيات المعيارية التي تُطلق الآن على نطاق واسع. كل مرحلة بنيت على رؤى من المرحلة السابقة، وتعرض تدريجياً القيود التي تهدف التصميمات المعيارية للتغلب عليها.

شرح سلاسل الكتل الأحادية

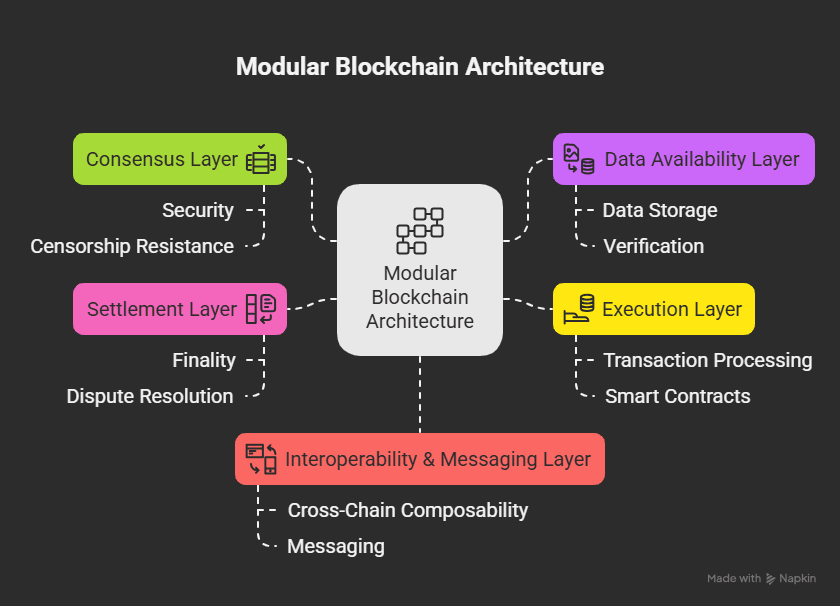

تقوم سلسلة الكتل الأحادية بجميع الوظائف الأساسية داخل نظام موحد واحد. تشمل هذه الوظائف تنفيذ المعاملات والعقود الذكية، والإجماع على ترتيب وصحة تلك المعاملات، ووفرة البيانات لضمان إتاحة جميع المعلومات للتحقق، والتسوية لتوفير النهائية وحل النزاعات. تمثل شبكات سلسلة الكتل التقليدية مثل البيتكوين، والإيثيريوم قبل اللفائف، وسولانا هذا النهج.

يوفر التصميم الأحادي مزايا كبيرة. البساطة تقف على رأس هذه الفوائد. عندما تعمل جميع الوظائف داخل نظام واحد، يواجه المطورون تحديات تكامل أقل ويواجه المستخدمون نموذجًا عقليًا بسيطًا. تستفيد الأمان أيضا من هذا النهج الموحد.

يتم تأمين جميع الطبقات من قبل نفس مجموعة المحققين، مما يلغي افتراضات الثقة التي تنشأ عندما تعتمد المكونات المختلفة على آليات أمان منفصلة. يصل التكامل إلى ذروته في الأنظمة الأحادية، حيث تشترك جميع العقود الذكية والتطبيقات في نفس بيئة التنفيذ ويمكن أن تتفاعل الذري دون جسور عبر السلاسل أو بروتوكولات تمرير الرسائل.

يوضح البيتكوين التصميم الأحادي في أنقى صوره. تُركز الشبكة بالكامل على تأمين تحويل القيمة، مع تنفيذ محدود بلغة نصية بسيطة. يقوم كل عقدة كاملة بتنزيل والتحقق من كل معاملة، مما يضمن أقصى درجات الأمان واللامركزية بتكلفة الإنتاجية.

يقوم البيتكوين بمعالجة حوالي سبع معاملات في الثانية، ومحاولات لزيادة هذه القدرة أثارت مناقشات مثيرة للجدل بدقة لأن تغيير جانب واحد من النظام يؤثر على كل شيء آخر.

أثنى الإيثيريوم، قبل تطوره نحو البنية المعيارية، سلسلة أحادية أكثر تعقيدًا. تتعامل الشبكة مع تنفيذ العقد الذكي، والتوافق من خلال إثبات الحصة، ووفرة البيانات لجميع بيانات المعاملات، والتسوية للشبكات ذات الطبقة الثانية. مكن هذا النهج الشامل انفجار التطبيقات المالية اللامركزية وتضخم الرسوم خلال فترات الذروة. It does not execute smart contracts or provide a virtual machine. Instead, developers can deploy their own execution layers, whether rollups, application-specific chains, or entirely custom environments, and use Celestia purely for ordering transactions and ensuring their data remains available. Celestia's roadmap targets relentlessly scaling beyond 1 gigabyte per second data throughput, aiming to remove crypto's ultimate scaling bottleneck.

لا تقوم بتنفيذ العقود الذكية أو توفير آلة افتراضية. بدلاً من ذلك، يمكن للمطورين نشر طبقات التنفيذ الخاصة بهم، سواء كانت الرول أبس، سلاسل محددة للتطبيق، أو بيئات مخصصة بالكامل، واستخدام سيليستيا فقط لترتيب المعاملات وضمان توفر بياناتهم. تستهدف خطة سيليستيا لتوسيع ترتيب المعاملات بلا هوادة إلى ما يتجاوز جيجابايت في الثانية، ساعية إلى إزالة عنق الزجاجة النهائي في توسيع التشفير.

The technical innovation enabling Celestia's scalability is data availability sampling. Traditional blockchains require every full node to download all transaction data to verify availability. This creates a direct tradeoff between block size and decentralization. Data availability sampling changes this dynamic by allowing light nodes to verify data availability by randomly sampling small portions of each block.

الابتكار التقني الذي يسمح بتوسيع سيليستيا هو أخذ عينات من توفر البيانات. تتطلب البلوكشين التقليدية أن تقوم كل عقدة كاملة بتحميل جميع بيانات المعاملات للتحقق من التوفر. هذا يتسبب في مقايضة مباشرة بين حجم الكتلة واللامركزية. يغيّر أخذ عينات توفر البيانات هذه الديناميكية من خلال السماح للعقد الخفيفة بالتحقق من توفر البيانات عبر عينات عشوائية لأجزاء صغيرة من كل كتلة.

If the samples are available, nodes can be confident with high probability that all data is available, without downloading everything. This enables Celestia to scale data availability as more light nodes join the network, inverting the traditional scaling curve.

إذا كانت العينات متوفرة، يمكن للعقد أن تكون واثقة بقدر كبير من الاحتمالية أن كل البيانات متاحة، بدون تحميل كل شيء. هذا يمكن سيليستيا من توسيع توفر البيانات مع انضمام المزيد من العقد الخفيفة إلى الشبكة، عاكسة المنحنى التقليدي للتوسع.

Celestia also introduced the concept of sovereign rollups, which are execution layers that use Celestia for data availability and consensus but make their own decisions about execution rules, governance, and upgrades.

قدمت سيليستيا أيضًا مفهوم "الرول أبس السيادية"، وهي طبقات تنفيذ تستخدم سيليستيا لتوفر البيانات والتوافق لكنها تتخذ قراراتها الخاصة بشأن قواعد التنفيذ، الحوكمة، والترقيات.

Unlike Ethereum rollups, which typically inherit security and settlement from Ethereum, sovereign rollups on Celestia operate more independently. They post their data to Celestia to ensure availability, but they define their own validity conditions and do not rely on an external chain for final settlement.

بخلاف الرول أبس في الإيثيريوم، التي عادةً ما ترث الأمان والتسوية من الإيثيريوم، تعمل الرول أبس السيادية في سيليستيا بشكل أكثر استقلالية. تنشر بياناتها في سيليستيا لضمان التوفر، لكنها تحدد شروط صحتها الخاصة ولا تعتمد على سلسلة خارجية للتسوية النهائية.

EigenDA emerged as a different approach to modular data availability, built on top of the EigenLayer restaking protocol. EigenDA utilizes an elegant architecture that maintains optimality or near-optimality across the dimensions of performance, security, and cost through Reed Solomon encoding that is cryptographically verified by KZG polynomial opening proofs. Rather than building an independent blockchain like Celestia, EigenDA operates as an actively validated service within the EigenLayer ecosystem, allowing Ethereum stakers to reuse their staked ETH to help secure the data availability layer.

نشأ EigenDA كنهج مختلف لتوفر البيانات المعيارية، مبني على بروتوكول إعادة الرهان EigenLayer. يستخدم EigenDA بنية أنيقة تحافظ على الأداء الأمثل أو القريب من الأمثل عبر أبعاد الأداء، الأمان، والتكلفة عبر ترميز Reed Solomon الذي يتم التحقق منه تشفيريًا من خلال إثباتات الفتح متعددة الحدود KZG. بدلاً من بناء بلوكشين مستقل مثل سيليستيا، يعمل EigenDA كخدمة مثبتة بنشاط داخل نظام EigenLayer الإيكولوجي، مما يسمح لأصحاب الإيثيريوم المخصصين بإعادة استخدام الإيثيريوم المخصص للمساعدة في تأمين طبقة توفر البيانات.

The EigenDA architecture separates roles among different participants. Dispersers encode data and distribute it to validator nodes. Validator nodes attest to data availability and store portions of each data blob. Retrieval nodes collect data shards from validators and reconstruct the original data when needed.

تفصل بنية EigenDA الأدوار بين المشاركين المختلفين. يقوم "المشتتون" بترميز البيانات وتوزيعها على عقد التحقق. تشهد عقد التحقق على توفر البيانات وتخزن أجزاء من كل كتلة بيانات. تقوم عقد الاسترجاع بتجميع شظايا البيانات من المصدقين وإعادة بناء البيانات الأصلية عند الحاجة.

The network launched with an industry-leading 100 megabytes per second data availability throughput, with a roadmap to scale exponentially. This high throughput derives from EigenDA's design, which requires each operator to store only a fraction of the total data while maintaining the ability to reconstruct everything if needed.

تم إطلاق الشبكة بسرعة إمكانيات توفر بيانات تبلغ 100 ميجابايت في الثانية، مع خطة للتوسع بشكل أسّي. يستمد هذا النقل العالي من تصميم EigenDA، الذي يطلب من كل مشغل تخزين جزء فقط من البيانات الإجمالية مع الحفاظ على القدرة على إعادة بناء كل شيء إذا لزم الأمر.

EigenDA's integration with Ethereum through EigenLayer creates unique security properties. The protocol leverages billions of dollars in restaked ETH as economic security, inheriting Ethereum's robust validator set while providing specialized data availability services.

تخلق تكامل EigenDA مع الإيثيريوم عبر EigenLayer خصائص أمان فريدة. يستفيد البروتوكول من مليارات الدولارات من الإيثيريوم المخصص كأمان اقتصادي، وراثة مجموعة المصدقين القوية للإيثيريوم بينما تقدم خدمات توفر بيانات متخصصة.

This shared security model reduces the capital cost of securing the data availability layer compared to bootstrapping an entirely independent blockchain. EigenDA also natively uses Ethereum as a settlement layer for operator set management, ensuring enhanced security for layer-two networks that settle to Ethereum.

يقلل هذا النموذج الأمني المشترك من تكلفة رأس المال لتأمين طبقة توفر البيانات مقارنة بإعداد بلوكشين مستقل تماما. كما يستخدم EigenDA بشكل أصلي الإيثيريوم كطبقة تسوية لإدارة مجموعة المشغلين، مما يضمن أمانًا معززًا للشبكات ذات الطبقة الثانية التي تستقر على الإيثيريوم.

Avail represents a third major approach to modular data availability, emphasizing chain-agnostic infrastructure and cross-chain interoperability. The project's horizontally scalable, chain-agnostic and trust-minimized infrastructure aims to unify the fragmented blockchain ecosystem by providing unlimited blockspace, native interoperability, and modular security. Built using the Polkadot SDK, Avail operates as a specialized data availability blockchain that connects with multiple layer-one ecosystems including Ethereum, Solana, and BNB Chain.

تمثل Avail نهجًا ثالثًا رئيسيًا لتوفر البيانات المعياري، مع التركيز على البنية المدركة للمنصة وتحقيق التفاعل البيني بين السلاسل. تهدف البنية التحتية التي يمكن توسيعها أفقيًا، والمدركة للمنصة، والموثوقية المخفضة إلى توحيد النظام البيئي للبلوكشين المجزأ بتوفير مساحة بلوك غير محدودة، وتفاعل أصلي بين السلاسل، وأمان معياري. تم بناؤها باستخدام Polkadot SDK، تعمل Avail كبلوكشين متخصص لتوفر البيانات يتصل بأنظمة بيئية متعددة من الطبقة الأولى بما في ذلك Ethereum وSolana وBNB Chain.

Avail's architecture consists of three components working together. The data availability layer stores transaction data using erasure coding and KZG polynomial commitments for efficient verification. The Nexus layer provides trust-minimized cross-chain interoperability, enabling seamless communication between rollups and sovereign chains built on different ecosystems. The Fusion layer offers multi-token economic security, allowing the network to be secured not just by Avail's native token but also by ETH, BTC, SOL, and other assets.

تتكون بنية Avail من ثلاثة مكونات تعمل معًا. تقوم طبقة توفر البيانات بتخزين بيانات المعاملات باستخدام ترميز المحو والتزامات التكافؤ متعددة الحدود KZG للتحقق الفعال. تقدم طبقة Nexus التفاعل البيني بين السلاسل بالحد الأدنى من الثقة، مما يمكن من التواصل السلس بين الرول أبس والسلاسل السيادية المبنية على أنظمة بيئية مختلفة. توفر طبقة Fusion أمانًا اقتصاديًا متعدد الرموز، مما يتيح تأمين الشبكة ليس فقط بواسطة رمز Avail الأصلي بل وأيضًا بواسطة ETH وBTC وSOL وأصول أخرى.

Avail's data availability layer employs KZG polynomial commitments to cryptographically prove data availability without requiring full downloads, allowing chains like Polygon zkEVM Validium to reduce Ethereum costs by approximately 90 percent while maintaining security. The protocol's emphasis on light client verification enables users to run lightweight nodes on devices like phones or browsers, verifying data availability in seconds without the resource requirements of full nodes.

تستخدم طبقة توفر البيانات بـ Avail التزامات KZG متعددة الحدود لإثبات توفر البيانات تشفيرًا بدون الحاجة إلى التنزيل بالكامل، مما يسمح للسلاسل مثل Polygon zkEVM Validium بتخفيض تكاليف الإيثيريوم بنحو 90 بالمائة مع الحفاظ على الأمان. يركز البروتوكول على التحقق بواسطة العملاء الخفيفة، مما يمكّن المستخدمين من تشغيل العقد الخفيفة على الأجهزة مثل الهواتف أو المتصفحات، والتحقق من توفر البيانات في ثوانٍ بدون متطلبات الموارد للعقد الكاملة.

Each of these projects represents a different philosophy about how modular blockchains should operate. Celestia prioritizes neutrality and sovereignty, allowing any execution environment to build on top without imposing specific settlement or security assumptions. EigenDA emphasizes deep integration with Ethereum's ecosystem, leveraging restaking to create cost-efficient data availability backed by Ethereum's security. Avail focuses on interoperability and unification, building bridges between different blockchain ecosystems through its Nexus layer.

يمثل كل من هذه المشاريع فلسفة مختلفة حول كيفية عمل البلوكشين المعياري. تعطي سيليستيا الأولوية للحيادية والسيادة، مما يسمح لأي بيئة تنفيذ بالبناء أعلاه دون فرض تسويات أو افتراضات أمنية محددة. يركز EigenDA على التكامل العميق مع نظام الإيثيريوم البيئي، مستفيدًا من إعادة الرهان لإنشاء توفر بيانات فعال من حيث التكلفة ومدعوم بأمان الإيثيريوم. تركز Avail على التفاعل البيني والتوحيد، ببناء جسور بين الأنظمة البيئية المختلفة للبلوكشين من خلال طبقتها Nexus.

The modular approach has catalyzed rapid innovation in execution layers as well. Projects like Arbitrum Orbit, Optimism's OP Stack, and Polygon's Chain Development Kit enable developers to deploy custom rollups with minimal effort. These rollup-as-a-service platforms leverage modular data availability layers for publishing transaction data, allowing development teams to focus on application-specific execution environments rather than rebuilding consensus and data availability infrastructure from scratch.

لقد حرك النهج المعياري الابتكار السريع في طبقات التنفيذ أيضًا. تمكّن مشاريع مثل Arbitrum Orbit وOptimism's OP Stack وPolygon's Chain Development Kit المطورين من نشر رول أبس مخصصة بجهود قليلة. تستفيد هذه المنصات التي تعمل كرول أبس كخدمة من طبقات توفر البيانات المعيارية لنشر بيانات المعاملات، مما يسمح لفرق التطوير بالتركيز على بيئات التنفيذ الخاصة بالتطبيقات بدلاً من إعادة بناء الإجماع والبنية التحتية لتوفر البيانات من الصفر.

Data Availability Layers - The New Backbone

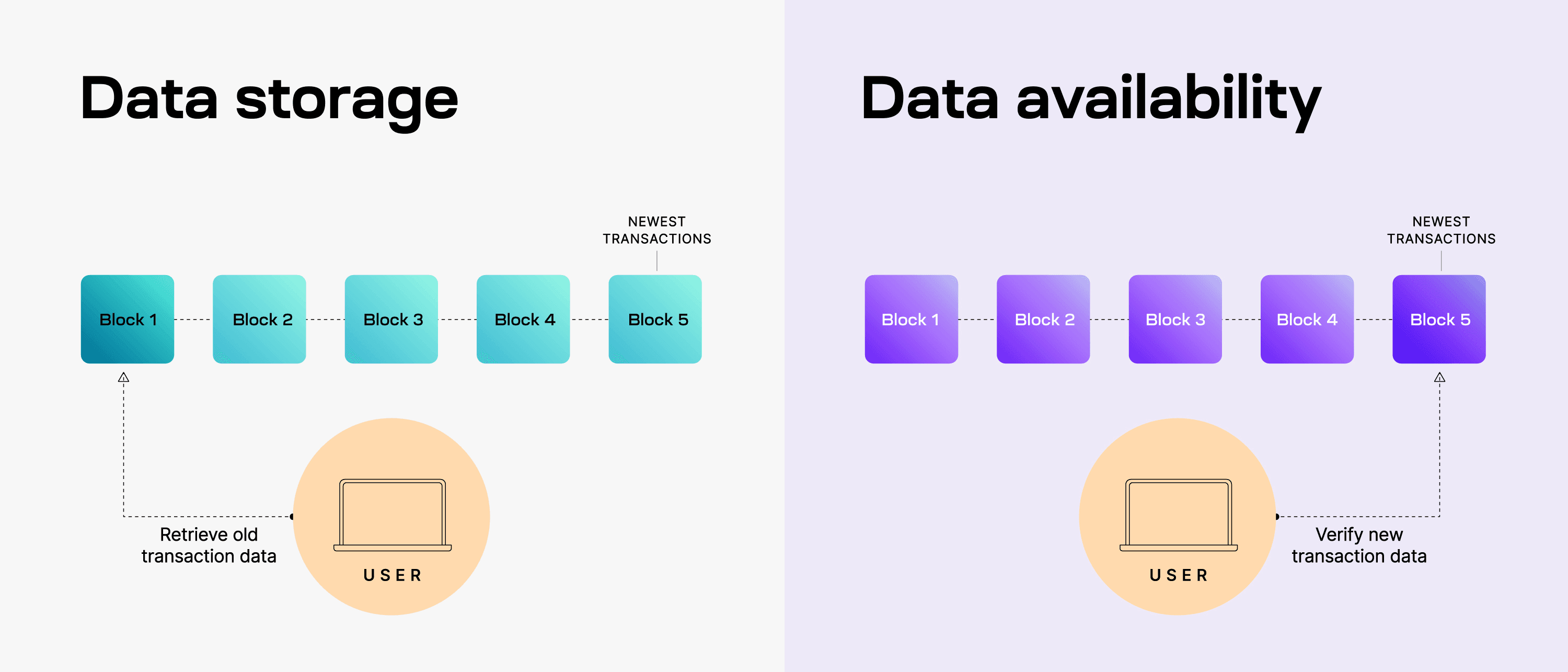

Data availability has emerged as the critical infrastructure bottleneck for blockchain scaling, and understanding why requires examining what data availability means and why it matters. When a blockchain produces new blocks containing transactions, the data availability problem asks: how can the network ensure that all the transaction data in those blocks is actually available to anyone who needs it for verification, without requiring every participant to download and store everything?

أصبح توفر البيانات عنق الزجاجة الحيوي للبنية التحتية لتوسع البلوكشين، وفهم السبب يتطلب فحص ماذا يعني توفر البيانات ولماذا هو مهم. عندما ينتج البلوكشين كتلًا جديدة تحتوي على معاملات، يطرح مشكلة توفر البيانات السؤال: كيف يمكن للشبكة ضمان أن جميع بيانات المعاملات في تلك الكتل متاحة فعليًا لأي شخص يحتاجها للتحقق، بدون أن يتطلب من كل مشارك تحميل وتخزين كل شيء؟

In traditional monolithic blockchains, solving data availability is straightforward but expensive. Every full node downloads every block and stores all the data. If a node can download it, the data must be available. This approach provides maximum security but creates significant scaling limitations. As blocks get larger to accommodate more transactions, running a full node becomes more expensive, reducing decentralization. The cost of storing all this data on a high-security blockchain like Ethereum makes data availability the dominant expense for layer-two rollups.

في البلوكشين التقليدي المونيليثي، يعتبر حل توفر البيانات مباشرًا لكنه مكلف. تقوم كل عقدة كاملة بتحميل كل كتلة وتخزين كل البيانات. فإذا أمكن لعقدة تحميلها، يجب أن تكون البيانات متاحة. يوفر هذا النهج أمانًا أقصى لكن يخلق قيودًا كبيرة على التوسع. كلما كبرت الكتل لاستيعاب المزيد من المعاملات، يصبح تشغيل عقدة كاملة أكثر تكلفة، مما يقلل من اللامركزية. تجعل تكلفة تخزين كل هذه البيانات على بلوكشين عالي الأمان مثل الإيثيريوم توفر البيانات هو النفقات الطاغية للرول أبس من الطبقة الثانية.

The problem becomes more complex in modular architectures where execution happens in one place and data is stored in another. A rollup processes thousands of transactions off-chain, but it must publish the transaction data somewhere so that anyone can reconstruct the rollup's state and verify its correctness. If the rollup operator withholds data, users cannot detect invalid state transitions, creating a vulnerability.

تصبح المشكلة أكثر تعقيدًا في البنى المعيارية حيث يحدث التنفيذ في مكان واحد بينما تخزن البيانات في مكان آخر. يعالج الرول أب آلاف المعاملات خارج السلسلة، لكن يجب عليه نشر بيانات المعاملات في مكان ما حتى يتمكن أي شخص من إعادة بناء حالة الرول أب والتحقق من صحتها. إذا حجب مشغل الرول أب البيانات، لا يمكن للمستخدمين الكشف عن الانتقالات غير الصالحة للحالة، مما يخلق ثغرة.

Data availability layers exist to solve this problem: providing a place to publish transaction data with cryptographic guarantees that the data is available, at a lower cost than posting everything to an execution layer.

توجد طبقات توفر البيانات لحل هذه المشكلة: توفير مكان لنشر بيانات المعاملات مع ضمانات تشفيرية بأن البيانات متاحة، وبتكلفة أقل من نشر كل شيء إلى طبقة التنفيذ.

Celestia's approach to data availability centers on data availability sampling, a technique that fundamentally changes the relationship between block size and verification cost. In traditional blockchains, doubling the block size doubles the amount of data each full node must download. But with data availability sampling, light nodes can verify that data is available by sampling small random portions of each block. Through erasure coding and clever cryptographic techniques, Celestia enables nodes to gain confidence in data availability without downloading everything.

يركز نهج سيليستيا لتوفر البيانات على أخذ عينات توفر البيانات، وهي تقنية تغير بشكل جذري العلاقة بين حجم الكتلة وتكلفة التحقق. في البلوكشين التقليدي، يؤدي مضاعفة حجم الكتلة إلى مضاعفة مقدار البيانات التي يجب أن تقوم كل عقدة كاملة بتحميلها. لكن مع أخذ عينات توفر البيانات، يمكن للعقد الخفيفة التحقق من توفر البيانات عن طريق أخذ عينات عشوائية صغيرة من كل كتلة. من خلال ترميز المحو والتقنيات التشفيرية الذكية، تُمكّن سيليستيا العقد من الحصول على الثقة في توفر البيانات بدون تحميل كل شيء.

The process works through several steps. First, block producers take the transaction data and encode it using a two-dimensional Reed-Solomon encoding scheme. This encoding adds redundancy to the data, expanding it beyond its original size but enabling reconstruction even if significant portions are missing. The encoded data is organized into a matrix and committed to using KZG polynomial commitments, which provide succinct cryptographic proofs about the data's structure.

يعمل هذا العملية من خلال عدة خطوات. أولاً، يقوم منتجو الكتل بأخذ بيانات المعاملات وترميزها باستخدام مخطط ترميز ثنائي الأبعاد لـ Reed-Solomon. يضيف هذا الترميز تكرارًا للبيانات، مما يوسعها إلى ما بعد حجمها الأصلي ولكنه يمكّن من إعادة البناء حتى إذا كانت أجزاء كبيرة مفقودة. يتم تنظيم البيانات المشفرة في مصفوفة والالتزام بها باستخدام التزامات KZG متعددة الحدود، التي توفر براهين تشفيرية مختصرة عن بنية البيانات.

Light nodes then randomly sample small portions of this extended data. Each sample includes a proof that the sampled data is part of the committed block. By collecting multiple random samples, light nodes can become confident with high probability that the entire data matrix is available.

ثم تقوم العقد الخفيفة بأخذ عينات عشوائية لأجزاء صغيرة من هذه البيانات الموسعة. تتضمن كل عينة إثباتًا بأن البيانات المأخوذة جزء من الكتلة المُلتزم بها. عن طريق جمع عينات عشوائية متعددة، تصبح العقد الخفيفة واثقة بقدر كبير من الاحتمالية أن كامل مصفوفة البيانات متوفرة.

The mathematics ensures that if the block producer withholds any significant portion of the data, light nodes will likely detect this through failed samples. Importantly, the confidence level increases with more light nodes, as each performs independent random sampling. This creates a unique scaling property: Celestia becomes more secure as more participants join the network.

يضمن الرياضيات أنه إذا حجب مُنتج الكتلة أي جزء كبير من البيانات، فمن المرجح أن تكتشف العقد الخفيفة ذلك من خلال عينات فاشلة. من المهم أن مستوى الثقة يزداد مع زيادة العقد الخفيفة، حيث تقوم كل منها بأخذ عينات عشوائية مستقلة. هذا يخلق خاصية توسيع فريدة: تصبح سيليستيا أكثر أمانًا مع انضمام المزيد من المشاركين إلى الشبكة.

Celestia's data availability layer costs approximately 64 percent less than Ethereum, with average costs of around $7.31 per megabyte compared to Ethereum's $20.56. The project's SuperBlobs feature further reduces fees to approximately $0.81 per megabyte, enabling cost-effective high-volume scalability.

تكلف طبقة توفر البيانات في سيليستيا تقريبًا 64% أقل من الإيثيريوم، بمتوسط تكاليف حوالي 7.31 دولار لكل ميجابايت مقارنة بـ 20.56 دولارًا للإيثيريوم. تقلل ميزة SuperBlobs في المشروع من الرسوم إلى حوالي 0.81 دولارًا لكل ميجابايت، مما يمكن من توسع فعال من حيث التكلفة وعالي الحجم.ترجمة المحتوى المطلوب من الإنجليزية إلى العربية مع المحافظة على تنسيق الروابط في علامة markdown كما هي:

معالجة البيانات للتحديثات. تجعل هذه الاقتصاديات سيلستيا جذابة للتحديثات وحلول التوسع الأخرى التي تحتاج إلى نشر كميات كبيرة من البيانات.

يشمل التنفيذ التقني استخدام أشجار ميركل الموجهة نحو الأسماء، التي تنظم البيانات في مساحات أسماء منفصلة لتطبيقات مختلفة. يتيح ذلك لكل تحديث أو سلسلة استخدام سيلستيا لنشر بياناتها في مساحة الأسماء الخاصة بها، ولا يحتاج العملاء الخفيفون سوى لتحميل والتحقق من البيانات ذات الصلة بالسلاسل التي يهتمون بها. لا يحتاج تحديث البيانات الذي يراقب مساحة الأسماء الخاصة به إلى معالجة البيانات من التحديثات الأخرى التي تشارك نفس كتل سيلستيا، مما يحسن الكفاءة مع الحفاظ على الأمان المشترك.

EigenDA تتبع نهجاً مختلفاً في توافر البيانات من خلال نموذجها المعتمد على المشغل، لتعزيز القابلية للتوسع الشديد. تم تصميم البروتوكول لتحقيق التوسع الأفقي بحيث أنه مع زيادة عدد المشغلين على الشبكة، تزداد سعة الشبكة. في الاختبارات الخاصة مع 100 عقدة، أظهرت EigenDA سرعة نقل تصل إلى 10 ميغابايت في الثانية، مع خطة لزيادة هذه السرعة إلى 1 غيغابايت في الثانية.

يقسم نظام EigenDA البيانات إلى أجزاء من خلال ترميز المحو، ثم يوزع هذه الأجزاء عبر عدد كبير من المشغلين. ويخزن كل مشغل جزء فقط من إجمالي البيانات، لكن الترميز يضمن أن البيانات الكاملة يمكن إعادة تشكيلها من أي مجموعة كافية من الأجزاء. يخفف هذا التوزيع من عبء التخزين والنطاق الترددي على المشغلين الأفراد بينما يحافظ على ضمانات التوفر من خلال براهين التشفير.

تلعب التزامات KZG دورا رئيسيا في نظام التحقق الخاص بـ EigenDA كما هو الحال في سيلستيا. هذه التزامات بولينومية تتيح إثبات خصائص البيانات دون كشف كل البيانات نفسها. عندما يقوم موزع بتشفير وتوزيع كتل البيانات، فإنه ينتج التزامات KZG التي تتيح للمحققين التحقق من صحة أجزاء البيانات الخاصة بهم دون الحاجة لرؤية الأجزاء الأخرى كاملة، مما يجعل التحقق فعالاً بينما يحافظ على ضمانات أمنية قوية.

يستفيد النموذج الاقتصادي وراء EigenDA من إعادة التثبيت من خلال EigenLayer. يمكن لكاشفي إيثيريوم الذين قاموا بتثبيت ETH اختيار تأمين EigenDA عن طريق تشغيل برامج إضافية، وكسب مكافآت من التحديثات والمستخدمين الآخرين لطبقة توافر البيانات. هذه النهج يحقق عدة مميزات، حيث يقلل من تكلفة رأس المال لتأمين الشبكة لأن نفس الحصة تأمن كل من إيثيريوم وEigenDA، وترث مجموعة كاشفي إيثيريوم اللامركزية بدلاً من أن تحتاج EigenDA لبدءها من الصفر، وتخلق رابطة اقتصادية مباشرة بين أمان إيثيريوم وموثوقية EigenDA.

يجب على مشغلي العقدة تثبيت حد أدنى من 32 ETH أو 1 EIGEN token ليصبحوا أعضاءً في شبكة توافر البيانات، على الرغم من بقاء شروط القص النشطة قيد التطوير حيث يجب على الخدمات الفردية التي يتم التحقق منها مثل EigenDA الانتقال إلى مجموعات المشغلين وتحديد شروط القص المحددة. توضح هذه التطور المستمر في آليات القص كلا من الابتكار والطبيعة المتطورة لنماذج الأمان المعتمدة على إعادة التثبيت.

تتبع Avail نهجاً مختلفا في توافر البيانات، حيث تركز على التوافق بين مختلف منظومات البلوكتشين مع الحفاظ على خصائص الأمان القوية. تعتمد طبقة توافر البيانات الخاصة بالبروتوكول على التزامات KZG وترميز المحو مثل سيلستيا وEigenDA، لكنها تدمج هذه الأمور في رؤية أوسع لبنية تحتية عبر السلاسل.

يحقق شبكة Avail توافر البيانات من خلال آلية توافق مستندة إلى المصدقين مبنية على Polkadot SDK. يصل المصدقون إلى توافق على الكتل التي تحتوي على بيانات المعاملات من تحديثات وسلاسل متعددة، ثم يجعلون هذه البيانات متاحة للتحقق. يمكن للعملاء الخفيفين التحقق من توافر البيانات من خلال العينات، كما هو الحال في نهج سيلستيا. يضمن العملاء الخفيفين لـ Avail تحققاً سريعًا للمعاملات على مستوى المستخدم، مع تأكيدات مسبقة تمكن من تحقق المعاملات في غضون حوالي 250 مللي ثانية، مما يمثل زيادة تبلغ 15 ضعفاً مقارنة بالأساليب التقليدية.

ما يميز Avail هو نموذجها المتعدد للتثبيت وطبقة Nexus للتوافق. بدلاً من الاعتماد فقط على رمز محلي للأمان، يمكن لـ Avail تثبيت ETH, BTC, SOL, وأصول رئيسية أخرى. يهدف هذا النهج متعدد الرموز إلى جذب مزيد من السيولة وأمان اقتصادي أقوى من مجتمعات بلوكتشين متعددة. توفر طبقة Nexus مركز تنسيق بأقل قدر من الثقة للاتصالات عبر السلاسل، مما يمكن التحديثات والسلاسل المبنية على منظومات مختلفة من التفاعلات دون جسور مركزية.

يستند الأساس التقني لهذه الطبقات إلى العديد من الابتكارات المشتركة. يعزز ترميز المحو البيانات بتكرار بحيث يمكن استعادتها حتى إذا فقدت أجزاء منها. توفر الالتزامات البولينية KZG براهين مختصرة عن خصائص البيانات. يتيح أخذ عينات توافر البيانات للعملاء الخفيفين التحقق من التوافر دون تنزيل كل شيء. تتحد هذه الأساليب لجعل توافر البيانات قابلاً للتوسع والتحقق منه.

ومع ذلك، تختلف التطبيقات بطرق مهمة. تعطي سيلستيا الأولوية للحياد وللعمليات السيادية، مما يسمح لأي بيئة تنفيذ للبناء على قمة دون افتراضات محددة حول طبقات التسوية. تؤكد EigenDA التكامل مع إيثيريوم والأمان المعتمد على إعادة التثبيت. تركز Avail على التوافق والدعم متعدد المنظومات. تؤثر هذه الفروق الفلسفية على كل شيء بدءًا من النماذج الاقتصادية وحتى هياكل الإدارة إلى أنواع التطبيقات التي تجذبها كل منصة.

أصبحت طبقة توافر البيانات البنية التحتية الحيوية التي تمكن بلوكتشين الموديلير من التوسع. من خلال توفير البيانات الوفيرة والقابلة للتحقق وبأسعار معقولة، تفتح هذه البروتوكولات إمكانيات جديدة لطبقات التنفيذ لتجربة تصميمات جديدة مع الحفاظ على الخصائص الأمنية. تغير السؤال من ما إذا كان يجب تبني توافر البيانات المعتمد على الموديلير إلى أي نهج يناسب المتطلبات الخاصة للتطبيق.

طبقات التنفيذ والتسوية

بينما توفر طبقات توافر البيانات الأساس لبلوكاتشين الموديلير، تحدد طبقات التنفيذ والتسوية كيفية معالجة المعاملات وتوفيقها. فهم العلاقة بين هذه المكونات يكشف عن البنية الكاملة للأنظمة الموديلير والخيارات التصميمية التي يواجهها المطورون عند بناء تطبيقات بلوكاتشين قابلة للتوسع.

تتعامل طبقات التنفيذ مع معالجة المعاملات وحساب العقود الذكية. في الهياكل الموديلير، يمكن أن يحدث التنفيذ في بيئات متخصصة محسن لاحتياجات استخدام محددة بدلاً من أن تكون داخل سلسلة أحادية الأغراض عامة. تعبر التحديثات عن هذا النهج، حيث تقوم بمعالجة المعاملات خارج السلسلة في بيئة تنفيذ مخصصة ونشر بيانات مضغوطة إلى طبقة توافر البيانات للتحقق.

ظهرت فئتان رئيسيتان من التحديثات. تعتبر التحديثات المتفائلة، التي تنفذها مشاريع مثل Arbitrum وOptimism، أن المعاملات صحيحة افتراضيا ولا تتحقق منها إلا إذا تم تقديم إثبات احتيال يتحدى صحتها. يتيح هذا الافتراض معالجة كفوءة لكنه يقدم فترة تحدٍ، عادة ما تكون سبعة أيام، يجب أن ينتظر خلالها المستخدمون قبل سحب الأموال. تم بناء التحديثات المعتمدة على المعرفة التامة، من قبل فرق مثل StarkWare وzkSync، بإنشاء براهين تشفيرية بأن المعاملات نُفذت بشكل صحيح. تمكن هذه البراهين من التوصل إلى الفورية دون فترات تحدٍ، لكنها تتطلب المزيد من التشفير المعقد والحساب لإنشائها.

يستفيد كلا النوعين من التحديثات من الطبقات الموديلير للتوافر البيانات لتخفيض التكاليف. بدلاً من نشر بيانات المعاملة الكاملة إلى إيثيريوم بسعر قد يفوق 20 دولاراً لكل ميغابايت، يمكن للتحديثات النشر إلى سيلستيا أو EigenDA بجزء بسيط من التكلفة. تحتفظ التحديثات مع ذلك بخصائص الأمان الخاصة بها لأن البيانات تبقى متاحة للتحقق، لكن الاقتصاديات تصبح أكثر ملاءمة بشكل كبير. بعد ترقية Dencun في إيثيريوم في مارس 2024، التي نفذت EIP-4844، شهدت الطبقة الثانية التحديث Base زيادة بنسبة 224 بالمائة في حجم المعاملات بسبب انخفاض الرسوم المرتبطة بنشر البيانات التي تتيحها معاملات البلو الخ.

تلخص تصميم الطبقة التنفيذية المرونة الأساسية لبلوكاتشين الموديلير. يمكن للمطورين تخصيص لغات البرمجة، وتنفيذ الأجهزة الافتراضية، وهياكل رسوم الغاز، وآليات الحكم دون الحاجة إلى نشر سلسلة جديدة تماماً.

قد يعطي تطبيق الألعاب الأولوية للقدرة العالية على النقل ووقت الاستجابة القليل. قد يركز بروتوكول التمويل اللامركزي على الأمان والتحقق الرسمي. قد يحسن حل سلسلة التوريد من خصوصية البيانات والامتثال التنظيمي. يمكن لكل منها نشر بيئتها التنفيذية الخاصة بينما تستفيد من البنية التحتية المشتركة لتحقيق التوافق وتوافر البيانات.

توفر طبقات التسويات الفورية وتعمل كمصدر للحقيقة للتحديثات وبيئات التنفيذ الأخرى. برزت إيثيريوم كطبقة التسوية السائدة لمنظومات بلوكاتشين الموديلير، خاصة تلك المستخدمة في التحديثات. عندما تقوم التحديث بمعالجة دفعة من المعاملات، تنشر بيانات مضغوطة إلى طبقة توافر البيانات وتقدم تحديثًا للحالة إلى إيثيريوم. بالنسبة للتحديثات المتفائلة، يصبح هذا التحديث النهائي بعد انقضاء فترة التحدي دون تقديم إثباتات احتيال صحيحة. بالنسبة للتحديثات المعتمدة على المعرفة التامة، يرافق تحديث الحالة إثبات صحة، مما يتيح التوصل إلى الفورية بمجرد التحقق من الإثبات على إيثيريوم.

يفصل بين التنفيذ والتسوية مراقبات تجارية مهمة. من ناحية، يمكن للتحديثات معالجة آلاف المعاملات بسرعة وبتكلفة قليلة في بيئة التنفيذ الخاصة بها. من ناحية أخرى، توفر التسوية النهائية على إيثيريوم ضمانات أمان قوية وتتيح إمكانية الدمج مع تطبيقات أخرى على طبقة التسوية. يجد المستخدمون الذين يقومون بنقل الأصول بين التحديثات وإيثيريوم أنهم لابد أن ينتظروا لتحقيق الفورية على طبقة التسوية، مما يسبب احتكاكا مقارنة بالعمليات التي تتم بالكامل داخل سلسلة واحدة.

تتجنب بعض الهياكل الموديلير طبقات التسوية الخارجية بالكامل. التحديثات السيادية في سيلستيا، على سبيل المثال، تعرفيا

أرجو أن يكون النص المترجم قد أفادك. شروط الصلاحية وآليات التسوية الخاصة بها. تستخدم سيلستيا فقط لتوفر البيانات والإجماع، مع معالجة التسوية داخلياً. هذا النهج يعزز السيادة والمرونة ولكنه يتطلب من كل عملية رول أب تأسيس خصائصها الأمنية وآليات الجسر للتفاعل مع سلاسل أخرى.

الزيادة في منصات الرول أب كخدمة قد سرّعت من تبني البلوكشين المعياري من خلال تبسيط الإطلاق. توفر هذه المنصات قوالب وأدوات لإطلاق بيئات تنفيذ مخصصة دون خبرة عميقة في هندسة البلوكشين.

يسمح Arbitrum Orbit للمطورين بإطلاق رول أب في الطبقة الثالثة التي تستخدم Arbitrum للتسوية ويمكنهم الاختيار بين خيارات متعددة لتوفر البيانات مثل سيلستيا وEigenDA. توفر بنية Optimism OP Stack إطاراً معيارياً حيث يمكن للمطورين التبديل بين المكونات مثل بيئة التنفيذ، طبقة توفر البيانات، وآلية ترتيب المعاملات مع الحفاظ على التوافق مع نظام Optimism الأوسع.

تقدم Conduit وAltLayer حلول رول أب كخدمة تمكن من نشر رول أب محسن بالكامل للإنتاج ببضع نقرات فقط، مع خيارات دمج لـ توفر البيانات من EigenDA. تعمل هذه المنصات على تبسيط الكثير من التعقيدات المرتبطة بتشغيل بنية تحتية للبلوكشين، مما يسمح للمطورين بالتركيز على منطق التطبيقات وتجربة المستخدم.

يمثل Kit تطوير سلاسل Polygon مقاربة أخرى، مما يمكن المطورين من بناء سلاسل طبقة الثانية قابلة للتخصيص يمكنها الاتصال بإيثيريوم أو العمل بمزيد من الاستقلالية. يدعم الهيكل المعياري بيئات تنفيذ متنوعة، مزودي توفر البيانات، وآليات الجسر. تستخدم مشاريع مثل Immutable X هذه الأدوات لبناء سلاسل مخصصة للتطبيقات محسنة لتجارة NFT وألعاب البلوكشين.

ازدهار طبقات التنفيذ الممكنة من خلال المعمارية المعيارية يخلق كل من الفرص والتحديات. على الجانب الإيجابي، يحصل المطورون على مرونة غير مسبوقة لتحسين التطبيقات حسب الحالات المحددة. يمكن لتطبيقات الألعاب تحقيق أزمنة بلوك أقل من الثانية. يمكن للتطبيقات التي تركز على الخصوصية دمج براهين المعرفة الصفرية بعمق في تنفيذها. يمكن لحلول الشركات دمج عناصر ذات إذن عند الحاجة. يمكن لكل بيئة تنفيذ تجربة مناهج جديدة دون الحاجة إلى توافق من مجتمع البلوكشين الأوسع.

ومع ذلك، فإن هذه المرونة تقدم أيضًا تجزئة. يتم تقسيم السيولة عبر العديد من طبقات التنفيذ. يجب على المستخدمين ربط الأصول بين السلاسل، مما يقدم احتكاكًا ومخاطر أمنية. التطبيقات التي ترغب في التركيب عبر بيئات تنفيذ متعددة تواجه مزيدًا من التعقيد. يفسح التركيب الموحد لسلاسل البلوكشين الأحادية الطريق لمنظر أكثر تجزئة حيث يصبح التفاعل البيني ذو أهمية قصوى.

ظهرت بروتوكولات الاتصال المتبادلة بين السلاسل للتغلب على هذه التحديات. يمكن لبروتوكول الاتصال بين السلاسل Inter-Blockchain Communication، الذي تم تطويره في الأصل لكون Cosmos، تمكين السلاسل المختلفة من تبادل الرسائل ونقل الأصول بدون ثقة. تقدم Hyperlane وLayerZero وظائف مماثلة مع نماذج أمان وتنازلات مختلفة. تهدف هذه البروتوكولات إلى خلق عالم حيث يمكن للتطبيقات أن تمتد عبر بيئات تنفيذ متعددة، للوصول إلى السيولة والمستخدمين عبر نظام البلوكشين المعياري.

يؤثر العلاقة بين طبقات التنفيذ والتسوية أيضًا على النماذج الاقتصادية. في السلاسل الأحادية، يدفع المستخدمون رسومًا مباشرة للمحققين الذين يحمون الشبكة. في الأنظمة المعيارية، تتدفق الرسوم عبر عدة طبقات. المستخدم الذي ينفذ معاملة على رول أب يدفع رسومًا لمنظم الرول أب. يدفع الرول أب رسومًا لطبقة توفر البيانات لنشر البيانات. يدفع الرول أب أيضًا رسومًا لطبقة التسوية لتقديم تحديثات الحالة وحفظ التزامات. هذا الهيكل المتعدد الطبقات للرسوم يخلق ديناميكيات اقتصادية معقدة وفرصًا للتحسين.

يلعب المنظمون دورًا حاسمًا في طبقات التنفيذ المعيارية. تجمع هذه الكيانات المعاملات من المستخدمين، وتقوم بتجميعها في كتل، وتقدم دفعات لطبقات توفر البيانات والتسوية. تعمل معظم الرول أب حاليًا بمنظمات مركزية، مما يثير مخاوف حول مقاومة الرقابة ونقاط الفشل الأحادية. يعمل القطاع بنشاط على تطوير آليات تنظيم لا مركزية، بما في ذلك بروتوكولات التنظيم المشتركة التي تتيح للرول أب متعددة تنسيق إنتاج الكتل وتوفير ضمانات ترتيب أقوى.

تستمر بنية التنفيذ والتسوية في التطور بسرعة. بعض المشاريع تجرب التنفيذ اللامتزامن، حيث يتم معالجة المعاملات دون التصديق النهائي الفوري. يستكشف آخرون بيئات تنفيذ متوازية يمكنها معالجة المعاملات غير المتضاربة بشكل متزامن. يسمح فصل المخاوف في الأنظمة المعيارية بإجراء تجارب على طبقة التنفيذ دون الحاجة إلى تغييرات في آليات توفر البيانات أو الإجماع الأساسية، مما يسرع من وتيرة الابتكار.

التنازلات الاقتصادية والأمنية

تقدم الهياكل المعمارية للبلوكشين المعياري نماذج اقتصادية وافتراضات أمنية جديدة تختلف جوهريًا عن السلاسل الأحادية. فهم هذه التنازلات أمر ضروري لتقييم جدوى ومخاطر الأنظمة المعيارية مع توسعها لدعم تبني البلوكشين السائد.

يعتمد النموذج الأمني للبلوكشين المعياري على كيفية تفاعل المكونات ومواضع افتراضات الثقة. في سلسلة أحادية، مجموعة محققين واحدة تضمن جميع الوظائف. إذا كان المحققون نزيهين، يبقى النظام بأكمله آمنًا. في الأنظمة المعيارية، قد تحتوي الطبقات المختلفة على آليات أمان مختلفة، مما يخلق مجموعة من افتراضات الثقة التي يجب تحليلها بعناية.

اعتبر بنية معيارية نموذجية: رول أب للتنفيذ، سيلستيا لتوفر البيانات، وإيثيريوم للتسوية. يعتمد أمان هذا النظام على عمل جميع الطبقات الثلاث بشكل صحيح. إذا تصرف منظم الرول أب بشكل ضار، يجب على المستخدمين الاعتماد على براهين الغش أو براهين الصحة المقدمة لطبقة التسوية. إذا حجب سيلستيا البيانات، لا يمكن للرول أب إثبات ما هي المعاملات التي حدثت. إذا تضررت مجموعة محققين إيثيريوم، يصبح التسوية النهائية غير موثوقة.

تسعى نماذج الأمان المشتركة، مثل تلك التي تم تنفيذها بواسطة EigenDA من خلال إعادة الستاكين، إلى تقليل هذه الافتراضات الثقة المجمعة. من خلال السماح لمحققي إيثيريوم بتأمين خدمات متعددة في وقت واحد، يجلب إعادة الستاكين توافقًا أقوى بين طبقة التسوية والمكونات المعيارية الأخرى. اعتبارًا من مارس 2025، يمتلك EigenDA حوالي 4.3 مليون ETH مخزون، مما يمثل مليارات الدولارات من الأمان الاقتصادي الذي يدعم طبقة توافر البيانات. توفر هذه المخزون الكبير ضمانات أمان كبيرة، لكنها أيضًا تقدم مخاطر جديدة حول شروط القطع وإمكانية الفشل المتسلسل إذا تم اكتشاف نقاط ضعف.

تخلق الحوافز الاقتصادية في الأنظمة المعيارية ديناميكيات مثيرة للاهتمام. تتنافس طبقات توافر البيانات على الإنتاجية والتكلفة، مع توفر سيلستيا وEigenDA وAvail كل عروض مختلفة لتوازن السعر والأداء. خفضت EigenDA أسعار خدمات توافر البيانات الخاصة بها بمقدار 10 مرات وقدمت مستوى مجاني في أغسطس 2024، في حين تطمح لزيادة توفر البيانات على إيثيريوم بمقدار 1000 مرة لتمكين حالات استخدام بما في ذلك دفاتر الطلبات الكاملة على السلسلة، والألعاب في الوقت الفعلي، والذكاء الاصطناعي اللامركزي. كون هذا التنافس في الأسعار يعود بالنفع على الرول أبات ومطوري التطبيقات لكنه يثير تساؤلات حول استدامة نماذج الأعمال لطبقات توافر البيانات.

تتدفق الإيرادات في الأنظمة المعيارية بشكل مختلف بشكل كبير عن السلاسل الأحادية. في إيثيريوم، يدفع المستخدمون رسوم الغاز التي تذهب إلى المحققين ويتم حرقها جزئيًا، مما يخلق ضغطًا انكماشيًا على ETH. في النظام البيئي المعياري، يدفع المستخدمون رسومًا لمنظمي الرول أپ، الذين يدفعون رسومًا لطبقات توافر البيانات وطبقات التسوية. يبقى توزيع القيمة عبر هذه الطبقات غير مؤكد، وليس من الواضح أي المكونات ستستحوذ على معظم القيمة على المدى الطويل.

تعكس اقتصاديات رموز الطبقات توافر البيانات المعيارية نهج مختلفة للاستحواذ على القيمة. يتم استخدام رمز TIA الأصلي لسيلستيا لدفع توافر البيانات وتأمين الشبكة من خلال الستاكين. تعتمد قيمة الرمز على الطلب على خدمات توافر البيانات من سيلستيا والأمان المطلوب لحمايتها.

يعمل EigenDA داخل نظام EigenLayer البيئي، حيث يكسب المساهمون بالرهان مكافآت في رموز متنوعة لتأمين الخدمات ذات التوثيق الفاعل. يتضمن نظام رموز Avail نموذج الـStaking متعدد الأصول، مما يسمح بالمشاركة بـETH وBTC وغيرها من العملات المشفرة الرئيسية إلى جانب رمز AVAIL الخاص به.

تمثل كفاءة التكلفة لنشر البيانات على طبقات توافر البيانات المتخصصة مقابل طبقات التنفيذ العامة واحدة من أكثر المزايا الاقتصادية الجذابة للبلوكشين المعياري. مساحة الكتل في إيثيريوم مكلفة لأنها تخدم أغراض متعددة: تنفيذ العقود الذكية، تأمين الشبكة، وتخزين البيانات. يمكن لطبقات توافر البيانات المتخصصة أن تحسن من أجل الإنتاجية والتحقق من البيانات فقط، مما يحقق إنتاجية أعلى بكثير بتكلفة أقل.

ومع ذلك، تعتمد هذه الميزة في التكلفة على الحفاظ على الطلب الكافي على خدمات توافر البيانات. إذا لم تتبنى العديد من الرول أپات توافر البيانات المعيارية، فقد لا تتحقق اقتصاديات الحجم التي تجعل هذه الخدمات رخيصة. تلعب تأثيرات الشبكة دورًا كبيرًا في تحديد أي طبقات توافر البيانات تكتسب الاعتماد وتصبح قابلة اقتصاديًا.

يثير الأمان الخاص بطبقات توافر البيانات نفسها اعتبارات هامة. يعتمد سيلستيا على مجموعة محققين قائمة على دليل الستاك الخاص بها، والتي يجب أن تكون لامركزية بشكل كافي ومحمية بشكل اقتصادي لمقاومة الهجمات. يمكن لمهاجم يسيطر على حصص كافية أن يحتجز البيانات أو يفرض رقابة على معاملات معينة. يخفف البروتوكول هذا من خلال أخذ عينات توافر البيانات وحوافز اقتصادية، لكن الأمان يعتمد في النهاية على تكلفة الهجوم.In the given content, the translation from English to Arabic is as follows, adhering to the specification of maintaining markdown link integrity:

الشبكة تتجاوز المكاسب المحتملة.

يستمد EigenDA الأمان من مجموعة مدققي إثريوم من خلال إعادة التجميد، ولكنه يقدم مخاطر جديدة. إذا أدى ضعف في EigenDA إلى خصم الإيثر المعاد تجميده، سيتعرض المدققون لخسائر يمكن أن تنعكس في نظام إيثريوم البيئي. يربط النموذج الأمني المشترك مصير الأنظمة المتعددة، ما قد يضخم من فشلها.

بينما يتم تمكين الخصم على مستوى بروتوكول EigenLayer، يجب على الخدمات المفحوصة بنشاط مثل EigenDA تفعيله عن طريق الانتقال إلى مجموعات المشغلين وتحديد شروط الخصم. حاليًا، لا يوجد أي شرط للخصم للعقد التي تتصرف بشكل سيئ في EigenDA. يعكس هذا التطوير المستمر لآليات الخصم كلاً من الابتكار والتحديات التي لم يتم حلها في الأمان القائم على إعادة التجميد.

تمثل ضمانات الاستقلالية اعتبارًا أمنيًا آخر بالغ الأهمية. يجب أن تظل طبقة توفر البيانات تعمل ومستجيبة لتعمل التجميعات الحزميّة المعتمدة عليها. إذا واجهت Celestia أو EigenDA أو Avail تعطلاً طويلاً أو رقابة، فلن تتمكن التجميعات الحزميّة التي تستخدم هذه الخدمات من نشر بيانات جديدة، مما يعطل عملها فعلياً. يخلق هذا نقاط فشل واحدة تختلف عن الطبيعة الموزعة للسلاسل الأحادية، حيث يكون فشل التوافق أقل احتمالًا بسبب تقليل التبعية.

تطرح العلاقة بين طبقات التنفيذ وطبقات التسوية اعتبارات أمنية إضافية. التجميعات الحزميّة التي تستقر على إثريوم تستمد بعض جوانب أمان إثريوم، خصوصًا للمثولية وحل النزاعات. تكتسب التجميعات الحزميّة المستقلة التي تتجنب التسوية الخارجية مزيدًا من الاستقلال لكن يتعين عليها إنشاء ضمانات أمان خاصة بها وآليات جسور. لا يُعتبر أي نهج متفوقاً بشكل صارم؛ يعود الاختيار إلى المتطلبات المحددة للتطبيق وقدرته على تحمل المخاطر.

يطرح التجزؤ تحديات اقتصادية وأمنية في النظم الإيكولوجية المعيارية. عندما تتوزع السيولة والمستخدمين عبر التجميعات الحزميّة العديدة وبيئات التنفيذ، قد تفتقر كلّ نظام فردي إلى مزايا الشبكة والأمان التي توفرها الأنشطة المركزة. الجسور عبر سلاسل الربط التي تصل بين هذه الأنظمة المجزأة تقدم نواقل هجوم إضافية وكانت مسؤولة عن بعض أكبر عمليات القرصنة في تاريخ البلوكشين، حيث تم سرقة مليارات الدولارات من العقود الجسرية غير المؤمنة جيدًا.

تهدف حلول التوافق مثل طبقة Avail's Nexus والمعايير التقنية للاتصال بين سلاسل البلوكشين إلى تخفيف مخاطر التجزؤ من خلال توفير اتصال موثوق بين السلاسل بتقليل الثقة.

تعمل طبقة Avail's Nexus كمنسق غير متحكم يمكنه السماح بالتواصل غير المعاوق عبر التجميعات الحزميّة والسلاسل المستقلة، أي استجابة للحاجة المتزايدة للبنية التحتية الموحدة بينما تتكاثر أنظمة البلوكشين البيئية. ومع ذلك، تُعتبر هذه الحلول جديدة نسبيًا ولم تختبر على نطاق واسع، وخصائصها الأمنية تتطلب تحليلاً دقيقًا.

تعتمد الاستدامة الاقتصادية لنظم البلوكشين المعيارية على تحقيق التبني الكافي لتبرير تكاليف البنية التحتية. تتطلب طبقات توفر البيانات مجموعات كبيرة من المدققين أو شبكات المشغلين لتوفير اللامركزية والتكرارية. يجب أن تحافظ طبقات التسوية على أمان عالٍ لتعمل كنقاط تحكيم موثوقة. إذا ثبت أن الإيرادات من التجميعات الحزميّة والتطبيقات غير كافية للحفاظ على هذه الطبقات التحتية، فقد يفشل النهج المعياري في تحقيق قدرته على التحجيم.

ستحدد ديناميكيات السوق في النهاية توزيع القيمة عبر المكونات المعيارية. إذا أصبحت توفر البيانات مستخدمين عادياً مع توفير مزودين متعددين خدمات مماثلة بهوامش رقيقة للغاية، فقد تستحوذ هذه الطبقات على القليل من القيمة رغم كونها بنية تحتية حيوية. بدلاً من ذلك، إذا خلقت تأثيرات الشبكة ديناميات الفائز الذي ينال كل شيء تقريبًا، فقد تجمع الطبقات المهيمنة على توفر البيانات والتسوية قيمة كبيرة بينما تظل طبقات التنفيذ غير متميزة نسبيًا.

تتطلب المقاييس التجارية والاقتصادية للبلوكشين المعيارية تقييمًا مستمرًا حيث تنضج النظم البيئية. تشير الأدلة المبكرة إلى أن التخصص يحسن الكفاءة ويقلل التكاليف، لكن استدامة الأمد الطويل وخصائص الأمان للأنظمة عالية المعيارية لا تزال أسئلة مفتوحة. تحاول الصناعة بشكل أساسي تجربة واسعة النطاق في تصميم الأنظمة الموزعة، مع وجود مليارات الدولارات على المحك ومستقبل بنية تحتية Web3 مرهونة في الميزان.

التأثير على السلاسل الحالية

يطرح صعود بنية البلوكشين المعيارية تحديات استراتيجية كبيرة للسلاسل الأحادية القائمة. تواجه الشبكات التي أسست عروضها القيمة حول كونها أنظمة مكتفية ذاتيًا مكتملة الآن منافسة من مكونات متخصصة قد تؤدي وظائف فردية بشكل أكثر كفاءة. هذه الاستجابات من منصات البلوكشين الكبرى تكشف عن فلسفات مختلفة حول كيف ينبغي لبنية البلوكشين أن تتطور.

يمثل تحول إثريوم نحو البنية المعيارية ربما التحقق الأكبر لأطروحة النمط المعياري. قامت الشبكة التي كانت رائدة منصات العقود الذكية بإعادة هيكلة نفسها بشكل منهجي لتعمل كسند أمني وتسوية لنظام بيئي للتجميعات الحزميّة بدلاً من محاولة معالجة كل التنفيذ على الطبقة الأولى. لم يكن هذا التحول أمرًا لا مفر منه؛ بل ظهر من اعتراف عملي بأن تحجيم التنفيذ على طبقة واحدة بينما يحافظ على اللامركزية أثبت أنه غير مجدي.

تسارع الطريق نحو إثريوم المعيارية من خلال عدة ترقية رئيسية. أدى الدمج إلى إثبات الحصة في سبتمبر 2022 إلى تحسين كفاءة الطاقة والأمان لكن لم يعالج التحجيم بشكل مباشر. جاءت الترقية الحرجة للتحجيم مع انفصال Dencun في مارس 2024، الذي نفذ EIP-4844، المعروف أيضًا باسم proto-danksharding. أدخل EIP-4844 معاملات تحمل قطع كبيرة، مما يسمح للتجميعات الحزميّة بنشر قطع كبيرة، وبيانات مؤقتة إلى طبقة توافق إثريوم بتكلفة منخفضة بشكل كبير مقارنة بالتخزين الدائم للبيانات. خفضت الترقية رسوم المعاملات من الطبقة الثانية من 10 إلى 100 مرة، مما عزز القابلية للتحجيم مع الحفاظ على اللامركزية.

يمثل proto-danksharding حلاً مؤقتًا على الطريق نحو danksharding الكامل، الذي سيوفر توفر البيانات من ستة قطع لكل كتلة إلى 64 قطع، مما يمكن من تحقيق الوصول القريب من 100,000 معاملة لكل ثانية عبر نظام التجميع الحزميّ. قريبًا، سيجمع النهج الفني بين عناصر تصميم Celestia، مستخدمًا التزامات KZG وترميز المحو لتمكين أخذ عينات توفر البيانات. بدلاً من التنافس مع طبقات توفر البيانات المعيارية، يصبح إثريوم واحدة، حيث يوفر خدمات توفر البيانات المحلية المحسنة لنظام التجميع الحزميّ الخاص بها.

يعترف هذا التحول الاستراتيجي بأن قيمة إثريوم لا تكمن في تنفيذ كل معاملة على الطبقة الأولى، بل في توفير تسوية وثيقة وآمنة وتنسيق لنظام بيئي متنوع من بيئات التنفيذ. التجميعات الحزميّة مثل Arbitrum وOptimism وStarkNet وzkSync تعالج الجزء الأكبر من المعاملات، بينما تقدم طبقة إثريوم الأولى كالمصدر الموثوق للحقيقة والمحتكم للنزاعات. تتطور اقتصاديات رمز الشبكة لتعكس هذا الدور، مع مساهمة الرسوم من تسويات التجميعات الحزميّة في حرق ETH ومكافآت المدققين.

يفتح تحول إثريوم نحو البنية المعيارية الفرص والمخاطر. من ناحية، يستفيد الشبكة من زيادة النشاط عبر نظام تجميعاتها الحزميّة دون قيود التحجيم لمعالجة كلّ شيء على الطبقة الأولى. من ناحية أخرى، مع انتقال التنفيذ إلى التجميعات الحزميّة وتغيير ترتيب توفر البيانات إلى بدائل مثل Celestia أو EigenDA، ينشأ السؤال: ما هي القيمة التي يلتقطها إثريوم على الطبقة الأولى، وهل هي كافية لتحمل أمان الشبكة؟

يؤدي بروز إثريوم المرتكز على التجميعات الحزميّة إلى نقاش حول ما إذا كانت الشبكة تصبح أساسًا طبقة تسوية أو تحافظ على دورها كعمود فقري للحوسبة في Web3. يجادل البعض بأن عرض القيمة لإثريوم يقوى حيث يركز على ما يفعله بشكل أفضل: توفير الأمان والمثولية القويين لنظام بيئي متنوع. في حين يقلق آخرون من أن تفويض الكثير من النشاط للطبقات الخارجية قد يقلل من مركزيةEthereum لأنه يعمل كركيزة للتسوية وتنسيق بين بيئات التنفيذ المتنوعة. التجميعات الحزميّة مثل Arbitrum وOptimism وStarkNet وzkSync تعالج الجزء الأكبر من المعاملات، بينما تقدم طبقة إثريوم الأولى كالمصدر الموثوق للحقيقة والمحتكم للنزاعات. تتطور اقتصاديات رمز الشبكة لتعكس هذا الدور، مع مساهمة الرسوم من تجميعات الحزميّة في حرق ETH ومكافآت المدققين.

يفتح تحول إثريوم نحو البنية المعيارية الفرص والمخاطر. من ناحية، يستفيد الشبكة من زيادة النشاط عبر نظام تجميعاتها الحزميّة دون قيود التحجيم لمعالجة كلّ شيء على الطبقة الأولى. من ناحية أخرى، مع انتقال التنفيذ إلى التجميعات الحزميّة وتغيير ترتيب توفر البيانات إلى بدائل مثل Celestia أو EigenDA، ينشأ السؤال: ما هي القيمة التي يلتقطها إثريوم على الطبقة الأولى، وهل هي كافية لتحمل أمان الشبكة؟

يؤدي بروز إثريوم المرتكز على التجميعات الحزّمية إلى نقاش حول ما إذا كانت الشبكة تصبح أساسًا طبقة تسوية أو تحافظ على دورها كعمود فقري للحوسبة في Web3. يجادل البعض بأن عرض القيمة لإثريوم يقوى حيث يركز على ما يفعله بشكل أفضل: توفير الأمان والمثولية القويين لنظام بيئي متنوع. في حين يقلق آخرون من أنه بتحميل الكثير من النشاط على الطبقات الخارجية، قد يقلل هذا من مركزية وقيمة إثريوم.

تمثل سولانا نهجاُ مغايرا، حيث تركز على النموذج الأحادي عالي الأداء. تضع الشبكة أولوية لتحقيق الحد الأقصى من الانتاجية على طبقة واحدة من خلال تحسين آليات التوافق بشكل عدواني، ومعالجة المعاملات بالتوازي والمتطلبات المتعلقة بالأجهزة. رؤية سولانا تنظر إلى أن التعقيد وتجزئة الأنظمة المعيارية تقدم احتكاكاً يقلل من تجربة المستخدم والتوافق.

يحقق تصميم سولانا إنتاجية مذهلة، حيث تُعالَج الآلاف من المعاملات في الثانية مع نتيجة نهائية شبه لحظية. يرى مؤيدو الشبكة أن هذا الأداء، جنباً إلى جنب مع بساطة بيئة التنفيذ الموحّدة، يوفر أساساً أفضل للتطبيقات مقارنةً بالمنظور المجزأ للسلاسل المعيارية. قد تستفيد التطبيقات المستقدة على الألعاب، التداول عالي التردد، والتطبيقات الأخرى الحساسة للزمن من التكامل المحكم والتناسقية الذرية التي توفرها السلاسل الأحاديّة.

ومع ذلك، يأتي النهج الخاص بسولانا مع تنازلات معترف بها. متطلبات الشبكة من حيث الأجهزة للمدققين أعلى بكثير مقارنةً بإثريوم، مما قد يحد من اللامركزية. الشبكة قد واجهت عدة انقطاعات عندما غمر حجم المعاملات النظام، مما يثير أسئلة حول الحدود العملية للتوسع الأحادي. هذه التحديات تشير إلى أنه حتى السلاسل الأحادية عالية الأداء تواجه قيوداً التي قد تتغلب عليها البنى المعيارية.البساطة ولكن بمرونة أقل للتخصيص.

تحتل أفالانش موقعًا وسطيًا بهيكليتها الداعمة للشبكات الفرعية، والتي تسمح للمطورين بنشر سلاسل بلوكشين مخصصة تستفيد من الأمان والتكامل مع النظام البيئي الأوسع لأفالانش. يمكن للشبكات الفرعية تحديد الآلات الافتراضية الخاصة بها، وهياكل الرسوم، ومجموعات المدققين مع الحفاظ على التوافق مع السلاسل الأخرى في أفالانش. يتبنى هذا النهج مبادئ الوحدات ضمن نظام بيئي متماسك، محاولاً تحقيق توازن بين المرونة والاندماج.

يعالج نموذج الشبكة الفرعية بعض قيود الأنظمة الوحدوية بتنفيذ تنسيق قوي وأمان مشترك عبر السلاسل مع السماح بالتخصيص عند الحاجة. ومع ذلك، لا تزال الشبكات الفرعية تتطلب مجموعات المدققين والأمان الخاصة بها، مما يميزها عن الأنظمة المجمعة التي ترث الأمان من طبقة التسوية. يمثل النهج نقطة مختلفة على الطيف بين التكامل الشامل الكامل والتحليل الوحدوي الكامل.

كانت كوزموس أول من طبّق مفهوم البلوكشين المتخصص للتطبيق من خلال بروتوكول الاتصال بين البلوكشين وآلية توافق تندرمينت. طالما احتضن نظام كوزموس البيئي التحليل الوحدوي في شكل سلاسل متخصصة تتواصل من خلال بروتوكولات موحدة. تستخدم الآن العديد من سلاسل كوزموس سيليستيا لتوافر البيانات، مما يظهر كيفية دمج الأنظمة البيئية القائمة على التحليل الوحدوي لتحسين الكفاءة.

يؤكد نهج كوزموس على السيادة والتكامل بدلاً من الأمان المشترك. كل سلسلة تحافظ على مجموعة المدققين ونموذج الأمان الخاصين بها، لكن البروتوكولات الموحدة للاتصال تُمكّن من نقل القيمة وتمرير الرسائل عبر السلاسل. هذه الفلسفة تختلف عن إثريوم المركّز على التجميع، حيث ترث طبقات التنفيذ الأمان من طبقة التسوية، لكنها تشارك مبدأ الوحدوية في التخصص والتنسيق.

دخل بروتوكول نير مجال توافر البيانات الوحدوية من خلال مشروع الانشقاق الخاص به نفل لابز، الذي أُطلق بتمويل قدره 13 مليون دولار. بدلاً من المنافسة وجهًا لوجه مع سلسلته الأساسية، يضع نير نفسه لتقديم البنية التحتية للنظام البيئي الوحدوي الأوسع. يعكس هذا التحول الاستراتيجي الاعتراف بأن المنصات القائمة يمكن أن تشارك في موجة الوحدوية من خلال تقديم خدمات متخصصة بدلاً من الدفاع عن البنى المعمارية الشمولية الخالصة.

يمتد تأثير البنى المعمارية الوحدوية على السلاسل الحالية إلى اقتصاديات التوكنات وامتصاص القيمة. مع انتقال التنفيذ وتوافر البيانات إلى الطبقات المتخصصة، يصبح السؤال عن مكان تراكم القيمة أمرًا حاسمًا. في السلاسل الشمولية، يدفع المستخدمون الرسوم مباشرة للمدققين، مما يخلق تدفق القيمة بشكل واضح. في الأنظمة الوحدوية، تُوزع الرسوم عبر طبقات متعددة، ولا يزال من غير المؤكد أي المكونات ستستحوذ على أكبر قيمة طويلة الأجل.

قد تستفيد طبقات التسوية مثل إثريوم من التأثيرات الشبكية القوية، حيث تفضل الأنظمة المجمعة التسوية حيثما تستقر الأنظمة المجمعة الأخرى لتمكين التوافق. تتنافس طبقات توافر البيانات بشكل مباشر أكثر على السعر والأداء، مما قد يؤدي إلى التسلع. قد تميز طبقات التنفيذ من خلال تحسينات متخصصة للتطبيق، لكنها قد تواجه أيضًا منافسة شديدة حيث يصبح النشر أسهل من خلال منصات التجميع كخدمة.

يبدو من المحتمل أن تتعايش النهج الشمولي والوحدوي لفترة طويلة. تتطلب التطبيقات المختلفة متطلبات مختلفة، ولا تخدم بنية واحدة جميع حالات الاستخدام بأفضل شكل. قد تفضل تطبيقات الألعاب ذات الطاقات العالية زمن الخمول المنخفض والبساطة في سولانا. قد تقدر البروتوكولات المالية اللامركزية المعقدة الأمان واللامركزية للأنظمة المجمعة المضمنة في إثريوم. قد تفضل التطبيقات المؤسسية التخصيص الممكن في السلاسل المتخصصة للتطبيقات على البنية التحتية الوحدوية.

من المحتمل أن يتحدد المشهد التنافسي ليس بتفوق التقنيات فحسب، بل بتأثيرات النظام البيئي، وتجربة المطور، وتركيز السيولة، والاعتبارات التنظيمية. تظل البنية التحتية للبلوكشين في وقت مبكر بدرجة كافية تمكن من أن تزدهر نهج المعمارية المتعددة، كل منها يجد ملاءمة السوق مع التطبيقات المحددة ومجتمعات المستخدمين.

مستقبل تصميم البلوكشين

تشير مسار بنية البلوكشين نحو أنظمة وحدوية متطورة بشكل متزايد، لكن هناك العديد من الأسئلة المفتوحة التي ستشكل كيف سيتطور هذا التطور. تم إثبات الابتكارات التقنية التي تمكن الأنظمة الوحدوية للبلوكشين جيدًا، لكن النماذج الاقتصادية، والهياكل الحوكمة، والتنسيق الاجتماعي اللازم لازدهار البيئة الوحدوية لا تزال قيد التقدم.

أصبحت الرؤية لشبكة متكاملة وقابلة للتكوين من سلاسل البلوكشين المتخصصة أكثر وضوحًا حيث تقوم المشاريع بتنفيذ الأسس التقنية. يتمكن المطورون بشكل متزايد من الخيار من قائمة من المكونات: بيئات التنفيذ المتراوحة من الأنظمة القابلة للتوافق مع EVM إلى الآلات الافتراضية المخصصة، طبقات توا Available Data توفر مختلف المزايا من حيث التكلفة والأمان، وطبقات التسوية توفر درجات مختلفة من النتهاء والقدرة على التكوين.

يمكن للأنظمة ذات الوحدات الكاملة التي تنتهي بتصميم أخيراً أن تقدم إطاراً أكثر تقدمًا من النظام السابق solana. في الوقت نفسه، لا تمتلك الأنظمة الصينية الكفاءة إلا في النسبة الكبيرة من التقنيات التقليدية المتعاونة مع مستوى تطبيع متكامل مع المعارف المهنية المتعمقة عن الحلق. تأكيد لا يقتصر فقط على مدى كفاءة هذه الأنظمة نفسها في توفير الجوانب الفنية الأقوى فحسب، بل يتجاوز ذلك إلى القدرة العميقة على تقديم حافز متفوق لاستخدام النماذج الذكية الأكثر تطورًا والتي تتناسب بشكل فعال مع منظومة المعايير العالمية في ممارسة تطبيق هذه الفوائد على المعارف والنماذج التقليدية مما يحقق توافق ذو قيمة مضافة استثنائية على حد سواء سواء من ناحية الأداء أو الكفاءة الكلية للمركز الاجتماعي أو في حين صعوبة توصيل الشبكات الرقمية الرئيسية المتنوعة القديمة من التطورات العالية المستوى، لكن تظل تحركات القفز على طاقة تذكر للوصول إلى الكثير من أسواق العالم الرئيسية.### المحتوى المترجم

تواجه مشكلات التوفر بشكل متزامن. يحقق آخرون في آليات التوافق التي تحقق النهائية بشكل أسرع من النهج الحالية، مما يقلل الحاجة إلى البنية الطبقية. قد تتطلب التشفير المقاوم للكمات في النهاية إعادة تصميم البروتوكولات الأساسية. يظل وتيرة الابتكار في تقنية البلوكشين سريعة بما يكفي لأن تتحول الباراديمات المعمارية مرة أخرى في السنوات القادمة.

يستمر تطور العلاقة بين اللامركزية والأداء بطرق تتحدى الافتراضات التي تستند إلى كل من التصاميم الموحّدة والقياسية. يوضح أخذ عينات توفر البيانات أن بعض المقايضات التقليدية يمكن التغلب عليها من خلال التشفير الذكي وتصميم البروتوكول. قد تكشف الابتكارات المستقبلية عن طرق أخرى لتحقيق خصائص تبدو غير متوافقة، مما يتيح نماذج معمارية جديدة.

رؤية شبكة البلوكشين المعيارية - حيث تكون بيئات التنفيذ المتنوعة متوافقة بسلاسة عبر البنية التحتية المشتركة لتوفر البيانات والتسوية - تمثل مستقبلًا محتملاً وجذابًا للويب3. سيتيح هذا النظام البيئي تنوعًا هائلًا في تصميم التطبيقات مع الحفاظ على التوافقية والأمان المشترك. سيتمكن المطورون من بناء السلسلة التي يحتاجونها تمامًا لحالتهم، ويمكن للمستخدمين نقل القيمة والهوية عبر السلاسل بسلاسة، وسيستفيد النظام البيئي ككل من التخصص والتحسين.

تحقيق هذه الرؤية يتطلب حل العديد من التحديات التقنية والاقتصادية والاجتماعية. لكن التقدم في السنوات الأخيرة يشير إلى أن النهج المعياري يعالج مشكلات حقيقية بطرق لا تستطيع المعماريات الموحدة معالجتها. أثبتت المشاريع التي تنفذ البنية التحتية المعيارية - مثل Celestia وEigenDA وAvail وغيرها - الجدوى التقنية وجذبت اعتمادًا كبيرًا. يتحول السؤال من ما إذا كانت سلاسل البلوكشين المعيارية يمكن أن تنجح إلى كيفية دمجها في المشهد الأوسع للبلوكشين.

من المحتمل أن يشمل المستقبل نظامًا بيئيًا غير متجانس حيث تتواجد وإنشاء جميع الحلول المعمارية معًا. ستستمر السلاسل الموحدة في خدمة حالات الاستخدام التي توفر فيها خصائصها مزايا. ستتيح الأنظمة المعيارية التجريب والتخصيص على نطاقات غير ممكنة في السلاسل الموحدة. ستجمع النهج الهجينة بين عناصر من كلا الباراديمات. يعكس تنوع النهج الواقع أن تقنية البلوكشين لا تزال في مراحلها المبكرة ولم يثبت أن هناك معمارية واحدة مثالية لجميع الأغراض.التطور، ونجاحهم أو فشلهم سيشكل بنية Web3 التحتية لسنوات قادمة. لقد تم بناء الأساس. التجربة جارية. ستتكشف التداعيات مع نمو النظام البيئي، ومواجهة التحديات، والاستمرار في الابتكار نحو رؤية إنترنت لامركزي قابل للتوسع حقًا.