Anfang Oktober 2025 schockierte ein inzwischen gelöschter Social-Media-Beitrag die Kryptowährungsgemeinschaft. Josh Mandell, ein ehemaliger Wall-Street-Händler, behauptete, dass Quantencomputer bereits verwendet würden, um Bitcoin aus lange nicht genutzten Wallets abzuzweigen, insbesondere solchen, die inaktiven oder verstorbenen Besitzern gehören. Laut Mandell habe ein "großer Spieler" eine Möglichkeit gefunden, Bitcoin direkt aus diesen Wallets zu extrahieren, ohne den offenen Markt zu durchlaufen, wobei Blockchain-Analysten das einzige Mittel zur Entdeckung darstellen.

Die Anschuldigung war explosiv. Wenn sie wahr wäre, würde sie die Grundlage von Bitcoins Sicherheitsmodell untergraben und das Prinzip in Frage stellen, dass einmal durch einen privaten Schlüssel gesicherte Mittel nur vom Inhaber zugänglich sind. Innerhalb weniger Stunden entfachte der Anspruch eine intensive Debatte in Krypto-Foren, sozialen Medien und Fachpublikationen. Einige waren alarmiert, andere skeptisch, und viele einfach verwirrt darüber, ob die Quantenbedrohung, von der sie seit Jahren hörten, endlich Realität geworden war.

Die Antwort von Bitcoin-Experten und der breiteren Kryptowährungsgemeinschaft war schnell und eindeutig: das passiert nicht. Harry Beckwith, Gründer der Hot Pixel Group, sagte unverblümt, dass es "buchstäblich keine Chance gibt, dass dies aktuell passiert." Matthew Pines vom Bitcoin Policy Institute nannte die Theorie "falsch" und kritisierte ihren Mangel an Beweisen. Der Konsens unter den Technik-Experten war klar - während die Quantenberechnung ein theoretisches zukünftiges Risiko für Bitcoin darstellt, fehlen den aktuellen Maschinen die Qubit-Zahlen, Fehlerkorrektur-Fähigkeiten und Rechenleistung, die für kryptografische Angriffe erforderlich sind.

Dennoch enthüllte Mandells virale Behauptung, obwohl sie widerlegt wurde, etwas Wichtiges: die Quantenbedrohung für Bitcoin hat das allgemeine Bewusstsein erreicht, und die Grenze zwischen vernünftiger Sorge und unzumutbarem Alarmismus ist gefährlich verschwommen. Mit der Ankündigung von Googles 105-Qubit-Willow-Chip im Dezember 2024, IBMs Fahrplan für fehlertolerantes Quantencomputing bis 2029 und Vermögensverwalter BlackRock, der im Mai 2025 Quantenwarnungen zu seinen Bitcoin-ETF-Anträgen hinzufügte, ist die Frage nicht mehr, ob Quantencomputer ein Risiko für Kryptowährungen darstellen, sondern wann und was die Industrie dagegen tun sollte.

Dieser Artikel untersucht die tatsächliche Beziehung zwischen Quantentechnologie und Bitcoin, trennt Hype von Realität. Anstatt vereinfachte Erzählungen von Quantencomputern, die entweder Bitcoin "töten" oder keine Bedrohung darstellen, widerzuklingen, werden wir den tatsächlichen Zeitrahmen, technische Barrieren, wirtschaftliche Einsätze, ethische Debatten und sogar potenzielle Vorteile untersuchen, die die Quantenberechnung für das Kryptowährungsökosystem bringen könnte. Die Wahrheit liegt, wie so oft, irgendwo zwischen Panik und Selbstzufriedenheit.

...

Quantencomputing 101 für Kryptowährungsleser

Um die Quantenbedrohung für Bitcoin zu verstehen, müssen wir zunächst begreifen, was Quantencomputer grundlegend von den klassischen Computern unterscheidet, die die digitale Revolution in den letzten 70 Jahren angetrieben haben.

Die Geburt des Quantencomputings

Die Geschichte des Quantencomputings beginnt nicht mit Computern, sondern mit Licht. 1905 veröffentlichte Albert Einstein seine bahnbrechende Arbeit über den photoelektrischen Effekt, die zeigte, dass Licht sich nicht nur als Welle, sondern auch als diskrete Energiepakete verhält, die Photonen genannt werden. Diese Entdeckung half, die Quantenmechanik als neues Rahmenwerk zu etablieren, um die Natur in ihren kleinsten Maßstäben zu verstehen - ein Rahmenwerk, in dem Teilchen gleichzeitig in mehreren Zuständen existieren können, Beobachtung die Realität verändert und Teilchen über große Entfernungen ungelöst miteinander verbunden bleiben können.

...

Wie Quantencomputer arbeiten

Im Zentrum des Quantencomputings steht das Qubit, oder Quantumbit. Im Gegensatz zu klassischen Bits, die sich in einem bestimmten Zustand von entweder 0 oder 1 befinden, können Qubits in einer Überlagerung existieren - gleichzeitig sowohl 0 als auch 1 darstellen, bis sie gemessen werden. Dies ist nicht nur eine Metapher oder Annäherung; es ist ein grundlegendes Merkmal der Quantenmechanik.

Wenn Sie mehrere Qubits kombinieren, multiplizieren sich die Möglichkeiten exponentiell. Zwei klassische Bits können vier mögliche Zustände darstellen, aber nur einen auf einmal. Zwei Qubits hingegen können alle vier Zustände gleichzeitig durch Überlagerung darstellen. Fügen Sie mehr Qubits hinzu, und der Rechenraum explodiert: 10 Qubits können 1.024 Zustände gleichzeitig darstellen, 50 Qubits können über eine Billiarde Zustände repräsentieren, und 300 Qubits könnten theoretisch mehr Zustände darstellen, als es Atome im beobachtbaren Universum gibt.

...

Der aktuelle Stand der Quantenhardware

Die Lücke zwischen dem theoretischen Versprechen des Quantencomputings und der praktischen Realität bleibt jedoch gewaltig. Dieselben Quantenmerkmale, die Qubits mächtig machen, machen sie auch außerordentlich fragil. Qubits sind extrem anfällig für Umweltstörungen - Hitze, elektromagnetische Strahlung, Vibrationen -, die alle Fehler verursachen und die zarten Quantenzustände, die für die Berechnung erforderlich sind, zerstören. Dieses Phänomen, genannt Dekohärenz, tritt auf Zeitskalen im Mikrosekundenbereich auf.

...

...

Bitcoin's Kryptographie und die Quantenbedrohung

Um Bitcoins Verwundbarkeit gegenüber Quantencomputern zu verstehen, müssen wir die kryptografischen Grundlagen untersuchen, die das Netzwerk sichern und die Gelder der Benutzer schützen.

Der Doppelschutz: ECDSA und SHA-256

Bitcoin verwendet zwei Hauptkryptografiesysteme, die jeweils unterschiedliche Sicherheitsfunktionen erfüllen. Das erste ist der Elliptical Curve Digital Signature Algorithm (ECDSA), der insbesondere die Kurve secp256k1 verwendet. ECDSA erstellt die Beziehung zwischen einem Benutzer privaten Schlüssel (den sie geheim halten müssen) und ihrem öffentlichen Schlüssel (den sie sicher teilen können). Wenn Sie Bitcoin ausgeben, verwenden Sie Ihren privaten Schlüssel, um eine digitale Signatur zu erstellen, die den Besitz nachweist. Jeder kann diese Signatur mit Ihrem öffentlichen Schlüssel überprüfen, aber den privaten Schlüssel aus dem öffentlichen abzuleiten, gilt mit klassischen Computern als rechnerisch nicht praktikabel.

Die Sicherheit von ECDSA basiert auf dem elliptischen Kurven-Diskrete-Logarithmus-Problem. Wenn ein Ausgangspunkt auf einer elliptischen Kurve und das Ergebnis der Multiplikation dieses Punktes mit einer geheimen Zahl (dem privaten Schlüssel) gegeben sind, ist es außerordentlich schwierig, diese geheime Zahl zu finden. Mit 256 Bit Sicherheit gibt es ungefähr 2^256 mögliche private Schlüssel - eine Zahl, die so groß ist, dass es länger dauern würde, als das Alter des Universums, selbst für alle klassischen Computer auf der Erde, sie alle auszuprobieren.

Bitcoin's zweite kryptografische Schicht ist SHA-256, eine kryptografische Hashfunktion, die sowohl im Mining (wo ...

miners compete to find specific hash values) and in generating addresses (public keys are hashed to create shorter, more convenient addresses). Hash functions are one-way: it's easy to compute the hash of any input, but virtually impossible to reverse the process and find an input that produces a specific hash.

### Shor's Algorithm: The Quantum Sword

Hier kommen Quantencomputer ins Spiel. 1994 zeigte Peter Shor, dass ein ausreichend leistungsfähiger Quantencomputer, der seinen Algorithmus ausführt, das Problem der diskreten Logarithmen lösen und somit die elliptische Kurvenkryptografie in polynomialem Zeitrahmen brechen könnte. Anstatt exponentielle Rechenressourcen zu benötigen, die Ewigkeiten dauern würden, könnte Shors Algorithmus einen 256-Bit-ECDSA-Schlüssel in Stunden oder sogar Minuten knacken, vorausgesetzt, es steht adäquate Quantenhardware zur Verfügung.

Der Mechanismus ist elegant, aber komplex. Shors Algorithmus wandelt das Problem der diskreten Logarithmen in ein Periodenfindungsproblem um, das Quantencomputer effizient mit der quantenmechanischen Fourier-Transformation lösen können. Durch Ausnutzung von Superposition und Interferenz kann der Algorithmus viele potenzielle Lösungen gleichzeitig erkunden und die richtige Periode extrahieren, was dann den privaten Schlüssel liefert.

Dies ist kein theoretisches Herumfuchteln - Shors Algorithmus wurde erfolgreich auf kleinen Quantencomputern implementiert, um bescheidene Zahlen zu faktorisieren. 2019 verwendeten Forscher einen Quantencomputer, um die Zahl 35 (5 × 7) zu faktorisieren. Während dies für klassische Computer trivial einfach ist, demonstrierte es, dass der Algorithmus grundsätzlich funktioniert. Die Herausforderung besteht darin, auf kryptografisch relevante Größen zu skalieren.

### The Qubit Threshold Problem

Wie viele Qubits wären tatsächlich nötig, um Bitcoins ECDSA-Verschlüsselung zu brechen? Diese Frage steht im Zentrum von Zeitdebatten, und die Antwort ist differenzierter, als es eine einzelne Zahl vermuten lässt.

Forschungen legen nahe, dass das Brechen eines 256-Bit-Ellipsenkurvenschlüssels wie des Bitcoin's secp256k1 mithilfe von Shors Algorithmus ungefähr 2.000 bis 3.000 logische Qubits erfordern würde. Eine häufig zitierte Schätzung platziert den Bedarf bei etwa 2.330 logischen Qubits, fähig, etwa 126 Milliarden Quantengatter auszuführen.

Der entscheidende Unterschied liegt jedoch zwischen logischen und physischen Qubits. Ein logisches Qubit ist eine fehlerkorrigierte Recheneinheit - das stabile, zuverlässige Qubit, das Shors Algorithmus erfordert. Jedes logische Qubit muss aus vielen physischen Qubits konstruiert werden, die zusammenarbeiten, um Fehler zu erkennen und zu korrigieren. Aktuelle Fehlerkorrektursysteme könnten je nach Fehlerquote und angewandten Korrekturalgorithmen von Hunderten bis zu Tausenden physischer Qubits benötigen, um ein einziges logisches Qubit zu erstellen.

Unter Berücksichtigung des Fehlerkorrekturaufwands steigen die Schätzungen zum Brechen von Bitcoins ECDSA drastisch an. Verschiedene Studien deuten darauf hin, dass je nach gewünschtem Angriffszeitrahmen und der Qualität der Quantenhardware zwischen 13 Millionen und 317 Millionen physische Qubits erforderlich sein könnten. Zum Vergleich: Googles Willow-Chip hat 105 physische Qubits - was bedeutet, dass Systeme benötigt würden, die etwa 100.000 bis 3 Millionen Mal größer wären als die aktuelle Spitzentechnologie.

Es gibt einen weiteren entscheidenden Faktor: Geschwindigkeit. Bitcoin-Adressen mit Guthaben zeigen ihre öffentlichen Schlüssel nur, wenn Transaktionen an das Netzwerk gesendet werden. Bei der modernen Bitcoin-Nutzung werden diese Transaktionen typischerweise innerhalb von 10 bis 60 Minuten in einem Block bestätigt. Ein Angreifer, der Quantencomputer benutzt, um private Schlüssel aus öffentlichen Schlüsseln zu extrahieren, müsste diese Berechnung innerhalb dieses engen Zeitfensters abschließen - bevor die legitime Transaktion bestätigt wird und die Mittel nicht mehr zugänglich sind.

Diese Zeitbeschränkung erhöht die Hardwareanforderungen erheblich. Um einen ECDSA-Schlüssel innerhalb einer Stunde anstelle eines Tages zu knacken, multipliziert die Anforderungen an die Qubits weiter, was die Zahl in jedem realistischen Angriffsszenario potenziell auf über 300 Millionen physische Qubits erhöhen könnte.

### Which Wallets Are Most Vulnerable?

Nicht alle Bitcoin-Adressen sind gleichermaßen einem Quantenrisiko ausgesetzt. Das Maß der Verwundbarkeit hängt in erster Linie von einem Faktor ab: ob der öffentliche Schlüssel offengelegt wurde.

Die am stärksten gefährdeten sind Pay-to-Public-Key (P2PK)-Adressen, das ursprüngliche Bitcoin-Adressformat, das Satoshi Nakamoto intensiv nutzte. Diese Adressen enthalten den öffentlichen Schlüssel direkt in der Blockchain, sichtbar für jeden. Etwa 1,9 Millionen Bitcoins (etwa 9 Prozent der gesamten Versorgung) liegen in P2PK-Adressen, darunter schätzungsweise 1 Million Bitcoin, die Satoshi zugeschrieben werden. Diese Münzen sind sofort gefährdet für jeden, der über einen Quantencomputer verfügt, der Shors Algorithmus ausführen kann.

Als nächstes kommen Pay-to-Public-Key-Hash (P2PKH) Adressen, bei denen der öffentliche Schlüssel durch Ausgaben-Transaktionen offengelegt wurde. Sobald Sie von einer P2PKH-Adresse ausgeben, wird der öffentliche Schlüssel in der Blockchain sichtbar. Die beste Praxis schreibt vor, jede Adresse nur einmal zu verwenden, aber viele Nutzer verwenden Adressen erneut und lassen verbleibende Guthaben anfällig, falls Quantencomputer Realität werden. Branchenspezifischen Analysen zufolge könnten bis zu 25 Prozent der im Umlauf befindlichen Bitcoins aufgrund offengelegter öffentlicher Schlüssel gefährdet sein - etwa 4 Millionen Bitcoins im Wert von Zehntausenden von Milliarden Dollar.

Moderne Adressformate bieten mehr Schutz. Segregated Witness (SegWit) und Taproot-Adressen bieten besseren Quantenschutz nicht durch unterschiedliche Kryptografie, sondern durch verbesserte Adresswiederverwendungspraktiken und, im Fall von Taproot, durch alternative Ausgabepfade. Diese Adressen geben jedoch schließlich auch öffentliche Schlüssel preis, wenn Gelder ausgegeben werden.

Die sichersten Bitcoin-Adressen sind diejenigen, die niemals verwendet wurden - bei denen der öffentliche Schlüssel hinter einem Hash versteckt bleibt und keine Transaktion ihn jemals offengelegt hat. Für diese Adressen müsste ein Quantenangreifer SHA-256 brechen, was erheblich resistenter gegen Quantenangriffe ist als ECDSA.

### SHA-256 and Grover's Algorithm

Während Shors Algorithmus ECDSA bedroht, beeinträchtigt ein anderer Quantenalgorithmus, genannt Grovers Algorithmus, Hash-Funktionen wie SHA-256. Anders als Shors exponentielle Beschleunigung bietet Grovers Algorithmus nur eine quadratische Beschleunigung für das Durchsuchen unstrukturierter Datenbanken.

In praktischen Begriffen halbiert Grovers Algorithmus effektiv das Sicherheitsniveau von SHA-256, reduziert es von 256-Bit-Sicherheit auf 128-Bit-Sicherheit. Das klingt dramatisch, aber 128-Bit-Sicherheit bleibt außergewöhnlich stark - weit über das hinaus, was irgendein klassischer oder mittelfristiger Quantencomputer brechen könnte. Der Angriff auf SHA-256 selbst mit Grovers Algorithmus würde astronomische Rechneressourcen erfordern, wahrscheinlich einschließlich Milliarden logischer Qubits.

Der Konsens unter Kryptografen ist, dass SHA-256 nicht das unmittelbare Problem ist. Die eigentliche Verwundbarkeit liegt bei ECDSA und den offengelegten öffentlichen Schlüsseln, die Quantenangriffe ermöglichen.

## Mandell's Quantum Theft Allegation: Dissecting the Claim

> Josh Mandells Behauptung vom Oktober 2025 stellte den neuesten - und vielleicht viralsten - Eintrag in eine lange Geschichte der Quanten-FUD (Fear, Uncertainty, and Doubt, Angst, Unsicherheit und Zweifel) dar, die sich gegen Bitcoin richtet. Lassen Sie uns seine spezifischen Vorwürfe und die Beweise dagegen untersuchen.

### The Allegation in Detail

Laut mehreren Berichten behauptete Mandell:

- Alte, inaktive Bitcoin-Wallets würden heimlich mithilfe von Quantentechnologie geleert

- Ein großer Akteur akkumulierte Bitcoin außerhalb des Marktes, indem er auf private Schlüssel von Wallets zugriff, deren Besitzer wahrscheinlich nicht bemerken oder reagieren würden

- Die Ziel-Wallets waren lang unbewegte Konten, die oft als aufgegeben oder mit verstorbenen Besitzern verbunden angesehen wurden

- Münzen wurden extrahiert, ohne Markstörungen oder große Verkaufsaufträge zu verursachen

- Nur forensische Blockchain-Analysen könnten verdächtige Bewegungspatterns aufdecken

- Dies blieb unbestätigt und spekulativ

Entscheidend ist, dass Mandell keine konkreten Beweise für diese Behauptungen vorlegte. Seine Position war, dass das Szenario technisch möglich sei und bereits passieren könnte, aber dies blieb unbestätigt und spekulativ.

### Why the Claim Resonated

Mandells Behauptung fand Anklang, weil sie mehrere echte Bedenken in der Bitcoin-Gemeinschaft ansprach. Erstens fiel das Timing mit legitimen Fortschritten in der Quantenberechnung zusammen. Google hatte gerade seinen Willow-Chip angekündigt, und IBM veröffentlichte seine Roadmap zur fehlertoleranten Quantenberechnung bis 2029. Die Quantenbedrohung fühlte sich plötzlich konkreter und unmittelbarer an als in den Jahren zuvor.

Zweitens schafft die Mystik von Bitcoin um „verlorene Münzen“ eine narrative Öffnung für solche Behauptungen. Zwischen 2,3 und 3,7 Millionen Bitcoins werden aufgrund vergessener privater Schlüssel, verstorbener Besitzer ohne ordentliche Nachlassplanung oder in den frühen Tagen von Bitcoin erstellten und anschließend aufgegebenen Wallets als dauerhaft verloren angesehen. Das repräsentiert irgendwo zwischen 11 und 18 Prozent von Bitcoins fixer Versorgung von 21 Millionen - Hunderte von Milliarden Dollar an Wert, die untätig und potenziell verwundbar sind.

Die Vorstellung, dass jemand mit fortschrittlicher Quantentechnologie diese verlorenen Münzen vor ihren rechtmäßigen Besitzern (falls sie noch existieren) wiedergewinnen könnte, trägt eine gewisse Plausibilität für diejenigen, die mit den technischen Anforderungen nicht vertraut sind. Es spielt auch in Erzählungen über geheimnisvolle staatliche Akteure, gut finanzierte Unternehmen oder Schattenwesen, die Zugang zu klassifizierter Technologie weit über das hinaus haben, was öffentlich bekannt ist.

### The Technical Rebuttals

Experten identifizierten schnell zahlreiche Probleme mit Mandells Behauptung. Das fundamentalste Problem ist die Hardwarefähigkeit. Wie wir festgestellt haben, würde das Brechen von Bitcoins ECDSA-Verschlüsselung je nach verschiedenen Faktoren zwischen 13 Millionen und 300 Millionen physische Qubits erfordern. Aktuelle Systeme haben etwa 100 bis 1.000 Qubits - eine Lücke von fünf bis sechs Größenordnungen.

Googles Willow-Chip, so beeindruckend er ist, arbeitet auf 105 physischen Qubits. Selbst wenn wir außerordentlichen Fortschritt in der Qubit-Qualität und Fehlerkorrektur annehmen, repräsentiert der Sprung zu Millionen von Qubits nicht einen inkrementellen Fortschritt, sondern einen transformativen Durchbruch, der nicht nur die Quantenberechnung, sondern auch die Fertigung, Kühlsysteme und Steuerung revolutionieren würde.

```übersetzt werden, gibt es mehrere ethische Überlegungen. Eine potenzielle Handhabung könnte die Vernichtung dieser Münzen sein, um den Schutz des Netzwerks zu betonen, während eine andere Vorschlag die Rückgabe an die ursprünglichen Besitzer vorsieht, was jedoch erhebliche praktische Probleme mit sich bringen würde.

### Die Größe des verlorenen Bitcoins

Gegenwärtige Schätzungen besagen, dass zwischen 2,3 Millionen und 3,7 Millionen Bitcoin dauerhaft verloren sind. Das beinhaltet:

- Münzen in Wallets, deren private Schlüssel verloren gingen oder nie ordnungsgemäß gesichert wurden

- Bitcoin, die an Wallets verstorbener Personen gesendet wurden, auf die ihre Erben keinen Zugriff haben

- Münzen in frühen P2PK-Adressen aus den ersten Jahren von Bitcoin, als die Kryptowährung wenig wert war und Sicherheitspraktiken vernachlässigt wurden

- Bitcoin in Adressen, die über ein Jahrzehnt lang keine Aktivität gezeigt haben, was auf Aufgabe hindeutet

Der berühmteste möglicherweise verlorene Bitcoin gehört Satoshi Nakamoto. Der Bitcoin-Schöpfer wird geschätzt, dass er im ersten Jahr des Netzwerks etwa 1 Million Bitcoin abgebaut hat, die alle in frühen P2PK-Adressen gespeichert sind. Satoshi hat nie eine dieser Münzen bewegt und die Identität des Schöpfers bleibt unbekannt. Ob Satoshi noch Zugriff auf diese Wallets hat, sie dauerhaft gesperrt hat oder die Schlüssel vollständig verloren hat, ist eines der größten Mysterien von Bitcoin.

Dann gibt es den Mt. Gox-Hack. Im Jahr 2014 brach die damals größte Bitcoin-Börse zusammen, nachdem sie rund 850.000 Bitcoin durch Diebstahl verloren hatte. Während einige Münzen wiedererlangt wurden, hält eine mit dem Hack verbundene Wallet immer noch fast 80.000 Bitcoin - etwa 0,4 Prozent der gesamten Bitcoin-Menge - die in der Blockchain ruhen.

Diese verlorenen Münzen haben sich effektiv in deflationäre Kräfte verwandelt. Sie reduzieren das praktische umlaufende Angebot von Bitcoin, was jede verbleibende Münze ein wenig wertvoller macht. Viele Bitcoin-Fans sehen darin ein Merkmal und keinen Fehler - eine natürliche Folge eines wirklich dezentralisierten Systems, in dem keine Autorität verlorene Gelder wiederherstellen kann.

### Das Szenario der Quantenerholung

Stellen Sie sich vor, Quantencomputer würden so weit fortschreiten, dass sie ECDSA-Verschlüsselung effizient knacken können. Plötzlich würden diese Millionen verlorener Bitcoin zugänglich - nicht für ihre ursprünglichen Eigentümer (die die privaten Schlüssel nicht haben), sondern für diejenigen, die die Quantenfähigkeit besitzen, private Schlüssel aus den exponierten öffentlichen Schlüsseln abzuleiten.

Dies schafft eine beispiellose Situation. Bitcoin, die die Märkte im Wesentlichen als dauerhaft verloren abgeschrieben haben, könnten wieder in Umlauf kommen. Der Preiseinfluss wäre erheblich. Schon die Möglichkeit einer solchen Wiederherstellung könnte Panikverkäufe auslösen, da Investoren versuchen, der hypothetischen Flut von Angebot zuvorzukommen.

Im Mai 2025 fügte BlackRock explizite Warnungen vor Quantencomputing zu ihrer iShares Bitcoin Trust (IBIT)-Einreichung hinzu, einem der beliebtesten Bitcoin-ETFs. Die Einreichung warnte, dass Fortschritte im Quantencomputing die kryptografische Sicherheit von Bitcoin bedrohen und die Integrität des Netzwerks selbst untergraben könnten. Dies stellt einen bedeutenden Moment dar - traditionelle Finanzinstitute betrachten das Quantenrisiko nun als material genug, um es den Investoren offenzulegen.**Skip translation for markdown links.**

Content: Durch Quantencomputing wiederhergestellt, sollten sie es sein? Satoshis Anonymität bedeutet, dass wir die Wünsche des Erstellers nicht erfragen können. Viele in der Community betrachten diese Münzen als heilig - einen festen Bestandteil der Bitcoin-Mythologie, der unberührt bleiben sollte, unabhängig von technischen Fähigkeiten. Andere argumentieren, dass das Verlassen eines so massiven Angebots, das anfällig für Quantenangriffe ist, ein systemisches Risiko für das Netzwerk darstellt.

### Die institutionelle Antwort

Die Entscheidung von BlackRock, ihrer Bitcoin-ETF-Einreichung Quantenwarnungen hinzuzufügen, signalisiert, dass die institutionelle Finanzwelt diese Fragen ernst nimmt. In der Einreichung wird ausdrücklich erklärt, dass Fortschritte im Quantencomputing die Sicherheit des Netzwerks "bedrohen" und potenziell zu "erheblichen Verlusten" für Investoren führen könnten.

Dies spiegelt ein breiteres Muster institutioneller Akzeptanz wider, das verstärkte Überwachung von Risiken mit sich bringt, die die Krypto-Community zuvor möglicherweise abgetan oder heruntergespielt hätte. Pensionsfonds, Stiftungen und Finanzberater, die eine Bitcoin-Exposition in Erwägung ziehen, wollen Klarheit über Tail-Risiken, einschließlich Quantencomputing. Die Tatsache, dass das Quantenrisiko jetzt in den Offenlegungsdokumenten regulierter Finanzprodukte erscheint, verwandelt es von einem theoretischen Problem in eine quantifizierbare Investitionsüberlegung.

Andere große Institutionen beobachten. Wenn sich die Quantentechnologien schneller als erwartet entwickeln, könnten wir sehen, dass institutionelles Kapital die Kryptowährungsmärkte verlässt, es sei denn, es gibt klare Minderungsstrategien. Dies übt Druck auf Bitcoin-Entwickler und die breitere Community aus, quantenresistente Lösungen zu implementieren, bevor die Bedrohung realisiert wird, anstatt auf eine Krise zu warten.

## Sicherheitsroadmap: Wie Bitcoin sich entwickeln kann

> Die ermutigende Nachricht ist, dass Bitcoins Quantenanfälligkeit weder überraschend noch unbehandelt ist. Kryptografen kennen Shors Algorithmus seit 1994, und die Bitcoin-Entwicklungsgemeinschaft diskutiert seit Jahren über Quantenresistenz. Es gibt mehrere Forschungsrichtungen und praktische Strategien, um Bitcoin gegen Quantenangriffe zu härten.

### Aktuelle Best Practices für Benutzer

Schon vor Änderungen auf Protokollebene können einzelne Bitcoin-Nutzer Schritte unternehmen, um ihre Quantenexposition zu minimieren. Die wichtigste Praxis ist, die Wiederverwendung von Adressen zu vermeiden. Wenn Sie von einer Bitcoin-Adresse ausgeben, wird der öffentliche Schlüssel auf der Blockchain sichtbar. Best Practice ist, jede Adresse als Einmalgebrauch zu behandeln - nach dem Ausgeben alle verbleibenden Mittel auf eine neue Adresse zu verschieben, damit der alte öffentliche Schlüssel nicht mehr mit nicht ausgegebenen Münzen verbunden ist.

Moderne Wallet-Software hat zunehmend diese Praxis automatisch übernommen. Hardware-Wallets und Full-Node-Wallets generieren typischerweise neue Wechseladressen für jede Transaktion und implementieren Einmaladressen, ohne dass Benutzer die zugrunde liegende Sicherheitslogik verstehen müssen. Benutzer mit älterer Wallet-Software oder solchen, die Adressen manuell verwalten, sollten ihre Praktiken überprüfen und zu sichereren quantenbewussten Gewohnheiten übergehen.

Ein weiterer Schutzschritt ist die Migration von Geldern zu moderneren Adressformaten. Segregated Witness (SegWit) und vor allem Taproot-Adressen bieten durch verbesserten Umgang mit Adressen und im Fall von Taproot alternative Skriptpfade, die in zukünftigen Softforks möglicherweise quantenresistente Signaturen ermöglichen, marginal besseren Quantenwiderstand. Obwohl diese Formate dieselbe zugrunde liegende Elliptische-Kurven-Kryptografie verwenden, spiegeln sie doch ein designphilosophisch stärker auf Quantenbewusstsein ausgerichtetes Denken wider.

Für Langzeitinhaber ist der Rat einfach: Verwenden Sie für jede Empfangstransaktion neue Adressen, verwenden Sie keine Adressen erneut, nachdem Sie ausgegeben haben, und halten Sie Gelder in Adressen, deren öffentliche Schlüssel noch nie offengelegt wurden. Dies eliminiert das Quantenrisiko nicht vollständig, reduziert aber die Angriffsfläche erheblich.

### Post-Quanten-Kryptografiestandards

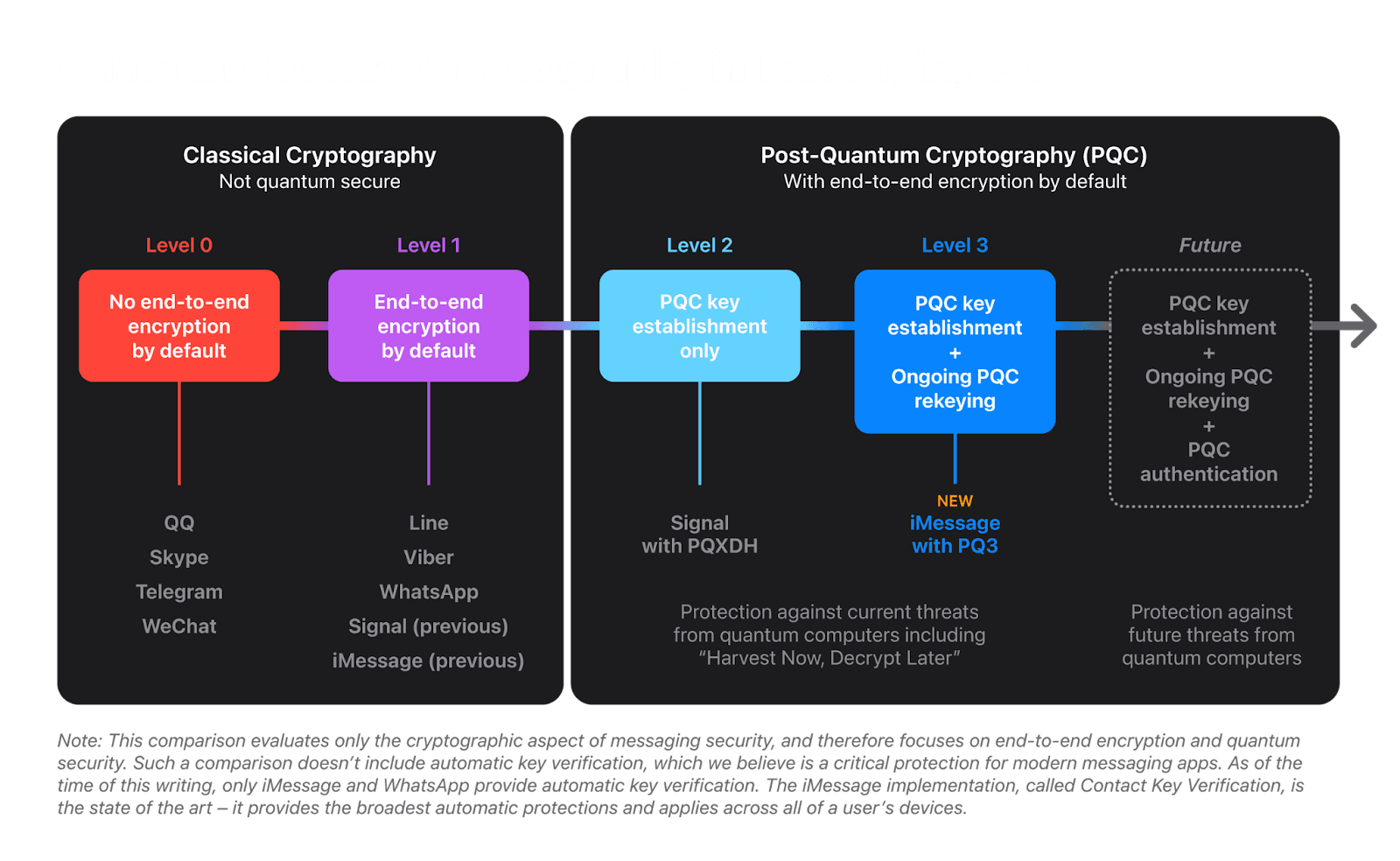

Die breitere Kryptografiegemeinschaft arbeitet seit über einem Jahrzehnt an quantenresistenten Alternativen. Im Jahr 2016 startete das U.S. National Institute of Standards and Technology (NIST) ein Projekt zur Standardisierung von post-quantum cryptography (PQC) - Kryptografiealgorithmen, die sowohl gegen klassische als auch gegen Quantencomputer als sicher gelten.

Nach Jahren der Analyse und des Wettbewerbs verkündete NIST 2024 seine erste Reihe von PQC-Standards. Die ausgewählten Algorithmen umfassen:

- CRYSTALS-Kyber für Schlüsselkapselung (ersetzt Systeme wie RSA für den sicheren Schlüsselaustausch)

- CRYSTALS-Dilithium, FALCON und SPHINCS+ für digitale Signaturen (ersetzt Systeme wie ECDSA und RSA-Signaturen)

Diese Algorithmen basieren auf anderen mathematischen Problemen als die aktuelle Kryptografie. Gitterbasierte Systeme wie Dilithium basieren auf der Schwierigkeit, kurze Vektoren in hochdimensionalen Gittern zu finden. Hash-basierte Systeme wie SPHINCS+ stützen sich auf die Sicherheit kryptografischer Hashfunktionen, die bereits als relativ quantenresistent gelten. Multivariate Kryptografie verwendet Systeme quadratischer Gleichungen über endlichen Körpern.

Die entscheidende Erkenntnis ist, dass zwar Shors Algorithmus diskrete Logarithmen und Faktorisierungsprobleme effizient löst, er jedoch gegen diese neuen mathematischen Strukturen keine ähnlichen Vorteile bietet. Soweit das gegenwärtige Wissen reicht, bieten Quantencomputer keinen praktischen Abkürzung, um ordnungsgemäß implementierte gitterbasierte oder hash-basierte Kryptografie zu brechen.

### Bitcoin-spezifische Forschung: QRAMP

Anfang 2025 schlug der Bitcoin-Entwickler Agustin Cruz einen radikalen Rahmen namens QRAMP (Quantum-Resistant Asset Mapping Protocol) vor. QRAMP stellt einen der umfassendsten Ansätze zum Quantum-Problem von Bitcoin dar, bleibt jedoch umstritten und weit entfernt von einem Konsens.

QRAMP schlägt eine zwingende Migrationsperiode vor, in der alle Gelder in alten, quantenanfälligen Adressen bis zu einer bestimmten Blockhöhe in quantenresistente Adressen verschoben werden müssen. Nach dieser Frist würden Transaktionen von alten ECDSA-Adressen durch das Netzwerk abgelehnt, was effektiv zur Verbrennung aller nicht migrierten Münzen führen würde.

Das Protokoll würde durch mehrere Mechanismen funktionieren:

- Identifizierung anfälliger Adressen: QRAMP würde nach Bitcoin-Adressen mit offengelegten öffentlichen Schlüsseln scannen, insbesondere ältere P2PK-Formate

- Verbrennen und ersetzen: Benutzer senden Münzen von gefährdeten Adressen an eine spezielle "Quantenverbrennungs"-Adresse, um sie dauerhaft außer Verkehr zu ziehen

- Post-quanten Sicherheit: Im Gegenzug würden Anteile an Bitcoin, die durch quantenresistente Kryptografie (wie hash-basierte oder gitterbasierte Signaturen) gesichert sind, ausgegeben

- Beweisbasierte Verifikation: Nur verifizierte Verbrennungen führen zu neuen quantenresistenten Münzen, wobei ein striktes 1:1-Verhältnis beibehalten wird, um Inflation zu verhindern

QRAMP zielt auch darauf ab, kettenübergreifende Bitcoin-Funktionalität zu ermöglichen. Anstatt sich auf Verwahrstellen (wie Blockchains mit verpacktem Bitcoin) zu verlassen, würde QRAMP kryptografische Zertifizierungen nutzen - mathematische Beweise, die aus der Bitcoin-Blockchain abgeleitet sind und die andere Netzwerke verifizieren können. Dadurch könnten Bitcoin-Salden auf anderen Blockchains reflektiert werden, ohne das darunter liegende Bitcoin tatsächlich zu verschieben, Sicherheit und das Bitcoin-21-Millionen-Angebots-Cap beizubehalten.

Der Vorschlag hat heftige Debatten ausgelöst. Befürworter argumentieren, dass er einen klaren, systematischen Weg zur Quantenresistenz mit eindeutigen Fristen bietet, die rechtzeitige Migration erzwingen, anstatt gefährlicher Gleichgültigkeit. Kritiker behaupten, dass zwingende Verbrennungen eine Form der Konfiszierung darstellen und frühe Anwender bestrafen sowie potenziell Millionen von Bitcoin vernichten könnten, darunter auch Satoshis Münzen.

Die Zeitleistenbedenken sind ebenfalls erheblich. QRAMP würde einen Hard Fork erfordern - eine nicht rückwärtskompatible Protokolländerung, die Konsens von Minern, Knotenbetreibern und der breiteren Community erfordert. Die Geschichte von Bitcoin zeigt, dass kontroverse Hard Forks schwer zu erreichen sind und Kettenspalten riskieren. Die Implementierung von QRAMP würde erfordern, dass das Ökosystem davon überzeugt wird, dass Quantenbedrohungen ausreichend bevorstehen, um solch drastische Maßnahmen zu rechtfertigen, während gleichzeitig ausreichend früh gehandelt wird, dass Benutzer Zeit zur Migration haben.

Stand Oktober 2025 bleibt QRAMP ein Entwurfsvorschlag ohne formale BIP-Nummer (Bitcoin Improvement Proposal) und ohne Konsens in der Community, um in die Tat umgesetzt zu werden.

### Alternative Ansätze

Nicht alle quantenresistenten Vorschläge sind so radikal wie QRAMP. Andere Forscher erkunden allmähliche Migrationsstrategien, die quantenresistente Signaturschemata neben dem bestehenden ECDSA einführen, sodass Benutzer freiwillig im Laufe der Zeit aufrüsten können.

Adam Back, CEO von Blockstream und ein angesehener Kryptograf, hat vorgeschlagen, quantenresistente Kryptografie in das bestehende Adress- und Skriptsystem von Bitcoin zu integrieren. Ein Ansatz wäre die Verwendung von Schnorr-Signaturen (bereits in Taproot implementiert), kombiniert mit SLH-DSA (SPHINCS+) Tapleafs. Dies würde es Benutzern ermöglichen, ihre Gelder allmählich zu quantensicheren Adressen zu bewegen, ohne eine umstrittene Hard Fork oder das Verbrennen von gefährdeten Münzen zu verlangen.

Der Vorteil einer schrittweisen Migration ist die Flexibilität. Benutzer, die sich ihrer Adressensicherheit sicher sind, könnten weiterhin bestehende Wallets verwenden, während vorsichtigere Benutzer zu quantensicheren Formaten migrieren. Während sich die Quantentechnologien weiterentwickeln, würden sozialer Druck und Marktkräfte die Migration auf natürliche Weise fördern, ohne Protokolldurchsetzung zu verlangen.

Der Nachteil ist, dass eine freiwillige Migration möglicherweise zu langsam abläuft. Wenn sich Quantencomputer schneller als erwartet entwickeln, könnten gefährdete Münzen angegriffen werden, bevor Benutzer migrieren, was den Zweck vereitelt. Es gibt auch das Problem verlorener oder aufgegebener Wallets - Münzen, auf die deren Besitzer keinen Zugang mehr haben, blieben dauerhaft anfällig.

Andere Forschungsrichtungen umfassen:

- Quanten-sichere Multi-Signatur-Schemata, die mehrere post-quanten Algorithmen kombinieren und redundanten Schutz bieten, selbst wenn ein Algorithmus gebrochen wird

- Hybridsysteme, die sowohl klassische ECDSA- als auch quantenresistente Signaturen verwenden und Angreifer zwingen, beide zu brechen

- Zero-Knowledge-Beweise, die eine quantenresistente Verifikation ermöglichen könnten, ohne öffentliche Schlüssel offenzulegen

Die Ethereum-Gemeinschaft hat durch Kontenabstraktion und STARKs (Scalable Transparent Arguments of Knowledge) an post-quanten Kryptografie geforscht, die Hashfunktionen verwenden und von Natur aus quantenresistent sind. Einige dieser Innovationen könnten schließlich...

Content: Bitcoin's Ansatz informieren.

### Die Herausforderung quantenresistenter Signaturen

Eine Herausforderung bei der Post-Quanten-Kryptographie besteht darin, dass Signaturen typischerweise viel größer sind als ECDSA-Signaturen. Eine CRYSTALS-Dilithium-Signatur kann 2-3 Kilobyte groß sein, verglichen mit 64-71 Bytes bei einer ECDSA-Signatur. Dies hat Auswirkungen auf die Effizienz der Blockchain, die Transaktionskosten und die Skalierbarkeit.

Hash-basierte Signaturen wie SPHINCS+ sind sogar noch größer - möglicherweise mehrere Dutzend Kilobyte pro Signatur. Auch wenn diese Größen nicht unüberwindbar sind, stellen sie eine signifikante Erhöhung der Datenmenge dar, die von jedem Netzwerkknoten gespeichert und übertragen werden muss. In einer Blockchain, in der Effizienz und Skalierbarkeit bereits Herausforderungen darstellen, könnten größere Signaturen bestehende Probleme verschärfen.

Verschiedene Optimierungen werden erforscht, um die Signaturgrößen zu minimieren und gleichzeitig die Sicherheit zu gewährleisten. Einige Schemata nutzen Merkle-Bäume, um die Signaturgröße auf mehrere Transaktionen zu verteilen. Andere erkunden Schwellenwertsignaturen, bei denen mehrere Parteien gemeinsam signieren, um den Transaktionsaufwand zu reduzieren.

Die Bitcoin-Community muss Sicherheit, Effizienz und Rückwärtskompatibilität ausbalancieren, wenn sie letztendlich entscheiden muss, welche Post-Quanten-Algorithmen implementiert werden sollen.

## Jenseits von Bedrohungen: Quantenchancen für Krypto

> Diskussionen über Quantencomputing und Kryptowährung konzentrieren sich überwiegend auf Bedrohungen - die drohende Gefahr, dass Quantencomputer die Kryptographie brechen. Aber diese Betrachtung verpasst einen entscheidenden Aspekt der Geschichte. Quantencomputing ist nicht nur eine Waffe, die auf Blockchain-Technologie gerichtet ist; es ist auch ein Werkzeug, das das gesamte Kryptowährungs-Ökosystem unerwartet verbessern, stärken und voranbringen könnte.

### Quantenverstärkte Kryptographie

Das Wettrüsten zwischen Quantenangreifern und Quantum-Verteidigern wird schließlich Kryptographie hervorbringen, die stärker ist als alles, was mit klassischer Berechnung möglich ist. Quanten-Schlüsselaustausch (QKD) ermöglicht bereits bewiesenermaßen sichere Kommunikationskanäle, die eher durch physikalische Gesetze geschützt sind als durch rechnerische Annahmen. Auch wenn die Implementierung von QKD in dezentralen Blockchain-Systemen erhebliche technische Herausforderungen mit sich bringt, wird weiterhin intensiv dazu geforscht, wie Quantenkommunikationsprotokolle für Kryptowährungsanwendungen adaptiert werden können.

Post-Quanten-Kryptographie, die als Antwort auf Quantenbedrohungen entwickelt wurde, wird die Grundlage für eine neue Generation von kryptographischen Systemen schaffen. Diese Algorithmen sind nicht nur quantenresistent; viele bieten zusätzliche Sicherheitsmerkmale wie Vorwärtsgeheimnis, kleinere Schlüssel für gleichwertige Sicherheitsniveaus und Widerstandsfähigkeit gegen Nebenkanalangriffe, die einige aktuelle Implementierungen plagen.

Lattice-basierte Kryptographie ermöglicht insbesondere neue mächtige Fähigkeiten wie vollhomomorphe Verschlüsselung - die Fähigkeit, beliebige Berechnungen auf verschlüsselten Daten durchzuführen, ohne sie zu entschlüsseln. Auch wenn dies heute noch rechenintensiv ist, könnten Quantencomputer homomorphe Verschlüsselung in Zukunft in großem Maßstab praktikabel machen und damit datenschutzfreundliche Smart Contracts und vertrauliche Transaktionen ermöglichen, ohne auf Prüfbarkeit zu verzichten.

### Verbesserte Skalierungslösungen

Quantencomputer zeichnen sich bei bestimmten Optimierungsproblemen aus, die derzeit die Skalierbarkeit von Blockchain limitieren. Die Routenfindung in Zahlungskanälenetzwerken wie dem Lightning Network von Bitcoin umfasst das Durchsuchen eines riesigen Raums möglicher Wege, um optimale Routen für Zahlungen zu finden. Quantenalgorithmen könnten potenziell bessere Routen schneller finden, die Zahlungsraten erhöhen und den notwendigen Kapitaleinsatz der Kanäle reduzieren.

Zero-Knowledge-Beweissysteme, die Datenschutz- und Skalierungslösungen wie ZK-Rollups ermöglichen, erfordern umfangreiche kryptographische Berechnungen. Quantencomputer könnten die Erzeugung von Beweisen beschleunigen und gleichzeitig die Sicherheit bewahren, was die Implementierung anspruchsvollerer datenschutzfreundlicher Anwendungen ermöglicht, ohne den derzeitigen Rechenaufwand, der ihre Einführung begrenzt.

Auch das Mining könnte schließlich von Quantenberechnung profitieren. Während Quantencomputer mit Hilfe von Grovers Algorithmus theoretisch effizienter nach Proof-of-Work-Lösungen suchen könnten als klassische Miner, stünde diese Technologie allen Teilnehmern zur Verfügung, wodurch ein neues Gleichgewicht entsteht, anstatt eines Angriffsvektors. Einige Forscher haben quantengesicherte Konsensusmechanismen vorgeschlagen, die Quantenattribute für byzantinische Fehlertoleranz nutzen.

### Quanten-gesicherte Smart Contracts

Die Kombination von Quantencomputing und Kryptowährungen könnte völlig neue Klassen von Smart Contracts und dezentralen Anwendungen ermöglichen. Quanten-Zufallszahlengeneration liefert wirklich unvorhersehbare Zufälligkeit - entscheidend für Glücksspielanwendungen, kryptographische Protokolle und faire Leiterwahlen in Konsensmechanismen. Derzeitige blockchain-basierte Zufälligkeit muss komplizierte Protokolle verwenden, um Manipulationen zu verhindern; Quanten-Zufälligkeit wäre bewiesenermaßen fair.

Quantum-Sensing und Quantenkommunikation könnten neue Arten von Orakelsystemen ermöglichen - die Brücken zwischen Smart Contracts und realen Daten. Quanten-Sensoren können physikalische Phänomene mit beispielloser Präzision messen und potenziell zuverlässigere Datenfeeds für dezentralisierte Finanzanwendungen schaffen, die auf genaue Preisfeeds, Wetterdaten oder Lieferkettenverifizierung angewiesen sind.

Post-Quanten-kryptographische Protokolle könnten anspruchsvollere Mehrparteienberechnungen ermöglichen, bei denen mehrere Parteien gemeinsam Funktionen über ihre privaten Daten berechnen, ohne diese Daten einander offenzulegen. Dies eröffnet Möglichkeiten für dezentralisierte Finanzprodukte, datenschutzfreundliche Auktionen und vertrauliche Abstimmungssysteme, die derzeit nicht praktikabel sind.

### Akademische und Industrielle Zusammenarbeit

Die Quantenbedrohung hat eine beispiellose Zusammenarbeit zwischen der Kryptowährungsgemeinschaft und der Mainstream-Computerwissenschaftsforschung katalysiert. NISTs Standardisierungsbemühungen für Post-Quanten-Kryptographie haben Beiträge von Blockchain-Forschern und Kryptowährungsunternehmen beinhaltet. Auf akademischen Konferenzen gibt es zunehmend Sitzungen zu quantensicherem Blockchain-Design.

Diese Zusammenarbeit nützt beiden Seiten. Die reale Bereitstellung von Kryptowährungen bietet Testumgebungen für Post-Quanten-Algorithmen unter adversären Bedingungen mit realem wirtschaftlichem Wert. Gleichzeitig profitieren Blockchain-Systeme von modernster kryptographischer Forschung, die ansonsten Jahre benötigen könnte, um in Produktionssysteme zu gelangen.

Große Technologieunternehmen wie Google, IBM, Microsoft und Amazon investieren Milliarden in die Quantencomputing-Forschung, während sie gleichzeitig quantensichere Kryptographie entwickeln und mit Blockchain-Projekten zusammenarbeiten. Dies schafft eine seltene Interessenausrichtung, bei der dieselben Unternehmen, die Quantenfähigkeiten vorantreiben, auch zum Schutz vor Quantenbedrohungen beitragen.

### Das Narrativ umgestalten

Vielleicht am wichtigsten ist, dass die Betrachtung von Quantencomputing als bloße Bedrohung die Chance verpasst, das Sicherheitsmodell von Kryptowährungen zum Besseren umzugestalten. Jeder kryptographische Übergang - von DES zu AES, von SHA-1 zu SHA-256, von RSA zu elliptischen Kurven - hat letztendlich Systeme gestärkt, indem sie zu besseren Algorithmen wechseln mussten.

Die endgültige Einführung von Post-Quanten-Kryptographie durch Bitcoin wird eine Gelegenheit schaffen, andere Protokolleinschränkungen gleichzeitig anzugehen. Ein koordiniertes Upgrade könnte nicht nur Quantenresistenz, sondern auch Signaturaggregation, bessere Datenschutzfunktionen, verbesserte Skripting-Fähigkeiten und Effizienzverbesserungen implementieren, die seit langem gewünscht, aber durch isolierte Soft Forks schwer umsetzbar sind.

Der Quantensprung könnte auch anhaltende Debatten über Bitcoins starre Konservatismus versus pragmatische Evolution lösen. Wenn Quantencomputer nachweislich ECDSA bedrohen, werden selbst die konservativsten Community-Mitglieder die Notwendigkeit wesentlicher Protokolländerungen erkennen. Dies schafft politischen Spielraum für Upgrades, die aus anderen Gründen wünschenswert, aber unter normalen Umständen nicht konsensfähig sind.

## Expertenprognosen und abweichende Ansichten

> Der Zeitrahmen für Quantencomputing bleibt eines der umstrittensten Themen in der Bitcoin-Sicherheitsdebatte, wobei Expertenmeinungen von "Jahrzehnte entfernt" bis "möglicherweise innerhalb von 10 Jahren" reichen. Das Verständnis dieser divergierenden Perspektiven liefert einen entscheidenden Kontext für die Bewertung, wie dringend Bitcoin Quantenresistente Upgrades benötigt.

### Die Optimisten: Jahrzehnte der Sicherheit

Adam Back, CEO von Blockstream und ein hoch angesehener Kryptograph, vertritt die konservative Ansicht zu den Quantum-Zeitplänen. Back hat konsequent argumentiert, dass Quantencomputer, die Bitcoin bedrohen können, Jahrzehnte entfernt sind, nicht Jahre. In einem Interview im Juni 2025 räumte Back ein, dass Quantencomputing irgendwann relevant werden könnte, betonte jedoch, dass der Zeitrahmen "Jahrzehnte, nicht Jahre" umfasst und dass proaktive aber schrittweise Maßnahmen adäquaten Schutz bieten.

Backs Perspektive ist durch ein tiefes Verständnis sowohl der theoretischen Anforderungen als auch der praktischen technischen Herausforderungen geprägt. Er stellt fest, dass Quantencomputer nicht nur die rohe Qubit-Anzahl für Shor's Algorithmus erreichen müssen, sondern auch niedrige Fehlerraten während der gesamten längeren Berechnungsperiode beibehalten müssen. Aktuelle Systeme sind davon noch um Größenordnungen entfernt, diese Anforderungen gleichzeitig zu erfüllen.

Michael Saylor, Exekutivvorsitzender von MicroStrategy und einer der prominentesten institutionellen Befürworter von Bitcoin, war noch ablehnender gegenüber kurzfristigen Quantenbedrohungen. In mehreren Interviews im Laufe des Jahres 2025 bezeichnete Saylor Quantenbedenken als "hauptsächlich Marketing von Leuten, die Ihnen das nächste Quanten-Token verkaufen wollen."

Saylors Argument beruht auf institutioneller Ausrichtung. Er weist darauf hin, dass große Technologieunternehmen wie Google und Microsoft mehr zu verlieren als zu gewinnen hätten durch Quantencomputer, die Verschlüsselung brechen können. Diese Unternehmen sind auf dieselben kryptographischen Systeme angewiesen, die Bitcoin sichern. Wenn Quantencomputer ECDSA und RSA bedrohen, bedrohen sie Cloud-Dienste, E-Mails, E-Commerce und jede andere verschlüsselte Kommunikation im Internet.Translated Content:

Content: "werden Ihnen keinen Computer verkaufen, der moderne Kryptografie knackt, da dies Google und Microsoft - sowie die US-Regierung und das Bankensystem - zerstören würde", sagte Saylor in einem CNBC-Interview im Juni 2025. Er ist der Ansicht, dass Bitcoin, wenn quantenbedingte Bedrohungen real werden, seine Kryptografie wie jedes andere große Softwaresystem aufrüsten wird, ohne katastrophale Unterbrechungen.

Saylor argumentiert auch, dass als "Bitcoin-Killer" vermarktete quantenresistente Tokens größtenteils opportunistische Projekte sind, die mit Angst Kapital schlagen, anstatt echte Lösungen anzubieten. Aus seiner Sicht sind quantenbedingte Bedrohungen für Bitcoin nicht unmittelbar, und wenn sie eintreffen, wird die robuste Entwicklungsgemeinschaft von Bitcoin und die starken Anreize zur Aufrechterhaltung der Sicherheit effektive Reaktionen ermöglichen.

### Die Pragmatiker: Jetzt vorbereiten

Nicht alle Experten teilen diese gelassene Sichtweise. Jameson Lopp, Chief Technology Officer bei Casa und ein prominenter Bitcoin-Sicherheitsforscher, nimmt eine mittlere Position ein. In seinem Aufsatz "Gegen das Erlauben der Quantenrettung von Bitcoin" vom Februar 2025 argumentiert Lopp, dass zwar Quantencomputer derzeit keine unmittelbare Krise darstellen, die Bitcoin-Community jedoch weniger als ein Jahrzehnt hat, um Notfallpläne umzusetzen.

Lopp's Sorge konzentriert sich weniger auf den genauen quantenzeitlichen Ablauf und mehr auf die langsame Governance von Bitcoin und die Schwierigkeit, einen Konsens über umstrittene Änderungen zu erzielen. Selbst wenn Quantencomputer, die ECDSA knacken können, erst 2035 auftauchen, muss Bitcoin jetzt mit der Implementierung von Änderungen beginnen, weil:

- Die Erreichung eines Konsenses zu quantenresistenten Schemata Jahre der Debatte und des Testens erfordert

- Benutzer Zeit benötigen, um Mittel auf neue Adresstypen zu migrieren

- Verlorene oder aufgegebene Wallets stellen ein Systemrisiko dar, wenn sie verwundbar bleiben

- Es könnte zu spät sein zu warten, bis Quantencomputer nachweislich ECDSA bedrohen

Lopp befürwortet das Verbrennen von Münzen in verwundbaren Adressen anstelle eines Rettungsversuchs - eine Position, die erhebliche Kontroversen ausgelöst hat. Er argumentiert, dass dieser Ansatz am besten die Eigentumsrechte schützt, indem er Quantenangreifern die Geltendmachung von Mitteln verwehrt, während gleichzeitig das Problem der verlorenen Münzen entschieden angegangen wird.

Die IBIT-Anmeldung von BlackRock im Mai 2025, die vor möglichen Risiken durch Quantencomputing warnt, stellt eine weitere pragmatische Stimme dar. Durch Aufnahme von Quantencomputing als risikomateriales Element in ein reguliertes Finanzprodukt signalisiert BlackRock, dass institutionelle Investoren Quantenbedrohungen als Teil ihrer Risikobewertung berücksichtigen sollten, auch wenn der Zeitrahmen unsicher bleibt. Dies spiegelt ein Vorsorgeprinzip wider: Die potenziellen Konsequenzen sind schwerwiegend genug, dass das Warten auf Gewissheit unklug sein könnte.

### Die Besorgten: Schneller als wir denken

Einige Forscher und Organisationen glauben, dass quantenbedingte Bedrohungen schneller eintreten könnten, als es die Konsensschätzungen vermuten lassen. NIST-Experten haben angegeben, dass Quantencomputer, die in der Lage sind, aktuelle kryptografische Standards zu brechen, in 10 bis 20 Jahren auf den Markt kommen könnten, wobei einige private Prognosen darauf hindeuten, dass dies noch früher geschehen könnte.

2025 starteten Forscher von Project Eleven eine Quantenherausforderung, indem sie einem jeden, der elliptische Kurvenkryptografie mit einem Quantencomputer brechen kann, einen Bitcoin in Aussicht stellten. Sie schätzen, dass etwa 2.000 logische (fehlerkorrigierte) Qubits ausreichen könnten, einen 256-Bit-ECC-Schlüssel zu brechen - etwas, das ihrer Meinung nach innerhalb des nächsten Jahrzehnts erreichbar ist.

Google-Forscher Craig Gidney veröffentlichte im Mai 2025 Arbeiten, die darauf hindeuten, dass RSA-2048 mit weniger als einer Million Qubits in unter einer Woche faktorisiert werden könnte - eine 20-fache Verringerung gegenüber früheren Schätzungen. Während RSA und ECC nicht identisch sind, finden algorithmische Verbesserungen, die für ein Problem demonstriert werden, oft Anwendung auf das andere. Wenn sich Quantenalgorithmen weiter verbessern, während die Hardware skaliert, könnte sich der Zeitrahmen erheblich verkürzen.

IBMs konkreter Fahrplan für fehlerresilientes Quantencomputing bis 2029 mit 200 logischen Qubits stellt einen weiteren Datenpunkt dar, der darauf hindeutet, dass Quantenbedrohungen möglicherweise in den frühen 2030er Jahren anstatt in den 2040er oder 2050er Jahren materialisieren könnten. IBM Quantum Starling, geplant für 2029, wird nicht genug logische Qubits haben, um Bitcoin sofort zu bedrohen. Aber wenn IBM erfolgreich fehlerresilientes Quantencomputing in diesem Umfang demonstriert, könnte das Skalieren auf die 2.000+ notwendigen logischen Qubits für die Kryptanalyse relativ schnell erfolgen - vielleicht innerhalb weiterer 5-10 Jahre.

Bei der CES 2025 erklärte Nvidia-CEO Jensen Huang, dass ein bedeutender Durchbruch im Quantencomputing wahrscheinlich 15 bis 30 Jahre entfernt sei, wobei 20 Jahre die realistischste Schätzung wären. Dies platziert Quantenbedrohungen für die Kryptografie irgendwo zwischen 2040 und 2055 - ein Zeitrahmen, der komfortabel erscheint, aber schneller eintreffen könnte, sollten sich Huangs Schätzungen als konservativ erweisen.

### Die Divergenz interpretieren

Warum sind die Expertenermeinungen so weit gefächert? Mehrere Faktoren tragen zur Unsicherheit bei:

**Definition der Bedrohungsschwelle**: Verschiedene Experten verwenden unterschiedliche Metriken, wann Quantencomputer als "bedrohlich" gelten. Einige konzentrieren sich darauf, Shor's Algorithmus für jedes kryptografisch relevante Problem zu demonstrieren. Andere erfordern Quantencomputer, die die spezifische ECDSA-Implementierung von Bitcoin innerhalb des engen Zeitfensters unbestätigter Transaktionen brechen können. Diese repräsentieren stark unterschiedliche Fähigkeitsstufen.

**Geheime vs. öffentliche Entwicklung**: Öffentliche Bemühungen im Bereich Quantencomputing durch Unternehmen wie IBM, Google und akademische Institutionen sind transparent und ermöglichen eine detaillierte Bewertung. Aber klassifizierte Regierungsprogramme bei Agenturen wie NSA, GCHQ oder ihren chinesischen und russischen Gegenstücken arbeiten im Verborgenen. Einige Experten vermuten, dass klassifizierte Programme Jahre vor den öffentlich bekannten Fähigkeiten liegen könnten, auch wenn Beweise hierfür spekulativ bleiben.

**Algorithmische Unbekannte**: Aktuelle Schätzungen gehen von Shor's Algorithmus und bestehenden Fehlerkorrekturschemata aus. Ein Durchbruch bei Quantenalgorithmen, der die Qubit-Anforderungen weiter reduziert, könnte Zeitrahmen dramatisch beschleunigen. Andererseits könnten fundamentale Hindernisse beim Skalieren von Quantencomputern auftauchen, die Zeitrahmen nach hinten verschieben.

**Ingenieurwesen vs. Theorie**: Die Informatiktheorie und das praktische Ingenieurwesen weichen oft voneinander ab. Theoretisch verstehen wir, wie man Quantencomputer mit Millionen von Qubits baut. Die Entwicklung von Systemen, die tatsächlich in diesem Umfang funktionieren - die Kohärenz aufrechterhalten, Fehlerkorrektur implementieren und mit klassischen Steuersystemen integrieren - stellt Herausforderungen dar, die sich als viel schwieriger oder einfacher als derzeitige Extrapolationen erweisen könnten.

Die vorsichtige Interpretation ist, dass Quantenbedrohungen für Bitcoin nicht unmittelbar, aber auch nicht sicher weit entfernt sind. Ein realistischer Zeitrahmen legt nahe, dass die späten 2020er bis Mitte der 2030er Jahre die Periode sind, in der Quantencomputer glaubwürdige Bedrohungen für die elliptische Kurvenkryptografie darstellen könnten, mit erheblicher Unsicherheit in beide Richtungen.

## Der Weg vor uns: Vorbereitung auf ein nach-quantenuelles Bitcoin

> Da sich Quantencomputing weiterentwickelt und Zeitrahmen komprimieren, steht die Kryptowährungs-Community vor entscheidenden Entscheidungen darüber, wann und wie quantenresistente Updates implementiert werden sollen. Der Weg erfordert technische Vorbereitung, Konsens in der Community und wachsame Beobachtung sowohl der Fortschritte im Quantencomputing als auch der On-Chain-Aktivitäten.

### Zu beobachtende Signale

Mehrere Indikatoren würden darauf hinweisen, dass Quantenbedrohungen von theoretisch zu praktisch übergehen:

**Große Bewegungen von verwundbaren Adressen**: Das deutlichste Warnsignal wäre plötzliche, koordinierte Bewegungen von mehreren alten P2PK-Adressen, insbesondere solchen, die seit vielen Jahren inaktiv sind. Während einzelne Reaktivierungen unschuldige Erklärungen haben, würde ein Muster gleichzeitiger Bewegungen von Adressen ohne vorherige Beziehung darauf hindeuten, dass ein Quantenangreifer systematisch verwundbare Münzen ins Visier nimmt.

**Echtzeit-Schlüsselextraktion**: Wenn Gelder von einer Adresse bewegt werden, unmittelbar nachdem ihr öffentlicher Schlüssel während der Transaktionsübertragung offengelegt wurde - schneller als Blockchain-Bestätigungszeiten - würde dies darauf hinweisen, dass ein Angreifer in der Lage ist, private Schlüssel in Echtzeit zu extrahieren. Dies stellt das Alptraumszenario für die Sicherheit von Bitcoin dar und würde sofortige Notfall-Protokolländerungen erfordern.

**Meilensteine im Quantencomputing**: Ankündigungen, dass Quantencomputer bestimmte Fähigkeitsgrenzen erreichen, sollten erhöhte Besorgnis auslösen:

- Quantencomputer, die 1.000+ logische Qubits mit niedrigen Fehlerquoten demonstrieren

- Erfolgreiche Implementierung von Shor's Algorithmus bei Problemen, die sich kryptografischen Größenordnungen nähern

- Demonstrationen von Quantensystemen, die die Kohärenz während Berechnungen aufrechterhalten, die Milliarden von Toren erfordern

**Akademische Durchbrüche**: Veröffentlichungen, die signifikante Reduktionen der Qubit-Anforderungen zum Brechen von ECDSA oder Verbesserungen der Fehlerkorrektur bei Quanten oder neue Algorithmen zur Beschleunigung der Kryptan satisfaktorischkeitsanalyse demonstrieren, würden alle Aufmerksamkeit erfordern. Die Literatur im Bereich Quantencomputing sollte auf Ergebnisse überwacht werden, die Zeitpläne komprimieren.

### Technische Vorbereitungen

Die Bitcoin-Entwicklungsgemeinschaft sollte mehrere vorbereitende Anstrengungen fortsetzen, noch bevor Quantenbedrohungen unmittelbar werden:

**Standardisierung und Testen**: Die Auswahl der Algorithmen, die Bitcoin nach der Quantum-Ära übernehmen sollte, erfordert umfassende Analyse, Tests und Community-Überprüfung. NIST's standardisierte Algorithmen bieten einen Ausgangspunkt, aber die spezifischen Anforderungen von Bitcoin - Dezentralisierung, Open-Source-Prüfbarkeit, Einschränkungen zu Signaturgröße und rechnerische Effizienz für Knotenbetreiber - könnten andere Wahlentscheidungen als in herkömmlichen kryptografischen Anwendungen begünstigen.

**Wallet-Infrastruktur**: Wallet-Software muss Unterstützung für quantenresistente Signaturschemata implementieren, bevor sie auf Protokollebene erforderlich werden. Dies ermöglicht es frühen Anwendern, freiwillig quantensichere Adressen zu benutzen, und schafft ein Muster für die eventuale obligatorische Migration. Hardware-Wallet-Hersteller müssen die Firmware aktualisieren, um neue Algorithmen zu unterstützen.

**Transaktionsformatdesign**: Quantenresistente Transaktionen werden wahrscheinlich andere Datenstrukturen erfordern als aktuelle Bitcoin-Transaktionen. Die Gestaltung dieser Formate unter Berücksichtigung von Effizienz, Privatsphäre und potenziellen zukünftigen Upgrades wird technischen Schulden vermeiden. Skript-Op-Codes für die Überprüfung von Signaturen nach Quantum müssen sorgfältig gestaltet werden."Certainly! Here is your content translated to German, with markdown links left in English:

---

**Testing on Testnets**: Bevor irgendwelche quantenresistenten Änderungen im Bitcoin-Mainnet implementiert werden, wird ausgiebiges Testen in Testnets und Signet-Netzwerken sicherstellen, dass die Implementierungen korrekt funktionieren, die Nodes effizient die neuen Transaktionstypen validieren können und keine unerwarteten Interaktionen mit bestehenden Protokollregeln Sicherheitslücken schaffen.

### Aufbau eines Gemeinschaftskonsenses

Vielleicht der herausforderndste Aspekt des Bitcoin-Übergangs zu quantenresistenten Techniken wird das Erreichen eines Konsenses zu kontroversen Fragen sein:

**Hard Fork vs. Soft Fork**: Einige quantenresistente Änderungen könnten durch Soft Forks (abwärtskompatible Upgrades) implementiert werden, während andere Hard Forks (nicht-abwärtskompatible Änderungen) erfordern könnten. Die Bitcoin-Gemeinschaft hat historisch Soft Forks bevorzugt, um die Netzwerkzusammengehörigkeit zu wahren, aber Quantenresistenz könnte disruptivere Änderungen erfordern.

**Obligatorische vs. freiwillige Migration**: Sollte Bitcoin Fristen für die Migration zu quantenresistenten Adressen erzwingen (wie QRAMP vorschlägt), oder sollte die Migration freiwillig und allmählich erfolgen? Obligatorische Migration bietet klare Sicherheit, gefährdet jedoch verlorene Coins und könnte politischen Widerstand hervorrufen. Freiwillige Migration ist sanfter, könnte das Netzwerk jedoch anfällig lassen, falls die Akzeptanz zu langsam verläuft.

**Was mit verlorenen Coins tun**: Die Debatte darüber, ob Coins in quantengefährdeten Adressen verbrannt, wiederhergestellt oder neu verteilt werden sollen, hat keinen Konsens. Diese Frage berührt grundlegende Fragen des Eigentumsrechts, der Bitcoin-Philosophie und des praktischen Risikomanagements. Die Klärung wird umfangreiche Diskussionen in der Gemeinschaft erfordern und erfordert wahrscheinlich Kompromisse.

**Zeitplan für Aktionen**: Wann sollte Bitcoin quantenresistente Upgrades implementieren? Ein zu frühes Handeln birgt das Risiko, unreife Algorithmen zu übernehmen oder Entwicklerressourcen für voreilige Lösungen zu verschwenden. Ein zu spätes Handeln birgt das Risiko katastrophaler Angriffe. Die optimale Zeitplanung erfordert eine kontinuierliche Risikobewertung und Flexibilität, um Pläne zu beschleunigen, falls die Quantenrechner schneller voranschreiten als erwartet.

### Breitere Auswirkungen auf die Industrie

Die Quantenherausforderungen von Bitcoin erstrecken sich auf das gesamte Kryptowährungs-Ökosystem. Ethereum, mit seiner flexibleren Governance und aktiven Forschung zu Account-Abstraktion und STARKs, könnte Quantenresistenz früher implementieren als Bitcoin. Dies könnte interessante Dynamiken schaffen, in denen sich Ethereum als quantensicher vermarktet, während Bitcoin mit anhaltenden Schwachstellen konfrontiert ist.

Stablecoins, die oft von Multi-Signature-Konfigurationen und Smart Contracts abhängen, sind in ihren zugrunde liegenden Blockchains quantenanfällig. Tether und USDC-Emittenten müssen quantenbezogene Risiken der Netzwerke berücksichtigen, auf denen sie operieren, was möglicherweise die Nachfrage nach quantenresistenter Blockchain-Infrastruktur antreibt.

Zentralbank-Digitalwährungen (CBDCs), die derzeit von Regierungen weltweit entwickelt werden, integrieren von Anfang an post-quanten Kryptografie und lernen aus den Herausforderungen bestehender Kryptowährungen. Dies gibt CBDCs einen potenziellen Sicherheitsvorteil gegenüber alten Blockchain-Systemen, den Regierungen möglicherweise in Argumenten für die Einführung von CBDCs gegenüber dezentralisierten Kryptowährungen nutzen.

Privat-Coins wie Monero und Zcash stehen vor einzigartigen quantenbedingten Herausforderungen. Moneros Ringsignaturen und versteckten Adressen könnten von Quantencomputern gefährdet sein, während Zcashs zkSNARKs möglicherweise durch STARKs oder andere quantenresistente Zero-Knowledge-Beweissysteme ersetzt werden müssen. Der privatsphärenwahrende Kryptowährungssektor muss sich zusammen mit quantenbedingten Bedrohungen weiterentwickeln.

### Die Rolle der Bildung

Ein oft übersehener Aspekt der Quanten-Vorbereitung ist die Bildung. Die Bitcoin-Gemeinschaft, Kryptowährungsbenutzer und die breite Öffentlichkeit benötigen ein besseres Verständnis von Quantencomputing - was es ist, was es nicht ist, welche Bedrohungen real sind und welcher Zeitrahmen realistisch ist.

Falschinformationen und FUD, wie sie durch Behauptungen wie Mandells exemplifiziert werden, verbreiten sich, weil vielen Kryptowährungsbenutzern der technische Hintergrund fehlt, um Quantenansprüche kritisch zu bewerten. Bildungsbemühungen könnten Folgendes beinhalten:

- Klare, zugängliche Erklärungen über die Grundlagen des Quantencomputings

- Regelmäßige Updates über Fortschritte im Quantencomputing von glaubwürdigen Quellen

- Anleitung für Benutzer zu quantensicheren Praktiken, die sie jetzt übernehmen können

- Transparente Kommunikation seitens der Bitcoin-Entwickler über Pläne und Zeitpläne

Eine gut informierte Gemeinschaft wird bessere Entscheidungen über Quantenresistenz treffen und sowohl unbegründete Panik als auch gefährliche Selbstzufriedenheit vermeiden.

## Abschließende Gedanken

> Die Beziehung zwischen Quantencomputing und Bitcoin ist nuancierter, als sowohl Alarmisten als auch abweisende Stimmen vermuten. Quantencomputer werden Bitcoin nicht „über Nacht töten“, wie einige Schlagzeilen atemlos behaupten. Aber weder ist Quantencomputing ein harmloser Hintergrundrauschen, das Bitcoin sicher ignorieren kann.

Josh Mandells Behauptung aus dem Oktober 2025, dass Quantencomputer bereits Bitcoin stehlen, war falsch - ohne Beweise, unplausibel angesichts der aktuellen Hardwarefähigkeiten und durch Blockchain-Daten widerlegt. Dennoch zeigt die virale Verbreitung dieser Behauptung echte Besorgnis über quantenbedingte Bedrohungen, die die Krypto-Gemeinschaft mit Fakten, Vorbereitung und vernünftigen Handlungen angehen muss.

Die technische Realität ist, dass das Brechen der ECDSA-Verschlüsselung von Bitcoin Quantencomputer erfordert, die weit leistungsfähiger sind als alles, was derzeit existiert. Wir würden Systeme mit Millionen physikalischer Qubits, fehlertoleranter Fehlerkorrektur und der Fähigkeit benötigen, Milliarden von Quantentoren auszuführen - Fähigkeiten, die nach Schätzungen der meisten Experten noch mindestens ein Jahrzehnt entfernt sind, möglicherweise länger.

Doch das Quantencomputing schreitet voran. Googles Willow-Chip demonstrierte Fehlerkorrektur unterhalb der Schwelle. IBMs Roadmap zu 200 logischen Qubits bis 2029 ist konkret und finanziert. Die akademische Forschung verbessert ständig Quantenalgorithmen und reduziert den Bedarf an Qubits. Das Zeitfenster zwischen „Quantencomputer können Bitcoin nicht bedrohen“ und „Quantencomputer greifen Bitcoin aktiv an“ könnte überraschend schmal sein.

Bitcoins Verwundbarkeit ist real, aber beherrschbar. Die Kryptowährungsgemeinschaft kennt Shor's Algorithmus seit 1994. Die Forschung zur post-quantum Kryptografie hat praktikable Alternativen wie gitterbasierte und hashbasierte Signaturen hervorgebracht, die ECDSA ersetzen könnten. Projekte wie QRAMP schlagen systematische Migrationspfade vor, auch wenn sie nach wie vor umstritten sind.

Die wirtschaftlichen und ethischen Dimensionen fügen eine Komplexität hinzu, die über rein technische Bedenken hinausgeht. Millionen von Bitcoin liegen in potenziell quantengefährdeten Adressen, darunter Satoshis legendärer Millionen-Coin-Bestand. Was passiert, wenn diese Coins zugänglich werden, wirft Fragen auf, auf die es keine einfachen Antworten gibt - Fragen über Eigentumsrechte, Netzwerksicherheit, Marktstabilität und die grundlegenden Werte von Bitcoin.

Dennoch gibt es Raum für Optimismus. Die gleiche Quantenrevolution, die die aktuelle Kryptografie bedroht, wird auch stärkere Sicherheit, ausgefeiltere Protokolle und Fähigkeiten ermöglichen, die mit klassischer Berechnung unmöglich sind. Post-quanten Kryptografie bedeutet nicht nur Verteidigung gegen Quantenangriffe, sondern eine Weiterentwicklung zu robusterer Sicherheit insgesamt.

Die Kryptoindustrie hat ein Zeitfenster, um sich auf den Quantum-Übergang vorzubereiten, anzupassen und davon sogar zu profitieren - aber nur, wenn sie mit der notwendigen Dringlichkeit handelt. Die echte Herausforderung besteht nicht in Quantum vs. Bitcoin, sondern darin, ob das Kryptowährungsökosystem sich schneller entwickeln kann als die Technologie, die entwickelt wurde, um es zu knacken.

Dies erfordert mehrere Dinge: kontinuierliche Überwachung des Fortschritts im Quantencomputing; fortlaufende Forschung zu quantenresistenten Protokollen; Bildung, um Fehlinformationen zu bekämpfen; Konsensbildung in der Gemeinschaft über schwierige Fragen zu Migrationszeitplänen und verlorenen Coins; und die Weisheit, zwischen echten Bedrohungen, die Maßnahmen erfordern, und Hype, der anderen Agenden dient, zu unterscheiden.

Bitcoin hat viele Krisen überstanden, seit Satoshi den Genesis-Block 2009 abgebaut hat. Es hat Hacks an Börsen überlebt, regulatorische Niederschläge, Skalierungskriege und unzählige Ankündigungen seines bevorstehenden Todes. Die Quantenherausforderung unterscheidet sich insofern, als sie eine grundlegende Bedrohung für die kryptografischen Grundlagen von Bitcoin darstellt - keinen externen Angriff oder Streit um Governance, sondern eine Transformation dessen, was rechnerisch möglich ist.

Doch Bitcoins Geschichte zeigt auch bemerkenswerte Anpassungsfähigkeit. Das Netzwerk hat bedeutende Upgrades wie SegWit und Taproot implementiert, trotz der konservativen Kultur von Bitcoin. Wenn Bedrohungen klar sind und Lösungen bereitstehen, hat die Gemeinschaft konsequent die Herausforderung angenommen. Es gibt keinen Grund zu der Annahme, dass der Quantum-Übergang anders verlaufen wird, sofern die Vorbereitung beginnt, bevor eine Krise zu verzweifelten Maßnahmen zwingt.

Das Quantenzeitalter wird kommen - nicht heute, nicht morgen, aber früher als viele annehmen. Wenn es kommt, wird sich Bitcoin weiterentwickeln müssen. Die Kryptowährung, die daraus hervorgeht, wird sicherer, ausgefeilter und besser getestet sein als das Bitcoin von heute. Die quantenbedingte Bedrohung, richtig gehandhabt, wird zu einer Gelegenheit, die Grundlagen von Bitcoin für ein weiteres Jahrzehnt des Wachstums und der Akzeptanz zu stärken.

Die Entscheidung, vor der die Bitcoin-Gemeinschaft steht, ist nicht, ob sie sich auf Quantum Computing vorbereiten soll, sondern mit welcher Dringlichkeit und umfassend sie handeln soll. Irgendwo zwischen der Panik derjenigen, die in jeder Quantenankündigung sofortige Bedrohungen sehen, und der Selbstzufriedenheit derjenigen, die quantenbedingte Risiken als Jahrzehnte entfernt abtun, liegt der Weg nach vorne - informiert durch Beweise, geleitet von Expertise und angetrieben von Bitcoins ultimativem Imperativ: die härteste Währung, die die Menschheit je erschaffen hat, zu sichern, unabhängig davon, welche Rechenparadigmen die Zukunft bringt.