Bybit, el segundo mayor exchange de criptomonedas del mundo por volumen de negociación, informó que su Centro de Operaciones de Seguridad (SOC) reveló hallazgos que detallan una sofisticada campaña de malware de múltiples etapas dirigida a usuarios de macOS que buscan "Claude Code", una herramienta de desarrollo con IA de Anthropic.

El informe representa una de las primeras divulgaciones conocidas por parte de un exchange de criptomonedas centralizado (CEX) sobre una campaña de amenazas activa dirigida a desarrolladores a través de canales de descubrimiento de herramientas de IA, lo que subraya el papel cada vez mayor del sector en la inteligencia de ciberseguridad de primera línea.

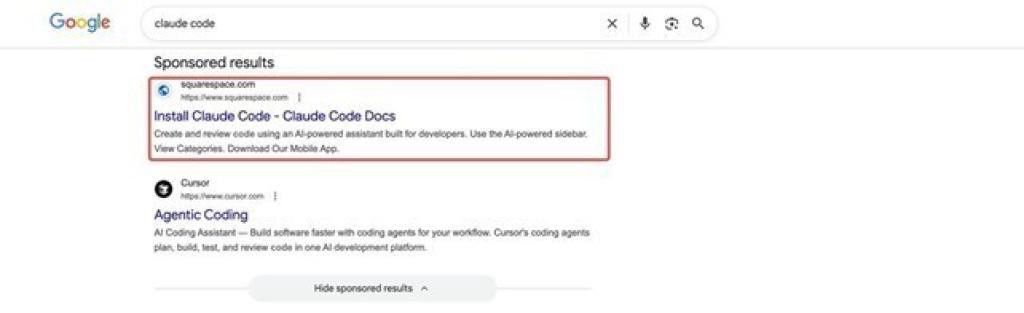

Identificada por primera vez en marzo de 2026, la campaña utilizó envenenamiento de optimización de motores de búsqueda (SEO) para elevar un dominio malicioso a la parte superior de los resultados de búsqueda de Google. Los usuarios eran redirigidos a una página de instalación falsificada diseñada para parecerse estrechamente a la documentación legítima, desencadenando una cadena de ataque de dos etapas centrada en el robo de credenciales, el ataque a criptoactivos y el acceso persistente al sistema.

La carga útil inicial, entregada mediante un dropper Mach-O, desplegó un infostealer basado en osascript que mostraba características similares a variantes conocidas de AMOS y Banshee. Ejecutó una secuencia de ofuscación en múltiples fases para extraer datos sensibles, incluidos credenciales del navegador, entradas del llavero de macOS, sesiones de Telegram, perfiles de VPN e información de monederos de criptomonedas. Los investigadores de Bybit identificaron intentos de acceso dirigidos a más de 250 extensiones de monedero basadas en navegador y a múltiples aplicaciones de monedero de escritorio.

Una segunda carga útil introdujo una puerta trasera basada en C++ con avanzadas capacidades de evasión, incluida detección de sandbox y configuraciones cifradas en tiempo de ejecución. El malware estableció persistencia mediante agentes a nivel de sistema y habilitó la ejecución remota de comandos a través de sondeo basado en HTTP, otorgando a los atacantes control continuo sobre los dispositivos comprometidos.

El SOC de Bybit aprovechó flujos de trabajo asistidos por IA a lo largo de todo el ciclo de vida del análisis de malware, acelerando significativamente el tiempo de respuesta sin perder profundidad analítica. La clasificación y el triaje inicial de la muestra Mach-O se completaron en cuestión de minutos, con modelos que señalaban similitudes de comportamiento con familias de malware conocidas.

El análisis asistido por IA de ingeniería inversa y flujo de control redujo el tiempo necesario para la inspección profunda de la puerta trasera de segunda etapa de unas seis a ocho horas a menos de 40 minutos. Al mismo tiempo, los procesos automáticos de extracción identificaron indicadores de compromiso (IOC): infraestructura de comando y control, firmas de archivo y patrones de comportamiento, y los mapearon a marcos de amenazas establecidos.

Estas capacidades permitieron el despliegue de medidas de detección el mismo día. La generación de reglas asistida por IA ayudó a crear firmas de amenazas y reglas de detección en endpoints, que los analistas validaron antes de implementarlas en entornos de producción. Los borradores de informes generados por IA redujeron aún más el tiempo de entrega, permitiendo que los productos de inteligencia de amenazas se finalizaran aproximadamente un 70 % más rápido que con flujos de trabajo tradicionales.

"Como uno de los primeros exchanges de criptomonedas en documentar públicamente este tipo de campaña de malware, creemos que compartir estos hallazgos es fundamental para reforzar la defensa colectiva en toda la industria", afirmó David Zong, director de Control de Riesgos del Grupo y Seguridad en Bybit. "Nuestro SOC asistido por IA nos permite pasar de la detección a la visibilidad completa de la cadena de ataque dentro de una única ventana operativa. Lo que antes requería un equipo de analistas trabajando en varios turnos —descompilación, extracción de IOC, redacción de informes, creación de reglas— se completó en una sola sesión, con la IA realizando el trabajo pesado y nuestros analistas aportando criterio y validación."

La investigación también reveló tácticas de ingeniería social, incluidas falsas ventanas emergentes de contraseña de macOS utilizadas para validar y almacenar en caché las credenciales de los usuarios. En algunos casos, los atacantes intentaron sustituir aplicaciones legítimas de monedero de criptomonedas como Ledger Live y Trezor Suite por versiones troyanizadas alojadas en infraestructura maliciosa.

El malware apuntó a una amplia gama de entornos, incluidos navegadores basados en Chromium, variantes de Firefox, datos de Safari, Notas de Apple y directorios de archivos locales usados habitualmente para almacenar datos financieros o de autenticación sensibles.

Bybit identificó múltiples dominios y endpoints de comando y control asociados con la campaña, todos los cuales han sido neutralizados para su divulgación pública. El análisis indica que los atacantes dependían de sondeos HTTP intermitentes en lugar de conexiones persistentes, lo que complica su detección.

El incidente refleja una tendencia creciente de atacantes que se dirigen a desarrolladores mediante resultados de búsqueda manipulados, especialmente a medida que las herramientas de IA alcanzan una adopción generalizada. Los desarrolladores siguen siendo objetivos de alto valor debido a su acceso a bases de código, infraestructura y sistemas financieros.

Bybit confirmó que la infraestructura maliciosa se identificó el 12 de marzo y que el análisis completo, la mitigación y las medidas de detección se completaron ese mismo día. La divulgación pública se produjo el 20 de marzo, junto con detalladas directrices de detección.

#Bybit / #CryptoArk / #NewFinancialPlatform

Acerca de Bybit

Bybit es el segundo mayor exchange de criptomonedas del mundo por volumen de negociación y atiende a una comunidad global de más de 80 millones de usuarios. Fundado en 2018, Bybit está redefiniendo la apertura en el mundo descentralizado creando un ecosistema más simple, abierto e igualitario para todos. Con un fuerte enfoque en Web3, Bybit se asocia estratégicamente con los principales protocolos blockchain para proporcionar una infraestructura sólida e impulsar la innovación on-chain. Reconocido por su custodia segura, mercados diversos, experiencia de usuario intuitiva y avanzadas herramientas blockchain, Bybit cierra la brecha entre las finanzas tradicionales (TradFi) y las descentralizadas (DeFi), permitiendo que constructores, creadores y entusiastas desbloqueen todo el potencial de Web3. Descubre el futuro de las finanzas descentralizadas en Bybit.com.

Para más detalles sobre Bybit, visita Bybit Press

Para consultas de prensa, contacta con: [email protected]

Para actualizaciones, sigue: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube