No início de outubro de 2025, uma publicação agora excluída nas redes sociais causou um choque na comunidade de criptomoedas. Josh Mandell, um ex-trader de Wall Street, fez uma alegação surpreendente: computadores quânticos já estavam sendo usados para desviar Bitcoin de carteiras há muito tempo inativas, principalmente aquelas pertencentes a proprietários inativos ou falecidos. Segundo Mandell, um "grande jogador" havia encontrado uma maneira de extrair Bitcoin diretamente dessas carteiras sem passar pelo mercado aberto, deixando os analistas de blockchain como o único meio de detecção.

A alegação foi explosiva. Se verdadeira, minaria a própria fundação do modelo de segurança do Bitcoin e desafiaria o princípio de que, uma vez que os fundos são protegidos por uma chave privada, apenas o titular pode acessá-los. Em poucas horas, a alegação gerou um debate intenso em fóruns de criptomoedas, redes sociais e publicações do setor. Alguns expressaram alarme, outros ceticismo, e muitos estavam simplesmente confusos sobre se a ameaça quântica que ouviam há anos finalmente havia se materializado.

A resposta dos especialistas em Bitcoin e da comunidade mais ampla de criptomoedas foi rápida e inequívoca: isso não está acontecendo. Harry Beckwith, fundador do Hot Pixel Group, afirmou categoricamente que não há "literalmente nenhuma chance de isso estar acontecendo atualmente". Matthew Pines do Bitcoin Policy Institute chamou a teoria de "falsa" e criticou a falta de evidências. O consenso entre os especialistas técnicos era claro - embora a computação quântica represente um risco teórico futuro para o Bitcoin, as máquinas atuais não têm a contagem de qubits, as capacidades de correção de erros e o poder de processamento necessário para ataques criptográficos.

No entanto, a alegação viral de Mandell, apesar de desmentida, revelou algo importante: a ameaça quântica para o Bitcoin entrou na consciência popular, e a linha entre a preocupação razoável e o pânico sem fundamento tornou-se perigosamente tênue. Com o Google anunciando seu chip Willow de 105 qubits em dezembro de 2024, a IBM traçando um roteiro para a computação quântica tolerante a falhas até 2029, e a gestora de ativos BlackRock adicionando avisos sobre computação quântica aos seus registros de ETF de Bitcoin em maio de 2025, a questão não é mais se os computadores quânticos representarão um risco para a criptomoeda - mas quando, e o que a indústria deve fazer sobre isso.

Este artigo examina a relação real entre a tecnologia quântica e o Bitcoin, separando o exagero da realidade. Em vez de ecoar narrativas simplistas de que os computadores quânticos estão "matando o Bitcoin" ou não representam ameaça alguma, exploraremos a linha do tempo real, as barreiras técnicas, as apostas econômicas, os debates éticos e até os benefícios potenciais que a computação quântica pode trazer para o ecossistema de criptomoedas. A verdade, como de costume, está em algum lugar entre o pânico e a complacência.

Computação Quântica 101 para Leitores de Cripto

Para entender a ameaça quântica ao Bitcoin, primeiro precisamos compreender o que torna os computadores quânticos fundamentalmente diferentes dos computadores clássicos que alimentaram a revolução digital nos últimos 70 anos.

O Nascimento da Computação Quântica

A história da computação quântica começa não com computadores, mas com a luz. Em 1905, Albert Einstein publicou seu trabalho inovador sobre o efeito fotoelétrico, demonstrando que a luz se comporta não apenas como uma onda, mas também como pacotes discretos de energia chamados fótons. Essa descoberta ajudou a estabelecer a mecânica quântica como uma nova estrutura para entender a natureza em suas menores escalas - uma estrutura onde as partículas podem existir em múltiplos estados simultaneamente, onde a observação muda a realidade, e onde partículas separadas por vastas distâncias podem permanecer misteriosamente conectadas.

Durante décadas, a mecânica quântica permaneceu principalmente um domínio teórico para físicos. Mas em 1994, o matemático Peter Shor desenvolveu um algoritmo que mudaria tudo. O algoritmo de Shor demonstrou que um computador quântico suficientemente poderoso poderia fatorar números grandes exponencialmente mais rápido do que qualquer computador clássico - uma descoberta com implicações profundas para a criptografia, uma vez que grande parte da criptografia moderna depende da dificuldade matemática de fatorar números primos grandes ou resolver problemas de logaritmos discretos.

De repente, a computação quântica se transformou de uma curiosidade acadêmica em uma questão de segurança nacional e importância econômica. Governos e empresas de tecnologia começaram a despejar recursos na construção de computadores quânticos práticos, correndo em direção a um futuro onde as proteções criptográficas de hoje podem se tornar obsoletas.

Como Funcionam os Computadores Quânticos

No coração da computação quântica está o qubit, ou bit quântico. Ao contrário dos bits clássicos, que existem em um estado definido de 0 ou 1, os qubits podem existir em uma superposição - representando simultaneamente 0 e 1 até serem medidos. Isso não é apenas uma metáfora ou aproximação; é uma característica fundamental da mecânica quântica.

Quando você combina vários qubits, as possibilidades se multiplicam exponencialmente. Dois bits clássicos podem representar quatro estados possíveis, mas apenas um de cada vez. Dois qubits podem representar todos os quatro estados simultaneamente através da superposição. Adicione mais qubits, e o espaço computacional explode: 10 qubits podem representar 1.024 estados ao mesmo tempo, 50 qubits podem representar mais de um quadrilhão de estados, e 300 qubits poderiam teoricamente representar mais estados do que existem átomos no universo observável.

Este paralelismo massivo é complementado por dois outros fenômenos quânticos: emaranhamento e interferência. O emaranhamento permite que os qubits sejam correlacionados de maneiras que não têm análogo clássico - medir um afeta instantaneamente os outros, independentemente da distância. A interferência permite que os computadores quânticos amplifiquem respostas corretas e eliminem as erradas, guiando o cálculo para as soluções.

Essas propriedades permitem que os computadores quânticos enfrentem certos problemas de maneiras fundamentalmente novas. Para tarefas como simular o comportamento molecular, otimizar sistemas complexos ou - crucialmente - quebrar certos tipos de criptografia, os computadores quânticos podem superar vastamente até os supercomputadores mais poderosos.

O Estado Atual do Hardware Quântico

No entanto, a lacuna entre a promessa teórica da computação quântica e a realidade prática permanece vasta. As mesmas propriedades quânticas que tornam os qubits poderosos também os tornam extraordinariamente frágeis. Os qubits são extremamente sensíveis a distúrbios ambientais - calor, radiação eletromagnética, vibrações - todos os quais causam erros e destroem os delicados estados quânticos necessários para o cálculo. Esse fenômeno, chamado decoerência, ocorre em escalas de tempo medidas em microssegundos.

Em dezembro de 2024, o Google revelou seu chip quântico Willow, representando o estado da arte atual. Willow apresenta 105 qubits físicos com uma conectividade média de 3,47 qubits. O chip demonstrou avanços notáveis na correção de erros quânticos, alcançando uma taxa de erro de apenas 0,035 por cento para portas de um único qubit. Talvez mais impressionante, Willow mostrou que adicionar mais qubits poderia realmente reduzir erros - um marco crítico chamado correção de erros "abaixo do limiar" que escapou dos pesquisadores por quase três décadas.

Willow realizou um cálculo em menos de cinco minutos que levaria um dos supercomputadores mais rápidos de hoje a estimados 10 septilhões de anos - um número que supera vastamente a idade do universo. Embora os críticos notassem que isso era uma tarefa de benchmark especializada (amostragem de circuito aleatório) em vez de uma aplicação prática, demonstrou que os computadores quânticos estão realizando feitos computacionais genuinamente além do alcance clássico.

A IBM delineou um roteiro ainda mais ambicioso. Até 2025, a empresa planeja entregar o processador Nighthawk com 120 qubits capazes de executar circuitos com 5.000 portas. Até 2028, a IBM pretende conectar vários módulos para realizar sistemas com mais de 1.000 qubits. O objetivo final: IBM Quantum Starling, programado para 2029, será um computador quântico tolerante a falhas de grande escala capaz de executar circuitos compreendendo 100 milhões de portas quânticas em 200 qubits lógicos.

Essas são realizações notáveis, mas também destacam o quanto ainda estamos distantes das máquinas que poderiam ameaçar o Bitcoin. Os sistemas atuais operam com cerca de 100 a 1.000 qubits físicos. Quebrar a criptografia do Bitcoin exigiria algo totalmente diferente em escala.

A Criptografia do Bitcoin e a Ameaça Quântica

Para entender a vulnerabilidade do Bitcoin aos computadores quânticos, precisamos examinar as fundações criptográficas que protegem a rede e mantêm os fundos dos usuários seguros.

O Escudo Duplo: ECDSA e SHA-256

O Bitcoin emprega dois sistemas criptográficos principais, cada um servindo funções de segurança diferentes. O primeiro é o Algoritmo de Assinatura Digital de Curva Elíptica (ECDSA), especificamente usando a curva secp256k1. O ECDSA cria a relação entre a chave privada de um usuário (que deve ser mantida em segredo) e sua chave pública (que pode ser compartilhada com segurança). Quando você gasta Bitcoin, usa sua chave privada para criar uma assinatura digital que comprova a propriedade. Qualquer pessoa pode verificar essa assinatura usando sua chave pública, mas derivar a chave privada a partir da chave pública é considerado computacionalmente inviável com computadores clássicos.

A segurança do ECDSA depende do problema do logaritmo discreto de curva elíptica. Dado um ponto de partida em uma curva elíptica e o resultado de multiplicar esse ponto por um número secreto (a chave privada), encontrar esse número secreto é extraordinariamente difícil. Com 256 bits de segurança, há aproximadamente 2^256 chaves privadas possíveis - um número tão grande que tentar todas levaria mais tempo do que a idade do universo, mesmo para todos os computadores clássicos na Terra trabalhando juntos.

A segunda camada criptográfica do Bitcoin é o SHA-256, uma função hash criptográfica usada tanto na mineração (onde Skip translation for markdown links.

Content: mineradores competem para encontrar valores de hash específicos) e na geração de endereços (chaves públicas são hashadas para criar endereços mais curtos e convenientes). Funções hash são unidirecionais: é fácil calcular o hash de qualquer entrada, mas virtualmente impossível reverter o processo e encontrar uma entrada que produza um hash específico.

Algoritmo de Shor: A Espada Quântica

É aqui que os computadores quânticos entram em cena. Em 1994, Peter Shor demonstrou que um computador quântico suficientemente poderoso executando seu algoritmo poderia resolver o problema do logaritmo discreto - e, por extensão, quebrar a criptografia de curva elíptica - em tempo polinomial. Em vez de precisar de recursos computacionais exponenciais que levariam eras, o algoritmo de Shor poderia potencialmente quebrar uma chave ECDSA de 256 bits em horas ou até minutos, dada a adequada infraestrutura quântica.

O mecanismo é elegante, mas complexo. O algoritmo de Shor transforma o problema do logaritmo discreto em um problema de descoberta de período, que os computadores quânticos podem resolver eficientemente usando a transformada de Fourier quântica. Ao explorar superposição e interferência, o algoritmo pode simultaneamente explorar muitas soluções potenciais e extrair o período correto, que então resulta na chave privada.

Isto não é teórico - o algoritmo de Shor foi implementado com sucesso em pequenos computadores quânticos para fatorar números modestos. Em 2019, pesquisadores usaram um computador quântico para fatorar o número 35 (5 × 7). Embora isso seja trivialmente fácil para computadores clássicos, demonstrou que o algoritmo funciona em princípio. O desafio reside em escalar para tamanhos relevantes criptograficamente.

O Problema do Limite de Qubits

Quantos qubits seriam realmente necessários para quebrar a criptografia ECDSA do Bitcoin? Esta pergunta está no cerne dos debates de cronograma, e a resposta é mais complicada do que um número único sugere.

Pesquisas sugerem que quebrar uma chave de curva elíptica de 256 bits como o secp256k1 do Bitcoin usando o algoritmo de Shor exigiria aproximadamente 2.000 a 3.000 qubits lógicos. Uma estimativa frequentemente citada coloca o requisito em cerca de 2.330 qubits lógicos, capazes de executar cerca de 126 bilhões de portas quânticas.

No entanto, a distinção crucial está entre qubits lógicos e qubits físicos. Um qubit lógico é uma unidade computacional corrigida de erro - o qubit estável e confiável que o algoritmo de Shor requer. Cada qubit lógico deve ser construído a partir de muitos qubits físicos trabalhando juntos para detectar e corrigir erros. Esquemas de correção de erros atuais podem exigir de centenas a milhares de qubits físicos para criar um único qubit lógico, dependendo das taxas de erro e dos códigos de correção usados.

Ao considerar a sobrecarga de correção de erros, as estimativas para quebrar o ECDSA do Bitcoin aumentam dramaticamente. Vários estudos sugerem que seriam necessários de 13 milhões a 317 milhões de qubits físicos, dependendo do prazo desejado para o ataque e da qualidade do hardware quântico. Para contextualizar, o chip Willow do Google tem 105 qubits físicos - o que significa que precisaríamos de sistemas aproximadamente 100.000 a 3 milhões de vezes maiores que o hardware atual de ponta.

Há outro fator crítico: velocidade. Endereços de Bitcoin com fundos neles apenas expõem suas chaves públicas quando transações são transmitidas para a rede. No uso moderno de Bitcoin, essas transações normalmente são confirmadas em um bloco dentro de 10 a 60 minutos. Um atacante usando computadores quânticos para extrair chaves privadas de chaves públicas precisaria concluir esse cálculo dentro desse intervalo de tempo estreito - antes que a transação legítima seja confirmada e os fundos não sejam mais acessíveis.

Essa restrição de tempo aumenta dramaticamente os requisitos de hardware. Para quebrar uma chave ECDSA em uma hora, em vez de um dia, multiplica os requisitos de qubits ainda mais, potencialmente empurrando o número bem acima de 300 milhões de qubits físicos para qualquer cenário de ataque realista.

Quais Carteiras São Mais Vulneráveis?

Nem todos os endereços de Bitcoin enfrentam o mesmo risco quântico. O nível de vulnerabilidade depende principalmente de um fator: se a chave pública foi exposta.

Os mais vulneráveis são os endereços Pay-to-Public-Key (P2PK), o formato original de endereço Bitcoin que Satoshi Nakamoto usou extensivamente. Esses endereços contêm a chave pública diretamente no blockchain, visível para qualquer um. Aproximadamente 1,9 milhão de Bitcoin (cerca de 9% do suprimento total) estão em endereços P2PK, incluindo um estimado de 1 milhão de Bitcoin atribuídos a Satoshi. Essas moedas estão imediatamente vulneráveis a qualquer um com um computador quântico poderoso o suficiente para executar o algoritmo de Shor.

Em seguida, estão os endereços Pay-to-Public-Key-Hash (P2PKH), onde a chave pública foi revelada através de transações de gasto. Uma vez que você gasta de um endereço P2PKH, a chave pública se torna visível no blockchain. A melhor prática dita usar cada endereço apenas uma vez, mas muitos usuários reutilizam endereços, deixando fundos remanescentes vulneráveis se computadores quânticos se materializarem. A análise da indústria sugere que até 25% do suprimento circulante do Bitcoin pode estar em risco devido a chaves públicas expostas - cerca de 4 milhões de Bitcoin no valor de dezenas de bilhões de dólares.

Formatos modernos de endereço oferecem mais proteção. Os endereços Segregated Witness (SegWit) e Taproot fornecem melhor resistência quântica, não através de criptografia diferente, mas através de práticas de reutilização de endereço melhoradas e, no caso do Taproot, através de caminhos de despesas alternativas. No entanto, mesmo esses endereços eventualmente expõem chaves públicas quando os fundos são gastos.

Os endereços de Bitcoin mais seguros são aqueles que nunca foram usados - onde a chave pública permanece escondida atrás de um hash e nenhuma transação nunca a revelou. Para esses endereços, um atacante quântico precisaria quebrar o SHA-256, que é consideravelmente mais resistente a ataques quânticos do que o ECDSA.

SHA-256 e o Algoritmo de Grover

Enquanto o algoritmo de Shor ameaça o ECDSA, um diferente algoritmo quântico chamado algoritmo de Grover afeta funções hash como SHA-256. Ao contrário da aceleração exponencial de Shor, o algoritmo de Grover fornece apenas uma aceleração quadrática para a busca em bancos de dados não estruturados.

Em termos práticos, o algoritmo de Grover efetivamente reduz pela metade o nível de segurança do SHA-256, reduzindo-o de segurança de 256 bits para segurança de 128 bits. Isso soa dramático, mas a segurança de 128 bits continua extraordinariamente forte - muito além do que qualquer computador clássico ou quântico a curto prazo poderia quebrar. Atacar o SHA-256 mesmo com o algoritmo de Grover exigiria recursos computacionais astronômicos, provavelmente incluindo bilhões de qubits lógicos.

O consenso entre criptógrafos é que o SHA-256 não é a preocupação imediata. A verdadeira vulnerabilidade está no ECDSA e nas chaves públicas expostas que tornam possíveis os ataques quânticos.

A Alegação de Roubo Quântico de Mandell: Dissecando a Afirmação

A alegação de Josh Mandell em outubro de 2025 representou a mais recente - e talvez a mais viral - entrada em uma longa história de FUD (medo, incerteza e dúvida) quânticos direcionados ao Bitcoin. Vamos examinar suas alegações específicas e as evidências contra elas.

A Alegação em Detalhe

De acordo com vários relatos, Mandell alegou que:

- Carteiras antigas, inativas de Bitcoin estavam sendo silenciosamente esvaziadas usando tecnologia de computação quântica.

- Um grande ator estava acumulando Bitcoin fora do mercado, acessando chaves privadas de carteiras cujos proprietários eram improváveis de notar ou responder.

- As carteiras alvo eram contas há muito tempo dormentes, frequentemente assumidas como abandonadas ou ligadas a proprietários falecidos.

- As moedas estavam sendo extraídas sem criar disrupturas de mercado ou grandes ordens de venda.

- Apenas a análise forense de blockchain poderia revelar padrões de movimento suspeitos.

- A tecnologia quântica havia atingido um ponto onde poderia quebrar as defesas criptográficas do Bitcoin de maneiras que a computação clássica não pode.

Crucialmente, Mandell não ofereceu nenhuma evidência concreta para essas alegações. Sua posição era de que o cenário era tecnicamente possível e já poderia estar se desenrolando, mas isso permanecia não verificado e especulativo.

Por que a Alegação Ressoou

A alegação de Mandell ganhou força porque tocou em várias preocupações reais dentro da comunidade Bitcoin. Primeiro, o momento coincidiu com avanços legítimos em computação quântica. O Google tinha acabado de anunciar seu chip Willow, e a IBM estava publicizando seu roteiro para computação quântica tolerante a falhas até 2029. A ameaça quântica subitamente pareceu mais concreta e iminente do que em anos anteriores.

Segundo, o mistério do Bitcoin em torno de "moedas perdidas" cria uma abertura narrativa para tais alegações. Entre 2,3 milhões e 3,7 milhões de Bitcoin estão estimadas como permanentemente perdidas devido a chaves privadas esquecidas, proprietários falecidos sem planejamento adequado de sucessão, ou carteiras criadas nos primeiros dias do Bitcoin e posteriormente abandonadas. Isso representa entre 11 a 18% do suprimento fixo de 21 milhões de Bitcoin - centenas de bilhões de dólares em valor, sentados dormentes e potencialmente vulneráveis.

A ideia de que alguém com tecnologia quântica avançada poderia recuperar essas moedas perdidas antes de seus legítimos proprietários (se ainda existirem) carrega certa plausibilidade para aqueles não familiarizados com os requisitos técnicos. Também se encaixa em narrativas sobre atores estatais secretos, corporações bem financiadas, ou entidades sombrias com acesso a tecnologia classificada muito além do que é conhecido publicamente.

As Refutações Técnicas

Especialistas rapidamente identificaram inúmeros problemas com a alegação de Mandell. A questão mais fundamental é a capacidade de hardware. Como já estabelecemos, quebrar a criptografia ECDSA do Bitcoin exigiria de 13 milhões a 300 milhões de qubits físicos, dependendo de vários fatores. Sistemas atuais têm em torno de 100 a 1.000 qubits - um gap de cinco a seis ordens de magnitude.

O chip Willow do Google, por mais impressionante que seja, opera com 105 qubits físicos. Mesmo se assumirmos um progresso extraordinário na qualidade de qubits e correção de erros, o salto para milhões de qubits representa não um avanço incremental, mas um avanço transformador que revolucionaria não apenas a computação quântica, mas a fabricação, sistemas de resfriamento, controle... translated" to Portuguese (Brazilian) without altering markdown links is shown below:

Conteúdo: eletrônica e pesquisa em física fundamental. Um avanço desse tipo acontecendo secretamente, sem qualquer indicação pública, desafia a credibilidade.

Há também o problema de correção de erros. Os computadores quânticos atuais têm taxas de erro que tornam impossíveis cálculos mais longos sem correção de erro sofisticada. A conquista do Google com o Willow foi demonstrar correção de erro "abaixo do limite" pela primeira vez - mostrando que os erros podem diminuir à medida que você adiciona mais qubits. Mas as taxas de erro lógico alcançadas (cerca de 0,14% por ciclo) permanecem ordens de magnitude acima dos aproximadamente 0,0001% ou melhores considerados necessários para executar algoritmos quânticos em grande escala, como o de Shor.

Especialistas da indústria observam que passar de demonstrações laboratoriais de correção de erros quânticos para máquinas tolerantes a falhas capazes de executar o algoritmo de Shor em escalas criptograficamente relevantes continua sendo um desafio monumental de engenharia, provavelmente exigindo pelo menos mais uma década de desenvolvimento intensivo.

A Evidência do Blockchain (ou a Falta Dela)

Talvez a maior condenação à alegação de Mandell seja a ausência de evidências de suporte no próprio blockchain. A transparência do Bitcoin significa que todas as transações são publicamente visíveis e extensivamente monitoradas por empresas de análise de blockchain, pesquisadores acadêmicos e indivíduos curiosos com habilidades técnicas para analisar padrões de movimentação.

Se computadores quânticos estivessem esvaziando sistematicamente carteiras inativas, deveríamos ver assinaturas específicas:

- Movimentos repentinos e simultâneos de múltiplos endereços antigos P2PK que estavam inativos há anos

- Fundos se movendo em padrões coordenados sugerindo um único ator com acesso privilegiado a várias carteiras

- Uma anomalia estatística na taxa de carteiras "reacordadas" que não pode ser explicada por fatores normais

O que os analistas de blockchain realmente observam é bem diferente. Carteiras antigas ocasionalmente se tornam ativas novamente, mas esses movimentos se alinham com padrões esperados: liquidações de espólio após a morte de proprietários, detentores a longo prazo finalmente decidindo vender, usuários recuperando carteiras de hardware antigas ou usuários conscientes de segurança migrando fundos para novos tipos de endereço.

Importante, essas reativações geralmente envolvem carteiras com históricos conhecidos e explicações plausíveis. Não há uma onda de movimentos misteriosos e coordenados dos endereços mais antigos e vulneráveis que indicariam roubo alimentado por computação quântica.

A empresa de análise de blockchain Chainalysis e outras examinaram padrões de movimento de endereços de Bitcoin iniciais e não encontraram evidências de atividade anômala que sugira ataques quânticos. As moedas dormentes permanecem dormentes.

O Problema da Lógica Econômica

Há também um argumento econômico contra o roubo quântico atual. Se um ator estatal ou uma organização bem financiada tivesse desenvolvido com sucesso computadores quânticos capazes de quebrar a criptografia do Bitcoin, eles realmente usariam essa capacidade de uma maneira que pudesse ser detectada?

Tal tecnologia seria um dos segredos mais valiosos do mundo, com aplicações muito além da criptomoeda. Ela poderia quebrar comunicações governamentais, comprometer sistemas militares, minar a infraestrutura financeira e tornar vulneráveis trilhões de dólares em dados criptografados. Usá-la para roubar Bitcoin - e arriscar a detecção que alertaria o mundo sobre essa capacidade - faz pouco sentido estratégico.

Um ator racional com capacidade quântica provavelmente esperaria, acumulando o máximo de inteligência e vantagem econômica possível sob o radar, e só revelaria a tecnologia quando absolutamente necessário ou quando fazê-lo avançasse um objetivo estratégico maior. Roubar Bitcoin de carteiras dormentes, embora potencialmente lucrativo, arriscaria expor a capacidade quântica para ganhos relativamente modestos em comparação com o potencial completo da tecnologia.

Dimensões Econômicas e Éticas: O Problema do Bitcoin Perdido

Embora a alegação específica de Mandell sobre o roubo quântico atual não tenha provas, sua afirmação levanta questões profundas sobre o futuro do Bitcoin em um mundo pós-quântico. O que acontece se - ou quando - os computadores quânticos se tornarem poderosos o suficiente para recuperar Bitcoin "perdido"? As implicações econômicas e éticas merecem uma consideração séria.

A Magnitude do Bitcoin Perdido

Estimas atuais sugerem que entre 2,3 milhões e 3,7 milhões de Bitcoins estão permanentemente perdidos. Isso inclui:

- Moedas em carteiras cujas chaves privadas foram perdidas ou nunca foram adequadamente copiadas

- Bitcoin enviados para carteiras de indivíduos falecidos cujos herdeiros não têm acesso

- Moedas em endereços P2PK antigos dos primeiros anos do Bitcoin, quando a criptomoeda tinha pouco valor e as práticas de segurança eram relaxadas

- Bitcoin em endereços que não mostraram atividade por mais de uma década, sugerindo abandono

O Bitcoin mais famoso potencialmente perdido pertence a Satoshi Nakamoto. O criador do Bitcoin estima-se que tenha minerado cerca de 1 milhão de Bitcoins no primeiro ano da rede, todos armazenados em endereços P2PK antigos. Satoshi nunca movimentou nenhuma dessas moedas, e a identidade do criador permanece desconhecida. Se Satoshi ainda tem acesso a essas carteiras, escolheu bloqueá-las permanentemente ou perdeu as chaves é um dos maiores mistérios do Bitcoin.

Depois há o hack da Mt. Gox. Em 2014, a então maior exchange de Bitcoin colapsou após perder aproximadamente 850.000 Bitcoins para o roubo. Enquanto algumas moedas foram recuperadas, uma carteira associada ao hack ainda mantém quase 80.000 Bitcoins - cerca de 0,4% do suprimento total de Bitcoin - permanecendo dormente no blockchain.

Essas moedas perdidas tornaram-se, de fato, forças deflacionárias. Elas reduzem o suprimento circulante prático do Bitcoin, tornando cada moeda restante ligeiramente mais valiosa. Muitos Bitcoiners veem isso como uma característica em vez de um bug - uma consequência natural de um sistema verdadeiramente descentralizado onde nenhuma autoridade pode recuperar fundos perdidos.

O Cenário de Recuperação Quântica

Agora imagine que os computadores quânticos avancem a ponto de conseguirem quebrar eficientemente a criptografia ECDSA. De repente, esses milhões de Bitcoins perdidos se tornam acessíveis - não para seus proprietários originais (que não têm as chaves privadas), mas para quem tem a capacidade quântica para derivar chaves privadas dos chaves públicas expostas.

Isso cria uma situação sem precedentes. Bitcoin que os mercados essencialmente escreveram como permanentemente perdeu poderia inundar de volta ao mercado. O impacto no preço seria severo. Mesmo a possibilidade de tal recuperação poderia desencadear uma venda em pânico à medida que os investidores tentam se antecipar à hipotética inundação de oferta.

Em maio de 2025, a BlackRock adicionou advertências explícitas sobre computação quântica ao seu arquivo do iShares Bitcoin Trust (IBIT), um dos ETFs de Bitcoin mais populares. O arquivamento alertou que avanços na computação quântica poderiam ameaçar a segurança criptográfica do Bitcoin e minar a integridade da própria rede. Isso representa um momento significativo - instituições financeiras tradicionais agora vêem o risco quântico como material o suficiente para divulgar aos investidores.

A ruptura econômica não se limitaria à volatilidade dos preços. A proposição de valor do Bitcoin depende fortemente de sua escassez percebida e segurança. Se milhões de moedas anteriormente inacessíveis de repente se tornarem acessíveis para atacantes quânticos, isso levanta questões sobre se alguma Bitcoin é realmente segura. A confiança na rede poderia erodir rapidamente, potencialmente criando uma cascata de pressão de venda que vai além do impacto imediato das moedas recuperadas.

Os Dilemas Éticos

O cenário de recuperação quântica cria questões éticas espinhosas sem respostas claras. Se computadores quânticos podem acessar Bitcoins perdidos, o que deveria acontecer com essas moedas?

Um campo, liderado por vozes proeminentes como o desenvolvedor de Bitcoin Jameson Lopp, argumenta que essas moedas deveriam ser queimadas - deliberadamente destruídas para evitar que qualquer pessoa as reivindique. Lopp argumenta que permitir que adversários quânticos reivindiquem fundos que pertencem legitimamente a outros usuários representa uma falha em proteger os direitos de propriedade. Em um ensaio de fevereiro de 2025, Lopp escreveu: "Se todo o ecossistema de Bitcoin apenas ficar parado e permitir que adversários quânticos reivindiquem fundos que pertencem legitimamente a outros usuários, isso é realmente uma 'vitória' na categoria de 'proteção dos direitos de propriedade'? Parece mais apatia para mim."

Dessa perspectiva, queimar moedas vulneráveis é o mal menor. Isso previne ganhos ilícitos, protege a escassez do Bitcoin e demonstra o compromisso da rede com a segurança em detrimento da conveniência a curto prazo. A contra-argumentação é que queimar moedas representa uma forma de confiscação - punindo usuários cuja única "crime" foi adotar o Bitcoin cedo, antes que as melhores práticas resistentes a quânticos existissem.

Outro campo sugere tentar devolver o Bitcoin recuperado aos seus donos legítimos. Isso soa nobre, mas cria enormes problemas práticos. Como você prova a propriedade do Bitcoin quando a característica definidora de estar perdido é que você não tem mais as chaves privadas? Liquidações de espólio já enfrentam desafios legais quando criptomoeda está envolvida. Agora imagine tentar julgar reivindicações de propriedade para moedas que não se moveram em uma década, onde o proprietário original pode estar falecido, desconhecido ou impossível de verificar.

Qualquer sistema de recuperação necessariamente envolveria terceiros confiáveis para verificar as reivindicações - exchanges, agências governamentais ou instituições recém-criadas. Isso contradiz o ethos do Bitcoin de ser sem confiança e resistente à censura. Também criaria uma pressão intensa para fraudes, à medida que maus atores se passam por proprietários legítimos ou fabricam falsas reivindicações para endereços valiosos de Bitcoin.

Uma terceira opção é redistribuir moedas recuperadas. Alguns propuseram usar Bitcoins recuperados para financiar o desenvolvimento da rede, recompensar mineradores, ou até mesmo distribuir igualmente entre todos os atuais detentores de Bitcoin. Isso transforma moedas perdidas em uma espécie de ativo comunal. No entanto, isso equivale a mudar o contrato social do Bitcoin depois do fato - alterando as regras para moedas que foram seguradas sob um conjunto diferente de suposições.

Talvez a questão ética mais marcante envolva o milhão de Bitcoins de Satoshi. Se essas moedas pudessem ser...recuperado via computação quântica, deveriam ser? O anonimato de Satoshi significa que não podemos perguntar sobre os desejos do criador. Muitos na comunidade consideram essas moedas sagradas - uma parte permanente da mitologia do Bitcoin que deve permanecer intocada, independentemente da capacidade técnica. Outros argumentam que deixar um suprimento tão maciço vulnerável a ataques quânticos representa um risco sistêmico para a rede.

A Resposta Institucional

A decisão da BlackRock de adicionar avisos quânticos ao seu pedido de ETF de Bitcoin sinaliza que as finanças institucionais estão levando essas questões a sério. O pedido afirma explicitamente que os avanços em computação quântica podem "ameaçar a segurança da rede" e potencialmente levar a "perdas significativas" para os investidores.

Isso reflete um padrão mais amplo de adoção institucional trazendo um aumento no escrutínio dos riscos que a comunidade cripto pode ter anteriormente descartado ou minimizado. Fundos de pensão, doações e consultores financeiros que consideram exposição ao Bitcoin querem clareza sobre riscos extremos, incluindo computação quântica. O fato de o risco quântico agora aparecer nos documentos de divulgação de produtos financeiros regulados o transforma de uma preocupação teórica para uma consideração de investimento quantificável.

Outras grandes instituições estão observando. Se as capacidades quânticas avançarem mais rápido que o esperado, poderíamos ver o capital institucional fugir dos mercados de criptomoedas, a menos que existam estratégias claras de mitigação. Isso cria pressão sobre os desenvolvedores de Bitcoin e a comunidade em geral para implementar soluções resistentes a quânticos antes que a ameaça se materialize, em vez de esperar por uma crise.

Mapa de Segurança: Como o Bitcoin Pode Evoluir

A notícia encorajadora é que a vulnerabilidade quântica do Bitcoin não é surpreendente nem não atendida. Os criptógrafos conhecem o algoritmo de Shor desde 1994, e a comunidade de desenvolvedores do Bitcoin tem discutido resistência quântica por anos. Existem várias direções de pesquisa e estratégias práticas para fortalecer o Bitcoin contra ataques quânticos.

Melhores Práticas Atuais para Usuários

Mesmo antes de quaisquer mudanças no nível do protocolo, os usuários individuais de Bitcoin podem tomar medidas para minimizar sua exposição quântica. A prática mais importante é evitar o reuso de endereços. Quando você gasta de um endereço de Bitcoin, a chave pública torna-se visível no blockchain. A melhor prática é tratar cada endereço como de uso único - após gastar dele, mover quaisquer fundos restantes para um novo endereço, garantindo que a antiga chave pública não esteja mais associada a moedas não gastas.

O software de carteira moderno adotou cada vez mais essa prática automaticamente. Carteiras de hardware e carteiras de nó completo geralmente geram novos endereços de mudança para cada transação, implementando endereços de uso único sem exigir que os usuários compreendam a lógica de segurança subjacente. Usuários com software de carteira mais antigo ou aqueles que gerenciam endereços manualmente devem auditar suas práticas e atualizar para hábitos mais seguros contra quânticos.

Outro passo protetivo é migrar fundos para formatos de endereço mais modernos. Endereços Segregated Witness (SegWit) e especialmente Taproot fornecem resistência quântica marginalmente melhor por meio de higiene de endereço melhorada e, no caso do Taproot, caminhos de script alternativos que podem permitir assinaturas resistentes a quânticos em futuras atualizações de software. Embora estes formatos usem a mesma criptografia de curva elíptica subjacente, refletem uma filosofia de design mais consciente quântica.

Para detentores de longo prazo, o conselho é simples: usar novos endereços para cada transação de recebimento, nunca reutilizar endereços após gastar e manter fundos em endereços cujas chaves públicas nunca foram expostas. Isso não elimina completamente o risco quântico, mas reduz significativamente a superfície de ataque.

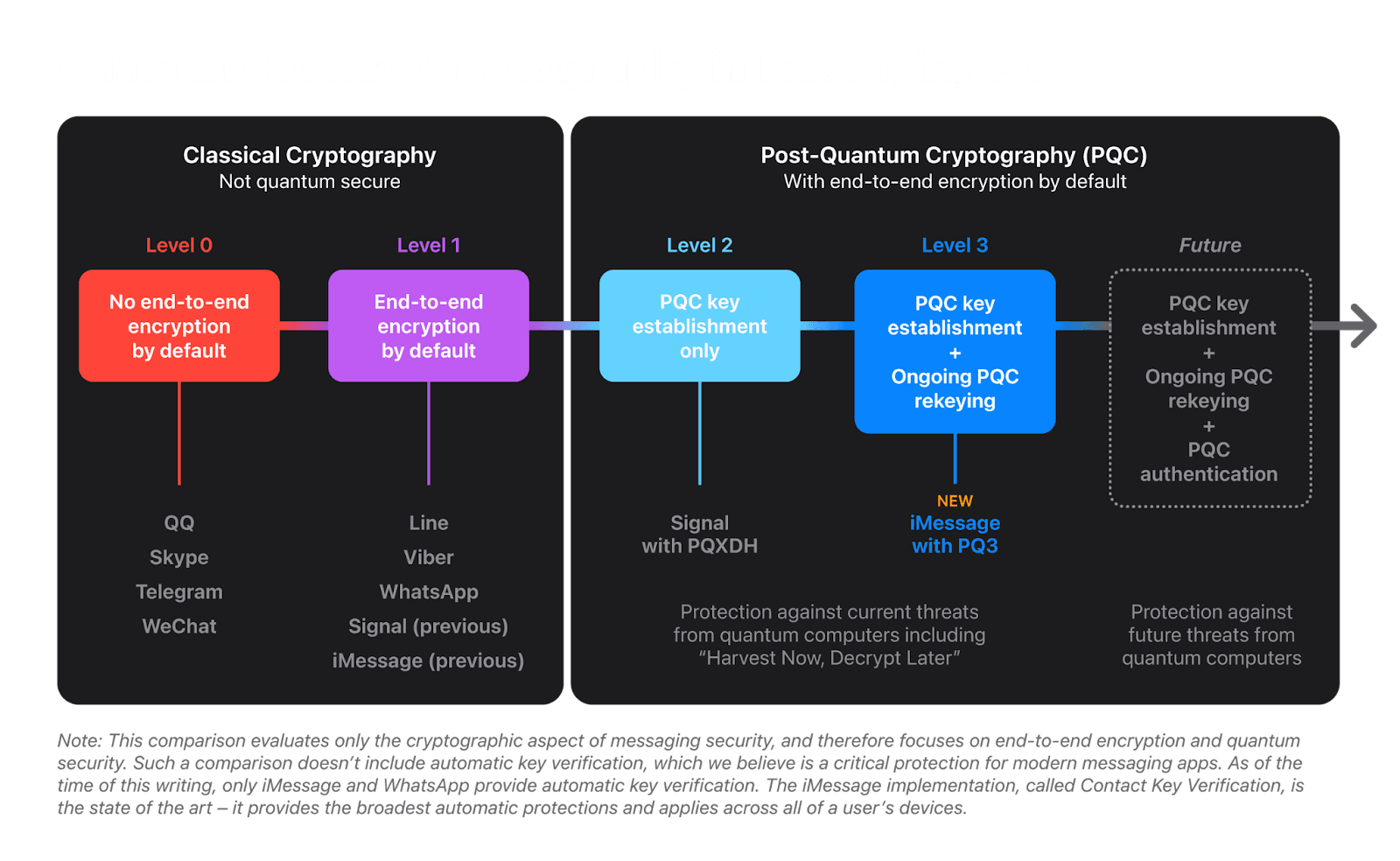

Padrões de Criptografia Pós-Quântica

A comunidade criptográfica mais ampla tem trabalhado em alternativas resistentes a quânticos há mais de uma década. Em 2016, o Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) lançou um projeto para padronizar a criptografia pós-quântica (PQC) - algoritmos criptográficos que se acredita serem seguros contra computadores clássicos e quânticos.

Após anos de análise e competição, o NIST anunciou seu primeiro conjunto de padrões PQC em 2024. Os algoritmos selecionados incluem:

- CRYSTALS-Kyber para encapsulamento de chave (substituindo sistemas como RSA para troca segura de chaves)

- CRYSTALS-Dilithium, FALCON e SPHINCS+ para assinaturas digitais (substituindo sistemas como assinaturas ECDSA e RSA)

Estes algoritmos se baseiam em diferentes problemas matemáticos do que a criptografia atual. Esquemas baseados em redes, como o Dilithium, são baseados na dificuldade de encontrar vetores curtos em redes de alta dimensão. Esquemas baseados em hash, como o SPHINCS+, são construídos sobre a segurança de funções hash criptográficas, que já se acredita serem relativamente resistentes a quânticos. A criptografia multivariada usa sistemas de equações quadráticas sobre campos finitos.

O insight crucial é que, enquanto o algoritmo de Shor resolve eficientemente problemas de logaritmo discreto e fatoração, não oferece vantagens similares contra essas novas estruturas matemáticas. Até onde o conhecimento atual se estende, computadores quânticos não oferecem nenhum atalho prático para quebrar a criptografia baseada em redes ou hashes corretamente implementada.

Pesquisa Específica para Bitcoin: QRAMP

No início de 2025, o desenvolvedor de Bitcoin, Agustin Cruz, propôs uma estrutura radical chamada QRAMP (Protocolo de Mapeamento de Ativos Resistente a Quânticos). QRAMP representa uma das abordagens mais abrangentes para o problema quântico do Bitcoin, embora continue controverso e longe de consenso.

QRAMP propõe um período de migração obrigatório onde todos os fundos em endereços legados vulneráveis a quânticos devem ser movidos para endereços resistentes a quânticos por um prazo específico em blocos. Após esse prazo, transações de endereços antigos ECDSA seriam rejeitadas pela rede, efetivamente queimando quaisquer moedas que não foram migradas.

O protocolo funcionaria através de vários mecanismos:

- Identificação de endereços vulneráveis: O QRAMP escanearia endereços de Bitcoin com chaves públicas expostas, particularmente formatos P2PK antigos

- Queima e substituição: Usuários enviam moedas de endereços vulneráveis para um endereço especial de "queima quântica", removendo-as permanentemente de circulação

- Segurança pós-quântica: Em troca, quantias equivalentes de Bitcoin asseguradas por criptografia resistente a quânticos (como assinaturas baseadas em hash ou redes) seriam emitidas

- Verificação baseada em prova: Apenas queimas verificadas resultam em novas moedas resistentes a quânticos, mantendo uma proporção estrita de 1:1 para prevenir inflação

QRAMP também visa permitir a funcionalidade Bitcoin em várias cadeias. Em vez de confiar em custodiantes (como soluções de Bitcoin embrulhado), QRAMP usaria atestações criptográficas - provas matemáticas derivadas do blockchain do Bitcoin que outras redes podem verificar. Isso permitiria que saldos de Bitcoin fossem refletidos em outros blockchains sem realmente mover o Bitcoin subjacente, mantendo tanto a segurança quanto o limite de suprimento de 21 milhões do Bitcoin.

A proposta gerou intenso debate. Proponentes argumentam que fornece um caminho claro e sistemático para resistência quântica com prazos inequívocos que forçam a migração oportuna em vez de uma complacência perigosa. Críticos argumentam que queimas obrigatórias representam uma forma de confiscação, punindo os primeiros adotantes e potencialmente destruindo milhões de Bitcoin, incluindo as moedas de Satoshi.

As preocupações com o cronograma também são significativas. QRAMP exigiria um hard fork - uma mudança de protocolo não compatível com versões anteriores que requer consenso de mineradores, operadores de nós e da comunidade em geral. A história do Bitcoin mostra que hard forks controversos são difíceis de alcançar e arriscam divisões na cadeia. Implementar QRAMP exigiria convencer o ecossistema de que ameaças quânticas são iminentes o suficiente para justificar tal ação drástica, enquanto também ser o suficiente cedo para que os usuários tenham tempo de migrar.

A partir de outubro de 2025, o QRAMP permanece uma proposta de rascunho sem um número formal de BIP (Proposta de Melhoria do Bitcoin) e sem consenso da comunidade para avançar.

Abordagens Alternativas

Nem todas as propostas resistentes a quânticos são tão radicais quanto QRAMP. Outros pesquisadores estão explorando estratégias de migração gradual que introduziriam esquemas de assinatura resistentes a quânticos ao lado do ECDSA existente, permitindo que os usuários atualizem voluntariamente ao longo do tempo.

Adam Back, CEO da Blockstream e criptógrafo respeitado, sugeriu incorporar criptografia resistente a quânticos no sistema de endereço e script existente do Bitcoin. Uma abordagem usaria assinaturas Schnorr (já implementadas no Taproot) combinadas com tapleafs SLH-DSA (SPHINCS+). Isso permitiria que os usuários movam gradualmente fundos para endereços seguros contra quânticos sem exigir um hard fork contencioso ou queimar moedas vulneráveis.

A vantagem da migração gradual é a flexibilidade. Usuários que estão confiantes em sua segurança de endereço poderiam continuar usando carteiras existentes enquanto usuários mais cautelosos migram para formatos resistentes a quânticos. À medida que as capacidades quânticas avançam, pressão social e forças de mercado naturalmente encorajariam a migração sem exigir a aplicação de protocolos.

A desvantagem é que a migração voluntária pode acontecer devagar demais. Se os computadores quânticos avançarem mais rápido do que o esperado, as moedas vulneráveis poderiam ser atacadas antes que os usuários migrem, derrotando o propósito. Há também o problema de carteiras perdidas ou abandonadas - moedas cujos donos não têm mais acesso permaneceriam perpetuamente vulneráveis.

Outras direções de pesquisa incluem:

- Esquemas de múltiplas assinaturas seguras contra quânticos que combinam múltiplos algoritmos pós-quânticos, proporcionando segurança redundante mesmo que um algoritmo seja quebrado

- Sistemas híbridos que usam tanto assinaturas ECDSA clássicas quanto assinaturas resistentes a quânticos, exigindo que atacantes quebrem ambos

- Provas de conhecimento zero que poderiam permitir verificação resistente a quânticos sem expor chaves públicas

A comunidade Ethereum tem pesquisado criptografia pós-quântica através de abstração de contas e STARKs (Argumentos Transparentes de Conhecimento Escalável), que usam funções hash e são inerentemente resistentes a quânticos. Algumas dessas inovações poderiam eventualmente### O Desafio das Assinaturas Resilientes a Computação Quântica

Um dos desafios com a criptografia pós-quântica é que as assinaturas são tipicamente muito maiores do que as assinaturas ECDSA. Uma assinatura CRYSTALS-Dilithium pode ter de 2 a 3 kilobytes, em comparação aos 64-71 bytes de uma assinatura ECDSA. Isso tem implicações para a eficiência do blockchain, custos de transação e escalabilidade.

Assinaturas baseadas em hash, como SPHINCS+, são ainda maiores - potencialmente dezenas de kilobytes por assinatura. Embora esses tamanhos não sejam proibitivos, eles representam um aumento significativo nos dados que devem ser armazenados e transmitidos por cada nó na rede. Em um blockchain onde eficiência e escalabilidade já são preocupações, adicionar assinaturas maiores poderia exacerbar problemas existentes.

Diversas otimizações estão sendo pesquisadas para minimizar os tamanhos de assinatura sem comprometer a segurança. Alguns esquemas usam árvores de Merkle para amortizar o tamanho da assinatura em várias transações. Outros exploram assinaturas threshold, onde múltiplas partes assinam colaborativamente, reduzindo a sobrecarga por transação.

A comunidade Bitcoin precisará equilibrar segurança, eficiência e compatibilidade retroativa ao selecionar quais algoritmos pós-quânticos implementar.

Além das Ameaças: Oportunidades Quânticas para o Cripto

As discussões sobre computação quântica e criptomoeda focam esmagadoramente nas ameaças - o perigo iminente de computadores quânticos quebrarem a criptografia. Mas essa abordagem perde um aspecto crucial da história. A computação quântica não é meramente uma arma apontada para a tecnologia blockchain; é também uma ferramenta que pode aprimorar, fortalecer e avançar todo o ecossistema das criptomoedas de maneiras inesperadas.

Criptografia Aprimorada por Quântica

A corrida armamentista entre atacantes quânticos e defensores quânticos eventualmente produzirá uma criptografia mais forte do que qualquer coisa possível com a computação clássica. A distribuição de chave quântica (QKD) já permite canais de comunicação comprovadamente seguros, protegidos pelas leis da física em vez de suposições computacionais. Embora a implementação de QKD em sistemas blockchain descentralizados enfrente desafios técnicos significativos, as pesquisas continuam em adaptar protocolos de comunicação quântica para aplicações de criptomoeda.

A criptografia pós-quântica desenvolvida em resposta às ameaças quânticas criará a base para uma nova geração de sistemas criptográficos. Esses algoritmos não são apenas resistentes a quantum; muitos oferecem propriedades de segurança adicionais, como sigilo futuro, chaves menores para níveis equivalentes de segurança, e resistência a ataques de canal lateral que afligem algumas implementações atuais.

A criptografia baseada em redes, em particular, capacita capacidades novas e poderosas, como a criptografia homomórfica total - a capacidade de realizar cálculos arbitrários em dados criptografados sem descriptografá-los. Embora hoje seja computacionalmente cara, os computadores quânticos poderiam eventualmente tornar a criptografia homomórfica prática em escala, possibilitando contratos inteligentes que preservam a privacidade e transações confidenciais sem sacrificar a auditabilidade.

Soluções de Escalabilidade Melhoradas

Computadores quânticos são excelentes em certos problemas de otimização que atualmente limitam a escalabilidade do blockchain. O cálculo de rotas em redes de canais de pagamento como a Lightning Network do Bitcoin envolve a busca em um vasto espaço de possíveis caminhos para encontrar rotas ótimas para pagamentos. Algoritmos quânticos poderiam potencialmente encontrar rotas melhores mais rapidamente, melhorando as taxas de sucesso de pagamento e reduzindo os requisitos de capital dos canais.

Sistemas de provas de conhecimento zero, que permitem soluções de privacidade e escalabilidade como ZK-Rollups, requerem extensos cálculos criptográficos. Computadores quânticos podem acelerar a geração de provas mantendo a segurança, permitindo aplicações de preservação de privacidade mais sofisticadas sem a sobrecarga computacional que atualmente limita sua adoção.

Até mesmo a mineração poderia eventualmente se beneficiar da computação quântica. Embora computadores quânticos usando o algoritmo de Grover possam teoricamente procurar soluções de prova de trabalho mais eficientemente do que mineradores clássicos, a mesma tecnologia estaria disponível para todos os participantes, criando um novo equilíbrio em vez de um vetor de ataque. Alguns pesquisadores propuseram mecanismos de consenso seguros por quantum que aproveitam as propriedades quânticas para tolerância a falhas bizantinas.

Contratos Inteligentes Seguros por Quantum

A combinação de computação quântica e criptomoeda poderia permitir novas classes inteiramente de contratos inteligentes e aplicações descentralizadas. A geração de números aleatórios quântica proporciona uma aleatoriedade verdadeiramente imprevisível - crucial para aplicações de jogos, protocolos criptográficos e eleição justa de líderes em mecanismos de consenso. A aleatoriedade baseada em blockchain atual deve confiar em protocolos complicados para prevenir manipulação; a aleatoriedade quântica seria comprovadamente justa.

A detecção quântica e comunicação quântica poderiam permitir novos tipos de sistemas de oráculos - as pontes entre contratos inteligentes e dados do mundo real. Sensores quânticos podem medir fenômenos físicos com precisão sem precedentes, potencialmente criando feeds de dados mais confiáveis para aplicações de finanças descentralizadas que dependem de feeds de preços precisos, dados meteorológicos ou verificação de cadeias de suprimento.

Os protocolos criptográficos pós-quânticos poderiam possibilitar cálculos multipartidários mais sofisticados, permitindo que várias partes calculem conjuntamente funções sobre seus dados privados sem revelar esses dados entre si. Isso abre possibilidades para produtos financeiros descentralizados, leilões preservadores da privacidade e sistemas de votação confidenciais que são atualmente impraticáveis.

Colaboração Acadêmica e da Indústria

A ameaça quântica catalisou uma colaboração sem precedentes entre a comunidade de criptomoeda e a pesquisa em ciência da computação convencional. O esforço de padronização de criptografia pós-quântica do NIST incluiu a participação de pesquisadores de blockchain e empresas de criptomoedas. Conferências acadêmicas apresentam cada vez mais sessões sobre design de blockchain seguro por quantum.

Essa colaboração beneficia ambos os lados. O desdobramento no mundo real da criptografia proporciona campos de teste para algoritmos pós-quânticos sob condições adversas com valor econômico real em jogo. Enquanto isso, sistemas blockchain se beneficiam da pesquisa criptográfica de ponta que de outra forma poderia levar anos para entrar em sistemas de produção.

Principais empresas de tecnologia, incluindo Google, IBM, Microsoft e Amazon, estão investindo bilhões em pesquisas de computação quântica ao mesmo tempo em que desenvolvem criptografia segura por quantum e consultam projetos de blockchain. Isso cria uma rara convergência de interesses onde as mesmas empresas que avançam as capacidades quânticas também contribuem para defender contra ameaças quânticas.

Reformulando a Narrativa

Talvez mais importante, ver a computação quântica puramente como uma ameaça perde a oportunidade de reformular o modelo de segurança da criptomoeda para melhor. Cada transição criptográfica - do DES para o AES, do SHA-1 para o SHA-256, do RSA para curvas elípticas - acabou fortalecendo os sistemas ao forçar migrações para algoritmos melhores.

A adoção eventual do Bitcoin à criptografia pós-quântica criará uma oportunidade para abordar outras limitações de protocolo simultaneamente. Uma atualização coordenada poderia implementar não apenas resistência a quantum, mas também agregação de assinaturas, melhores recursos de privacidade, capacidades de script melhoradas, e melhorias de eficiência que há muito tempo são desejadas, mas difíceis de implantar através de soft forks isolados.

A transição quântica poderia também resolver debates em andamento sobre o conservadorismo rígido do Bitcoin versus evolução pragmática. Quando computadores quânticos ameaçarem demonstravelmente o ECDSA, até mesmo os membros mais conservadores da comunidade reconhecerão a necessidade de mudanças substanciais no protocolo. Isso cria uma cobertura política para atualizações que possam ser desejáveis por outras razões, mas que carecem de consenso sob circunstâncias normais.

Previsões de Especialistas e Perspectivas Divergentes

A linha do tempo da computação quântica permanece como um dos aspectos mais contenciosos do debate sobre a segurança do Bitcoin, com opiniões de especialistas variando de "décadas distante" a "possivelmente dentro de 10 anos." Compreender essas perspectivas divergentes proporciona contexto crucial para avaliar quão urgentemente o Bitcoin precisa de atualizações resistentes a quânticos.

Os Otimistas: Décadas de Segurança

Adam Back, CEO da Blockstream e um criptógrafo altamente respeitado, representa a visão conservadora sobre as linhas do tempo quânticas. Back tem argumentado consistentemente que computadores quânticos capazes de ameaçar o Bitcoin permanecem a décadas de distância, não anos. Em uma entrevista de junho de 2025, Back reconheceu que a computação quântica eventualmente poderia se tornar relevante, mas enfatizou que a linha do tempo abrange "décadas, não anos" e que medidas proativas, mas graduais, proporcionam proteção adequada.

A perspectiva de Back é informada por uma compreensão profunda tanto dos requisitos teóricos quanto dos desafios práticos de engenharia. Ele observa que os computadores quânticos não apenas devem alcançar a contagem de qubits bruta necessária para o algoritmo de Shor, mas também manter taxas de erro baixas suficientes para a computação tolerante a falhas durante o período de cálculo estendido. Sistemas atuais estão muitas ordens de magnitude longe de atender a esses requisitos simultaneamente.

Michael Saylor, presidente executivo da Strategy (anteriormente MicroStrategy) e um dos mais proeminentes defensores institucionais do Bitcoin, tem sido ainda mais desdenhoso das ameaças quânticas de curto prazo. Em várias entrevistas ao longo de 2025, Saylor caracterizou preocupações quânticas como "principalmente marketing de pessoas que querem lhe vender o próximo token ioiô quântico."

O argumento de Saylor baseia-se em alinhamento institucional. Ele aponta que empresas de tecnologia como Google e Microsoft têm mais a perder do que ganhar com computadores quânticos que possam quebrar a criptografia. Essas empresas dependem dos mesmos sistemas criptográficos que protegem o Bitcoin. Se computadores quânticos ameaçarem o ECDSA e RSA, ameaçam serviços de nuvem, e-mail, e-commerce e toda outra comunicação criptografada na internet.

"Google e Microsoft"Skip translation for markdown links.

Content: não vão te vender um computador que quebre a criptografia moderna porque isso destruiria o Google e a Microsoft - e o governo dos EUA e o sistema bancário", disse Saylor em uma entrevista para a CNBC em junho de 2025. Sua visão é que, quando as ameaças quânticas se materializarem, o Bitcoin atualizará sua criptografia assim como todos os outros grandes sistemas de software, sem interrupção catastrófica.

Saylor também argumenta que os tokens resistentes a quânticos sendo comercializados como "matadores de Bitcoin" são principalmente projetos oportunistas capitalizando no medo em vez de oferecer soluções genuínas. De sua perspectiva, as ameaças quânticas ao Bitcoin não são imediatas, e quando chegarem, a robusta comunidade de desenvolvimento do Bitcoin e os fortes incentivos para manter a segurança permitirão respostas eficazes.

Os Pragmatistas: Comece a Se Preparar Agora

Nem todos os especialistas compartilham essa visão otimista. Jameson Lopp, diretor de tecnologia da Casa e um pesquisador proeminente em segurança do Bitcoin, ocupa uma posição intermediária. Em seu ensaio de fevereiro de 2025 "Contra Permitir a Recuperação Quântica do Bitcoin," Lopp argumenta que, embora os computadores quânticos não sejam uma crise imediata, a comunidade Bitcoin tem menos de uma década para implementar planos de contingência.

A preocupação de Lopp foca menos na linha do tempo quântica precisa e mais na governança lenta do Bitcoin e na dificuldade de se alcançar consenso em mudanças controversas. Mesmo que computadores quânticos capazes de quebrar ECDSA não cheguem até 2035, o Bitcoin precisa começar a implementar mudanças agora porque:

- Alcançar consenso em esquemas resistentes a quânticos requer anos de debate e testes

- Usuários precisam de tempo para migrar fundos para novos tipos de endereços

- Carteiras perdidas ou abandonadas representam um risco sistêmico se deixadas vulneráveis

- Esperar até que computadores quânticos sejam uma ameaça demonstra de ECDSA pode ser tarde demais

Lopp defende a queima de moedas em endereços vulneráveis ao invés de tentar a recuperação - uma posição que gerou controvérsia significativa. Ele argumenta que essa abordagem protege melhor os direitos de propriedade ao impedir que adversários quânticos reclamem fundos enquanto também aborda o problema das moedas perdidas decisivamente.

O alerta de registro da IBIT da BlackRock em maio de 2025 representa outra voz pragmática. Ao incluir a computação quântica como um fator de risco material em um produto financeiro regulado, a BlackRock sinaliza que investidores institucionais devem considerar ameaças quânticas como parte de sua avaliação de risco, mesmo se a linha do tempo permanecer incerta. Isso reflete um princípio de precaução: as consequências potenciais são graves o suficiente para que esperar pela certeza possa ser imprudente.

Os Preocupados: Mais Rápido do Que Pensamos

Alguns pesquisadores e organizações acreditam que as ameaças quânticas podem se materializar mais rapidamente do que as estimativas consensuais sugerem. Especialistas do NIST declararam que computadores quânticos capazes de quebrar os padrões criptográficos atuais podem chegar dentro de 10 a 20 anos, com algumas previsões privadas sugerindo que isso pode acontecer ainda mais cedo.

Em 2025, pesquisadores do Projeto Onze lançaram um desafio quântico oferecendo um Bitcoin a quem conseguir quebrar a criptografia de curva elíptica usando um computador quântico. Sua avaliação é que cerca de 2.000 qubits lógicos (corrigidos de erro) podem ser suficientes para quebrar uma chave ECC de 256 bits - algo que eles acreditam ser alcançável dentro da próxima década.

O pesquisador do Google Craig Gidney publicou um trabalho em maio de 2025 sugerindo que o RSA-2048 poderia ser fatorado com menos de 1 milhão de qubits em menos de uma semana - uma diminuição de 20 vezes em relação às estimativas anteriores. Embora RSA e ECC não sejam idênticos, as melhorias algorítmicas demonstradas para um problema frequentemente se aplicam ao outro. Se os algoritmos quânticos continuarem melhorando enquanto o hardware é escalado, a linha do tempo pode comprimir-se significativamente.

O roteiro concreto da IBM para a computação quântica tolerante a falhas até 2029 com 200 qubits lógicos representa outro ponto de dados sugerindo que as ameaças quânticas podem se materializar no início da década de 2030, ao invés das décadas de 2040 ou 2050. O IBM Quantum Starling, agendado para 2029, não terá qubits lógicos suficientes para ameaçar o Bitcoin imediatamente. Mas se a IBM demonstrar com sucesso a computação quântica tolerante a falhas nessa escala, escalar para os 2.000+ qubits lógicos necessários para criptoanálise pode acontecer relativamente rápido - talvez dentro de outros 5-10 anos.

Na CES 2025, o CEO da Nvidia, Jensen Huang, afirmou que uma grande descoberta na computação quântica é provável entre 15 a 30 anos, com 20 anos sendo a estimativa mais realista. Isso coloca as ameaças quânticas à criptografia entre 2040 e 2055 - um prazo que parece confortável, mas que pode chegar mais rápido se a estimativa de Huang se mostrar conservadora.

Interpretando a Divergência

Por que as opiniões dos especialistas divergem tanto? Vários fatores contribuem para a incerteza:

Definindo o Limiar de Ameaça: Diferentes especialistas usam métricas diferentes para quando os computadores quânticos se tornam "ameaçadores". Alguns focam na demonstração do algoritmo de Shor em qualquer problema criptograficamente relevante. Outros exigem que computadores quânticos possam quebrar a implementação específica do ECDSA do Bitcoin dentro do curto período de tempo das transações não confirmadas. Estas representam níveis de capacidade drasticamente diferentes.

Desenvolvimento Secreto vs. Público: Esforços públicos em computação quântica por meio de empresas como a IBM, Google, e instituições acadêmicas são transparentes, permitindo uma avaliação detalhada. Mas programas classificados em agências como NSA, GCHQ, ou seus equivalentes chineses e russos operam em segredo. Alguns especialistas suspeitam que programas classificados podem estar anos à frente das capacidades publicamente conhecidas, embora as evidências para isso permaneçam especulativas.

Desconhecidos Algorítmicos: As estimativas atuais assumem o algoritmo de Shor e esquemas de correção de erros existentes. Um avanço nos algoritmos quânticos que reduza ainda mais os requisitos de qubits poderia acelerar os cronogramas de forma dramática. Por outro lado, barreiras fundamentais para escalar os computadores quânticos podem emergir e atrasar os cronogramas.

Engenharia vs. Teoria: A teoria da ciência da computação e a engenharia prática muitas vezes não coincidem. Teoricamente, entendemos como construir computadores quânticos com milhões de qubits. Engenhar sistemas que realmente funcionem nessa escala - mantendo a coerência, implementando correção de erros, e integrando com sistemas de controle clássicos - apresenta desafios que podem se provar muito mais difíceis ou mais fáceis do que as extrapolações atuais sugerem.

A interpretação prudente é que as ameaças quânticas ao Bitcoin não são imediatas, mas também não estão a salvo de ocorrerem no futuro próximo. Um cronograma realista sugere o final da década de 2020 até meados da década de 2030 como o período em que os computadores quânticos podem começar a representar ameaças credíveis à criptografia de curva elíptica, com uma incerteza significativa em ambas as direções.

O Caminho à Frente: Preparando-se para um Bitcoin Pós-Quântico

À medida que a computação quântica avança e os cronogramas se comprimem, a comunidade de criptomoedas enfrenta decisões cruciais sobre quando e como implementar atualizações resistentes a quânticos. O caminho à frente exige preparação técnica, consenso da comunidade e monitoramento vigilante do progresso da computação quântica e da atividade em cadeia.

Sinais a Serem Observados

Vários indicadores sinalizariam que as ameaças quânticas estão passando de teóricas para práticas:

Movimentos Grandes de Endereços Vulneráveis: O sinal de alerta mais claro seria movimentos súbitos e coordenados de vários endereços antigos P2PK, particularmente os que estão dormentes há muitos anos. Embora reativações individuais tenham explicações inocentes, um padrão de movimentos simultâneos de endereços sem relação prévia sugeriria que um invasor quântico está sistematicamente direcionando moedas vulneráveis.

Extração de Chave em Tempo Real: Se os fundos se moverem de um endereço imediatamente após sua chave pública ser revelada durante a transmissão da transação - mais rápido do que os tempos de confirmação da cadeia de blocos - isso indicaria que um invasor pode extrair chaves privadas em tempo real. Isso representa o cenário de pesadelo para a segurança do Bitcoin e exigiria mudanças imediatas no protocolo de emergência.

Marcos da Computação Quântica: Anúncios de computadores quânticos alcançando certos limiares de capacidade devem desencadear uma preocupação aumentada:

- Computadores quânticos demonstrando 1.000+ qubits lógicos com baixas taxas de erro

- Implementação bem-sucedida do algoritmo de Shor em problemas que se aproximam de escalas criptográficas

- Demonstrações de sistemas quânticos mantendo a coerência por meio de cálculos que exigem bilhões de portas

Avanços Acadêmicos: Documentos demonstrando reduções significativas nos requisitos de qubits para quebrar ECDSA, melhorias na correção de erros quânticos, ou novos algoritmos que acelerem a criptoanálise mereceriam atenção. A literatura de computação quântica deve ser monitorada para resultados que comprimem cronogramas.

Preparações Técnicas

A comunidade de desenvolvimento do Bitcoin deve continuar vários esforços de preparação mesmo antes de as ameaças quânticas se tornarem imediatas:

Padronização e Teste: Selecionar quais algoritmos pós-quânticos o Bitcoin deve adotar requer extensa análise, testes e revisão comunitária. Os algoritmos padronizados do NIST fornecem um ponto de partida, mas os requisitos específicos do Bitcoin - descentralização, auditoria de código aberto, restrições de tamanho de assinatura e eficiência computacional para operadores de nós - podem favorecer escolhas diferentes das aplicações criptográficas tradicionais.

Infraestrutura de Carteira: O software das carteiras precisa implementar suporte para esquemas de assinatura resistentes a quânticos antes que eles sejam necessários no nível do protocolo. Isso permite que os primeiros usuários adotem endereços seguros quânticos voluntariamente, criando um modelo para eventual migração obrigatória. Fabricantes de carteiras de hardware devem atualizar firmwares para apoiar novos algoritmos.

Design de Formato de Transação: Transações resistentes a quânticos provavelmente requererão estruturas de dados diferentes das transações atuais do Bitcoin. Projetar esses formatos considerando eficiência, privacidade e possíveis futuras atualizações evitará dívidas técnicas. Os opcodes de script para verificação de assinatura pós-quântica devem ser cuidadosamente planejados.Conteúdo: designed.

Testes em Redes de Teste: Antes de implementar quaisquer alterações à prova de quantum na mainnet do Bitcoin, testes extensivos em redes de teste e redes signet serão realizados para verificar se as implementações funcionam corretamente, se os nós podem validar eficientemente os novos tipos de transação e se não há interações inesperadas com as regras existentes do protocolo que criem vulnerabilidades.

Construindo Consenso Comunitário

Talvez o aspecto mais desafiador da transição quântica do Bitcoin seja alcançar consenso sobre questões controversas:

Hard Fork vs. Soft Fork: Algumas mudanças à prova de quantum podem ser implementadas por meio de soft forks (atualizações compatíveis com versões anteriores), enquanto outras podem exigir hard forks (mudanças não compatíveis com versões anteriores). A comunidade Bitcoin historicamente preferiu soft forks para manter a coesão da rede, mas a resistência quântica pode necessitar de mudanças mais disruptivas.

Migração Obrigatória vs. Voluntária: O Bitcoin deve impor prazos para a migração para endereços resistentes a quantum (como propõe o QRAMP), ou a migração deve ser voluntária e gradual? A migração obrigatória oferece segurança clara mas corre o risco de queimar moedas perdidas e enfrenta oposição política. A migração voluntária é mais suave mas pode deixar a rede vulnerável se a adoção for muito lenta.

O que Fazer com Moedas Perdidas: O debate sobre se queimar, recuperar ou redistribuir moedas em endereços vulneráveis a quantum carece de consenso. Essa questão toca em problemas fundamentais de direitos de propriedade, filosofia do Bitcoin e gestão prática de riscos. Resolver isso exigirá uma extensa discussão comunitária e provavelmente algum tipo de compromisso.

Cronograma para Ação: Quando o Bitcoin deve implementar atualizações à prova de quantum? Agir muito cedo corre o risco de adotar algoritmos imaturos ou desperdiçar recursos de desenvolvedores em soluções prematuras. Agir muito tarde corre o risco de ataques catastróficos. Encontrar o momento ótimo exige avaliação contínua de riscos e flexibilidade para acelerar planos se os avanços da computação quântica ocorrerem mais rapidamente do que o esperado.

Implicações Mais Amplas para a Indústria

Os desafios quânticos do Bitcoin se estendem a todo o ecossistema de criptomoedas. O Ethereum, com sua governança mais flexível e pesquisa ativa em abstração de contas e STARKs, pode implementar resistência quântica antes do Bitcoin. Isso pode criar dinâmicas interessantes onde o Ethereum se promove como seguro contra quantum enquanto o Bitcoin enfrenta vulnerabilidades persistentes.

Stablecoins, que muitas vezes dependem de configurações multi-assinatura e contratos inteligentes, enfrentam vulnerabilidades quânticas em seus blockchains subjacentes. Emissores de Tether e USDC devem considerar os riscos quânticos para as redes em que operam, potencialmente impulsionando a demanda por infraestrutura blockchain resistente a quantum.

As moedas digitais de bancos centrais (CBDCs) sendo desenvolvidas por governos em todo o mundo estão incorporando criptografia pós-quântica desde o início, aprendendo com os desafios enfrentados pelas criptomoedas existentes. Isso dá às CBDCs uma potencial vantagem de segurança sobre sistemas blockchain legados, que os governos podem utilizar em argumentos para adoção de CBDCs sobre criptomoedas descentralizadas.

Moedas de privacidade como Monero e Zcash enfrentam desafios quânticos únicos. As assinaturas de anel e endereços furtivos do Monero podem ser comprometidos por computadores quânticos, enquanto os zkSNARKs do Zcash podem precisar ser substituídos por STARKs ou outros sistemas de prova de conhecimento zero resistentes a quantum. O setor de criptomoedas preservadoras de privacidade deve evoluir junto com as ameaças quânticas.

O Papel da Educação

Um aspecto frequentemente negligenciado da preparação para o quantum é a educação. A comunidade Bitcoin, os usuários de criptomoedas e o público em geral precisam de uma melhor compreensão sobre a computação quântica - o que ela é, o que ela não é, quais ameaças são reais e qual cronograma é realista.

Desinformação e FUD, exemplificados por alegações como as de Mandell, se espalham porque muitos usuários de criptomoedas carecem do conhecimento técnico para avaliar criticamente as reivindicações quânticas. Esforços educacionais podem incluir:

- Explicações claras e acessíveis sobre os fundamentos da computação quântica

- Atualizações regulares sobre o progresso da computação quântica de fontes confiáveis

- Orientações para usuários sobre práticas seguras contra quantum que eles podem adotar agora

- Comunicação transparente de desenvolvedores de Bitcoin sobre planos e cronogramas

Uma comunidade bem informada tomará melhores decisões sobre resistência quântica, resistindo tanto ao pânico infundado quanto à complacência perigosa.

Pensamentos Finais

A relação entre computação quântica e Bitcoin é mais complexa do que sugerem tanto os alarmistas quanto as vozes desdenhosas. Computadores quânticos não "matarão o Bitcoin durante a noite," como alguns manchetes procuram sensationalizar. Mas também, a computação quântica não é um ruído de fundo inofensivo que o Bitcoin pode ignorar com segurança.

A alegação de Josh Mandell em outubro de 2025 de que computadores quânticos já estão roubando Bitcoin foi falsa - sem evidências, implausível dado o estado atual do hardware, e contradita por dados blockchain. No entanto, a disseminação viral da alegação revela uma ansiedade real sobre ameaças quânticas que a comunidade cripto deve abordar com fatos, preparação e ação fundamentada.

A realidade técnica é que a quebra da criptografia ECDSA do Bitcoin requereria computadores quânticos muito mais poderosos do que qualquer coisa que atualmente existe. Precisaríamos de sistemas com milhões de qubits físicos, correção de erros tolerante a falhas, e a capacidade de executar bilhões de portas quânticas - capacidades que estão pelo menos a uma década de distância na estimativa da maioria dos especialistas, possivelmente mais tempo.

Mas a computação quântica está avançando. O chip Willow do Google demonstrou correção de erros abaixo do limite. O roteiro da IBM para 200 qubits lógicos até 2029 é concreto e financiado. A pesquisa acadêmica continua melhorando os algoritmos quânticos e reduzindo os requisitos de qubits. A janela entre "computadores quânticos não podem ameaçar o Bitcoin" e "computadores quânticos estão ativamente atacando o Bitcoin" pode ser surpreendentemente estreita.

A vulnerabilidade do Bitcoin é real, mas gerenciável. A comunidade de criptomoedas conhece o algoritmo de Shor desde 1994. Pesquisas em criptografia pós-quântica produziram alternativas viáveis, como assinaturas baseadas em redes e baseadas em hash, que poderiam substituir o ECDSA. Projetos como o QRAMP propõem caminhos de migração sistemáticos, embora ainda sejam controversos.

As dimensões econômicas e éticas adicionam complexidade além das preocupações puramente técnicas. Milhões de Bitcoin estão em endereços potencialmente vulneráveis a quantum, incluindo o lendário estoque de um milhão de moedas de Satoshi. O que acontece se essas moedas se tornarem acessíveis coloca questões sem respostas fáceis - questões sobre direitos de propriedade, segurança de rede, estabilidade de mercado, e os valores fundamentais do Bitcoin.

No entanto, há espaço para otimismo. A mesma revolução quântica que ameaça a criptografia atual também permitirá segurança mais forte, protocolos mais sofisticados, e capacidades impossíveis com a computação clássica. A criptografia pós-quântica representa não apenas uma defesa contra ataques quânticos, mas uma evolução em direção a uma segurança mais robusta no geral.

A indústria cripto tem uma janela para se preparar, adaptar e até se beneficiar da transição quântica - mas apenas se agir com a urgência apropriada. O verdadeiro desafio não é quantum versus Bitcoin, mas se o ecossistema de criptomoedas pode evoluir mais rápido do que a tecnologia projetada para quebrá-lo.

Isso requer várias coisas: monitoramento contínuo do progresso na computação quântica; pesquisa contínua em protocolos resistentes a quantum; educação para combater a desinformação; construção de consenso comunitário em questões difíceis sobre cronogramas de migração e moedas perdidas; e a sabedoria para distinguir entre ameaças reais que requerem ação e hype que serve a outras agendas.

O Bitcoin já enfrentou muitas crises desde que Satoshi minerou o bloco gênese em 2009. Sobreviveu a hacks de exchanges, repressões regulatórias, guerras de escala, e incontáveis pronunciamentos de sua morte iminente. O desafio quântico difere em que representa uma ameaça fundamental às bases criptográficas do Bitcoin - não um ataque externo ou disputa de governança, mas uma transformação no que é computacionalmente possível.

No entanto, a história do Bitcoin também demonstra notável adaptabilidade. A rede implementou atualizações significativas como SegWit e Taproot apesar da cultura conservadora do Bitcoin. Quando as ameaças são claras e as soluções estão prontas, a comunidade consistentemente se mobiliza para o desafio. Não há razão para acreditar que a transição quântica será diferente, desde que a preparação comece antes que uma crise force medidas desesperadas.

A era quântica chegará - não hoje, não amanhã, mas mais cedo do que muitos supõem. Quando isso acontecer, o Bitcoin precisará evoluir. A criptomoeda que emergir será mais segura, mais sofisticada e melhor testada do que o Bitcoin de hoje. A ameaça quântica, gerida adequadamente, torna-se uma oportunidade para fortalecer as bases do Bitcoin para mais uma década de crescimento e adoção.

A escolha enfrentando a comunidade Bitcoin não é se preparar ou não para a computação quântica, mas quão urgentemente e de forma abrangente deve agir. Em algum lugar entre o pânico daqueles que veem ameaças imediatas em cada anúncio quântico e a complacência daqueles que descartam os riscos quânticos como algo para décadas futuras encontra-se o caminho a seguir - informado por evidências, guiado pela expertise, e impulsionado pelo imperativo final do Bitcoin: assegurar o dinheiro mais difícil que a humanidade já criou, independentemente de quais paradigmas computacionais o futuro trará.