Bybit, вторая по объему торгов криптовалютная биржа в мире, сообщила, что ее Центр операций безопасности (SOC) раскрыл данные о сложной многоэтапной кампании по распространению вредоносного ПО, нацеленной на пользователей macOS, которые ищут «Claude Code», инструмент разработки на базе ИИ от Anthropic.

Этот отчет является одним из первых известных раскрытий со стороны централизованной криптобиржи (CEX) об активной кампании угроз, нацеленной на разработчиков через каналы поиска ИИ‑инструментов, что подчеркивает растущую роль сектора в передовой киберразведке.

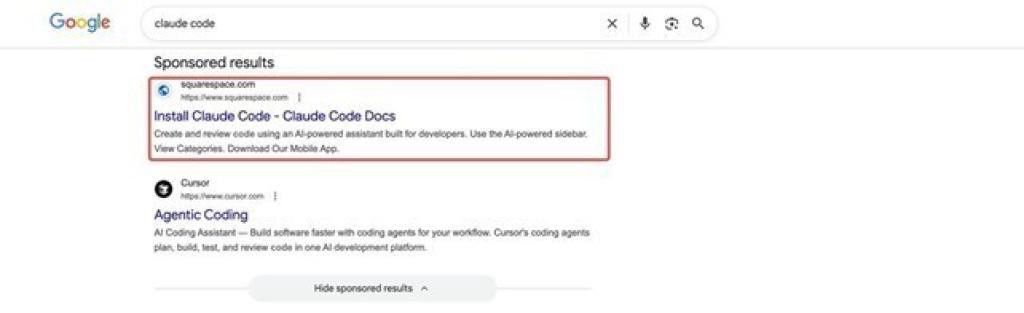

Впервые выявленная в марте 2026 года, кампания использовала отравление поисковой оптимизации (SEO‑poisoning), чтобы поднять вредоносный домен на вершину результатов поиска Google. Пользователи перенаправлялись на поддельную страницу установки, тщательно имитирующую легитимную документацию, что запускало двухэтапную цепочку атаки, сосредоточенную на краже учетных данных, хищении криптоактивов и обеспечении устойчивого доступа к системе.

Начальный полезный нагрузчик, доставленный через загрузчик формата Mach‑O, разворачивал infostealer на базе osascript, демонстрирующий характеристики, схожие с известными вариантами AMOS и Banshee. Он выполнял многофазную обфускацию для извлечения конфиденциальных данных, включая учетные данные браузера, записи Связки ключей macOS (Keychain), сеансы Telegram, профили VPN и информацию о криптовалютных кошельках. Исследователи Bybit зафиксировали целевые попытки доступа более чем к 250 браузерным кошелькам‑расширениям и нескольким десктопным приложениям‑кошелькам.

Полезная нагрузка второго этапа внедряла backdoor на C++, обладающий продвинутыми возможностями уклонения, включая обнаружение песочницы и зашифрованные конфигурации времени выполнения. Вредоносное ПО закреплялось в системе через системные агенты и обеспечивало удаленное выполнение команд посредством HTTP‑опроса, предоставляя атакующим постоянный контроль над скомпрометированными устройствами.

SOC Bybit использовал рабочие процессы с поддержкой ИИ на всех этапах жизненного цикла анализа вредоносного ПО, значительно ускорив время реагирования при сохранении глубины аналитики. Первичное расследование и классификация образца Mach‑O были завершены в течение нескольких минут, при этом модели отметили поведенческое сходство с известными семействами вредоносного ПО.

Реверс‑инжиниринг и анализ управляющих потоков с поддержкой ИИ сократили время, необходимое для глубокого исследования backdoor второго этапа, с оценочных шести–восьми часов до менее чем 40 минут. Одновременно автоматизированные конвейеры извлечения выявили индикаторы компрометации (IOC), включая инфраструктуру командования и управления, файловые сигнатуры и поведенческие паттерны, и сопоставили их с установленными матрицами угроз.

Эти возможности позволили развернуть меры обнаружения в тот же день. Генерация правил с поддержкой ИИ помогла создать сигнатуры угроз и правила для средств защиты конечных точек, которые аналитики проверили перед отправкой в производственные среды. Черновики отчетов, сгенерированные ИИ, дополнительно сократили время подготовки, позволив финализировать продукты разведки угроз примерно на 70% быстрее по сравнению с традиционными процессами.

«Как одна из первых криптобирж, публично задокументировавших подобную кампанию распространения вредоносного ПО, мы считаем, что публикация этих результатов критически важна для укрепления коллективной защиты в рамках отрасли», — сказал Дэвид Зонг (David Zong), руководитель отдела контроля рисков и безопасности группы компаний Bybit. «Наш SOC с поддержкой ИИ позволяет нам переходить от обнаружения к полной видимости kill chain в рамках одного операционного окна. То, что раньше требовало команды аналитиков, работающих в несколько смен — декомпиляция, извлечение IOC, подготовка отчета, написание правил, — теперь было выполнено за одну сессию, где ИИ взял на себя основную нагрузку, а наши аналитики обеспечили оценку и валидацию».

Расследование также выявило методы социальной инженерии, включая поддельные окна запроса пароля macOS, использовавшиеся для проверки и кэширования учетных данных пользователей. В ряде случаев злоумышленники пытались подменить легитимные приложения‑криптокошельки, такие как Ledger Live и Trezor Suite, троянизированными версиями, размещенными на вредоносной инфраструктуре.

Вредоносное ПО нацеливалось на широкий спектр сред, включая браузеры на базе Chromium, варианты Firefox, данные Safari, заметки Apple Notes и локальные каталоги файлов, которые обычно используются для хранения конфиденциальной финансовой или аутентификационной информации.

Bybit выявила несколько доменов и конечных точек командования и управления, связанных с кампанией; все они были обезврежены для публичного раскрытия. Анализ показывает, что злоумышленники полагались на прерывистый HTTP‑опрос вместо постоянных соединений, что усложняло их обнаружение.

Инцидент отражает растущую тенденцию атакующих нацеливаться на разработчиков через манипулирование результатами поиска, особенно по мере того, как ИИ‑инструменты получают массовое распространение. Разработчики остаются приоритетной целью из‑за их доступа к кодовым базам, инфраструктуре и финансовым системам.

Bybit подтвердила, что вредоносная инфраструктура была выявлена 12 марта, а полный анализ, меры по нейтрализации и настройки обнаружения были завершены в тот же день. Публичное раскрытие последовало 20 марта вместе с подробными рекомендациями по детектированию.

#Bybit / #CryptoArk / #NewFinancialPlatform

О компании Bybit

Bybit — вторая по объему торгов криптовалютная биржа в мире, обслуживающая глобальное сообщество более чем из 80 миллионов пользователей. Основанная в 2018 году, Bybit переопределяет открытость в децентрализованном мире, создавая более простой, открытый и равный экосистемный ландшафт для всех. Уделяя особое внимание Web3, Bybit стратегически сотрудничает с ведущими блокчейн‑протоколами, чтобы обеспечивать надежную инфраструктуру и стимулировать инновации on‑chain. Известная своей безопасной кастодией, разнообразными торговыми площадками, интуитивно понятным пользовательским опытом и передовыми блокчейн‑инструментами, Bybit сокращает разрыв между TradFi и DeFi, помогая билдерам, создателям и энтузиастам раскрыть весь потенциал Web3. Откройте будущее децентрализованных финансов на Bybit.com.

Для получения дополнительной информации о Bybit, посетите Bybit Press

По вопросам для СМИ, пожалуйста, обращайтесь: [email protected]

Для получения обновлений, пожалуйста, подпишитесь: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube