Bybit ซึ่งเป็นหนึ่งในแพลตฟอร์มซื้อขายคริปโทเคอร์เรนซีที่ใหญ่เป็นอันดับสองของโลกตามปริมาณการซื้อขาย รายงานว่า ศูนย์ปฏิบัติการด้านความปลอดภัย (Security Operations Center – SOC) ของบริษัทได้เปิดเผยข้อมูลโดยละเอียดเกี่ยวกับแคมเปญมัลแวร์หลายขั้นตอนที่มีความซับซ้อน ซึ่งมุ่งเป้าไปที่ผู้ใช้ macOS ที่ค้นหา “Claude Code” เครื่องมือพัฒนาที่ขับเคลื่อนด้วย AI จาก Anthropic

รายงานฉบับนี้ถือเป็นหนึ่งในครั้งแรก ๆ ที่มีการเปิดเผยอย่างเป็นทางการจากศูนย์ซื้อขายคริปโทแบบรวมศูนย์ (CEX) เกี่ยวกับแคมเปญภัยคุกคามที่กำลังดำเนินอยู่ซึ่งมุ่งโจมตีนักพัฒนาผ่านช่องทางการค้นหาเครื่องมือ AI สะท้อนให้เห็นถึงบทบาทที่เพิ่มขึ้นของภาคส่วนนี้ในแนวหน้าของข่าวกรองด้านไซเบอร์ซีเคียวริตี

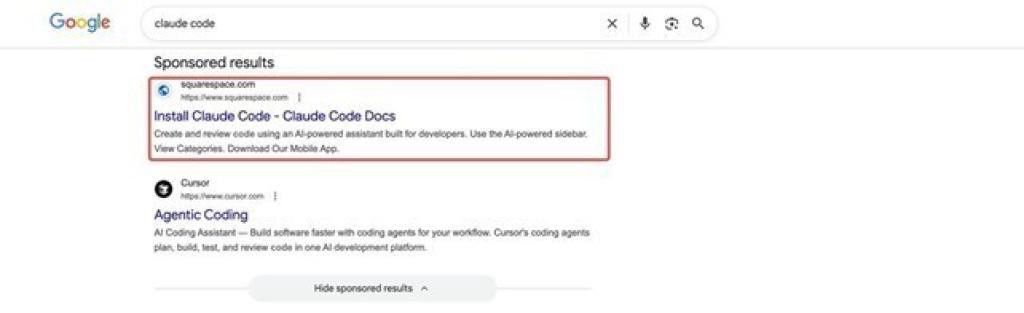

แคมเปญดังกล่าวถูกพบครั้งแรกในเดือนมีนาคม 2026 โดยใช้เทคนิค SEO poisoning ดันโดเมนที่เป็นอันตรายขึ้นไปอยู่ด้านบนของผลการค้นหา Google ผู้ใช้ถูกเปลี่ยนเส้นทางไปยังหน้าติดตั้งปลอมที่ออกแบบให้คล้ายกับเอกสารทางการอย่างใกล้เคียง เพื่อเริ่มการโจมตีแบบสองขั้นตอนที่เน้นการขโมยข้อมูลรับรอง การโจมตีทรัพย์สินดิจิทัล (คริปโท) และการเข้าถึงระบบแบบถาวร

เพย์โหลดเริ่มต้นถูกส่งผ่านไฟล์ดรอปเปอร์แบบ Mach-O ซึ่งปล่อย infostealer ที่ทำงานผ่าน osascript แสดงลักษณะคล้ายกับสายพันธุ์ AMOS และ Banshee ที่รู้จักอยู่แล้ว มัลแวร์ดำเนินขั้นตอนการทำให้โค้ดอ่านยากหลายชั้น เพื่อดึงข้อมูลสำคัญ เช่น ข้อมูลรับรองในเบราว์เซอร์ รายการใน macOS Keychain เซสชัน Telegram โปรไฟล์ VPN และข้อมูลกระเป๋าเงินคริปโท นักวิจัยของ Bybit พบความพยายามเข้าถึงส่วนขยายกระเป๋าเงินบนเบราว์เซอร์มากกว่า 250 ตัว และแอปกระเป๋าเงินบนเดสก์ท็อปหลายตัว

เพย์โหลดระยะที่สองเป็นแบ็กดอร์ที่พัฒนาด้วย C++ พร้อมความสามารถในการหลบเลี่ยงขั้นสูง รวมถึงการตรวจจับ sandbox และการตั้งค่าขณะรันไทม์ที่ถูกเข้ารหัส มัลแวร์สร้างการคงอยู่ผ่านเอเจนต์ในระดับระบบและเปิดให้ผู้โจมตีรันคำสั่งจากระยะไกลผ่านการดึงคำสั่งแบบ HTTP เป็นระยะ ทำให้ผู้โจมตีสามารถควบคุมอุปกรณ์ที่ถูกยึดได้อย่างต่อเนื่อง

SOC ของ Bybit ใช้เวิร์กโฟลว์ที่มี AI ช่วยในทุกขั้นของวงจรวิเคราะห์มัลแวร์ ทำให้เวลาตอบสนองเร็วขึ้นมากโดยไม่ลดทอนความลึกของการวิเคราะห์ การคัดกรองเบื้องต้นและการจัดจำแนกตัวอย่างไฟล์ Mach-O เสร็จสิ้นภายในไม่กี่นาที โดยโมเดลสามารถระบุพฤติกรรมที่คล้ายกับตระกูลมัลแวร์ที่รู้จัก

การย้อนรหัสและวิเคราะห์โฟลว์การทำงานของโปรแกรมด้วย AI ช่วยลดเวลาที่ต้องใช้ในการตรวจสอบเชิงลึกของแบ็กดอร์ระยะที่สองจากเดิมที่คาดว่าใช้ 6–8 ชั่วโมง เหลือน้อยกว่า 40 นาที ขณะเดียวกัน ไปป์ไลน์การดึงข้อมูลอัตโนมัติยังสามารถระบุ Indicators of Compromise (IOC) เช่น โครงสร้างพื้นฐานสั่งการและควบคุม (C2) ลายเซ็นไฟล์ และรูปแบบพฤติกรรม และเชื่อมโยงเข้ากับเฟรมเวิร์กภัยคุกคามที่ใช้กันอยู่แล้ว

ความสามารถเหล่านี้ทำให้สามารถนำมาตรการตรวจจับไปใช้ได้ภายในวันเดียวกัน กฎสำหรับการตรวจจับที่สร้างด้วย AI สนับสนุนการสร้างลายเซ็นภัยคุกคามและกฎสำหรับระบบตรวจจับบนเอ็นด์พอยต์ โดยนักวิเคราะห์จะเป็นผู้ตรวจสอบความถูกต้องก่อนนำไปใช้ในสภาพแวดล้อมจริง ร่างรายงานที่สร้างด้วย AI ยังช่วยลดเวลาอีก ทำให้ข้อมูลข่าวกรองภัยคุกคามถูกสรุปและเผยแพร่ได้เร็วขึ้นราว 70% เมื่อเทียบกับเวิร์กโฟลว์แบบเดิม

"ในฐานะหนึ่งในศูนย์ซื้อขายคริปโทรายแรก ๆ ที่บันทึกแคมเปญมัลแวร์รูปแบบนี้เผยแพร่ต่อสาธารณะ เราเชื่อว่าการแบ่งปันข้อค้นพบเหล่านี้มีความสำคัญต่อการเสริมสร้างการป้องกันร่วมกันทั่วทั้งอุตสาหกรรม" David Zong หัวหน้าฝ่าย Group Risk Control and Security แห่ง Bybit กล่าว "SOC ที่มี AI ช่วยของเรา ทำให้เราสามารถก้าวจากการตรวจพบไปสู่การมองเห็น kill chain แบบครบวงจรภายในช่วงปฏิบัติการเดียว สิ่งที่เคยต้องใช้ทีมวิเคราะห์ทำงานข้ามกะหลายชุด ทั้งการถอดโค้ด การดึง IOC การร่างรายงาน และการเขียนกฎ ตอนนี้สามารถทำได้จบในเซสชันเดียว โดยให้ AI ทำงานหนัก และนักวิเคราะห์ของเราใช้วิจารณญาณและตรวจสอบความถูกต้อง"

การสืบสวนยังพบกลยุทธ์วิศวกรรมสังคม รวมถึงหน้าต่างถามรหัสผ่าน macOS ปลอมที่ใช้เพื่อยืนยันและแคชข้อมูลรับรองของผู้ใช้ ในบางกรณี ผู้โจมตีพยายามแทนที่แอปกระเป๋าเงินคริปโทของจริงอย่าง Ledger Live และ Trezor Suite ด้วยเวอร์ชันทรอยจันที่โฮสต์อยู่บนโครงสร้างพื้นฐานที่เป็นอันตราย

มัลแวร์มุ่งเป้าไปยังสภาพแวดล้อมที่หลากหลาย เช่น เบราว์เซอร์ที่ใช้ Chromium เวอร์ชันของ Firefox ข้อมูลจาก Safari แอป Apple Notes และไดเรกทอรีไฟล์ภายในเครื่องที่มักใช้เก็บข้อมูลด้านการเงินหรือข้อมูลยืนยันตัวตนที่อ่อนไหว

Bybit ระบุโดเมนและจุดเชื่อมต่อสั่งการและควบคุมหลายแห่งที่เชื่อมโยงกับแคมเปญนี้ ซึ่งทั้งหมดถูกทำให้ไม่เป็นอันตรายก่อนเผยแพร่สู่สาธารณะ การวิเคราะห์ชี้ให้เห็นว่าผู้โจมตีใช้การร้องขอ HTTP เป็นระยะ ๆ แทนการเชื่อมต่อแบบถาวร ทำให้ตรวจจับได้ยากขึ้น

เหตุการณ์นี้สะท้อนแนวโน้มที่เพิ่มขึ้นของการโจมตีนักพัฒนาผ่านผลการค้นหาที่ถูกบิดเบือน โดยเฉพาะอย่างยิ่งเมื่อเครื่องมือ AI ถูกใช้งานอย่างแพร่หลาย นักพัฒนายังคงเป็นเป้าหมายที่มีมูลค่าสูงเนื่องจากมีสิทธิ์เข้าถึงซอร์สโค้ด โครงสร้างพื้นฐาน และระบบการเงิน

Bybit ยืนยันว่าค้นพบโครงสร้างพื้นฐานที่เป็นอันตรายเมื่อวันที่ 12 มีนาคม และได้ดำเนินการวิเคราะห์ บรรเทา และวางมาตรการตรวจจับจนเสร็จสิ้นภายในวันเดียวกัน การเปิดเผยต่อสาธารณะมีขึ้นในวันที่ 20 มีนาคม พร้อมแนวทางการตรวจจับโดยละเอียด

#Bybit / #CryptoArk / #NewFinancialPlatform

เกี่ยวกับ Bybit

Bybit เป็นศูนย์ซื้อขายคริปโทเคอร์เรนซีที่ใหญ่เป็นอันดับสองของโลกตามปริมาณการซื้อขาย ให้บริการชุมชนผู้ใช้กว่า 80 ล้านคนทั่วโลก ก่อตั้งขึ้นในปี 2018 Bybit มุ่งนิยามความโปร่งใสในโลกกระจายศูนย์ขึ้นใหม่ด้วยการสร้างระบบนิเวศที่เรียบง่าย เปิดกว้าง และเท่าเทียมสำหรับทุกคน ด้วยการโฟกัสที่แข็งแกร่งในด้าน Web3 Bybit ร่วมมือเชิงกลยุทธ์กับโปรโตคอลบล็อกเชนชั้นนำเพื่อมอบโครงสร้างพื้นฐานที่แข็งแรงและผลักดันนวัตกรรมบนเชน ด้วยชื่อเสียงด้านการดูแลทรัพย์สินที่ปลอดภัย ตลาดที่หลากหลาย ประสบการณ์ผู้ใช้ที่ใช้งานง่าย และเครื่องมือบล็อกเชนขั้นสูง Bybit ทำหน้าที่เป็นสะพานเชื่อมโลกการเงินดั้งเดิม (TradFi) กับการเงินแบบกระจายศูนย์ (DeFi) ช่วยให้ผู้สร้าง นักพัฒนา และผู้หลงใหลสามารถปลดล็อกศักยภาพเต็มรูปแบบของ Web3 ค้นพบอนาคตของการเงินแบบกระจายศูนย์ได้ที่ Bybit.com

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับ Bybit โปรดเยี่ยมชม Bybit Press

สำหรับสื่อมวลชน โปรดติดต่อ: [email protected]

สำหรับอัปเดตล่าสุด โปรดติดตาม: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube