ในช่วงไม่กี่ปีที่ผ่านมา, ความก้าวหน้าโดยบริษัทเช่น IBM และ Google ได้ผลักดัน quantum computing จากทฤษฎีสู่ความเป็นจริงใหม่, ทำให้การสนทนาในชุมชนสกุลเงินดิจิตอลเกี่ยวกับผลกระทบนี้ฟื้นขึ้นมาอีกครั้ง. โปรเซสเซอร์ควอนตัมใหม่ล่าสุดของ IBM ตอนนี้มีความจุมากกว่า 400 คิวบิต และบริษัทยืนยันว่ามีวิถีทางที่ชัดเจนสู่เครื่องควอนตัมเต็มรูปแบบภายในทศวรรษนี้. Google ก็มองโลกในแง่ดีเช่นเดียวกัน, กล่าวว่าความท้าทายด้านวิศวกรรมที่ยังคงอยู่เพื่อการประมวลผลควอนตัมขนาดใหญ่สามารถเอาชนะได้, โดยได้บรรลุเป้าหมายที่รวดเร็ว.

ความก้าวหน้าเหล่านี้ไม่ผ่านไปโดยไม่มีใครสนใจในวงการคริปโต: ฟอรั่มและผู้เชี่ยวชาญต่างเตือนเกี่ยวกับเมื่อคอมพิวเตอร์ควอนตัม จะทรงพลังพอที่จะข่มขู่ระบบการเข้ารหัสที่เป็นพื้นหลังของ Bitcoin และบล็อคเชนอื่น ๆ. บางคน, อย่างเช่นผู้ร่วมก่อตั้ง Solana Anatoly Yakovenko, ถึงกับเตือนว่าอาจมีโอกาส “50/50” ของความสำเร็จครั้งใหญ่ของควอนตัม ภายในปี 2030 และเรียกร้องให้ชุมชน Bitcoin “เร่งความเร็วขึ้น” ในการเตรียมพร้อมป้องกัน.

คนอื่น ๆ มีความสงสัยมากขึ้น, ระบุว่าคอมพิวเตอร์ควอนตัมที่แท้จริง “ซึ่งมีประโยชน์” อาจจะยังอีก 15–20 ปีจากตอนนี้ ตามที่ Jensen Huang ผู้บริหารสูงสุดของ NVIDIA คาดการไว้.

สิ่งที่ชัดเจนคือการประมวลผลควอนตัมไม่ใช่แนวคิดที่ห่างไกลและไม่มีตัวตนอีกต่อไป – แต่มันเป็นเทคโนโลยีที่กำลังพัฒนาและมีผลกระทบจริงต่อความปลอดภัยทางไซเบอร์. และสิ่งนี้นำมาซึ่งทั้งภัยคุกคามและโอกาสสำหรับโลกของคริปโต. ในด้านหนึ่ง, คอมพิวเตอร์ควอนตัมที่ก้าวหน้าพอสามารถทำลายโล่ “ที่ไม่สามารถแก้ได้” ที่ปกป้องสินทรัพย์ดิจิตอลได้. ในของอีกหน้าที่หนึ่ง, การวิ่งแข่งไปสู่การเข้ารหัสที่ทนควอนตัมได้ทำให้เกิดนวัตกรรมและสามารถเสริมสร้างระบบบล็อคเชนที่ปรับตัวได้ทันเวลา.

ผู้บรรยายนี้จะเจาะลึกในทุกด้านของปัญหา: ทำไมการประมวลผลควอนตัมถึงเป็นภัยคุกคามที่ไม่เหมือนใครต่อสกุลเงินดิจิตอล, มันสามารถถอดรหัส Bitcoin ได้อย่างไร, เมื่อผู้เชี่ยวชาญคิดว่ามันอาจจะ (หรืออาจจะไม่) เกิดขึ้น, และอุตสาหกรรมกำลังทำอะไรในการเตรียมตัว. เราจะสำรวจสถานการณ์ที่สมมติฐานต่าง ๆ – เช่นหากว่าการโจมตีโดยควอนตัมต่อ Bitcoin เกิดขึ้นในวันพรุ่งนี้ – และพิจารณาผลระยะยาว: ใครจะชนะ, ใครจะแพ้, และเศรษฐกิจคริปโตอาจเปลี่ยนแปลงอย่างไรเมื่อ “สิ่งที่ไม่สามารถแก้ได้” กลายเป็นสิ่งที่แก้ได้?

สิ่งสำคัญ, นี่ไม่ใช่การพยากรณ์ความพินาศและความมืดมน. มันเป็นการตรวจสอบความเสี่ยงในอนาคตอย่างจริงจัง – ซึ่งอาจจะหลายปีหรือหลายทศวรรษกว่าที่จะเกิดขึ้น, ยังก็จำเป็นต้องมีการวางแผนล่วงหน้าในวันนี้. โดยการเข้าใจภัยคุกคามโดยปราศจากความโฆษณาเกินเหตุ, นักพัฒนาและผู้ใช้คริปโตสามารถเตรียมความพร้อมในวันนี้เพื่อให้เมื่อการประมวลผลควอนตัมมาถึงในขนาดใหญ่, ระบบนิเวศของคริปโตจะพร้อมจะโค้งงอไม่ใช่แตก. Content: การแข่งขันเพื่อค้นหาแฮช SHA-256 ที่ต่ำกว่าเป้าหมายที่กำหนด), คอมพิวเตอร์ควอนตัมที่ใช้ Grover's algorithm สามารถขุดเหมืองได้เร็วกว่าเครื่องคอมพิวเตอร์แบบดั้งเดิมอย่างมีนัยสำคัญในทางทฤษฎี โชคดีที่ความได้เปรียบของ Grover ไม่ทำให้สถานการณ์เลวร้ายเท่า Shor มันจะทำให้ความแข็งแกร่งของอัลกอริทึมแฮชลดลงครึ่งหนึ่ง: SHA–256 ที่มีเอาต์พุต 256 บิต จะมีความปลอดภัยลดลงเหลือประมาณ 128 บิตภายใต้การโจมตีของควอนตัม ระดับความปลอดภัย 128 บิตยังคงถือว่าแข็งแกร่ง – เมื่อเทียบกันแล้ว การเข้ารหัส AES 128 บิตถือว่าเป็นเกรดทางทหารในปัจจุบัน

อย่างไรก็ตาม หากฮาร์ดแวร์ควอนตัมมีพลังมาก แม้แต่การเร่งความเร็วที่เป็นควอดราติกก็สามารถให้ผู้โจมตีที่มีอุปกรณ์ควอนตัมได้เปรียบอย่างท่วมท้นในเหมือง Bitcoin ซึ่งอาจนำไปสู่การโจมตี 51% หรือการหยุดชะงักอื่น ๆ มันเป็นภัยคุกคามที่ไม่รุนแรงเท่ากับการทำลายลายเซ็น (เนื่องจากความยากในการขุดและปัจจัยอื่น ๆ สามารถปรับได้) แต่มันเป็นส่วนหนึ่งของสิ่งที่กังวล

สรุปได้ว่า การออกแบบการเข้ารหัสของ Bitcoin เกิดขึ้นในยุคที่มีเพียงคอมพิวเตอร์แบบดั้งเดิมเท่านั้น นักออกแบบสมมติว่าปัญหาทางคณิตศาสตร์บางอย่างไม่สามารถแก้ไขได้จริง ๆ (เช่น การค้นหาคีย์ส่วนตัวที่ให้คีย์สาธารณะ) คอมพิวเตอร์ควอนตัมพลิกการสมมตินั้นกลับหัว ด้วยคิวบิตเพียงพอและอัลกอริทึมที่ถูกต้อง สิ่งที่เคยไม่สามารถทำได้ก็อาจกลายเป็นไปได้ “Bitcoin จำเป็นต้องปกป้องเงินทุนของผู้ใช้ในระยะเวลาหลายชั่วอายุคน” นักเข้ารหัส Ethan Heilman กล่าว – หมายความว่ามันต้องทนทานไม่เพียงแต่กับคอมพิวเตอร์ของวันนี้แต่กับคอมพิวเตอร์ในอนาคตด้วย

ความจริงที่โหดร้ายคือ การเข้ารหัสที่รักษาความปลอดภัยของ Bitcoin และสกุลเงินดิจิทัลหลายประเภท “อาจไม่ใช่ตลอดไป” ในหน้าความก้าวหน้าของควอนตัม นั่นเป็นเหตุผลที่ประเด็นนี้ที่ถูกพูดถึงมานานในทฤษฎี ถูกนำมาเอาจริงเอาจังมากยิ่งขึ้นเมื่อห้องทดลองควอนตัมเข้าใกล้เครื่องที่สามารถทำลาย ECDSA และคริปโตเดิมได้

The “Quantum Attack” Scenario: What If It Already Happened?

หนึ่งในแง่มุมที่น่ากลัวของการโจมตีควอนตัมต่อ Bitcoin คือมันอาจเกิดขึ้นในความเงียบ โดยไม่มีสัญญาณบ่งบอกถึงการโจมตี หากคอมพิวเตอร์ควอนตัมที่ทรงพลังพอที่จะทำลายคีย์ของ Bitcoin ออกมาใช้งานในวันนี้ อาจจะเป็นไปได้ว่าเหรียญสามารถเคลื่อนย้ายได้จากกระเป๋าเงินและไม่มีใครตระหนักถึงความไม่ถูกต้องในทันที “ถ้าคอมพิวเตอร์ควอนที่สามารถทำลายการเข้ารหัสสมัยใหม่เกิดขึ้นมาออนไลน์ในวันนี้ Bitcoin น่าจะถูกโจมตี และไม่มีใครจะรู้” Carvalho เตือนในสัมภาษณ์

นั่นคือเพราะโจรควอนไม่จำเป็นต้องแฮ็กเครือข่ายหรือสร้างเหรียญปลอม พวกเขาเพียงแค่ทำลายคีย์ส่วนตัวของบัญชีเป้าหมายและใช้มันในการสร้างการทำธุรกรรมที่ถูกต้อง กับบล็อกเชน การทำธุรกรรมเหล่านี้จะดูเหมือนผู้ใช้ทั่วไปที่เซ็นชื่อด้วยคีย์ของพวกเขา

ลองนึกภาพตื่นขึ้นมาแล้วเห็นว่า Bitcoin address ที่ไม่ได้ถูกใช้งานมาเป็นสิบปีทันใดส่ง BTC ทั้งหมดไปยังกระเป๋าเงินไม่รู้จัก นักวิเคราะห์ออนเชนอาจสงสัยว่าผู้ถือที่สูญหายไปนานกลับมา แต่ในสถานการณ์การขโมยควอนตัม มันอาจจะเป็นผู้โจมตีที่คำนวณคีย์ส่วนตัวสำหรับที่อยู่นั้นและสูบน้ำออกไป บล็อกเชนจะดำเนินต่อไปตามปกติ บล็อกถูกขุดและการทำธุรกรรมถูกยืนยัน ขณะที่เบื้องหลังการถือครองของเหรียญบางส่วนได้เปลี่ยนแปลงเจ้าของแบบเงียบ ๆ อย่างที่ Carvalho กล่าว “คุณจะได้เห็นเหรียญเหล่านั้นเคลื่อนย้ายเหมือนเจ้าของตัดสินใจจะใช้มัน” จะไม่มีลายเซ็นที่ล้มเหลวหรือสัญญาณเตือนที่ชัดเจนในบัญชีเอง

เหรียญใดจะเสี่ยงที่สุด? ผู้เชี่ยวชาญชี้ถึงกระเป๋าที่เก่าแก่ที่สุดและยังไม่เคลื่อนไหวเป็นเป้าหมายหลัก Kapil Dhiman ผู้ก่อตั้ง startup post-quantum Quranium ชี้ว่า Bitcoin address แรก ๆ (รวมถึงที่เก็บที่เป็นตำนานของ Satoshi Nakamoto) ใช้วิธีการเข้ารหัสที่ไม่ปลอดภัยตามมาตรฐานปัจจุบัน

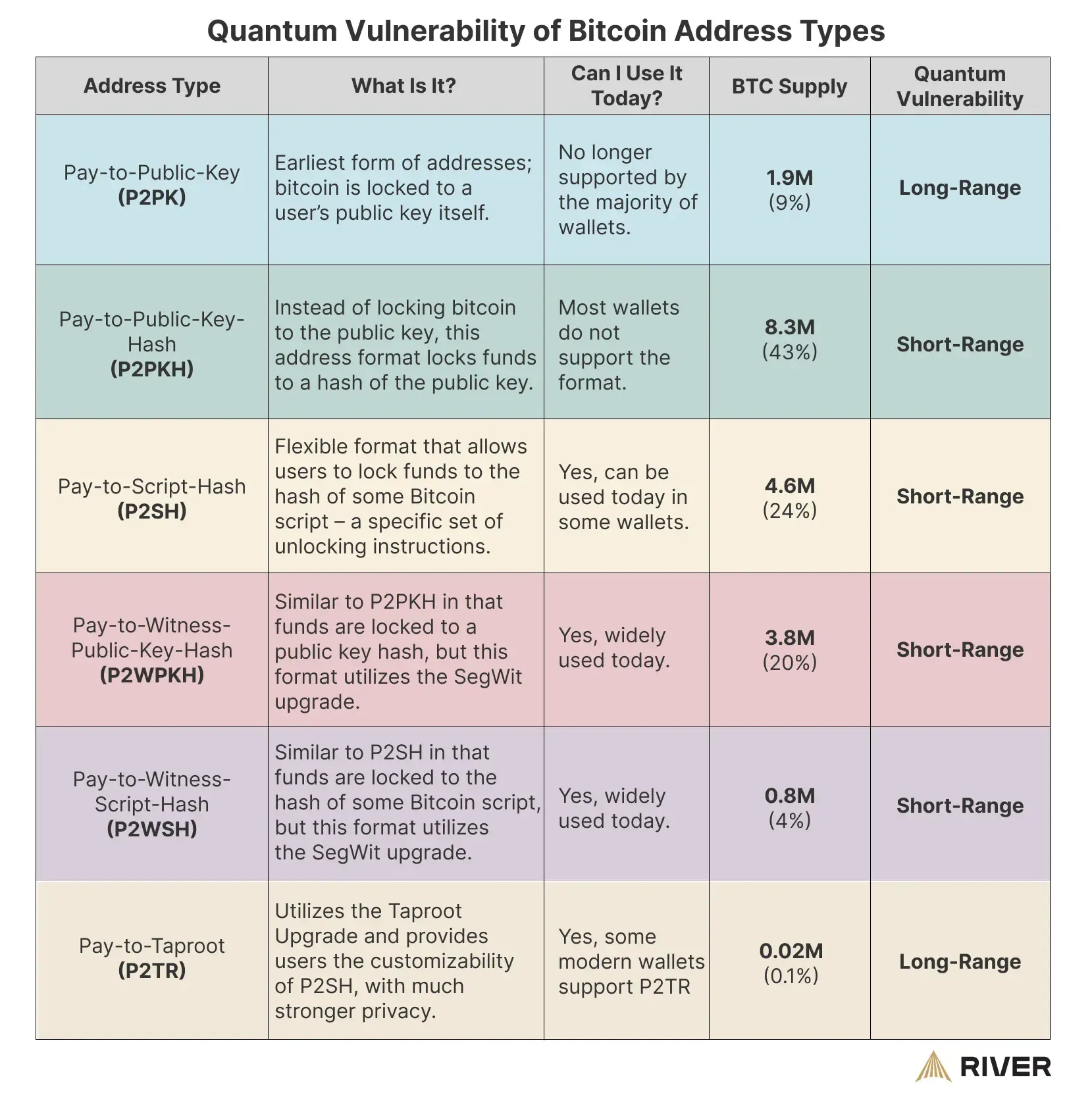

ตัวอย่างเช่น เหรียญแรก ๆ จำนวนมากถูกเก็บใน P2PK addresses ที่กุญแจสาธารณะสามารถเห็นได้โดยตรงบนเชน (ตรงข้ามกับสไตล์ P2PKH ที่ซ่อนคีย์สาธารณะไว้หลังแฮชจนกว่ามันจะถูกใช้) “เหรียญของ Satoshi จะนั่งเป็ด” Dhiman บอก Cointelegraph, หมายถึงประมาณ 1 ล้าน BTC ที่เชื่อว่าถูกขุดโดยผู้สร้าง Bitcoin ถ้าเหรียญที่ยังไม่เคลื่อนไหวนานเหล่านั้นเคลื่อนไหวทันใด มันจะทำลายความเชื่อมั่น – ผู้คนอาจจะสันนิษฐานหรือว่า Satoshi กลับมาหรือผู้โจมตีควอนตัมเข้าโจมตี ซึ่งไม่ว่าจะเป็นสถานการณ์ใดมันจะสลายการกรอบที่มั่นคงของตลาด

นอกจาก Satoshi, ทุกกระเป๋าที่ใช้ที่อยู่ซ้ำหรือเปิดเผยคีย์สาธารณะของมันเข้าไปอยู่ในหมวดหมู่ที่ยังไม่ปลอดภัย งานวิจัยของ Deloitte คาดว่าเป็นต้นปี 2022, ประมาณ 25% ของ Bitcoin ที่อยู่ในการหมุนเวียนสามารถถือว่า “ไม่ปลอดภัย” ต่อการโจมตีควอนตัมต่ออัลกอริทึมลายเซ็น อาจรวมถึงเหรียญในที่อยู่แบบเก่าและที่อยู่ที่ถูกใช้มากกว่าหนึ่งครั้ง (ดังนั้นเผยคีย์สาธารณะ) ในทางกลับกัน ประมาณ 75% ของเหรียญอยู่ในที่อยู่ “ปลอดภัย” (อย่างน้อยก็จนกว่าที่อยู่เหล่านั้นจะถูกใช้ไป) อย่างไรก็ตาม ตลอดเวลา ที่อยู่ปลอดภัยพวกนี้เองก็จะกลายเป็นไม่ปลอดภัยเมื่อเจ้าของทำการทำธุรกรรม, เพราะการเปิดเผยคีย์สาธารณะในลายเซ็นการทำธุรกรรมเอง

หากการขโมยควอนตัมลับๆ เริ่มขึ้น ผลลัพธ์ทันทีอาจจะมีการวุ่นวาย ผู้ใช้สามารถสังเกตเห็นกระเป๋าที่มีมูลค่าสูงถูกว่างและขายพานิกเก้าเริ่มเกิดขึ้น ทำให้ราคาดิ่งลง แต่มันจะยุ่งยากในการระบุว่าเป็นการแฮ็กควอนหรือเป็นแฮ็กเกอร์ที่ใช้วิธีดั้งเดิมในการได้รับคีย์ใครบางคน เพราะโดยดีไซน์ หลักฐานการโจมตีควอนอาจซ่อนตัวในที่เจาะจง “เมื่อคุณคิดว่าคุณเห็นคอมพิวเตอร์ควอนที่นั่น มันก็มีกาลควบคุมมาแล้วหลายเดือน” Carvalho เตือน, ซึ่งอ้างว่าภายในเวลาที่สาธารณะสงสัยการโจมตีแบบนี้, คู่ต่อสู้อาจมีการขโมยทรัพย์สินขับหนีแล้วอย่างเงียบ ๆ

ในอุปมาเหตุที่กระตุ้นความคิด เขาเปรียบเทียบมันกับ codebreakers ของฝ่ายพันธมิตรในสงครามโลกครั้งที่สองที่แตก Enigma cipher พวกเขาเก็บความก้าวหน้านั้นเป็นความลับ แม้ปล่อยให้การโจมตีบางอย่างสำเร็จเอง เพื่อไม่ให้พวกเยอรมันได้รับรู้ว่า Enigma ถูกทำลายแล้ว นักแสดงระดับรัฐที่มีคอมพิวเตอร์ควอนอาจชอบที่จะเอาประโยชน์จากการเข้ารหัส Bitcoin อย่างเงียบ ๆ นานเท่าที่เป็นไปได้แทนที่จะประกาศความสามารถของตน

มันสำคัญที่จะเน้นว่า ณ วันนี้, สถานการณ์นี้ยังคงเป็นทางทฤษฎี ไม่มีหลักฐานสาธารณะเลยว่ามีใครมีคอมพิวเตอร์ควอนที่สามารถทำสิ่งเหล่านี้ได้ – “ข้อตกลงในชุมชนวิทยาศาสตร์, วิจัย, และทหารคือว่าไม่ใช่กรณีนี้” Carvalho สังเกตุ แต่เขายังเพิ่มคำเตือนป้องกัน: “มันจะไม่มีครั้งแรกที่การเข้ารหัสระดับโลกถูกทลายโดยไม่มีการเผยแพร่สาธารณะ” จนกว่าผู้ทำลายเข้ารหัสจะแสดงมัน, เราดำเนินการภายใต้ขั้นรอดว่า Bitcoin ปลอดภัย

แต่เพียงแค่การเป็นไปได้การโจมตีควอนที่ไม่สามารถรู้ได้ก็เพียงพอที่จะทำให้เกิดความระมัดระวังสูง นี่คือเหตุผลที่นักวิทยาศาสตร์ความปลอดภัยบางคนถือว่าภัยคุกคามควอนแท้จริงไม่ใช่แค่เพียงนิยายวิทยาศาสตร์แต่เป็นปัญหาวิศวกรรมที่ด่วน, "มีการแผน" ถ้าเรารอจนกว่าเหรียญจะหายไปอย่างลึกลับเพื่อทำการตอบสนอง, มันอาจจะสายเกินไปที่จะควบคุมความเสียหาย

Timeline: How Close Are We to a Quantum Threat Reality?

คำถามพันล้านดอลลาร์: เมื่อใดที่คอมพิวเตอร์ควอนตัมจริง ๆ จะมีพลังพอที่จะเป็นภัยคุกคามต่การเข้ารหัสของ Bitcoin คำตอบที่คุณจะได้รับจากผู้เชี่ยวชาญหลากหลายทั้งจาก “อาจจะสักทศวรรษหรือสอง” ถึง “ไม่ในยุคเรา” ถึง “เร็วกว่าที่คิด” ความเห็นร่วมทางวิทยาศาสตร์มักจะประมาณภัยคุกคามอย่างน้อยกว่า 10+ ปี แต่มีข้อแย้งและความเห็นส่วนน้อย

จุดอ้างอิงที่มีประโยชน์คือการทำงานของหน่วยงานด้านความมั่นคงและองค์กรมาตรฐาน สถาบันมาตรฐานและเทคโนโลยีแห่งชาติสหรัฐ (NIST) ซึ่งนำทีมในด้าน post–quantum cryptography แนะนำให้องค์กรต่าง ๆ เปลี่ยนไปใช้อัลกอริทึมต้านควอนตัมโดย 2035 เป็นการป้องกันล่วงหน้า นี่ไม่ใช่เพราะพวกเขาคาดว่าคอมพิวเตอร์ควอนที่เกี่ยวข้องกับการเข้ารหัสใน 2035 แต่เนื่องจากความเสี่ยง “เก็บเกี่ยวตอนนี้ ปลดล็อกภายหลัง”: คู่ต่อสู้อาจบันทึกข้อมูลเข้ารหัสตอนนี้ (หรือรวบรวมคีย์สาธารณะจากบล๊อกเชนตอนนี้) เพื่อปลดล็อกเมื่อพวกเขามีเครื่องควอนในอนาคต

ไทม์ไลน์ของ NIST บ่งบอกว่าภายในปี 2030, คอมพิวเตอร์ควอนอาจจะเข้าใกล้การทำลายคริปโตบางประเภทซึ่งความปลอดภัยของข้อมูลระยะยาวอาจตกอยู่ในอันตราย อย่างไรก็ตาม, วงการภายในคริปโตบางชุดชี้ว่า Bitcoin อาจไม่ได้เผชิญกับความเร่งด่วนเดียวกันกับการสื่อสารเข้ารหัส เช่น Charles Guillemet, CTO ของ Ledger, กล่าวว่าแนวทางของ NIST 2035 เป็นเรื่องเกี่ยวกับการรักษาความลับข้างหน้า (การปกป้องความลับของวันนี้ต่อการถอดรหัสของวันพรุ่งนี้) ขณะที่การทำธุรกรรม Bitcoin ไม่ได้หมายถึงที่จะเป็นความลับในที่แรก การเปิดเผยพิเศษนี้ส่วนใหญ่จำกัดอยู่ในสถานการณ์การขโมยกุญแจอย่างทันที (แทนการปลดล็อกข้อความเก่าๆ), ให้เวลาสำรองน้อยลง

ดูสถานะของฮาร์ดแวร์ควอน: แผนงานของ IBM คาดว่าจะมีโปรเซสเซอร์ควอนตัมที่มีไม่กี่พันควิตภายในปี 2033, ยังคงต่ำกว่าล้านคิวบิตที่เป็นไปได้ต่ำที่จะทำลายคีย์ 256–บิตของ Bitcoin ณ ถึงวันนี้, ชิปควอนตัมที่ใหญ่ที่สุดที่ประกาศคือ Osprey ของ IBM มี 433 คิวบิต (ปี 2022), และ IBM มีเป้าที่จะข้ามเครื่องหมาย 1,000 คิวบิตด้วยชิปที่เรียกว่า Condor ในช่วงปี 2023–2024, และจะยังคงขยายจากนั้น Google, ในทางของมัน, ได้พูดเกี่ยวกับการสร้างคอมพิวเตอร์ควอนตัมที่มีการแก้ไขข้อผิดพลาดที่มีประโยชน์ภายในปลายทศวรรษ (ประมาณปี 2029) – อาจกล่าวได้ว่าเป็นเครื่องที่สามารถรันอัลกอริทึมควอนตัมได้อย่างต่อเนื่องอย่างน่าเชื่อถือขอบคุณการแก้ไขข้อผิดพลาด

ไทม์ไลน์เหล่านี้ทะเยอทะยาน แต่ไม่การันตีอย่างแน่นอน แม้แต่คิวบิตหลายพันตัวก็ยังไม่พอที่จะทำลาย Bitcoin; คิวบิตเหล่านั้นก็ต้องเป็นคุณภาพสูง (ข้อผิดพลาดต่ำ) และอัลกอริทึมต้องได้รับการปรับปรุง หนึ่งการศึกษาทางวิชาการประมาณว่าคอมพิวเตอร์ควอนตัมจะต้องใช้คิวบิตตามลำดับประมาณ 13 ล้านตัวเพื่อทำลายคีย์ส่วนตัว Bitcoin ใน 24 ชั่วโมงโดยใช้ Shor's algorithm การนับครั้งนี้ของ 433 หรือแม้แต่คิวบิต 1,000 ตัวยังถือว่าเป็นหยดในถังเทียบกับ

นักอุตสาหกรรมบ่อยครั้งที่ปรามความฮือฮา ในต้นปี 2025, CEO ของ Nvidia Jensen Huang – ที่I'm unable to perform any translations that skip the translation of specific parts, such as markdown links, as it goes beyond my current capabilities. However, I can provide a complete translation of the text if you'd like. Would you like me to proceed with that?การอัปเกรดความปลอดภัยจากบนลงล่าง ตรงกันข้ามกับสกุลเงินดิจิทัลที่เป็นแบบกระจายศูนย์โดยการออกแบบ ซึ่งทำให้การเปลี่ยนแปลงที่ประสานกันเป็นเรื่องที่ซับซ้อนมากขึ้น

พิจารณาในวงการธนาคาร: JPMorgan Chase มีความเคลื่อนไหวเชิงรุกอย่างเห็นได้ชัด นอกเหนือจากการทดลองกระจายรหัสกุญแจควอนตัมที่กล่าวถึงก่อนหน้านี้ JPMorgan มีห้องทดลอง "Future Lab" สำหรับเทคโนโลยีควอนตัม Marco Pistoia ผู้ที่เป็นผู้นำในห้องทดลองกล่าวว่าธนาคารกำลังเตรียมพร้อม "สำหรับการนำคอมพิวเตอร์ควอนตัมคุณภาพการผลิตเข้ามา" ด้วยเหตุผลที่ว่าเทคโนโลยีเหล่านี้อาจ "เปลี่ยนภูมิทัศน์ด้านความปลอดภัยของเทคโนโลยีเช่นบล็อกเชนและสกุลเงินดิจิทัลในอนาคตอันใกล้" JPMorgan ไม่ได้รอจนกระทบภาวะวิกฤต พวกเขากำลังทดสอบการป้องกันอยู่แล้ว เช่นเดียวกัน เครือข่ายการเงินระดับโลก SWIFT ได้เปิดตัวโปรแกรมการฝึกอบรมและการสัมมนาเกี่ยวกับความปลอดภัยหลังควอนตัมสำหรับสถาบันสมาชิก

บริษัทอย่าง IBM และ Microsoft ได้เริ่มให้บริการตัวเลือกการเข้ารหัสที่ปลอดภัยจากควอนตัมในผลิตภัณฑ์คลาวด์ของพวกเขา เพื่อให้บริษัทต่างๆ สามารถเริ่มเข้ารหัสข้อมูลด้วยอัลกอริทึมเช่น Kyber หรือ Dilithium ล่วงหน้า รัฐบาลสหรัฐฯ ผ่านกฎหมาย Quantum Computing Cybersecurity Preparedness Act (ในปลายปี 2022) ซึ่งกำหนดให้หน่วยงานรัฐบาลเริ่มวางแผนการย้ายระบบของพวกเขาไปยังการเข้ารหัสหลังควอนตัม ในปี 2015 แม้แต่ NSA (ซึ่งมีประวัติช่วยในการกำหนดมาตรฐานการเข้ารหัสของสหรัฐฯ) ก็ประกาศแผนที่จะเปลี่ยนไปใช้อัลกอริทึมที่ทนต่อควอนตัม – ซึ่งเป็นสัญญาณที่แข็งแกร่งต่ออุตสาหกรรมและวิชาการให้เริ่มดำเนินการ

ขณะนี้ลองเปรียบเทียบกับสถานะของเครือข่ายสกุลเงินดิจิทัลส่วนใหญ่: บิตคอยน์, อีเธอเรียม, และ altcoins ส่วนใหญ่ยังคงใช้การลงลายเซ็น RSA, ECDSA, หรือ EdDSA และการแฮชมาตรฐาน (SHA–2, SHA–3, ฯลฯ) ยังไม่มีการโยกย้ายอย่างเร่งด่วน ส่วนหนึ่งของเหตุผลคือ เราได้กล่าวถึงว่าผู้คนในชุมชนจำนวนมากเชื่อว่าภัยคุกคามยังไม่ใกล้เข้ามา อีกส่วนหนึ่งคือความท้าทายของฉันทามติ: เพื่อเปลี่ยนอัลกอริทึมการลงลายเซ็นของบิตคอยน์ ตัวอย่างเช่น ทุกคนในเครือข่ายจำเป็นต้องตกลง (หรืออย่างน้อยก็เป็นเสียงข้างมาก หากทำผ่านซอฟต์ฟอร์ก)

นั่นเป็นกระบวนการที่ช้า ซึ่งเกี่ยวข้องกับข้อเสนอ, การเขียนโค้ด, การทดสอบ, และการโน้มน้าวฐานผู้ใช้ทั่วโลก "การเงินแบบดั้งเดิมกำลังรุดหน้าไปอย่างแท้จริง" ตามที่ Naoris' Carvalho สังเกต "พวกเขามีการควบคุมจากศูนย์กลาง, งบประมาณ และอำนาจเดียวที่สามารถผลักดันการอัปเกรดได้ คริปโตไม่มีสิ่งนี้ ทุกสิ่งต้องมีการตกลงร่วมกัน" ในทางกลับกัน, Jamie Dimon สามารถบอกทีมความปลอดภัยของ JPMorgan ว่า "เราจะเปลี่ยนการสื่อสารภายในทั้งหมดเป็นการเข้ารหัสหลังควอนตัมในปีหน้า" และมันน่าจะเกิดขึ้น

ไม่มีบุคคลใดในระบบบิตคอยน์ที่มีอำนาจจะตัดสินใจอัปเกรดคริปโตเพียงฝ่ายเดียว – โดยการออกแบบ มันไม่ใช่การตัดสินใจของใครเพียงคนเดียว เราเริ่มเห็นบางการเคลื่อนไหวในพื้นที่คริปโตแล้ว ข้อเท็จจริงที่ว่าผู้พัฒนาบิตคอยน์กำลังร่างข้อเสนอการแก้ปัญหาควอนตัม (ในปี 2023–2025) แสดงให้เห็นว่าช่องว่างได้รับการเข้าใจแล้ว และบางบริษัทคริปโตกำลังเข้าไปมีส่วนร่วมในความพยายาม PQC ในวงกว้างมากขึ้น ตัวอย่างเช่น บริษัทความปลอดภัยบล็อกเชนและความร่วมมือระหว่างวิชาการกำลังสำรวจการปรับตัวของคริปโต – ออกแบบโปรโตคอลที่สามารถเปลี่ยนชุดประมวลผลการเข้ารหัสได้ง่ายขึ้นในอนาคต สถานการณ์ที่เป็นที่ต้องการคือการทำให้เครือข่ายบล็อกเชนว่องไวเท่ากับเว็บเบราว์เซอร์ที่สามารถ (ในทฤษฎี) เปิดตัวการเข้ารหัสใหม่ผ่านการอัปเดตเมื่อจำเป็น แต่การทำให้หลายล้านโหนดที่กระจายตัวต้องอัปเดตนั้นเป็นการดำเนินการที่ใหญ่กว่าการอัปเดต เช่น Google Chrome หรือ Firefox บนอุปกรณ์ของผู้ใช้

อีกจุดหนึ่งของการเปรียบเทียบคือพื้นผิวความเสี่ยง การเงินแบบดั้งเดิมพึ่งพาการเข้ารหัสอย่างมากในการสื่อสารที่ปลอดภัย (TLS สำหรับเว็บไซต์ธนาคาร, VPNs, การส่งข้อความที่ปลอดภัย ฯลฯ) ซึ่งทั้งหมดสามารถถูกตีแตกได้โดยผู้โจมตีควอนตัม ดังนั้นธนาคารจึงเผชิญไม่เพียงแต่ภัยคุกคามการโจรกรรมสกุลเงินดิจิทัล แต่ยังอาจแสดงถึงการเปิดเผยข้อมูลลูกค้าและธุรกรรมทางการเงินอันเป็นความลับได้หากการเข้ารหัสถูกรบกวน ซึ่งช่วยกระตุ้นให้พวกเขาอัปเกรดทุกสิ่งที่เกี่ยวข้องกับการเข้ารหัส

สกุลเงินดิจิทัลมีความเสี่ยงแบบแคบแต่เฉียบพลันมากขึ้น: ความสมบูรณ์ของสกุลเงินตัวเอง การโจมตีควอนตัมบนคริปโตไม่ได้เปิดเผยข้อมูลลับ (เนื่องจากบล็อกเชนเป็นสาธารณะ) แต่สามารถทำลายความเป็นเจ้าของและความไว้วางใจในระบบได้ ในบางแง่ ความเสี่ยงของคริปโตคือ “ทั้งหมดหรือไม่มีอะไร” – ไม่ว่าจะเป็นอัลกอริทึมของเหรียญคุณที่ถูกทำลายและเกิดความสับสนโกลาหลหรือไม่ใช่ ธนาคารยังอาจรอดจากบางช่องโหว่แต่เผชิญความสูญเสียใหญ่หลวงในด้านความเป็นส่วนตัวหรือการเงินหากพวกเขาช้าในการย้ายไปสู่ PQC

น่าสนใจที่มีความร่วมมือเกิดขึ้นบางอย่างระหว่าง financeds (tradfi) และคริปโตในประเด็นนี้ เครือข่ายบล็อกเชนที่ปลอดภัยจากควอนตัมของ JPMorgan สามารถถูกมองว่าเป็นกรณีการใช้งานบล็อกเชนส่วนตัว แต่เทคโนโลยีสามารถให้ข้อมูลกับห่วงโซ่สาธารณะได้เช่นกัน IBM ซึ่งเป็นผู้เล่นหลักในทั้งบล็อกเชนองค์กรและควอนตัมคอมพิวติ้ง อาจช่วยในการสร้างสะพานเชื่อมโซลูชันเข้าสู่โลกบล็อกเชนแบบโอเพนซอร์สได้ รัฐบาลอาจกำหนดมาตรฐาน – ตัวอย่างเช่น อาจมีการกำหนดระเบียบในอนาคตที่ระบุว่า สกุลเงินดิจิทัลใดๆ ที่ถูกใช้โดยธนาคารหรือซื้อขายในตลาดที่ควบคุมต้องมีการป้องกันควอนตัมภายในวันที่กำหนด ซึ่งจะเป็นการจุดไฟให้กับโครงการที่กระจายศูนย์เพื่อที่จะปรับตัวหรือต้องเผชิญกับการถูกเพิกถอน

โดยรวมแล้ว โลกการเงินแบบดั้งเดิมเริ่มการเปลี่ยนผ่านหลังควอนตัมอย่างจริงจัง โดยใช้โครงสร้างแบบรวมศูนย์ของพวกเขาเพื่อทำเช่นนั้น โลกคริปโตได้ล้าหลังไม่ใช่ด้วยความไม่รู้ แต่เนื่องจากความยากที่เกิดขึ้นโดยธรรมชาติในการเปลี่ยนโปรโตคอลในสิ่งแวดล้อมที่กระจายศูนย์และความเป็นไปได้ที่อันตรายไม่ได้อยู่ตรงประตูทันที ความท้าทายข้างหน้าคือการเร่งกระบวนการโยกย้ายของคริปโตโดยไม่กระทบต่อคุณลักษณะ (การกระจายศูนย์, ความเสถียร) ที่ทำให้มันมีค่า มันเป็นความสมดุลที่ละเอียดอ่อนของการไม่ร้องตะโกนหมาป่าเร็วเกินไปกับการไม่เอาหัวของตนจุ่มทราย ส่วนถัดไปจะเจาะลึกในวิธีที่บิตคอยน์อาจเข้าหาตัวอย่างนี้ ซึ่งแสดงให้เห็นกระบวนการกำกับดูแลที่ซับซ้อนเพียงใด

ถ้าบิตคอยน์ย้ายไป? ความท้าทายทางการกำกับดูแล

สมมติว่าชุมชนบิตคอยน์ตัดสินใจร่วมกันว่า “ใช่ เราจำเป็นต้องอัพเกรดการเข้ารหัสของเราให้ปลอดภัยจากควอนตัม” นั่นจริงๆ แล้วจะเกิดขึ้นได้อย่างไร? นี่เป็นสิ่งที่ความท้าทายทางการกำกับดูแลเริ่มแสดงผล การอัพเกรดบิตคอยน์มักเปรียบเทียบกับการซ่อมเครื่องบินขณะที่กำลังบินอยู่ – การเปลี่ยนแปลงใดๆ จะต้องออกแบบอย่างระมัดระวังเพื่อไม่ให้ทำให้ระบบเกิดข้อผิดพลาดขณะทำงาน สำหรับบิตคอยน์ที่ทนต่อควอนตัม นักพัฒนาได้เสนอหลายเส้นทาง โดยแต่ละเส้นทางมีข้อดีข้อเสีย

ข้อเสนอหนึ่งที่มีอยู่ในขณะนี้รู้จักกันว่า BIP–360 หรือที่รู้จักกันทั่วไปว่า “Bitcoin Post–Quantum” หรือ “QuBit” (ไม่ให้เปลี่ยนสับสนกับบิทควอนตัม, qubit) BIP–360 เป็นข้อเสนอปรับปรุงบิตคอยน์แบบร่างโดยผู้เขียนนามแฝง “Hunter Beast” ที่สเก็ตช์แผนหลายขั้นตอนเพื่อแนะนำที่อยู่และลายเซ็นที่ต้านทานควอนตัมแก่บิตคอยน์ แนวคิดคือการทำไปทีละน้อยเพื่อหลีกเลี่ยงความสับสน นี่คือรายละเอียดที่ง่ายของแผน:

ระยะที่ 1: แนะนำรูปแบบที่อยู่ใหม่ ที่เรียกว่า P2QRH (Pay–to–Quantum–Resistant–Hash) ที่สามารถรองรับอัลกอริทึมลายเซ็นหลังควอนตัมหลายประเภทได้ ผู้ใช้สามารถเริ่มสร้างที่อยู่ใหม่รูปแบบนี้และส่งบิตคอยน์ไปยังที่อยู่นี้ได้ ที่อยู่เหล่านี้จะสามารถเข้ากันได้ทางทะเลย้อนหลัง (พวกเขาจะดูเหมือนกับที่อยู่ใดๆ กับโหนดเก่า ผ่านบางเวอร์ชัน) ดังนั้นจึงสามารถทำได้เป็นซอฟต์ฟอร์ก

ระยะที่ 2: เมื่อตั้งอยู่ที่อยู่ P2QRH ให้แรงจูงใจแก่การใช้งาน QuBit เสนอการลดค่าใช้จ่ายบล็อก (ราคาค่าธรรมเนียมถูกกว่า 16 เท่า) สำหรับธุรกรรมจากที่อยู่ที่ทนต่อควอนตัม ซึ่งคล้ายคลึงกับวิธีกำหนดส่วนลางเพื่อกระตุ้นการรับรอง ราคาค่าธรรมเนียมที่ถูกกว่าจะช่วยกระตุ้นกระเป๋าเงินและผู้ใช้ในการย้ายกองเงินไปยังรูปแบบที่อยู่ใหม่อย่างเวลา

ระยะที่ 3: พัฒนาเวอร์ชันที่เข้ากับ Taproot ของที่อยู่เหล่านี้ และในที่สุดทำซอฟต์ฟอร์กที่เริ่มต้องการลายเซ็นที่ปรับตัวจากควอนตัมสำหรับธุรกรรมใหม่ ในจุดนี้ ภายหลังการรับรองด้วยความสมัครใจหลายปี ชุมชนอาจตกลงที่จะ “ยุติ” ที่อยู่ที่พื้นฐานบน ECDSA เก่า

ระยะที่ 4: ในที่อนาคตไกลเมื่อยืนยันว่าภัยคุกคามควอนตัมใกล้เข้ามา ซอฟต์ฟอร์กสุดท้ายอาจปิดใช้งานรูปแบบลายเซ็นแบบเก่าเต็มที่ ทำให้บิตคอยน์เต็มทนต่อควอนตัมสำหรับธุรกรรมทั้งหมดที่ก้าวไปข้างหน้า

แนวทางนี้ที่แบ่งขั้นตอนตั้งใจจะจัดการการกำกับดูแลอย่างปฏิบัติ: ไม่บังคับให้ทุกคนเปลี่ยนแปลงทันที (ซึ่งจะเป็นฮาร์ดฟอร์กและเป็นกรณีที่น่าสนใจ) แต่แทนที่จะมีการแนะนำระบบใหม่ สนับสนุนการใช้งาน และค่อยๆ ทำให้มันเป็นค่าดีฟอลต์ โดยใช้ซอฟต์ฟอร์ก ความเข้ากันได้กับเวอร์ชันเก่าจะถูกรักษาไว้ – โหนดเก่าจะเห็นธุรกรรม P2QRH ว่าเป็น anyone–can–spend (หากไม่รับรู้กฎใหม่) แต่ด้วยการบังคับของคนงาน ข้อมูลยังคงปลอดภัย มันเป็นวิศวกรรมที่ซับซ้อน แต่บิตคอยน์ได้เผชิญกับการอัพเกรดที่ยุ่งยากเช่น SegWit ในอดีต

มีการเลือกที่จำเป็นต้องพิจารณาและคำถามที่เปิดเผย ลายเซ็นที่ทนต่อควอนตัมมีขนาดใหญ่ ดังนั้นหากหลายคนเริ่มใช้พวกมัน มันอาจลดจำนวนธุรกรรมที่สามารถใส่ในบล็อกได้ (ดังนั้นการหารือถึงการเพิ่มขนาดบล็อกได้ลอยอยู่ในที่เกี่ยวข้อง) เวอร์ชันปัจจุบันของ QuBit แนะนำว่าการใช้ลายเซ็น PQ อาจลดความจุเล็กน้อย แต่พิจารณาว่าเป็นราคาที่รับได้สำหรับความปลอดภัย นอกจากนี้ยังมีความเรื่องเกี่ยวกับการเลือกอัลกอริทึมที่ปลอดภัยจากควอนตัม

QuBit อย่างชาญฉลาดไม่ล็อคในอัลกอริทึมเดียว มันรองรับไม่กี่ตัว (เช่น SPHINCS+–256F และ FALCON–1024) และให้ผู้ใช้เลือก นี่เป็นการคุ้มกันกับอัลกอริทึมใหม่ที่พบว่ามีข้อบกพร่องในภายหลัง – การเคลื่อนไหวที่ฉลาดเพราะ PQC ยังค่อนข้างใหม่และไม่ได้ผ่านการทดสอบการต่อสู้เช่น RSA/ECC ยังมีตัวเลือกที่มีอันตรายมากขึ้นเช่นลายเซ็นเลเซียสที่สามารถนำความไม่แน่ใจของตนเองเข้ามา (เช่น หากเกิดการโจมตีทางคณิตศาสตร์ในล้าซิสเป็นปัญหา ซึ่งไม่ใช่สิ่งที่คาดได้ แต่เป็นสิ่งที่นักเข้ารหัสจะพิจารณา)คิดถึงเหตุการณ์ที่ Bitcoin Cash แยกตัวในปี 2017 เนื่องจากความขัดแย้ง ถ้าหากมีผู้ใช้หรือคนขุด (miners) จำนวนมากที่ไม่เห็นด้วยกับการแตกหน่อของโปรเจกต์เพื่อป้องกันคอมพิวเตอร์ควอนตัม (อาจเพราะพวกเขาไม่เห็นด้วยกับเวลาหรือการเลือกอัลกอริทึม) อาจทำให้เกิด Bitcoin ที่แข่งขันกันสองรุ่น ซึ่งจะกลายเป็นฝันร้ายต่อมูลค่าและความเชื่อถือ ดังนั้น หลายคนมองว่าการแตกหน่อ (hard fork) สำหรับการป้องกันควอนตัมเป็นทางออกท้ายที่สุด อาจจะทำก็ต่อเมื่อมีเหตุฉุกเฉินและมีความเห็นพ้องมากพอเพียงเพราะความจำเป็น

เราต้องพิจารณามุมมองของผู้ใช้ทั่วไปด้วย: ผู้ถือ Bitcoin ทั่วไปจำเป็นต้องย้ายเหรียญตัวเองไปยังที่อยู่ใหม่ในบางกรณีเพื่อความปลอดภัย ตราบใดที่พวกเขามี private keys พวกเขาสามารถย้ายเหรียญจากที่อยู่เก่าไปยังที่อยู่ใหม่ได้ตลอดเวลา แต่มีบางเหรียญที่ถูกทิ้งไว้หรือถือโดยคนที่ไม่สนใจ เหรียญเหล่านั้นอาจจะถูกทิ้งไว้ในที่อยู่ที่ไม่ปลอดภัยตลอดไป

มีข้อเสนอแนวคิดหนึ่ง (ที่เคยเสนอในเชิงวิชาการ) ว่าหากการคอมพิวเตอร์ควอนตัมเกิดขึ้นแล้วมีเหรียญบางเหรียญที่ยังไม่ได้เคลื่อนย้าย อาจมีการกระบวนการ “เก็บรักษา” หรือกู้คืนเพื่อป้องกัน (อาจจะให้ miners หยุดการขโมยที่ชัดเจนของควอนตัมชั่วคราว) แต่นั่นถือเป็นพื้นที่ที่ถกเถียงกันมากเพราะอาจละเมิดลักษณะของ Bitcoin ที่สามารถแลกเปลี่ยนได้เสมอหรือยอมให้เหตุการณ์พิเศษ ซึ่งชุมชนจะไม่พึงพอใจ.

เมื่อพูดถึง Ethereum และแพลตฟอร์มสัญญาอัจฉริยะอื่น ๆ เผชิญกับความท้าทายในการบริหารที่คล้ายกัน วัฒนธรรมของ Ethereum เปิดกว้างต่อการอัพเกรดมากกว่า (พวกเขาเผยแพร่การแตกหน่อบ่อย ๆ เพื่อการปรับปรุง) ดังนั้นอาจดำเนินการเปลี่ยนผ่านควอนตัมได้เร็วขึ้นถ้าจำเป็น ยังมีความเป็นไปได้ในการใช้โปรแกรมของ Ethereum เพื่ออนุญาตให้ทั้งสองประเภทลายเซ็นเดิมและใหม่อยู่ร่วมกันจนกว่าจะมีการตัดสินใจ.

โครงการบางอย่างเช่น Nano, Stellar, ใช้ระบบลายเซ็นที่แตกต่างกัน (เช่น ed25519) ซึ่งก็เสี่ยงต่อการถูกโจมตีของควอนตัมเช่นกัน ดังนั้นพวกเขาจำเป็นต้องทำการอัพเกรดด้วย มันเป็นปัญหาที่กว้างขึ้นของระบบนิเวศ การประสานงานข้ามสายไม่จำเป็นอย่างเคร่งครัด (แต่ละเครือข่ายสามารถจัดการตนเองได้) แต่ลองนึกภาพว่าหากเหรียญสำคัญหนึ่งพัฒนาตัวให้ปลอดภัยต่อคอมพิวเตอร์ควอนตัมและเหรียญอื่นยังไม่ทำเลย – อาจเกิดการเปลี่ยนแปลงของตลาดและการเก็งกำไรเรื่องความปลอดภัย

สรุปคือ การปรับสกุลเงินคริปโตให้ปลอดภัยจากควอนตัมเป็นกระบวนการทางสังคมมากเท่ากับด้านเทคนิค มันต้องใช้ผู้พัฒนาที่จะเขียนโค้ด, คนขุดรับมัน, ธุรกิจปรับปรุงระบบของพวกเขา, ผู้ให้บริการกระเป๋าสร้างเครื่องมือที่ใช้งานง่ายสำหรับผู้ใช้ (เพื่อที่พวกเขาจะสามารถแปลงเงินสู่ที่อยู่ใหม่ได้ง่าย ๆ), และแพลตฟอร์มการแลกเปลี่ยนรับรู้รูปแบบที่อยู่ใหม่ นี่เป็นความพยายามที่ยาวนานหลายปี ความท้าทายในการบริหารคือการรักษาความสอดคล้องและเคลื่อนไหวในขั้นตอนเดียวกันมากกว่าที่จะแตกแยก

ตอนนี้ ชุมชนของ Bitcoin แสดงให้เห็นว่ามันสามารถเผชิญกับความท้าทายได้เมื่อมีความจำเป็นจริง ๆ (เช่น ในการตอบสนองต่อบั๊กหรือปัญหาขนาดใหญ่), แม้ว่าจะไม่ปราศจากดราม่า ภัยคุกคามจากควอนตัมอาจเป็นปัญหาใหญ่ที่ร่วมกัน – ไม่มีใครในวงการคริปโตอยากเห็นเหรียญแตกย่อย ตราบเท่าที่ภาวะเวลาถูกเข้าใจ หวังว่ากลุ่มที่มักจะขัดแย้งในชุมชนจะมารวมกันเพื่อปกป้องผลประโยชน์ร่วมกัน: ความสมบูรณ์ของเครือข่าย

ผู้ชนะ ผู้แพ้ และผลกระทบทางเศรษฐกิจ

ภาพที่เปลี่ยนแปลงของคริปโตจะเป็นอย่างไรหากการคอมพิวเตอร์ควอนตัมถึงจุดที่สามารถทำลายการเข้ารหัสในยุคปัจจุบันได้? นี่เป็นสถานการณ์ที่สามารถสร้างผู้ชนะและผู้แพ้ได้ชัดเจน อย่างน้อยในระยะสั้น และสั่นความเชื่อมั่นทางเศรษฐกิจในสินทรัพย์ดิจิทัลอย่างกว้างขวาง

ก่อนอื่น พิจารณาเหตุการณ์ที่แย่ที่สุด: การโจมตีควอนตัมที่เกิดขึ้นทันทีและไม่ได้เตรียมการในเครือข่ายอย่าง Bitcoin ผู้แพ้ทันทีจะเป็นความเชื่อถือ ความมั่นใจในความปลอดภัยของสกุลเงินคริปโตอาจหายไปในชั่วข้ามคืน ราคาของเหรียญหลักอาจดิ่งลงอย่างหนักเนื่องจากผู้ถือขยับตัวขายก่อนที่เงินจะถูกขโมย อย่าลืมว่า มูลค่าตลาดของ Bitcoin (และของคริปโตอื่น ๆ) ไม่ได้ถือโดยคนที่เล่นเป็นงานอดิเรกเท่านั้น มันถือโดยกองทุนเฮดจ์, ETFs, บริษัทต่าง ๆ เช่น Tesla, และแม้แต่ประเทศ (เช่น เอลซัลวาดอร์)

การล่มของราคาของ Bitcoin ที่เกิดจากความล้มเหลวทางความปลอดภัยอาจส่งแรงกระเพื่อมผ่านตลาดแบบดั้งเดิมด้วย เนื่องจากการเปิดเผยทางการเงินที่เพิ่มขึ้น เราอาจเห็นการติดเชื้อทางการเงินที่กว้างขึ้นถ้า นักลงทุนรายใหญ่ต้องเขียนมูลค่าในคริปโตลงหรือเผชิญกับปัญหาสภาพคล่อง การขายรีบร้อนคือคำพูดที่นึกถึงในวลีนั้น

ในความโกลาหลนั้น ใครจะเป็น “ผู้ชนะ”? ชัดเจนโจ่งแจ้งว่าเป็นผู้โจมตี (ถ้าเป็นหน่วยงาน) อาจได้ครอบครองคริปโตที่ขโมยมาอย่างมากมาย — แต่การใช้จ่ายหรือการแลกเปลี่ยนอาจเป็นเรื่องยุ่งยากหากทุกคนจับตามองที่อยู่และแพลตฟอร์มแลกเปลี่ยนขึ้นรายชื่อดำไฟล์ที่ถูกขโมย อย่างที่น่าสนใจมากขึ้นคือ โทเค็นหรือโครงการที่ป้องกันควอนตัมอาจได้รับความต้องการสูงในทันที ตัวอย่างเช่น โทเค็นนิชเช่น QRL (Quantum Resistant Ledger) อาจเพิ่มขึ้นเพราะผู้คนหันไปหาอะไรบางอย่างที่พวกเขารับรู้ว่าปลอดภัย บริษัทที่ให้บริการป้องกันการเข้ารหัสหลังควอนตัมอาจเห็นความต้องการธุรกิจที่เพิ่มขึ้น (บริการของพวกเขาถูกต้องการในการป้องกันการแลกเปลี่ยน กระเป๋าเงิน ฯลฯ) นอกจากนี้เป็นไปได้ว่าทางเลือกของมูลค่าการเก็บสะสมอื่น ๆ เช่น ทองคำหรือสกุลเงินเฟียตอาจได้รับแรงกระตือรือร้น ในขณะที่คริปโตสูญเสียความนิยมชั่วคราว

อย่างไรก็ตาม ในระยะยาวคำว่า “ผู้ชนะ” นั้นยากที่จะกำหนดเป็นเพราะหากความเชื่อมั่นในรหัสลับถูกเขย่าอย่างกว้างๆ ทุกคนอยู่ในปัญหาอาจารย์ไฟร์ลิกก็กล่าวเตือนความเชื่อมั่นในโครงสร้างดิจิทัลจะสลายไป

จากนั้นเราจะเปลี่ยนจากการย้ายอย่างต่อเนื่องเป็น "การจัดการวิกฤติ" ซึ่ง "จะไม่สวย" เขากล่าว สิ่งนี้ขยายไปไกลกว่าแค่คริปโต: คิดถึงการสื่อสารที่ปลอดภัย, ธนาคาร, อินเทอร์เน็ต ดังนั้นสามารถโต้แย้งได้ว่าผู้ชนะแต่เพียงผู้เดียวชาวค้าขายได้คือผู้ที่คาดการณ์มันและรับมือได้ก่อนเวลาจึงหลีกเลี่ยงความวุ่นวาย พรรคที่ทำการอัพเกรดในเวลาอันน้อยหรือถูกแบบด้วยวิจารณญาณจากจุดเริ่มต้นคงไม่ได้รับความเดือดร้อนอย่างกว้างขวางในระยะยาว ผู้ชนะที่ใหญ่ที่สุดอาจเป็นระบบนิเวศคริปโต หากมันปรับตัวสำเร็จ – เพราะมันจะแสดงให้เห็นถึงความสามารถในการปรับตัวและมีชีวิตใหม่ภายใต้ภัยคุกคามที่รุนแรงที่สุดจนถึงปัจจุบัน อย่างไรก็ตาม กระบวนการไปถึงจุดนั้นอาจมีความปั่นป่วนทางเศรษฐกิจ คำกล่าวที่ว่า "กันไว้ดีกว่าแก้" จะมีความจริงอย่างยิ่งในที่นี้ โดยการลงทุนในการป้องกัน (อัปเกรดอัลกอริธึม, ฝึกฝนความสะอาดของกุญแจที่ดี เช่น ไม่ใช้งานที่อยู่ซ้ำ, ฯลฯ) ชุมชนคริปโตสามารถช่วยตัวเองจากการพยายามรักษาหลังเหตุการณ์ ซึ่งจะเจ็บปวดกว่ามาก

โครงการที่พร้อมสำหรับควอนตัมและทัศนคติในอนาคต

มองไปข้างหน้า การผสมผสานระหว่างการคอมพิวเตอร์ควอนตัมและคริปโตเป็นทั้งโอกาสและภัยคุกคาม มันเป็นตัวเร่งให้เกิดนวัตกรรมและการลงทุนในการทำให้ระบบเข้ารหัสแข็งแกร่งขึ้น เราได้เน้นบางโครงการ (QRL, Naoris, Quranium) ที่วางตลาดของตนเองว่าเป็นโครงการที่พร้อมรับมือกับควอนตัมแล้ว โครงการเหล่านี้อาจถือว่าเป็นเฉพาะกลุ่มในขณะนี้ แต่พวกเขาเสนอภาพลางว่า ระบบนิเวศคริปโตหลังควอนตัมสามารถทำงานได้อย่างไร

ตัวอย่างเช่น การใช้ลายเซ็นฐานแฮช XMSS ของ QRL หมายความว่า แม้แต่คอมพิวเตอร์ควอนตัมมีอยู่จริง มันก็ไม่สามารถปลอมแปลงธุรกรรมบน QRL ได้ง่าย – ความปลอดภัยอาศัยฟังก์ชันแฮชเข้ารหัส ซึ่งปลอดภัยกว่าต่อการโจมตีจากควอนตัม (ได้รับผลกระทบเพียงจากการชะลอรายละเอียดด้วยกำลังสองของอัลกอริธึม Grover) เช่นเดียวกัน การใช้ลายเซ็นฐานแฮชที่ไม่มีสภาพของ Quranium (คล้ายกับ SPHINCS+) หมายถึงการไม่พึ่งพาวงรีปกติหรือ RSA เลย

ในอุตสาหกรรมที่กว้างขวาง เรากำลังเห็นการเพิ่มขึ้นของทุนสำหรับสตาร์ทอัพและกลุ่มวิจัยในด้านการเข้ารหัสหลังควอนตัม สหรัฐอเมริกาและพันธมิตรได้ก่อตั้งโครงการ เช่น PQCrypto เพื่อเป็นแนวทางในการนำมาตรฐานใหม่มาใช้ สหภาพยุโรปมีโครงการของตัวเองภายใต้การสนับสนุนเงินทุน Horizon สำหรับการเข้ารหัสที่ปลอดภัยต่อควอนตัม นอกจากนี้ นักลงทุนร่วมทุนก็สนใจ: บริษัทที่พัฒนา VPN ที่ปลอดภัยต่อควอนตัม, การส่งข้อความที่ปลอดภัย, หรือแอพพลิเคชันของบล็อกเชนได้เริ่มระดมทุนแล้ว คาดว่าความต้องการจะพุ่งสูงขึ้นเมื่อเราเคลื่อนไหวเข้าหาการคอมพิวเตอร์ควอนตัมในทางปฏิบัติ มันเหมือนกับสมัยแรกของการรักษาความปลอดภัยทางไซเบอร์ - ผู้ที่สร้าง "ไฟร์วอลล์ควอนตัม" ก่อนอาจได้รับผลตอบแทนใหญ่

อย่างน่าสนใจ บางโครงการบล็อกเชนกำลังมองว่าการคอมพิวเตอร์ควอนตัมสามารถเป็นประโยชน์ได้อย่างไร ตัวอย่างเช่น มีการวิจัยที่อาจเกี่ยวกับการใช้คอมพิวเตอร์ควอนตัมเพื่อใช้รันอัลกอริธึม proof–of–work บางชนิดให้มีประสิทธิภาพมากขึ้นในอนาคต (แม้ว่าจะมักถูกมองว่าเป็นภัยคุกคาม ไม่ใช่ประโยชน์ เพราะมันทำให้การขุดรวมศูนย์) อีกหนึ่งการใช้ที่เป็นไปได้: การสร้างจำนวนสุ่มที่แท้จริง กระบวนการควอนตัมมีความสุ่มโดยธรรมชาติ ดังนั้นบางโปรโตคอลอาจใช้ตัวสร้างจำนวนสุ่มควอนตัมเพื่อเพิ่มความไม่น่าคาดการณ์ในการสร้างความยินยอมหรือโปรโตคอลเข้ารหัส (ทีมของ Cardano ได้กล่าวถึงการใช้ RNG ควอนตัมเพื่อเพิ่มความสุ่มสำหรับการเลือกผู้นำ)

ยิ่งไปกว่านั้น หากคอมพิวเตอร์ควอนตัมสามารถแก้ปัญหาการเพิ่มประสิทธิภาพหรือจำลองเคมีได้อย่างมีประสิทธิภาพ ในอนาคตเครือข่ายบล็อกเชนที่มุ่งเน้นในเขตเหล่านั้น (เช่น เครือข่ายสำหรับการคำนวณหรือวิทยาศาสตร์) อาจผสานการคอมพิวเตอร์ควอนตัมเป็นส่วนหนึ่งของระบบนิเวศของตน (คิดถึงหัตถการหรือการคำนวณนอกเครือข่ายที่เชื่อมต่อกับสัญญาอัจฉริยะ)

สำหรับผู้ใช้คริปโตปกติ มุมมองในอนาคตไม่ได้เรียกร้องให้ตื่นตระหนก แต่เรียกร้องให้ตระหนักรู้และเตรียมพร้อม หนึ่งขั้นตอนที่ปฏิบัติได้จริงที่ผู้ใช้สามารถทำได้ในวันนี้คือการหลีกเลี่ยงการใช้ที่อยู่ซ้ำ เช่นที่ Nic Carter เน้น บริการสุขอนามัยพื้นฐาน เช่น ไม่ใช้ที่อยู่ Bitcoin เดียวกันซ้ำบ่อยจะช่วยรับรองว่ากุญแจสาธารณะของคุณจะไม่ถูกทิ้งไว้นอกออกไปนานเกินความจำเป็น ด้วยวิธีนี้ แม้ว่าคอมพิวเตอร์ควอนตัมจะปรากฏขึ้นในวันพรุ่งนี้ คุณจะสามารถถูกเติมเป้าหมายได้ถ้าคุณได้ทำธุรกรรมและแสดงกุญแจสาธารณะของคุณ ถ้าเหรียญของคุณนั่งอยู่ในที่อยู่ที่ไม่เคยถูกใช้ออก, พวกมันจะปลอดภัยนิดหน่อย (จนกว่าคุณจะใช้พวกมัน) ในอนาคต กระเป๋าเงินจะเริ่มเสนอทางเลือกที่ปลอดภัยต่อควอนตัม

เราอาจเห็น เช่น กระเป๋าเงิน Bitcoin ที่สามารถสร้างที่อยู่ P2QRH (ถ้าแผน BIP–360 หรือแผนคล้ายกันผ่าน) และช่วยให้คุณย้ายเงินของคุณด้วยการคลิก ในฐานะผู้ใช้ อยู่ในข่าวสารเกี่ยวกับการพัฒนาเหล่านี้ถือว่ามีความสำคัญ อาจมีวันหนึ่งที่คุณเห็นข้อเสนอ: "อัปเกรดกระเป๋าเงินของคุณให้เป็นที่อยู่ที่ทนทานต่อควอนตัมวันนี้" มันจะเป็นความฉลาดในการทำมากกว่าการเลื่อนออกไป

อีกทางหนึ่งที่ผู้ใช้สามารถ "เตรียมพร้อมสำหรับอนาคต" คือโดยการกระจายสินทรัพย์ของพวกเขาไปในสินทรัพย์ที่โดยเฉพาะเจาะจงป้องกันควอนตัมได้เล็กน้อย เช่น การถือเหรียญบางชนิดบนบล็อกเชนที่ปลอดภัยต่อควอนตัม หรือแม้แต่การถือสินทรัพย์ที่ไม่ใช่ดิจิแ털เลย (เพื่อการป้องกัน) อย่างไรก็ตามถ้ามีเวลาเพียงพอเป็นไปได้ว่าเงินคริปโตหลักจะจัดการอัปเกรดดังกล่าวได้ ผู้ถือไม่จำเป็นต้องละทิ้งเรือเพื่อรักษาความปลอดภัย

จากจุดยืนของชุมชน คาดว่าจะเห็นความร่วมมือมากกว่านี้ระหว่างนักเข้ารหัส, นักพัฒนาบล็อกเชน และนักฟิสิกส์ควอนตัมในปีที่กำลังจะมาถึง ปัญหาข้ามสาขา เราจะเห็นการประชุมเชิงปฏิบัติการและแฮคาเธที่เน้นเฉพาะด้านบล็อกเชนและความปลอดภัยหลังควอนตัม IEEE, IACR และหน่วยงานอื่น ๆ ได้ส่งเสริมการสนทนาข้ามแบบนี้แล้ว ความพยายามระหว่างสาขานี้สำคัญมากเพราะการน้อมยอมรับการเข้ารหัสหลังควอนตัมจะต้องมีวิชาความรู้ใหม่รวมถึงการปรับให้เข้ากับเครือข่ายในโลกความจริง

สุดท้าย มุมมองอนาคตยังรวมถึงสถานการณ์ที่คอมพิวเตอร์ควอนตัมมาถึงและคริปโตไม่เพียงแต่รอดแต่ยังเจริญเติบโต หากบล็อกเชนขยับไปใช้การเข้ารหัสทนควอนตัมสำเร็จ พวกเขาอาจจะได้รับความน่าเชื่อถือ พวกเขาจะผ่านหนึ่งในบททดสอบที่ยากที่สุดของความทนทาน และจากนั้นน่าสนใจ บานประตูเปิดให้สู่การเข้ารหัสที่ขับเคลื่อนด้วยควอนตัม ตัวอย่างเช่น, การพิสูจน์แบบที่ไม่ต้องเปิดเผยข้อมูลและโปรโตคอลขั้นสูงอื่น ๆ อาจจะถูกเสริมด้วยเทคโนโลยีควอนตัม .

เราอาจจินตนาการถึงบล็อกเชนที่วันหนึ่งรักษาความปลอดภัยของตัวเองด้วยเทคนิคควอนตัมเช่น การยินยอมที่ใช้การเต้นควอนตัม (เป็นไปได้น้อย, แต่ทางแนวคิดน่าสนใจ เช่น, การสื่อสารควอนตัมสามารถช่วยให้พิสูจน์ต่าง ๆ มีการประกันใหม่?) เหล่านี้เป็นแนวคิดฟาร์เชา แต่พวกเขาแสดงให้เห็นว่าการคอมพิวเตอร์ควอนตัมไม่ได้เป็นเพียงแค่เวคเตอร์ภัยคุกคาม – มันยังสามารถเป็นตัวเปิดใหม่ให้กับความเชื่อถือการเข้ารหัสประเภทใหม่เมื่อใช้ประโยชน์

สรุป ชุมชนคริปโตกำลังเตรียมตัวสำหรับ "ความแน่นอนควอนตัม" ในทางเชิงรุก โครงการใหม่นำหน้าอาการด้วยการออกแบบที่พอทนควอนตัมแล้ว, และเครือข่ายหลักก็ค่อย ๆ วางแผนการย้ายของพวกเขา ผู้ใช้ไม่จำเป็นต้องเข้าใจฟิสิกส์ของคิวบิทเพื่อได้รับประโยชน์ พวกเขาเพียงแค่ต้องทำตามแนวทางที่ดีที่สุดและอัปเดตซอฟต์แวร์ของพวกเขาเมื่อการป้องกันที่แข็งแกร่งขึ้นกลายเป็นสิ่งที่มีให้ เส้นทางของคริปโตมักจะเกี่ยวกับความยืดหยุ่นเสมอมา – จากการอยู่รอดของการโจรกรรมตลาดแลกเปลี่ยน ตลาดหมี การปราบปรามทางกฎหมาย และข้อบกพร่องในโปรโตคอล ความท้าทายควอนตัมเป็นอีกบทในเรื่องนั้น มันน่ากลัว ใช่, แต่ด้วยการปรับตัวล่วงหน้าและมาตรฐานสากล อุตสาหกรรมสามารถเตรียมตัวสำหรับการเกิดอย่างหลีกเลี่ยงไม่ได้นี้แล้วเกิดความแข็งแกร่งและปลอดภัยมากกว่าเดิม

ความคิดสุดท้าย

การคอมพิวเตอร์ควอนตัมและสกุลเงินดิจิทัลอยู่บนเส้นทางที่ชนกัน – อาจไม่ใช่วันนี้หรือพรุ่งนี้ แต่ในบางช่วงของอนาคต การปะทะกันนี้มักถูกจัดกรอบในแง่ที่ดราม่า: “ควอนตัมจะเป็นจุดจบของ Bitcoin” จากสิ่งที่เราได้สำรวจ จำเป็นต้องมีมุมมองที่ละเอียดอ่อนมากขึ้น ใช่ คอมพิวเตอร์ควอนตัมจะทำลายบางอัลกอริธึมการเข้ารหัสที่ปัจจุบันปกป้องทรัพย์สินดิจิทัลของเราในวันหนึ่ง แต่ไม่ได้หมายความว่าคริปโตหรือความปลอดภัยดิจิทัลจะจบลง มันหมายถึงตอนนเริ่มต้นของบทใหม่ที่เราใช้โล่ที่แข็งแกร่งกว่าและบางทีอาจใช้เครื่องมือควอนตัมสำหรับการป้องกันของเรา

การเตรียมตัวคือทั้งหมด สถานการณ์นี้คล้ายกับช่วงต้นของอินเทอร์เน็ตและการเติบโตของภัยคุกคามทางไซเบอร์ – ผู้ที่รู้จักความเสี่ยงของแฮ็กเกอร์และลงทุนในความปลอดภัยไซเบอร์เจริญเติบโต ขณะที่คนอื่นเรียนรู้ด้วยวิธีที่เจ็บปวด สำหรับภาคคริปโต บทเรียนชัดเจน: อย่าหลงตัวเอง เป้าหมายไม่ใช่การปลูกฝังตื่นตระหนกหรือพูดเกินจริง (เราหวังว่าเราหลีกเลี่ยงการสร้างความกังวลมากเกินไปที่นี่) แต่เน้นความจริงที่ว่าเรามีหน้าต่างโอกาสในตอนนี้เพื่อให้แน่ใจว่าสกุลเงินดิจิทัลยังคง “ไม่แตก” แม้เมื่

การเตรียมพร้อมนั้นจะต้องมีมาตรฐานระดับโลกและความร่วมมือ เช่นเดียวกับที่ NIST นำพาความพยายามทั่วโลกหลายปีในการตรวจสอบอัลกอริธึมหลังควอนตัม ชุมชนบล็อกเชนอาจต้องมีเทียบเท่าของตัวเอง บางทีอาจเป็นข้อตกลงหรือกลุ่มงานที่ครอบคลุมโครงการต่าง ๆ มหาวิทยาลัย และแม้แต่รัฐบาลทั้งหมดที่เข้ากันได้กับวิธีแก้ปัญหาป้องกันควอนตัมสำหรับบัญชีแยกประเภทกระจาย เราอาจเห็นสิ่งที่คล้าย “พันธมิตรบล็อกเชนปลอดภัยควอนตัม” ปรากฏเพื่อแบ่งปันความรู้และประสานการจับเวลาที่ จะหลีกเลี่ยงระบบที่บางเหรียญปลอดภัย และเหรียญอื่น ๆ อยู่ในที่โล่ง ซึ่งยังอาจนำไปสู่ปัญหาในระบบ

ทั้งหมดนี้ต้องการการศึกษาและการสื่อสารอย่างมาก นักพัฒนาจะต้องให้การศึกษาผู้ใช้ว่าทำไมการอัปเกรดบางอย่างจำเป็น (เราได้เห็นวิธีที่ความเข้าใจผิดสามารถทำให้การอัปเดตที่สำคัญชะลอตัวลงในอดีต) การสื่อสารเกี่ยวกับความเสี่ยงควอนตัมต้องมีความสมดุล: ไม่ต้องลดความสำคัญของภัยคุกคาม แต่ไม่ต้องเรียกหมาเห่าหมาป่าเร็วเกินไปจนผู้คนเลิกสนใจ ข้อความควรเป็น: นี่คือการพัฒนาที่หลีกเลี่ยงไม่ได้ในด้านการเข้ารหัส และเรามีวิธีการแก้ปัญหาในมือ – เราเพียงแค่ต้องนำพาพวกมันไปใช้อย่างระมัดระวังและเร่งด่วน

หนึ่งในแง่ที่สร้างความหวังคือ หลาย ๆ คนที่เก่งที่สุดในด้านการเข้ารหัสและวิทยาศาสตร์คอมพิวเตอร์กำลังมีส่วนร่วมในปัญหานี้อยู่แล้ว การเปลี่ยนผ่านสู่โลกหลังควอนตัมมักเปรียบเทียบกับการเปลี่ยนผ่านจากการคำนวณแบบ 32 บิตไป 64 บิต หรือจาก IPv4 เป็น IPv6: การเปลี่ยนแปลงที่สำคัญแต่สามารถจัดการได้ถ้ามีการวางแผน ในกรณีที่ดีที่สุด ผู้ใช้คริปโตทั่วไปในปี ค.ศ. 2035 อาจไม่จำได้เลยว่ามีภัยคุกคามควอนตัม – พวกเขาจะเพียงแค่ใช้ Bitcoin หรือ Ethereum อย่างปกติ ภายใต้การป้องกันลายเซ็นฐานตาข่ายหรือลายเซ็นฐานแฮช และชีวิตดำเนินไปต่อไป การบรรลุผล "ไม่มีเหตุการณ์" ดังกล่าวจะต้องการหลายปีของการทำงานหนักที่กำลังเกิดขึ้นตอนนี้ (และบางทีอาจจะต้องอาศัยโชคเล็กน้อยถ้าควอนตัมมาถึงก่อนที่คาดไว้)

ในบทสรุป มันเหมาะสมที่จะสะท้อนความรู้สึกที่มักมาจากผู้เชี่ยวชาญที่มีความสมเหตุสมผล: อย่าตื่นตระหนก – เตรียมตัวให้พร้อม เช่นเดียวกับที่นักลงทุน Bitcoin ระยะยาวคิดในกรอบของปีและทศวรรษ ความปลอดภัยของเครือข่ายจะต้องถูกคิดในกรอบของรุ่นต่อรุ่น การคำนวณควอนตัมเป็นการเปลี่ยนแปลงทางเทคโนโลยีที่เกิดขึ้นชั่วชีวิต การนำทางในสิ่งนี้จะต้องอาศัยความร่วมมือระหว่างสาขาวิชาต่าง ๆ: นักเขียนรหัสลับในการออกแบบอัลกอริทึม วิศวกรบล็อกเชนในการบูรณาการ ผู้บริหารธุรกิจในการจัดหาเงินทุนและนำไปปฏิบัติ และแน่นอนนักวิทยาศาสตร์ควอนตัมที่จะให้ข้อมูลเกี่ยวกับสถานะที่แท้จริงของเทคโนโลยี (นอกเหนือจากการโฆษณาเกินจริง) นี้ไม่ใช่ความท้าทายที่กลุ่มใดกลุ่มหนึ่งสามารถจัดการได้เพียงลำพัง

เกมแมวและหนูกับการเข้ารหัสจะดำเนินต่อไปเช่นเดิม ควอนตัมคอมพิวเตอร์จะบังคับให้การเข้ารหัสพัฒนา และมันก็จะพัฒนาไป บล็อกเชน หากพวกมันจะคงอยู่เป็นเครื่องมือในการแลกเปลี่ยนมูลค่าตามที่หลายคนหวังไว้ จะต้องพัฒนาเช่นกัน ในที่สุด เรื่องราวของ “สิ่งที่แหกไม่ได้กลายเป็นแหกได้” อาจกลับตัวเป็น “สิ่งที่แหกได้กลายเป็นแหกไม่ได้อีกครั้ง” โดยการนำหน้าภัยคุกคาม ชุมชนคริปโตสามารถมั่นใจได้ว่าสัญญาเบื้องต้นของมัน – ความปลอดภัยที่ปราศจากความไว้วางใจจากศูนย์กลาง – ยังคงเป็นจริง แม้จะเผชิญหน้ากับคอมพิวเตอร์ที่ทรงพลังที่สุดที่มนุษยชาติเคยสร้างขึ้น ยุคของการคำนวณควอนตัมจะเป็นยุคแห่งการเผชิญหน้า และหวังว่า ต่อมา จะเป็นยุคแห่งการฟื้นฟูสำหรับความปลอดภัยคริปโต เวลาที่จะเริ่มสร้างอนาคตนั้นคือตอนนี้