Trong những năm gần đây, các tiến bộ từ các công ty như IBM và Google đã đưa máy tính lượng tử từ lý thuyết tiến gần hơn hiện thực, làm nổi bật lại cuộc tranh luận trong cộng đồng tiền mã hóa về ảnh hưởng của nó. Bộ xử lý lượng tử mới nhất của IBM hiện có hơn 400 qubit, và công ty tuyên bố có một “lộ trình rõ ràng” để đạt được máy tính lượng tử quy mô đầy đủ vào cuối thập kỷ này. Google cũng lạc quan tương tự, nói rằng các thách thức kỹ thuật còn lại để máy tính lượng tử quy mô lớn trở nên “có thể vượt qua,” với các cột mốc đạt được nhanh chóng.

Tiến bộ này không bị xem nhẹ trong các vòng tròn tiền mã hóa: các diễn đàn và chuyên gia đang sôi nổi bàn luận về thời điểm máy tính lượng tử sẽ đủ mạnh để đe dọa mã hóa nền tảng của Bitcoin và các chuỗi khối khác. Một số người, như đồng sáng lập Solana Anatoly Yakovenko, thậm chí cảnh báo có một cơ hội “50/50” về một đột phá lượng tử lớn vào năm 2030 và kêu gọi cộng đồng Bitcoin “tăng tốc” trong việc chuẩn bị phòng thủ. Nhưng người khác hoài nghi hơn, lưu ý rằng máy tính lượng tử thực sự “hữu dụng” có thể vẫn còn cách từ 15 đến 20 năm, như dự đoán gần đây của CEO NVIDIA Jensen Huang.

Rõ ràng là máy tính lượng tử không còn là một ý tưởng trừu tượng, xa xôi - nó là một công nghệ đang phát triển với ảnh hưởng thực tế lên an ninh mạng. Và điều đó mang đến cả những mối đe dọa và cơ hội cho thế giới tiền mã hóa. Một mặt, một máy tính lượng tử đủ tiên tiến có thể phá vỡ tấm chắn mật mã “không thể phá vỡ” bảo vệ tài sản kỹ thuật số. Mặt khác, cuộc đua hướng tới mã hóa kháng lượng tử đang thúc đẩy sự đổi mới và cuối cùng có thể củng cố hệ sinh thái chuỗi khối mà thích nghi kịp thời.

Bài giải thích này sẽ đào sâu vào tất cả các khía cạnh của vấn đề: tại sao máy tính lượng tử đặt ra một mối đe dọa độc nhất với tiền mã hóa, cách nó có thể phá mã hóa của Bitcoin, khi nào các chuyên gia nghĩ điều đó có thể (hoặc không thể) xảy ra, và ngành công nghiệp đang làm gì để chuẩn bị. Chúng ta cũng sẽ khám phá các kịch bản giả định - như điều gì sẽ xảy ra nếu một vụ tấn công lượng tử vào Bitcoin xảy ra vào ngày mai - và xem xét hậu quả lâu dài: Ai sẽ thắng, ai sẽ thua, và nền kinh tế tiền mã hóa có thể thay đổi ra sao khi “không thể phá vỡ” trở thành có thể phá vỡ?

Quan trọng, đây không phải là một lời tiên tri tăm tối. Đó là một sự xem xét nghiêm túc về một rủi ro tiềm ẩn tương lai - có thể là nhiều năm hoặc hàng thập kỷ sau nữa, nhưng đòi hỏi kế hoạch chủ động ngay hôm nay. Bằng cách hiểu rõ mối đe dọa mà không có sự cường điệu, các nhà phát triển và người dùng tiền mã hóa có thể thực hiện các bước ngay bây giờ để đảm bảo rằng khi máy tính lượng tử cuối cùng đến ở quy mô đầy đủ, hệ sinh thái tiền mã hóa đã sẵn sàng để uốn cong, không phải phá vỡ.

Máy tính Lượng tử Hoạt động Như Thế Nào (Không Cường Điệu)

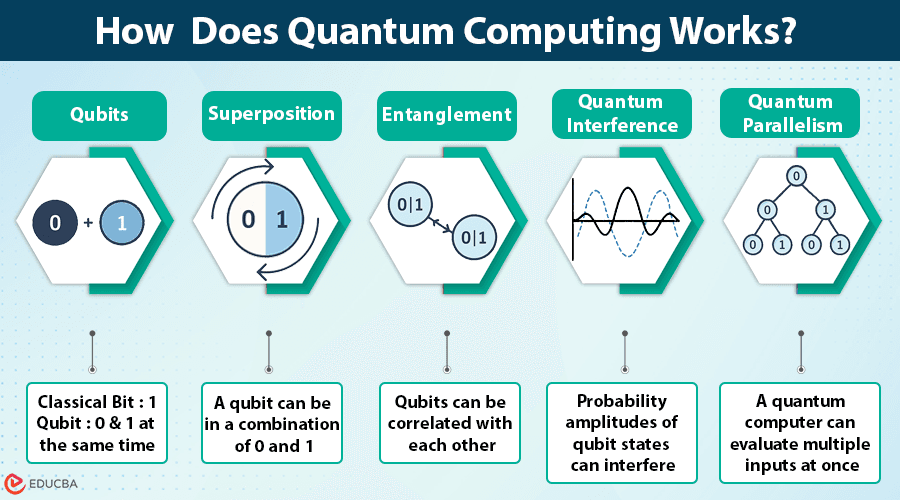

Máy tính lượng tử về bản chất khác với máy tính cổ điển chúng ta sử dụng ngày nay. Thay vì các bit nhị nguyên (0 hoặc 1) của tính toán cổ điển, một máy tính lượng tử sử dụng các bit lượng tử, hay qubit, có thể tồn tại ở nhiều trạng thái cùng lúc nhờ hiện tượng gọi là sự chồng chập. Nói đơn giản, một qubit như một đồng xu đang lắc trên không trung – nó không chỉ là sấp hoặc ngửa, mà tiềm năng cả hai cho đến khi được quan sát. Các qubit cũng có thể bị rối với nhau, có nghĩa là trạng thái của một qubit có thể phụ thuộc vào trạng thái của qubit khác ngay cả khi có khoảng cách. Điều này cho phép máy tính lượng tử xử lý một số lượng khổng lồ các khả năng cùng lúc. Khi bạn nối nhiều qubit lại với nhau và can thiệp vào các sóng xác suất của chúng một cách chính xác, bạn có thể thực hiện một số tính toán nhanh hơn theo cấp số nhân so với một máy tính bình thường có thể.

Việc cắt ngang câu từ thịnh hành thường được sử dụng trong lĩnh vực này là quan trọng. Bạn có thể đã nghe thuật ngữ “ưu thế lượng tử.” Điều này ám chỉ một máy tính lượng tử thực hiện một nhiệm vụ mà không máy tính cổ điển nào có thể giải quyết hợp lý trong bất kỳ khung thời gian hợp lý nào. Google nổi tiếng tuyên bố đã đạt được ưu thế lượng tử vào năm 2019 khi bộ xử lý Sycamore 53–qubit của nó thực hiện một phép toán chuyên biệt trong vài phút mà Google ước tính sẽ mất 10,000 năm đối với một siêu máy tính. (IBM sau đó tranh luận rằng một siêu máy tính có thể làm điều đó nhanh hơn với một phương pháp tối ưu hóa, nhưng cột mốc này vẫn đáng kể.)

Một thuật ngữ liên quan là “lợi thế lượng tử.” Trong khi ưu thế lượng tử là về việc vượt trội máy cổ điển trong bất kỳ nhiệm vụ nào (thậm chí là một nhiệm vụ tưởng tượng) thì lợi thế lượng tử ngụ ý một máy tính lượng tử giải quyết một vấn đề thực tế, hữu ích tốt hơn hoặc nhanh hơn so với một máy tính cổ điển. Nói cách khác, ưu thế là một chứng minh khái niệm; lợi thế sẽ là khi máy tính lượng tử bắt đầu làm những việc có ý nghĩa trong thế giới thực, như các mô phỏng khoa học vật liệu hoặc các tối ưu hóa phức tạp mà máy tính cổ điển gặp khó khăn.

Máy tính lượng tử ngày nay vẫn đang trong giai đoạn sơ khai. Chúng ồn ào và dễ sai sót, có nghĩa là các qubit dễ dàng mất trạng thái lượng tử của chúng (một vấn đề gọi là chống hoại). Số lượng qubit cũng vẫn còn tương đối nhỏ. Ví dụ, bộ xử lý tiên tiến nhất của IBM, Osprey, được tiết lộ vào năm 2022, chứa 433 qubit – một kỷ lục thời điểm đó. Để có cái nhìn tổng quan, các nhà nghiên cứu ước tính có thể cần đến khoảng một triệu qubit chất lượng cao để phá vỡ mã hóa hiện đại như của Bitcoin (sẽ nói thêm về điều này ngay sau). Trong hình ảnh dưới đây, bộ xử lý lượng tử Osprey của IBM (kết xuất) được hiển thị – đây là một bước nhảy lớn, nhưng vẫn xa để đạt quy mô cần thiết đe dọa mật mã của Bitcoin.

Thậm chí, giám đốc phần cứng lượng tử của IBM đã lưu ý rằng việc đạt được máy tính lượng tử thực sự “hữu ích” có thể đòi hỏi kiến trúc mới để kết nối chip lại thành các hệ thống mô-đun lớn hơn.

Hình ảnh 3D của bộ xử lý lượng tử “Osprey” 433–qubit của IBM, được giới thiệu vào năm 2022. Các bộ xử lý lượng tử như thế này đánh dấu tiến bộ đáng kể về số lượng qubit, nhưng các chuyên gia nói cần hàng triệu qubit được sửa lỗi để phá vỡ mã hóa bảo vệ Bitcoin và các tiền mã hóa khác. (Hình ảnh: IBM/Connie Zhou qua Reuters)

Vì vậy, trong khi máy tính lượng tử đang tiến bộ nhanh chóng, nó không phải là phép thuật. Chúng ta chưa đạt đến một điểm nơi một máy tính lượng tử xách tay có thể ngồi trên bàn làm việc và phá vỡ mọi mã trong vài giây. Các cuộc trình diễn “ưu thế lượng tử” cho đến nay, bao gồm cả các nghiên cứu của Google và Trung Quốc, liên quan đến các nhiệm vụ chuyên biệt cao với ảnh hưởng thực tế tối thiểu. “Lợi thế lượng tử” trong các ứng dụng thực tế là cột mốc tiếp theo, và ngay cả những dự đoán lạc quan cũng đưa ra rằng còn vài năm nữa mới đạt được.

Hiện tại, máy tính lượng tử vẫn là các thí nghiệm trong phòng thí nghiệm và các nguyên mẫu dựa trên đám mây, chủ yếu giải quyết các vấn đề ngách. Tuy nhiên, quỹ đạo của chúng rất rõ ràng: khả năng đang được cải thiện, và khi chúng có thể giải quyết các vấn đề hữu ích mà máy tính cổ điển không thể, các tác động lan tỏa sẽ được cảm nhận trong nhiều ngành công nghiệp – bao gồm cả tiền mã hóa.

Tại sao mã hóa của Bitcoin có thể không là mãi mãi

Bitcoin thường được mô tả là “không thể bị hack,” và cho đến nay mã hóa cốt lõi của nó đã đáp ứng được tiếng tăm đó. Tại trung tâm của sự an toàn của Bitcoin là thuật toán chữ ký số đường cong Elliptic (ECDSA), một sơ đồ mật mã có từ những năm 1980 cho phép người dùng chứng minh quyền sở hữu tài sản. Đây là cách nó hoạt động: bạn kiểm soát một số bí mật gọi là khóa bí mật, và từ khóa bí mật đó bạn có thể tạo ra một khóa công khai bằng cách nhân nó với một đường cong elliptic cố định (một dạng hàm toán học một–chiều).

Khóa công khai có thể được chia sẻ rộng rãi – nó được băm để tạo ra địa chỉ Bitcoin của bạn – trong khi khóa bí mật chỉ được bạn biết. Nếu bạn muốn chi tiêu bitcoin của mình, bạn tạo một chữ ký số với khóa bí mật của mình; mạng sử dụng khóa công khai của bạn để xác minh chữ ký đó và do đó xác thực giao dịch.

Điều quan trọng là, quá trình này là một con đường một chiều: cho khóa công khai, không có cách khả thi nào cho một máy tính cổ điển tính toán khóa bí mật tương ứng. Như nhà nghiên cứu Bitcoin Nic Carter đã nói, mô hình an ninh của Bitcoin dựa trên giả thiết một bài toán toán học một chiều “dễ tính toán theo một hướng và không thể đảo ngược” với máy tính cổ điển. Trên thực tế, việc thử bẻ khóa khóa bí mật 256–bit của ai đó với một máy tính thông thường sẽ mất hàng tỷ năm – thực tế không thể.

Máy tính lượng tử đe dọa lật đổ sự bất đối xứng này. Năm 1994, nhà toán học Peter Shor đã khám phá ra một thuật toán lượng tử (thích hợp gọi là thuật toán Shor) có thể giải quyết hiệu quả loại bài toán toán học đang hỗ trợ ECDSA. Cụ thể, thuật toán Shor có thể thực hiện phân tích số nguyên tố và tính toán logarit rời rạc nhanh hơn theo cấp số nhân so với bất kỳ thuật toán cổ điển nào đã biết. Vấn đề logarit rời rạc trên các đường cong elliptic (thứ đảm bảo ECDSA) gần gũi với các nhiệm vụ này. Nói bằng ngôn ngữ đơn giản, một máy tính lượng tử tương lai chạy thuật toán Shor có thể lấy khóa bí mật Bitcoin từ khóa công khai của nó, phá vỡ sự an toàn cơ bản của ECDSA.

Tất cả những gì kẻ tấn công cần là khóa công khai của nạn nhân – điều này, trong Bitcoin, thường trở nên dễ thấy trên chuỗi khối bất cứ khi nào người dùng đó thực hiện một giao dịch. Khi một kẻ tấn công lượng tử có thể tính toán khóa bí mật, họ có thể chi tiêu các đồng tiền trong ví đó theo ý muốn. Mật mã “không thể phá vỡ” sẽ đột nhiên trở nên khá dễ phá vỡ. David Carvalho, CEO của công ty an ninh mạng Naoris Protocol, đã giải thích rằng nếu điều này xảy ra, nó sẽ xuất hiện như thể các ví đang được truy cập hợp pháp: “Mọi thứ sẽ trông như là truy cập hợp pháp... Bạn thậm chí sẽ không biết” một vụ trộm cắp được thúc đẩy bởi lượng tử, vì kẻ trộm sẽ tạo ra chữ ký hợp lệ y như chủ sở hữu thật.

Không chỉ là thuật toán chữ ký bị đe dọa. Bitcoin còn dựa vào các hàm băm mã hóa, chủ yếu là SHA–256, trong quá trình khai thác và tạo địa chỉ. Mặc dù hàm băm không bị đe dọa trực tiếp bởi các thuật toán lượng tử như mật mã khóa công khai, chúng không hoàn toàn miễn nhiễm. Máy tính lượng tử có thể sử dụng thuật toán của Grover để tăng tốc tìm kiếm va chạm hàm băm hoặc tìm hình ảnh tiền mã hóa cụ thể. Thuật toán của Grover cung cấp một sự tăng tốc bậc bốn cho các vấn đề tìm kiếm mạnh bạo.

Trong bối cảnh khai thác Bitcoin (vốn là một tìm kiếm mạnh bạo). Cuộc chạy đua để tìm một hàm băm SHA–256 dưới một mục tiêu nhất định), một máy tính lượng tử với thuật toán Grover có thể lý thuyết khai thác nhanh hơn rất nhiều so với các máy tính cổ điển. May mắn thay, lợi thế của Grover không phá hoại như của Shor. Nó sẽ hiệu quả giảm một nửa sức mạnh của một thuật toán băm: SHA–256, có đầu ra 256–bit, sẽ có độ bảo mật giảm xuống còn khoảng 128–bit dưới cuộc tấn công lượng tử. Mức độ bảo mật 128–bit vẫn còn khá mạnh – so sánh, mã hóa AES 128-bit ngày nay được coi là tiêu chuẩn quân sự.

Tuy nhiên, nếu phần cứng lượng tử trở nên mạnh mẽ, thậm chí sự tăng tốc độ theo bậc hai đó cũng có thể mang lại lợi thế lớn cho kẻ tấn công được trang bị lượng tử trong khai thác Bitcoin, có thể dẫn đến một cuộc tấn công 51% hoặc các gián đoạn khác. Đây là một mối đe dọa ít nghiêm trọng hơn so với việc phá vỡ chữ ký (vì độ khó khai thác và các yếu tố khác có thể điều chỉnh), nhưng vẫn là một phần trong mối lo ngại.

Tóm lại, mật mã của Bitcoin được thiết kế trong thời kỳ chỉ có máy tính cổ điển tồn tại. Các nhà thiết kế giả định một số vấn đề toán học là không thể giải quyết được (như tìm một khóa riêng tư cho trước một khóa công khai). Máy tính lượng tử lật ngược giả định đó. Với đủ qubit và các thuật toán chính xác, những điều từng không thể có thể trở thành khả thi. “Bitcoin cần bảo vệ quỹ tiền của mọi người trong các quy mô thời gian thế hệ,” như nhà mật mã Ethan Heilman đã lưu ý – nghĩa là nó phải chịu đựng không chỉ máy tính của ngày hôm nay mà còn của tương lai.

Sự thật khắc nghiệt là mã hóa bảo vệ Bitcoin và nhiều loại tiền mã hóa khác “có thể không bền vững mãi mãi” trước sự tiến bộ của lượng tử. Đó là lý do tại sao vấn đề này, từng được thảo luận lý thuyết, hiện đang được xem xét nghiêm túc hơn khi các phòng thí nghiệm lượng tử tiến gần hơn đến việc chế tạo các máy có khả năng phá vỡ ECDSA và các mật mã cũ khác.

Kịch bản “Tấn công Lượng tử”: Điều gì sẽ xảy ra nếu nó đã xảy ra?

Một khía cạnh đáng sợ của cuộc tấn công lượng tử vào Bitcoin là nó có thể diễn ra trong im lặng, mà không có dấu hiệu rõ ràng của sự xâm nhập. Nếu một máy tính lượng tử đủ mạnh để phá khóa của Bitcoin xuất hiện hôm nay, có thể các đồng tiền có thể bắt đầu di chuyển từ các ví và không ai có thể nhận ra ngay lập tức rằng các giao dịch đó là gian lận. “Nếu một máy tính lượng tử có khả năng phá mã hóa hiện đại được ra mắt hôm nay, Bitcoin có thể bị tấn công – và không ai sẽ biết,” Carvalho cảnh báo trong một cuộc phỏng vấn.

Đó là vì kẻ trộm lượng tử không cần phải hack mạng hay tạo ra đồng tiền giả; họ đơn giản chỉ cần phá khóa riêng tư của các tài khoản mục tiêu và sử dụng chúng để tạo các giao dịch hợp lệ. Đối với blockchain, các giao dịch này trông giống như bất kỳ người dùng nào khác ký tên bằng khóa của họ.

Hãy tưởng tượng thức dậy và thấy rằng một địa chỉ Bitcoin lâu đời – một địa chỉ không động đến trong một thập kỷ – đột nhiên gửi tất cả BTC của nó tới một ví không rõ nguồn gốc. Các nhà phân tích trên chuỗi có thể tự hỏi liệu một chủ sở hữu bị mất tích lâu đã trở lại, nhưng trong một kịch bản đánh cắp lượng tử, có thể là một kẻ tấn công đã tính toán khóa riêng tư cho địa chỉ đó và làm cạn kiệt nó. Blockchain sẽ tiếp tục hoạt động bình thường, các khối được khai thác và các giao dịch được xác nhận, trong khi đằng sau hậu trường quyền sở hữu một số đồng tiền đã âm thầm thay đổi tay. Như Carvalho đã đặt vấn đề, “Bạn sẽ chỉ thấy những đồng tiền đó di chuyển như thể chủ sở hữu của chúng quyết định tiêu dùng.” Sẽ không có dấu hiệu lỗi hay cảnh báo rõ ràng nào trong bản ghi sổ cái.

Những đồng tiền nào sẽ có nguy cơ cao nhất? Các chuyên gia chỉ ra các ví lâu đời nhất và ít hoạt động nhất như là những mục tiêu chính. Kapil Dhiman, người sáng lập startup hậu lượng tử Quranium, lưu ý rằng các địa chỉ Bitcoin đầu tiên (bao gồm cả kho lưu trữ huyền thoại của Satoshi Nakamoto) đã sử dụng các thực hành mật mã ít an toàn hơn theo tiêu chuẩn hiện nay.

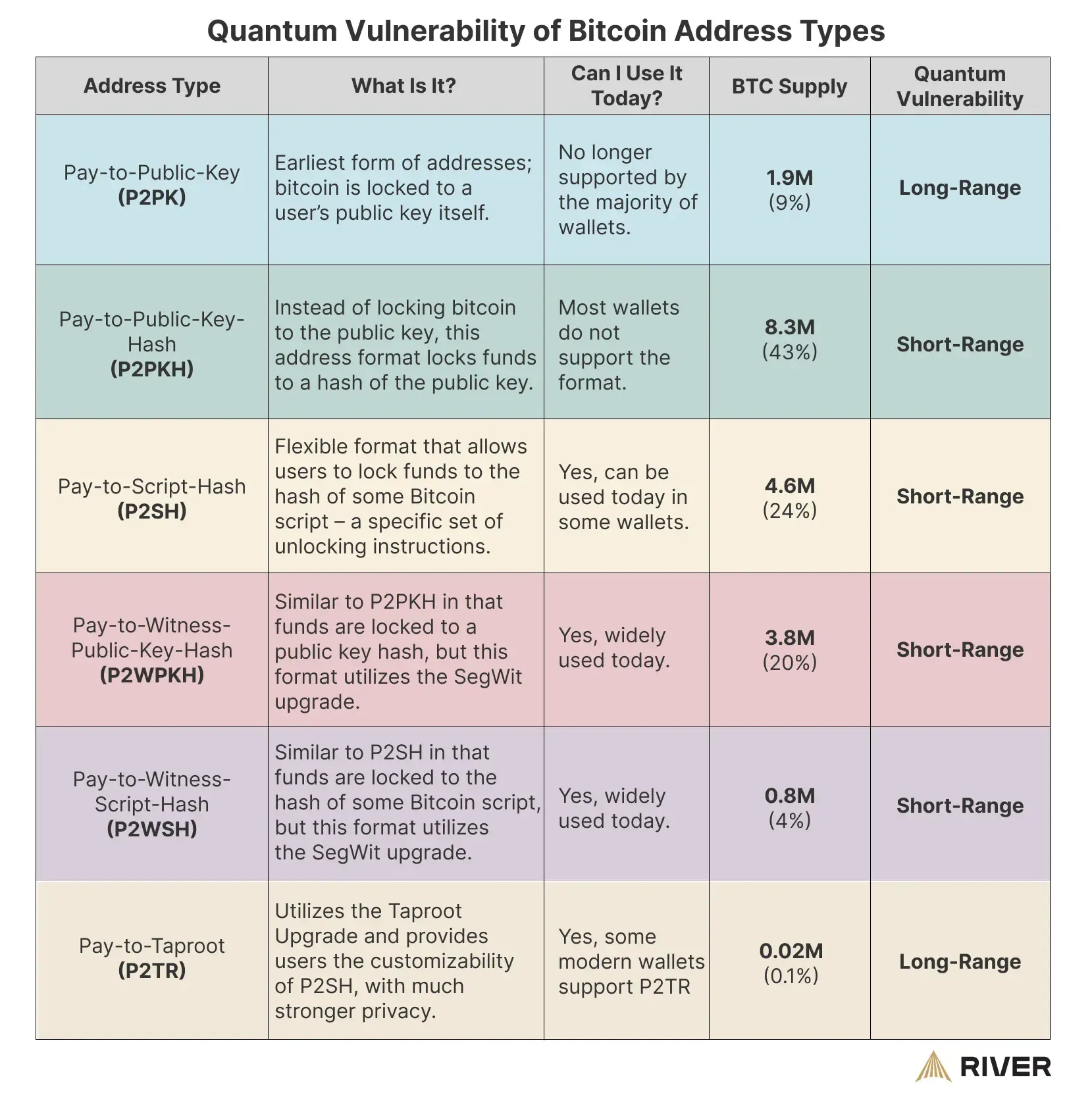

Ví dụ, nhiều đồng tiền đầu tiên được giữ trong các địa chỉ P2PK nơi khóa công khai được hiển thị trực tiếp trên chuỗi (khác với kiểu P2PKH hiện đại che giấu khóa công khai phía sau một hàm băm cho đến khi nó được tiêu dùng). “Các đồng tiền của Satoshi sẽ như những con vịt ngồi chờ,” Dhiman nói với Cointelegraph, ám chỉ đến khoảng 1 triệu BTC được tin là đã được khai thác bởi người sáng tạo của Bitcoin. Nếu các đồng tiền đã lâu không hoạt động này đột nhiên di chuyển, nó sẽ phá tan sự tự tin – mọi người có thể cho rằng hoặc là Satoshi đã trở lại hoặc đã có một kẻ tấn công lượng tử, và bất kỳ kịch bản nào cũng sẽ gây bất ổn lớn.

Ngoài Satoshi, bất kỳ ví nào đã sử dụng lại địa chỉ hoặc tiết lộ khóa công khai của mình đều nằm trong danh mục dễ tổn thương. Một nghiên cứu của Deloitte đã ước tính rằng tới năm 2022, khoảng 25% Bitcoin đang lưu hành có thể được coi là “không an toàn” trước một cuộc tấn công lượng tử vào các thuật toán chữ ký. Điều này bao gồm các đồng tiền ở các địa chỉ kiểu cũ và bất kỳ địa chỉ nào đã được sử dụng nhiều hơn một lần (do đó đã tiết lộ khóa công khai). Ngược lại, khoảng 75% đồng tiền nằm trong các địa chỉ “an toàn” (ít nhất cho đến khi những địa chỉ đó bị tiêu tốn). Theo thời gian, tuy nhiên, thậm chí các địa chỉ an toàn trở nên không an toàn khi chủ sở hữu của chúng thực hiện giao dịch, vì hành động tiêu dùng thường tiết lộ khóa công khai trong chữ ký giao dịch.

Điều gì sẽ xảy ra ngay lập tức nếu các vụ trộm lượng tử âm thầm bắt đầu? Có thể là hỗn loạn. Người dùng có thể nhận thấy các ví có giá trị cao bị làm cạn kiệt và bán tháo hoảng loạn, gây ra sự sụp đổ giá. Nhưng việc căn cứ sẽ rất khó – đó là hack lượng tử, hay chỉ là một hacker đã lấy được khóa của ai đó theo cách truyền thống hơn? Theo thiết kế, bằng chứng của một cuộc tấn công lượng tử có thể ẩn trong tầm mắt. “Khi bạn nghĩ rằng bạn đang thấy một máy tính lượng tử ngoài đó, nó đã kiểm soát trong nhiều tháng,” Carvalho cảnh báo, ám chỉ rằng khi công chúng nghi ngờ một cuộc tấn công như vậy, kẻ thù có thể đã đánh cắp một tài sản lớn trong im lặng.

Trong một phép ẩn dụ đầy suy ngẫm, ông so sánh với các nhà giải mã mã của Đồng minh trong Thế chiến II người đã phá mã Enigma. Họ giữ bí mật sự đột phá đó, thậm chí cho phép một số cuộc tấn công thành công, để không thông báo cho người Đức rằng Enigma đã bị phá vỡ. Một diễn viên cấp quốc gia với một máy tính lượng tử có thể tương tự thích khai thác mật mã của Bitcoin một cách bí mật càng lâu càng tốt, hơn là công bố khả năng của họ.

Điều quan trọng cần nhấn mạnh là cho đến nay, kịch bản này vẫn chỉ là lý thuyết. Không có bằng chứng công khai rằng ai đã có một máy tính lượng tử có khả năng như vậy – “sự đồng thuận trong cộng đồng khoa học, nghiên cứu và quân đội là không phải là trường hợp đó,” Carvalho lưu ý. Nhưng ông cũng thêm một ghi chú cảnh báo: “nó không-phải là lần đầu tiên mật mã đẳng cấp thế giới bị phá không công khai.” Cho đến khi một kẻ thù thể hiện điều đó, chúng ta hoạt động dựa trên giả định rằng Bitcoin là an toàn.

Dù vậy, khả năng đơn thuần của một cuộc tấn công lượng tử không thể phát hiện được đủ để đảm bảo sự đề phòng cao độ. Đây là lý do tại sao một số chuyên gia bảo mật coi mối đe dọa lượng tử không phải là khoa học viễn tưởng mà là một vấn đề kỹ thuật khẩn cấp; như một nhà nghiên cứu đã nói, “Có một kế hoạch.” Nếu chúng ta đợi cho đến khi tiền xu bắt đầu biến mất một cách bí ẩn để phản ứng, sẽ có thể quá muộn để kềm chế thiệt hại.

Dòng thời gian: Chúng ta đang gần tới mối đe dọa lượng tử thực sự như thế nào?

Câu hỏi trị giá hàng tỷ đô la: Khi nào máy tính lượng tử thực sự trở nên đủ mạnh để đặt ra mối đe dọa thực sự cho mật mã của Bitcoin? Câu trả lời bạn sẽ nhận được từ các chuyên gia rất đa dạng – từ “có thể trong một thập kỷ hoặc hai” đến “không trong đời của chúng ta” đến “sớm hơn bạn nghĩ.” Sự đồng thuận khoa học có xu hướng đặt mối đe dọa ít nhất 10+ năm xa, nhưng kèm theo một số điều kiện lớn và ý kiến thiểu số.

Một điểm tham khảo hữu ích là công việc của các cơ quan an ninh quốc gia và các tổ chức tiêu chuẩn. Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST), đơn vị dẫn đầu về mật mã hậu lượng tử, khuyến nghị các tổ chức chuyển sang các thuật toán chống lượng tử vào năm 2035 như một biện pháp phòng ngừa. Điều này không phải vì họ kỳ vọng một máy tính lượng tử có ý nghĩa mật mã vào năm 2035 mà bởi vì rủi ro "thu thập ngay-thời điểm này, giải mã sau đó": các kẻ thủ địch có thể đang ghi lại dữ liệu được mã hóa ngay bây giờ (hoặc thu thập khóa công khai từ chuỗi khối ngay bây giờ) để giải mã một khi họ có một chiếc máy lượng tử trong tương lai.

Dòng thời gian của NIST ám chỉ rằng vào những năm 2030, các máy tính lượng tử có thể đủ gần để phá vỡ một số mã hóa mà độ bảo mật dữ liệu dài hạn có thể bị đe dọa. Tuy nhiên, một số nội bộ tiền điện tử chỉ ra rằng Bitcoin có thể không đối mặt với cùng một tính cấp thiết như, ví dụ, các liên lạc được mã hóa. Charles Guillemet, CTO của Ledger, lưu ý rằng hướng dẫn 2035 của NIST là về tính bí mật hướng tới tương lai (bảo vệ các bí mật ngày nay chống lại việc giải mã ngày mai), trong khi các giao dịch Bitcoin không có ý định giữ bí mật ngay từ đầu. Theo quan điểm của ông ấy, sự phơi bày cụ thể của Bitcoin chủ yếu là giới hạn trong kịch bản của việc đánh cắp khóa ngay trên không (thay vì giải mã lại các thông điệp cũ), cung cấp thêm một chút thời gian đệm.

Nhìn vào tình trạng của phần cứng lượng tử: lộ trình của IBM dự kiến các bộ xử lý lượng tử với vài nghìn qubit vào năm 2033, vẫn còn xa so với hàng triệu qubit cần thiết để phá khóa 256–bit của Bitcoin. Cho đến nay, chip lượng tử lớn nhất đã được công bố là Osprey 433 qubit của IBM (2022), và IBM đặt mục tiêu vượt qua mốc 1.000 qubit với một con chip gọi là Condor vào năm 2023–2024, và tiếp tục mở rộng từ đó. Google, về phần mình, đã nói về việc xây dựng một máy tính lượng tử sửa lỗi hữu ích vào cuối thập kỷ (khoảng năm 2029) – về cơ bản là một máy có thể liên tục chạy các thuật toán lượng tử một cách đáng tin cậy nhờ vào việc sửa lỗi.

Những dòng thời gian này đầy tham vọng, nhưng không được đảm bảo. Đáng chú ý, thậm chí hàng nghìn qubit là không đủ để phá Bitcoin; những qubit đó cũng cần phải ưu việt về chất lượng (lỗi thấp) và các thuật toán cần phải được tối ưu hóa. Một nghiên cứu học thuật đã ước tính rằng một máy tính lượng tử sẽ cần khoảng 13 triệu qubit để phá một khóa riêng tư Bitcoin trong 24 giờ sử dụng thuật toán Shor. Số lượng 433 của hôm nay hoặc thậm chí 1.000 qubit thực sự chỉ là một giọt nước trong biển.the implementation of new security protocols across their infrastructure without the decentralized coordination challenges faced by cryptocurrencies. As a result, these institutions often have the resources and authority to invest aggressively in defending against quantum threats.

In contrast, the decentralized nature of cryptocurrencies means that consensus is required to update protocols, making rapid changes more difficult. While some crypto projects have proactively embraced post-quantum cryptography, the broader community progresses more cautiously, weighing the trade-offs between security, performance, and practicality.

Crypto's grassroots and open-source development model excels at fostering innovation but sometimes struggles with swift, unified action. This creates both opportunities and challenges as the community works to pioneer solutions that are robust enough to face future quantum challenges.

Ultimately, both the traditional finance sector and the crypto community recognize the importance of preparing for a quantum future. Governments and large institutions may have the advantage in terms of speed and resources, but the decentralized crypto ecosystem brings diverse perspectives and revolutionary thinking that could lead to novel approaches to quantum security.

The coming years will be crucial for establishing quantum-resilient infrastructures across all sectors. With a shared goal of protecting data and transactions from quantum threats, cross-industry collaboration and research will play vital roles in building a secure digital future.Upgrades bảo mật từ trên xuống dưới. Ngược lại, tiền mã hóa được thiết kế với tính phi tập trung, điều này khiến cho việc chuyển đổi được phối hợp trở nên phức tạp hơn.

Lấy ví dụ về ngành ngân hàng: JPMorgan Chase đã chủ động ứng phó đáng kể. Ngoài thí nghiệm phân phối khóa lượng tử đã được đề cập trước đó, JPMorgan còn có một "Phòng thí nghiệm Tương lai" cho các công nghệ lượng tử. Marco Pistoia, người đứng đầu phòng thí nghiệm đó, cho biết ngân hàng đang chuẩn bị "cho việc giới thiệu các máy tính lượng tử chất lượng sản xuất" chính xác vì chúng có thể "thay đổi bối cảnh bảo mật của các công nghệ như blockchain và tiền mã hóa trong tương lai gần". JPMorgan không chờ đợi một tình trạng khẩn cấp; họ đang kiểm tra các phòng vệ ngay bây giờ. Tương tự, mạng lưới ngân hàng toàn cầu SWIFT đã khởi động các chương trình huấn luyện và hội thảo về bảo mật hậu lượng tử cho các tổ chức thành viên của mình.

Các công ty như IBM và Microsoft hiện đã cung cấp các tùy chọn mã hóa an toàn lượng tử trong các sản phẩm đám mây của họ, để các công ty có thể bắt đầu mã hóa dữ liệu với các thuật toán như Kyber hoặc Dilithium từ trước. Chính phủ Hoa Kỳ đã thông qua Đạo luật Chuẩn bị An ninh mạng cho Máy tính Lượng tử (cuối năm 2022), yêu cầu các cơ quan liên bang bắt đầu lập kế hoạch chuyển hệ thống của họ sang mật mã hậu lượng tử. Năm 2015, thậm chí NSA (tổ chức đã giúp phát triển các tiêu chuẩn mã hóa của Hoa Kỳ trong lịch sử) đã công bố kế hoạch chuyển sang các thuật toán kháng lượng tử – một tín hiệu mạnh mẽ cho ngành công nghiệp và học thuật để bắt đầu hành động.

Bây giờ so sánh với trạng thái của hầu hết các mạng lưới tiền mã hóa: Bitcoin, Ethereum, và đa số các altcoin vẫn dùng chữ ký RSA, ECDSA, hoặc EdDSA và các băm tiêu chuẩn (SHA–2, SHA–3, v.v.). Vẫn chưa có sự di cư khẩn cấp nào. Một phần lý do là như chúng ta đã thảo luận, nhiều người trong cộng đồng tin rằng mối đe dọa chưa thực sự cận kề. Một phần khác là thách thức về sự đồng thuận: để thay đổi thuật toán chữ ký của Bitcoin, chẳng hạn, về cơ bản mỗi người tham gia mạng lưới cần phải đồng ý (hoặc ít nhất là một siêu đa số, nếu thực hiện qua soft fork).

Đó là một quy trình chậm bao gồm các đề xuất, mã hóa, thử nghiệm và thuyết phục cộng đồng người dùng toàn cầu. "Tài chính truyền thống thực sự đang đi trước," như Carvalho của Naoris quan sát. "Họ có kiểm soát trung ương, ngân sách và một cơ quan đơn lẻ có thể thúc đẩy các nâng cấp. Crypto không có điều đó. Mọi thứ cần sự đồng thuận." Nói cách khác, Jamie Dimon có thể nói với đội bảo mật của JPMorgan "chúng ta sẽ chuyển tất cả các liên lạc nội bộ sang mã hóa hậu lượng tử vào năm tới" và việc đó có khả năng sẽ xảy ra.

Không có nhân vật tương đương trong Bitcoin có thể đơn phương quyết định một bản nâng cấp mã hóa – theo thiết kế, điều đó không thuộc về chỉ riêng ai. Tuy nhiên, chúng ta đang thấy một số động thái trong lĩnh vực tiền mã hóa. Việc các nhà phát triển Bitcoin đang soạn thảo các đề xuất giảm thiểu lượng tử hiện nay (vào năm 2023–2025) cho thấy khoảng cách đã được hiểu. Và một số công ty tiền mã hóa đang tham gia vào nỗ lực chung về PQC. Chẳng hạn, các công ty bảo mật blockchain và các hợp tác học thuật đang khám phá sự nhanh nhạy của tiền mã hóa – thiết kế các giao thức có thể dễ dàng thay thế các nguyên tắc mật mã trong tương lai. Kịch bản lý tưởng là làm cho các mạng lưới blockchain linh hoạt như trình duyệt web, có thể (về lý thuyết) triển khai mã hóa mới qua các bản cập nhật khi cần thiết. Nhưng việc làm cho hàng triệu node phi tập trung cập nhật là một thách thức lớn hơn nhiều so với cập nhật, chẳng hạn như Google Chrome hoặc Firefox trên các thiết bị người dùng.

Một điểm tương phản khác là bề mặt rủi ro. Tài chính truyền thống dựa rất nhiều vào mã hóa để liên lạc an toàn (TLS cho các trang web ngân hàng, VPN, nhắn tin an toàn, v.v.), tất cả có thể bị phá vỡ bởi một cuộc tấn công lượng tử. Do đó, các ngân hàng không chỉ đối mặt với mối đe dọa của việc trộm tiền mã hóa mà còn có thể là việc tiết lộ dữ liệu khách hàng nhạy cảm và các giao dịch tài chính nếu mã hóa bị phá vỡ. Điều này mang lại cho họ động lực lớn để nâng cấp mọi thứ liên quan đến mã hóa.

Tiền mã hóa có một nguy cơ hẹp hơn nhưng nghiêm trọng hơn: tính toàn vẹn của chính đồng tiền. Một cuộc tấn công lượng tử vào tiền mã hóa không tiết lộ thông tin bí mật (vì các blockchain là công khai), nhưng có thể làm suy yếu quyền sở hữu và niềm tin vào hệ thống. Theo một nghĩa nào đó, rủi ro tiền mã hóa là "tất cả hoặc không có gì" – hoặc thuật toán của đồng tiền bị phá vỡ và sự hỗn loạn xảy ra, hoặc không. Trong khi đó, các ngân hàng có thể sống sót qua một số vi phạm nhưng sẽ phải đối mặt với những tổn thất về quyền riêng tư hay tài chính lớn nếu họ kéo dài hàng phòng vệ về PQC.

Thú vị là một số cộng tác đang nổi lên giữa tài chính truyền thống (tradfi) và tiền mã hóa (crypto) về vấn đề này. Mạng lưới blockchain an toàn lượng tử của JPMorgan có thể được coi là một trường hợp sử dụng blockchain riêng tư, nhưng công nghệ này cũng có thể cung cấp thông tin cho các chuỗi công khai. IBM, một đơn vị lớn trong cả blockchain doanh nghiệp và máy tính lượng tử, có thể sẽ giúp kết nối các giải pháp vào thế giới blockchain mã nguồn mở. Và các chính phủ có thể áp đặt các tiêu chuẩn – chẳng hạn, ai cũng có thể tưởng tượng một quy định tương lai rằng bất kỳ loại tiền mã hóa nào được sử dụng bởi các ngân hàng hoặc giao dịch trên các sàn giao dịch được quản lý phải chống lượng tử từ một ngày nhất định. Điều đó sẽ thúc đẩy các dự án phi tập trung thích nghi hoặc đối mặt với việc bị loại bỏ.

Tóm lại, thế giới tài chính truyền thống đã bắt đầu chuyển đổi hậu lượng tử một cách nghiêm túc, tận dụng cấu trúc tập trung của họ để làm điều này. Thế giới tiền mã hóa thì tụt lại không phải do thiếu hiểu biết mà do khó khăn vốn có trong việc thực hiện các thay đổi giao thức trong một môi trường phi tập trung và có thể là một sự cảm thấy rằng mối nguy hiểm chưa thực sự gần kề. Thách thức trước mắt là tăng tốc độ di chuyển của tiền mã hóa mà không làm suy yếu các phẩm chất (phi tập trung, ổn định) làm cho nó có giá trị. Nó là một sự cân bằng tinh tế của việc không kêu cứu quá sớm so với việc không chôn đầu trong cát. Phần tiếp theo sẽ đi sâu vào cách Bitcoin có thể tiếp cận điều này trên thực tế, điều này minh họa chỉ thấy quy trình quản trị phức tạp như thế nào.

Điều Gì Sẽ Xảy Ra Nếu Bitcoin Di Cư? Thách Thức Quản Trị

Giả sử cộng đồng Bitcoin cùng nhau quyết định, "Có, chúng ta cần nâng cấp mã hóa của mình để an toàn lượng tử." Điều đó sẽ thực sự diễn ra như thế nào? Đây là nơi thách thức quản trị bắt đầu. Nâng cấp Bitcoin thường được so sánh với việc sửa chữa một chiếc máy bay giữa chuyến bay – bất kỳ thay đổi nào cũng phải được thiết kế cẩn thận để không phá vỡ hệ thống khi nó đang chạy. Đối với một Bitcoin kháng lượng tử, các nhà phát triển đã đề xuất một vài hướng đi, mỗi hướng có ưu và nhược điểm riêng.

Một đề xuất chính đang được bàn tán được biết đến là BIP–360, còn được gọi là "Bitcoin Post–Quantum" hoặc "QuBit" (không nhầm lẫn với qubit, bit lượng tử). BIP–360 là một đề xuất cải tiến Bitcoin do một tác giả ẩn danh "Hunter Beast" phác thảo một kế hoạch đa giai đoạn để giới thiệu các địa chỉ và chữ ký kháng lượng tử cho Bitcoin. Ý tưởng là làm điều đó dần dần để tránh hỗn loạn. Đây là bản tóm tắt đơn giản hóa của kế hoạch:

Giai đoạn 1: Giới thiệu một định dạng địa chỉ mới, gọi là P2QRH (Pay–to–Quantum–Resistant–Hash), có thể hỗ trợ các thuật toán chữ ký hậu lượng tử khác nhau. Người dùng có thể bắt đầu tạo địa chỉ mới loại này và gửi Bitcoin đến đó. Những địa chỉ này sẽ tương thích ngược (chúng sẽ trông như bất kỳ địa chỉ nào khác đối với các nút cũ, có thể thông qua một số phiên bản hóa), vì vậy điều này có thể thực hiện như một soft fork.

Giai đoạn 2: Khi có địa chỉ P2QRH, hãy tạo động lực để mọi người sử dụng chúng. QuBit đề xuất một giảm phí trọng lượng khối (rẻ hơn 16x về phí) cho các giao dịch từ địa chỉ kháng lượng tử. Điều này tương tự như cách SegWit triển khai đã giảm phí khuyến khích việc áp dụng. Phí rẻ hơn sẽ khuyến khích các ví và người dùng di chuyển quỹ đến loại địa chỉ mới theo thời gian.

Giai đoạn 3: Phát triển một phiên bản tương thích với Taproot của các địa chỉ này, và cuối cùng tạo soft fork bắt đầu yêu cầu chữ ký kháng lượng tử cho các giao dịch mới. Tại điểm này, có lẽ sau nhiều năm áp dụng tự nguyện, cộng đồng có thể đồng ý "hoàng hôn" các địa chỉ dựa trên ECDSA cũ.

Giai đoạn 4: Trong tương lai xa, khi được xác nhận rằng mối đe dọa lượng tử đang cận kề, một soft fork cuối cùng có thể vô hiệu hóa hoàn toàn các loại chữ ký cũ, biến Bitcoin hoàn toàn hậu lượng tử cho tất cả các giao dịch từ đây trở đi.

Phương pháp giai đoạn này nhằm giải quyết quản trị một cách thực tế: đừng buộc mọi người phải thay đổi đột ngột (điều đó sẽ là một hard fork và gây tranh cãi), nhưng thay vào đó giới thiệu hệ thống mới, khuyến khích sử dụng nó và dần dần làm nó trở thành mặc định. Bằng cách sử dụng soft forks, tính tương thích ngược được duy trì – các nút cũ sẽ thấy giao dịch P2QRH như ai-cũng-có-thể-chi-tiêu (nếu không biết về các quy tắc mới) nhưng nhờ thực thi từ thợ mỏ, nó vẫn an toàn. Đây là kỹ thuật phức tạp, nhưng Bitcoin đã điều hướng các nâng cấp khó khăn như SegWit trong quá khứ.

Có một số đánh đổi và câu hỏi vẫn còn. Chữ ký kháng lượng tử lớn, vì vậy nếu rất nhiều người bắt đầu sử dụng chúng, có thể sẽ giảm số lượng giao dịch phù hợp trong một khối (do đó có thảo luận về tăng kích thước khối đã xuất hiện cùng lúc). Phiên bản hiện tại của QuBit đề xuất rằng việc sử dụng chữ ký PQ có thể làm giảm thông lượng một chút, nhưng coi đó là một mức giá chấp nhận được cho an ninh. Cũng có vấn đề về việc chọn các thuật toán an toàn lượng tử nào.

QuBit thông minh không khóa vào một thuật toán; nó hỗ trợ một vài (như SPHINCS+–256F và FALCON–1024) và cho phép người dùng chọn. Điều này bảo vệ chống lại bất kỳ thuật toán mới nào sau này được phát hiện có sai sót – một động thái khôn ngoan khi PQC còn khá mới và chưa được kiểm nghiệm như RSA/ECC. Tuy nhiên, các tùy chọn khác biệt hơn như chữ ký mạng lưới có thể giới thiệu các bất ổn riêng của chúng (ví dụ, nếu một cuộc tấn công toán học đột phá vào các mạng lưới xảy ra, đó có thể là một vấn đề; nó không phải là khả năng cao, nhưng đó là loại điều mà các nhà mật mã xem xét).

Một chiến lược thay thế là sức mạnh nhiều hơn: một hard fork để áp dụng mã hóa hậu lượng tử trên toàn bộ. Điều này sẽ đơn giản hơn khi thực hiện (chỉ cần thay đổi quy tắc tại block X để chỉ chữ ký PQ hợp lệ từ đó trở đi), nhưng về mặt chính trị và thực tiễn thì khó hơn nhiều. Hard forks có thể chia tách chuỗi nếu không phải ai cũng đồng ý.Hãy nghĩ về việc Bitcoin Cash tách ra vào năm 2017 do mâu thuẫn ý kiến.

Nếu một nhóm thiểu số đáng kể người dùng hoặc thợ mỏ từ chối một cuộc hard fork chống lại máy tính lượng tử (có thể vì họ không đồng ý về thời gian hoặc lựa chọn thuật toán), bạn có thể kết thúc với hai loại Bitcoin cạnh tranh, điều này sẽ là một cơn ác mộng về giá trị và sự tin tưởng. Vì vậy, hầu hết mọi người xem một cuộc hard fork liên quan đến lượng tử như là biện pháp cuối cùng, chỉ có thể thực hiện nếu một tình huống khẩn cấp bắt buộc và có sự đồng thuận gần như tuyệt đối vì sự cần thiết.

Chúng ta cũng nên xem xét khía cạnh người dùng: các chủ sở hữu Bitcoin thông thường sẽ cần di chuyển đồng tiền của họ đến các địa chỉ mới tại một thời điểm nào đó để đảm bảo an toàn. Miễn là họ có khóa riêng tư, họ luôn có thể chi tiêu từ địa chỉ cũ sang địa chỉ mới. Nhưng một số đồng tiền bị mất hoặc được giữ bởi những người không chú ý. Những đồng tiền đó có thể mãi mãi nằm trong các địa chỉ dễ bị tổn thương.

Một đề xuất (được đưa ra trong học thuật) là nếu tính toán lượng tử xuất hiện và một số đồng tiền chưa di chuyển, có thể có một quá trình "để vào kho" hoặc phục hồi để bảo vệ chúng (có thể thợ mỏ tạm thời đóng băng các nỗ lực trộm cắp lượng tử rõ ràng hoặc gì đó). Tuy nhiên, đó là một vấn đề gây tranh cãi vì có thể vi phạm tính chất thay thế của Bitcoin hoặc cho phép những trường hợp đặc biệt, điều mà cộng đồng sẽ không muốn thực hiện. Thực tế, nếu ai đó không nâng cấp đồng tiền của họ sau nhiều năm được cảnh báo và sau đó bị một kẻ tấn công lượng tử ăn trộm, đó chỉ sẽ là một phần của hệ quả.

Cần lưu ý rằng Ethereum và các nền tảng hợp đồng thông minh khác cũng đối mặt với thách thức quản trị tương tự. Văn hóa của Ethereum cởi mở hơn đối với việc nâng cấp (họ thường xuyên thực hiện hard fork để cải thiện), vì vậy nó có thể thực hiện nhanh chóng chuyển đổi an toàn với lượng tử nếu cần. Thậm chí có khả năng sử dụng khả năng lập trình của Ethereum để cho phép cả loại chữ ký cũ và mới tồn tại đến một điểm cắt giảm.

Một số đồng tiền thay thế như Nano, Stellar, v.v., sử dụng các sơ đồ chữ ký khác (như ed25519) cũng dễ bị tổn thương bởi lượng tử, nên chúng cũng cần nâng cấp. Đây là một vấn đề của hệ sinh thái rộng lớn. Phối hợp giữa các chuỗi không thực sự cần thiết (mỗi mạng có thể tự xử lý), nhưng hãy tưởng tượng kịch bản mà một đồng tiền lớn chuyển sang an toàn lượng tử và những người khác chưa kịp – có thể có sự thay đổi thị trường và kinh doanh chênh lệch giá liên quan đến sự an toàn được nhận thức.

Tóm lại, việc chuyển đổi một đồng tiền mã hóa sang an toàn lượng tử cũng là một quá trình xã hội như là một quy trình kỹ thuật. Nó yêu cầu các nhà phát triển viết mã, có, nhưng sau đó cũng cần thợ mỏ chấp nhận, doanh nghiệp cập nhật hệ thống của họ, nhà cung cấp ví tạo công cụ thân thiện với người dùng (để mọi người có thể dễ dàng chuyển đổi quỹ của họ sang các địa chỉ mới), và sàn giao dịch nhận ra các định dạng địa chỉ mới. Đó là một nỗ lực kéo dài nhiều năm. Thách thức trong quản trị là giữ cho mọi người đồng nhất và di chuyển theo một bước thay vì rạn nứt.

Cho đến nay, cộng đồng Bitcoin đã cho thấy khả năng vượt qua thách thức khi thực sự cần thiết (ví dụ: phản ứng trước các lỗi hoặc vấn đề mở rộng), mặc dù không thiếu kịch tính. Mối đe dọa lượng tử đang rình rập có thể thực sự đóng vai trò làm vấn đề thống nhất – không ai trong giới tiền mã hóa muốn thấy đồng tiền bị phá vỡ. Miễn là thời gian được hiểu rõ, người ta hy vọng các phe thường xuyên tranh cãi trong cộng đồng sẽ cùng nhau bảo vệ lợi ích chung của họ: tính toàn vẹn của mạng lưới.

Người Thắng, Kẻ Thua và Hậu Quả Kinh Tế

Cảnh quan tiền mã hóa sẽ trông như thế nào nếu tính toán lượng tử đạt đến mức phá vỡ mã hóa hiện tại? Đó là một kịch bản có thể tạo ra một số người thắng rõ ràng và kẻ thua, ít nhất trong thời gian ngắn hạn, và làm rung chuyển sự tin tưởng kinh tế vào tài sản kỹ thuật số.

Trước tiên, hãy cân nhắc sự kiện xấu nhất: một cuộc tấn công lượng tử đột ngột trở nên khả thi và được tung ra trên một mạng không chuẩn bị như Bitcoin. Người thua trực tiếp sẽ là niềm tin. Niềm tin vào sự an toàn của tiền mã hóa có thể biến mất qua đêm. Giá của các đồng tiền lớn có thể giảm mạnh khi các chủ sở hữu tranh nhau bán trước khi quỹ của họ bị đánh cắp. Hãy nhớ rằng, vốn hóa thị trường Bitcoin (và của các tiền mã hóa khác) không chỉ được nắm giữ bởi những người chơi cypherpunk nữa; nó được nắm giữ bởi các quỹ đầu cơ, ETFs, các công ty như Tesla, và thậm chí các quốc gia (El Salvador, ví dụ, là một trong số đó).

Một sự sụp đổ trong giá Bitcoin do thất bại về bảo mật có thể gây ra dư chấn trên các thị trường truyền thống, đặc biệt là khi ngày càng có nhiều tổ chức đầu tư. Chúng ta có thể thấy sự lan truyền tài chính rộng lớn hơn nếu, chẳng hạn, các nhà đầu tư lớn phải viết giảm giá trị các khoản nắm giữ tiền mã hóa hoặc gặp khó khăn về thanh khoản. Cụm từ "bán tháo hoảng loạn" có thể xuất hiện trong đầu.

Trong sự hỗn loạn đó, ai sẽ là "người thắng"? Rõ ràng, kẻ tấn công (nếu là một thực thể) thu được lượng lớn tiền mã hóa bị đánh cắp – nhưng việc sử dụng hoặc đổi lấy tiền mặt có thể gặp khó khăn nếu mọi người đang theo dõi các địa chỉ và các sàn giao dịch chặn địa chỉ có tiền bị đánh cắp. Thú vị hơn, bất kỳ tài sản hoặc dự án nào kháng lượng tử có thể bất ngờ trở nên có nhu cầu cao. Ví dụ, một đồng tiền ngách như QRL (Quantum Resistant Ledger) có thể tăng mạnh khi mọi người đổ xô đến thứ họ cho là an toàn. Các công ty cung cấp giải pháp mã hóa sau lượng tử có thể chứng kiến sự bùng nổ trong kinh doanh (dịch vụ của họ cần được sử dụng để bảo mật các sàn giao dịch, ví, v.v.). Ngoài ra, có thể các kho lưu trữ giá trị thay thế như vàng hoặc các loại tiền tệ fiat có thể được hưởng lợi tương đối khi tiền mã hóa tạm thời mất ánh sáng.

Tuy nhiên, dài hạn, thuật ngữ "người thắng" rất khó xác định vì nếu niềm tin vào hệ thống mật mã bị lung lay, tất cả mọi người đều gặp rắc rối. Như nhà mật mã Michele Mosca cảnh báo, nếu lượng tử phá vỡ hệ thống mã hóa của chúng ta một cách bất ngờ, "niềm tin vào cơ sở hạ tầng kỹ thuật số sẽ sụp đổ."

Chúng ta sẽ chuyển từ di cư có kế hoạch sang "quản lý khủng hoảng," điều mà ông nói "sẽ không đẹp mắt." Điều này vượt xa tiền mã hóa: hãy nghĩ đến truyền thông bảo mật, ngân hàng, internet. Vì vậy, có thể lập luận rằng những người đơn giản hóa vấn đề và chuẩn bị sẵn sàng, do đó tránh được sự gián đoạn, mới thực sự là người chiến thắng. Trong số các người chơi tiền mã hóa, điều đó có thể có nghĩa là những cộng đồng đã nâng cấp kịp thời hoặc được thiết kế với sự chú ý đến lượng tử từ ban đầu.

Hãy tưởng tượng một kịch bản mà Bitcoin, thông qua nỗ lực lớn, có thể di chuyển mượt mà sang mã hóa hậu lượng tử trước khi kẻ tấn công lượng tử đến. Trong trường hợp đó, mạng Bitcoin có thể vượt qua thời kỳ "cảnh báo lượng tử" và đi ra phía bên kia một cách mạnh mẽ. Giá trị của nó thực sự có thể được củng cố ("Bitcoin sống sót qua cuộc chuyển đổi lượng tử!" sẽ khá là tiêu đề). Các dự án nâng cấp muộn hoặc trì trệ có thể chịu thiệt. Ví dụ, nếu Bitcoin nâng cấp và một số nhánh của Bitcoin hoặc các đồng tiền nhỏ hơn không làm vậy, người dùng có thể bỏ qua những đồng yếu hơn. Có thể nghĩ đến một cuộc xoay vòng đầu tư: chuyển vốn từ bất kỳ loại tiền nào bị cho là tụt hậu trong khía cạnh an toàn lượng tử sang loại tiền đứng đầu. Đó hơi giống Y2K đối với tài chính – các công ty đã sửa phần mềm kịp thời thì ổn; những ai bỏ qua nó có thể mạo hiểm thất bại.

Chúng ta cũng phải xem xét khả năng can thiệp của chính phủ. Nếu một cuộc khủng hoảng lượng tử xảy ra, các nhà quản lý có thể bước vào mạnh mẽ. Họ có thể tạm thời ngừng giao dịch trên các sàn giao dịch tiền mã hóa (để ngăn chặn tổn thất hơn nữa), hoặc thậm chí cố gắng phối hợp một phản ứng toàn cầu – có thể thúc đẩy một tiêu chuẩn nâng cấp nhất định nhanh chóng. Chính phủ đã hoài nghi với tiền mã hóa có thể sử dụng sự kiện làm đạn dược: "Xem, thứ này không an toàn, và bây giờ hãy nhìn vào sự hỗn độn." Ngược lại, nếu cộng đồng tiền mã hóa dẫn dắt thành công thách thức lượng tử, điều đó có thể gây ấn tượng với các nhà quản lý về sự trưởng thành và khả năng phục hồi của ngành, có thể xây dựng lòng tin.

Còn về tài chính phi tập trung (DeFi) và hợp đồng thông minh? Những hệ thống đó dựa vào sự bảo mật của blockchain nền tảng. Nếu mật mã học của Ethereum bị xâm phạm, ví dụ, tất cả các hợp đồng DeFi đó có thể bị cạn kiệt bởi các kẻ tấn công lượng tử giả mạo giao dịch hoặc ăn trộm khóa để tiếp cận chữ ký đa. Toàn bộ hệ sinh thái DeFi có thể sụp đổ rất nhanh – thực tế là một chuỗi các cuộc xâm lấn ngân hàng khi mọi người dùng cố gắng rút quỹ ra trước các kẻ tấn công. Giá trị tài sản thế chấp sẽ giảm, thanh lý dồn dập. Điều này sẽ làm cho các vụ hack DeFi mà chúng ta đã thấy cho đến nay (thường do lỗi hoặc đánh cắp khóa) trông nhỏ bé hơn nhiều. Một lần nữa, những dự án chủ động – chẳng hạn một nền tảng cho vay di chuyển sang xác thực an toàn lượng tử cho việc rút tiền của người dùng hoặc một sàn giao dịch phi tập trung (DEX) sử dụng các khóa chống lượng tử cho các kiểm soát quản trị của nó – sẽ ổn hơn.

Cần lưu ý rằng một số có thể thấy một mảng sáng hoặc cơ hội. Ví dụ, thợ mỏ tiền mã hóa: nếu bằng cách nào đó chỉ vài bên có công nghệ lượng tử để khai thác, họ có thể thu được phần thưởng lớn hơn (cho đến khi độ khó điều chỉnh hoặc mạng phản ứng). Nhưng thực tế, nếu khai thác bị chi phối bởi máy tính lượng tử, chuỗi đó về cơ bản bị phá vỡ vì phân quyền đã mất. Vì vậy, đó không phải là người thắng mà là một chiến thắng phi lý cho một thực thể.

Một góc khác: ngành bảo hiểm có thể đối mặt với các khoản thanh toán nếu có bất kỳ công ty bảo hiểm nào bảo hiểm tổn thất tiền mã hóa do ăn trộm (mặc dù nhiều công ty loại trừ những sự kiện như vậy). Ngoài ra, điều này có thể tạo ra thị trường mới cho "bảo hiểm hậu lượng tử" và dịch vụ bảo mật.

Về mặt kinh tế, một sự kiện lượng tử đánh vào tiền mã hóa có thể tạm thời làm giảm giá trị của toàn bộ ngành – có thể là hàng nghìn tỷ vốn hóa thị trường bị mất trong kịch bản nghiêm trọng. Nhưng trí tuệ con người không dừng lại. Nếu mọi người vẫn thấy có ích trong tiền mã hóa (và có khả năng là như vậy – nhu cầu trao đổi giá trị phi tập trung sẽ không biến mất), ngành sẽ tái xây dựng trên các nền tảng mới và mạnh mẽ hơn. Có lẽ chúng ta sẽ thấy những câu chuyện "Crypto 2.0" với các blockchain hoàn toàn an toàn lượng tử và có thể thậm chí công nghệ lượng tử được khai thác cho các tính năng mới.

Tóm lại, trong bối cảnh gián đoạn lượng tử:

- Người thua: Bất kỳ ai nắm giữ tiền mã hóa không được bảo vệ (tức là hầu hết chúng ta hiện nay), sàn giao dịch và các tổ chức tài chính liên quan đến thị trường đang giảm, và nói chung là niềm tin vào hệ thống. Ngoài ra, về mặt kỹ thuật, các công ty tính toán lượng tử có thể đối mặt với phản ứng dữ dội vì phát hành hỗn độn, mặc dù họ cũng có thể được hưởng lợi từ sự quan tâm đối với giải pháp của họ.

- Người thắng: Những người đã đầu tư vào công nghệ mật mã hậu lượng tử sớm, các dự án chống lượng tử, có thể là những người sớm áp dụng các đồng tiền đã được nâng cấp, và các kẻ tấn công (nếu có hành vi độc hại) cho đến khi họ bị bắt hoặc chiến lợi phẩm của họ trở nên vô giá trị bởi các cuộc fork khẩn cấp hoặc...In the long run, the biggest winner could be the crypto ecosystem if it adapts successfully – because it will have demonstrated adaptability and gained a new lease on life under the most serious threat to date. The process of getting there, however, could be economically tumultuous. The old saying, “An ounce of prevention is worth a pound of cure,” rings especially true here. By investing in prevention (upgrading algorithms, practicing good key hygiene like not reusing addresses, etc.), the crypto community can save itself from having to attempt an after-the-fact cure, which would be far more painful.

Về lâu dài, người chiến thắng lớn nhất có thể là hệ sinh thái tiền điện tử nếu nó thích nghi thành công – vì nó sẽ thể hiện được khả năng thích ứng và giành được một sự sống mới dưới mối đe dọa nghiêm trọng nhất từ trước tới nay. Tuy nhiên, quá trình đến đó có thể gây ra nhiều bất ổn kinh tế. Câu nói cũ, “Một ounce phòng ngừa có giá trị hơn một pound chữa trị,” đặc biệt đúng ở đây. Bằng cách đầu tư vào việc phòng ngừa (nâng cấp thuật toán, thực hành vệ sinh khóa tốt như không tái sử dụng địa chỉ, vv), cộng đồng tiền điện tử có thể tự cứu mình khỏi phải cố gắng chữa trị sau khi xảy ra – điều đó sẽ đau đớn hơn nhiều.

Dự án Sẵn sàng cho Định lượng và Triển vọng Tương lai

Looking ahead, the intersection of quantum computing and crypto is as much an opportunity as it is a threat. It’s prompting a wave of innovation and investment in making cryptographic systems more robust. We’ve already highlighted some projects (QRL, Naoris, Quranium) that market themselves as quantum-ready. These might be considered niche now, but they offer a glimpse of how a post-quantum crypto ecosystem could function.

Trong tương lai, sự giao thoa giữa máy tính lượng tử và tiền điện tử vừa là cơ hội, vừa là mối đe dọa. Nó đã thúc đẩy một làn sóng đổi mới và đầu tư vào việc làm cho các hệ thống mã hóa trở nên mạnh mẽ hơn. Chúng tôi đã nhấn mạnh một số dự án (QRL, Naoris, Quranium) tự quảng cáo là sẵn sàng cho lượng tử. Chúng có thể được coi là thị trường ngách hiện nay, nhưng chúng cung cấp cái nhìn thoáng qua về cách thức hoạt động của hệ sinh thái tiền điện tử hậu lượng tử.

...

In the best case, average crypto users in 2035 might not even remember that there was a quantum threat; they’ll just be using Bitcoin or Ethereum as usual, under the hood protected by lattice signatures or hash-based signatures, and life goes on. Achieving that “non-event” outcome will be the result of years of hard work happening.

Trong trường hợp tốt nhất, người dùng tiền điện tử trung bình vào năm 2035 có thể thậm chí không nhớ rằng đã có một mối đe dọa lượng tử; họ sẽ chỉ sử dụng Bitcoin hoặc Ethereum như thường lệ, được bảo vệ bằng chữ ký mạng tinh thể hoặc chữ ký dựa trên hàm băm và cuộc sống vẫn tiếp diễn. Đạt được kết quả "không sự kiện" đó sẽ là kết quả của nhiều năm làm việc chăm chỉ đã diễn ra.

(Note: The English text was segmented to provide the corresponding translations for clarity, retaining the structure as much as possible and guidelines were followed regarding markdown links.)Nội dung: hiện tại (và có lẽ là một chút may mắn rằng công nghệ lượng tử không đến sớm hơn so với mong đợi).

Để kết thúc, điều phù hợp là nhắc lại thái độ thường thấy ở các chuyên gia điềm tĩnh: đừng hoảng loạn – hãy chuẩn bị. Giống như các chủ sở hữu Bitcoin dài hạn nghĩ theo khung thời gian là năm và thập kỷ, sự bảo mật của mạng cũng cần được xem xét theo quy mô thế hệ. Máy tính lượng tử là một bước ngoặt công nghệ có thể chỉ xảy ra một lần trong thế kỷ. Việc điều hướng nó sẽ đòi hỏi sự hợp tác liên ngành: các chuyên gia mã hóa để thiết kế thuật toán, các kỹ sư chuỗi khối để tích hợp chúng, các nhà lãnh đạo doanh nghiệp để tài trợ và thực hiện chúng, và đương nhiên, các nhà khoa học lượng tử để giữ cho chúng ta được thông tin về tình trạng thực tế của công nghệ (vượt ra ngoài sự cường điệu). Đây không phải là một thách thức mà một nhóm đơn lẻ có thể xử lý một mình.

Trò chơi mèo và chuột trong mã hóa sẽ tiếp tục như trước đây. Máy tính lượng tử sẽ buộc mã hóa phải tiến hóa, và nó sẽ tiến hóa. Các chuỗi khối, nếu muốn trở thành những phương tiện trao đổi giá trị cố định mà nhiều người hy vọng, cũng phải tiến hóa. Cuối cùng, câu chuyện về “không thể phá vỡ trở thành có thể phá vỡ” có thể sẽ lật ngược thành “có thể phá vỡ trở lại không thể phá vỡ”. Bằng cách đi trước mối đe dọa, cộng đồng tiền mã hóa có thể đảm bảo rằng lời hứa nền tảng của nó – bảo mật mà không cần tin tưởng tập trung – vẫn đúng, ngay cả trước những chiếc máy tính mạnh mẽ nhất mà con người từng chế tạo. Kỷ nguyên của máy tính lượng tử sẽ là một kỷ nguyên của sự thử thách và sau đó, hy vọng, là một kỷ nguyên đổi mới cho bảo mật tiền mã hóa. Thời gian để bắt đầu xây dựng tương lai đó là bây giờ.