Die Kryptowährungsrevolution versprach, die finanzielle Kontrolle an Einzelpersonen zurückzugeben und die Notwendigkeit traditioneller Banken und Vermittler zu beseitigen. Doch wie Millionen Menschen entdeckt haben, geht dieses Versprechen mit einer entmutigenden Verantwortung einher: der Notwendigkeit, die eigenen digitalen Vermögenswerte zu sichern. Im Gegensatz zum traditionellen Bankwesen, bei dem vergessene Passwörter zurückgesetzt und verlorene Karten ersetzt werden können, funktioniert die Kryptowährung nach dem unerbittlichen Prinzip, dass verlorene Schlüssel für immer verlorene Gelder bedeuten.

Die Situation bleibt kritisch für diejenigen, die nicht-kustodiale Wallets verwenden, wo der Verlust sowohl des Passworts als auch der Seed-Phrase typischerweise zu einer permanenten Unzugänglichkeit von Geldern führt. Ledger-Analysten schätzen, dass weltweit zwischen 2,3 Millionen und 3,7 Millionen Bitcoin (BTC) verloren gegangen sind, was Milliarden von Dollar an dauerhaft unzugänglichem Vermögen darstellt. Diese erschreckenden Zahlen unterstreichen eine grundlegende Herausforderung, die seit den frühesten Tagen von Bitcoin besteht: Wie können normale Menschen ihre finanzielle Souveränität sicher verwalten?

Die Antwort liegt in einer sich entwickelnden Landschaft von Wallet-Technologien, die jeweils einen anderen Ansatz zur Balance von Sicherheit, Benutzerfreundlichkeit und Kontrolle darstellen. Vom traditionellen Seed-Phrase-System, das über ein Jahrzehnt die Kryptowährung dominiert hat, bis hin zu ausgeklügelten Multi-Signatur-Vereinbarungen und hochmodernen Multi-Party-Computing-Protokollen erleben wir eine Transformation, wie digitale Vermögenswerte gesichert und zugänglich gemacht werden.

Diese Evolution spiegelt mehr als nur technologischen Fortschritt wider. Sie repräsentiert einen grundlegenden Wandel, wie wir über Vertrauen, Kontrolle und Risiko im digitalen Zeitalter denken. Da wir an der Schwelle zur massenhaften Einführung von Kryptowährungen stehen, wird das Verständnis dieser Technologien nicht nur für Krypto-Enthusiasten entscheidend, sondern für jeden, der sich auf eine Zukunft vorbereitet, in der digitale Vermögenswerte eine zentrale Rolle in der Weltwirtschaft spielen.

Die Grundlage: Verständnis von Seed Phrases

Um die Innovationen in der Wallet-Technologie zu schätzen zu wissen, müssen wir zunächst das System verstehen, das seit seiner Einführung das Rückgrat der Kryptowährung bildet: die Seed-Phrase. Denken Sie an eine Seed-Phrase als den Generalschlüssel zu einem riesigen digitalen Tresor. Eine Seed-Phrase, auch bekannt als Wiederherstellungsphrase, fungiert als Hauptschlüssel zum Zugriff auf Ihre Kryptowährungsbestände und bietet ein Sicherheitsnetz im Falle von Geräteverlust, Diebstahl oder Fehlfunktion.

Wenn Sie ein Kryptowährungs-Wallet erstellen, generieren Sie tatsächlich ein kryptografisches Schlüsselpaar, das aus einem öffentlichen Schlüssel (der als Ihre Wallet-Adresse dient) und einem privaten Schlüssel (der Eigentum beweist und das Ausgeben ermöglicht) besteht. Die Seed-Phrase ist im Wesentlichen eine menschenlesbare Darstellung Ihres privaten Schlüssels, die typischerweise aus 12 oder 24 Wörtern besteht, die aus einem standardisierten Wörterbuch ausgewählt wurden. Diese Wörter mögen zufällig erscheinen – etwas wie "verlassen Fähigkeit fähig über oben abwesend absorbieren abstrakt absurd Missbrauch Zugriff Unfall" – aber sie enthalten die mathematische Grundlage für alle Ihre Kryptowährungsadressen und -privaten Schlüssel.

Die Schönheit dieses Systems liegt in seiner Einfachheit und Universalität. Selbst wenn Sie den Zugriff auf Ihr Wallet verlieren (wie ein verlorenes Hardware-Wallet oder ein beschädigtes Handy), können Sie mithilfe einer Wiederherstellungsphrase wieder auf Ihr Wallet zugreifen. Diese gleiche Seed-Phrase kann Ihr Wallet auf jedem kompatiblen Gerät, überall auf der Welt, zu jeder Zeit wiederherstellen. Es ist eine Form der finanziellen Portabilität, die im traditionellen Banksystem unmöglich war.

Doch mit dieser Eleganz kommt eine tiefgreifende Verantwortung. Die Seed-Phrase repräsentiert die vollständige und unwiderrufliche Kontrolle über Ihr Geld. Im Gegensatz zu einem Bankkonto, bei dem Sie Ihre Identität nachweisen können, um den Zugriff wiederzuerlangen, basiert Kryptowährung auf dem Prinzip des mathematischen Beweises und nicht der vertrauenswürdigen Identität. Wenn jemand Zugang zu Ihrer Seed-Phrase erhält, kann er Ihr Wallet vollständig leeren, und es gibt keinen Kundendienst, den man anrufen könnte, keinen Betrugsschutz, auf den man sich stützen könnte, und keine Möglichkeit, die Transaktion rückgängig zu machen.

Die praktischen Implikationen dieser Verantwortung haben sich für viele Benutzer als herausfordernd erwiesen. Wir haben festgestellt, dass die Mehrheit unserer Teilnehmer erhebliche Missverständnisse über Seed-Phrases hegte, die sie erheblichen Sicherheitsrisiken aussetzen könnten – z.B. konnten nur 43% ein Bild einer Seed-Phrase richtig identifizieren, viele glaubten, sie könnten ihre Seed-Phrase zurücksetzen, wenn sie sie verloren hatten. Diese Missverständnisse deuten auf ein tieferliegendes Problem hin: die Kluft zwischen der erforderlichen Raffinesse zur sicheren Verwaltung von Seed-Phrases und dem technischen Wissen durchschnittlicher Benutzer.

Betrachten Sie allein die Speicherherausforderung. Der sicherste Ansatz erfordert, dass Sie Ihre Seed-Phrase auf Papier schreiben und an mehreren sicheren, offline Standorten aufbewahren. Einige Personen, die Kryptowährungen verwenden, bewahren ihre Seed-Phrases an Orten wie einem Bankschließfach oder einem Sicherheitsschließfach auf, um sie vor Diebstahl und potenziellen Risiken wie Feuer oder Wasserschäden zu schützen. Doch das schafft eigene Probleme: Wie balancieren Sie Redundanz gegen Exposition? Wie stellen Sie sicher, dass Ihre Familie Zugang zu Ihren Geldern hat, falls Ihnen etwas zustößt? Wie schützen Sie sich vor Naturkatastrophen, während Sie die Zugänglichkeit aufrechterhalten?

Die digitale Speicheralternative scheint attraktiv, führt jedoch zu anderen Risiken. Die Speicherung Ihrer Wiederherstellungsphrase auf einem Computer oder in der Cloud erhöht das Risiko, dass sie von Hackern oder Malware kompromittiert wird. Die Welt der Kryptowährung ist voll von Geschichten von Benutzern, die alles verloren haben, weil sie einen Screenshot ihrer Seed-Phrase gemacht, sie in ihrem Passwortmanager gespeichert oder in ihren E-Mail-Entwürfen abgelegt haben.

Noch hinterhältiger sind die psychologischen Verwundbarkeiten, die das Management von Seed-Phrases schafft. Der Betrug setzt voraus, dass unser arglistiger Passant die gesamte oder zumindest einen Teil der Kryptowährung an sich reißen möchte. Raffinierte Betrüger nutzen das mangelnde Verständnis der Benutzer über Seed-Phrases aus und schaffen ausführliche Szenarien, in denen Opfer freiwillig ihre Wiederherstellungsphrasen teilen, in dem irrigen Glauben, sie würden jemandem helfen oder eine Belohnung erhalten.

Der menschliche Faktor repräsentiert möglicherweise die größte Schwäche im Seed-Phrase-System. Menschen machen Fehler, sie vergessen Dinge, sie vertrauen den falschen Personen und sie treffen Entscheidungen unter Stress, die sie später bereuen. Obwohl 22% der Teilnehmer Seed-Phrases zu Wiederherstellungszwecken teilten, erkannten viele Teilnehmer die Bedeutung der Planung für die Kontowiederherstellung an, ergriffen jedoch keine entsprechenden Maßnahmen.

Diese Herausforderungen haben zu dem geführt, was Sicherheitsexperten den "Usability-Security-Tradeoff" nennen. Je sicherer Sie die Speicherung Ihrer Seed-Phrase machen, desto schwieriger wird ihre Nutzung. Je bequemer Sie sie machen, desto anfälliger wird sie für Diebstahl oder Verlust. Diese grundlegende Spannung hat die Entwicklung alternativer Ansätze vorangetrieben, die Sicherheit bewahren und gleichzeitig die Belastung für einzelne Benutzer reduzieren.

Doch trotz dieser Herausforderungen bleiben Seed-Phrases das Fundament der Kryptowährungs-Selbstverwahrung. Sie verkörpern das Kernprinzip der Kryptowährung: dass Einzelpersonen, nicht Institutionen, ihre eigenen Gelder kontrollieren sollten. Jede Innovation in der Wallet-Technologie muss sich mit diesem grundlegenden Konzept auseinandersetzen und versuchen, es zugänglicher, sicherer und praktischer für die breite Verwendung zu machen.

Die Evolution zur Multi-Signatur-Sicherheit

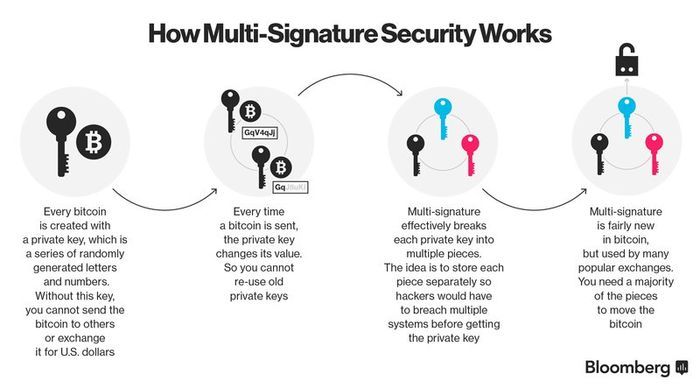

Da die Einschränkungen von Single-Signature-Wallets offensichtlich wurden, wandte sich die Krypto-Community einem aus dem traditionellen Bankwesen entliehenen Konzept zu: die Anforderung mehrerer Genehmigungen für Transaktionen. Multi-Signatur- oder "Multisig"-Wallets stellen die erste große Weiterentwicklung über das einfache Seed-Phrase-Modell hinaus dar und führen das Prinzip der verteilten Kontrolle in die Kryptowährungssicherheit ein.

Um Multisig-Wallets zu verstehen, stellen Sie sich ein Geschäftskonto vor, das zwei Unterschriften auf jedem Scheck erfordert. Dieses Dual-Control-System verhindert, dass eine einzelne Person Gelder unterschlägt, während legitime Transaktionen dennoch reibungslos ablaufen können. Ein Multi-Signatur-Wallet, auch als Multi-Signature-Wallet bezeichnet, ist eine spezialisierte Art von Kryptowährungswallet, das entwickelt wurde, um die Transaktionssicherheit zu erhöhen, indem mehrere Signaturen erforderlich sind, bevor eine Transaktion ausgeführt werden kann.

Die technische Implementierung umfasst das Erstellen einer speziellen Art von Kryptowährungsadresse, die durch mehrere private Schlüssel und nicht nur einen kontrolliert wird. Diese werden oft als M-von-N-Transaktionen bezeichnet. Beispielsweise könnten Sie ein 2-von-3-Multisig-Wallet erstellen, bei dem drei Personen private Schlüssel halten, aber nur zwei Signaturen erforderlich sind, um eine Transaktion zu autorisieren. Diese Konfiguration bietet sowohl Sicherheit als auch praktische Flexibilität.

Die Sicherheitsvorteile sind sofort offensichtlich. Bei ordnungsgemäßer Verwendung soll ein Multisig-Wallet zusätzliche Sicherheit bieten, indem es das Risiko eines einzelnen Ausfallpunkts eliminiert, das mit einem einzigen privaten Schlüssel verbunden ist. Ein Hacker müsste mehrere separate Schlüssel kompromittieren, die wahrscheinlich an verschiedenen Orten von verschiedenen Personen gespeichert sind, um Gelder zu stehlen. Dies stellt eine erhebliche Eskalation der Schwierigkeit und Koordination dar, die für einen Diebstahl erforderlich ist.

Über die Sicherheit hinaus ermöglichen Multisig-Wallets neue Formen der finanziellen Organisation, die zuvor unmöglich oder extrem kompliziert waren. Ein Startup kann ein Schatz-Wallet erstellen, bei dem große Ausgaben die Genehmigung durch mehrere Mitgründer erfordern. Organisationen können ihre Vermögenswerte mit Multi-Signatur-Genehmigungen gemeinsam verwalten, um Sicherheit und Transparenz zu gewährleisten. Familien können gemeinsame Konten für größere Anschaffungen oder Nachlassplanung einrichten. Investitionsgruppen können sicherstellen, dass kein einzelnes Mitglied unbefugte Trades durchführen kann.

Die Technologie hat sich in der Praxis bewährt. Das Safe-Multisig-Wallet ist ein sicheres Krypto-Wallet, dem Vitalik Buterin (Ethereum-Mitbegründer) und andere führende Web3-Projekte vertrauen, um über 100 Milliarden US-Dollar in Krypto-Vermögenswerten zu sichern. Dieser Grad an institutioneller Übernahme zeigt, dass Multisig über experimentelle Technologien hinausgegangen ist, um eine bewährte Lösung für die Speicherung von hochwertigen Kryptowerten zu werden. Content: Herausforderungen und Einschränkungen. Die offensichtlichste Herausforderung ist die Koordinationskomplexität. Jede Transaktion erfordert, dass mehrere Parteien verfügbar und bereit sind, zu unterschreiben. Wenn Sie 3 von 5 Unterschriften benötigen und zwei Ihrer Mitunterzeichner unterwegs sind und keinen Zugriff auf ihre Schlüssel haben, können legitime Transaktionen blockiert werden. Dieser Koordinationsaufwand kann Multisig-Wallets für den täglichen Gebrauch unpraktisch machen.

Die technische Umsetzung variiert ebenfalls erheblich zwischen verschiedenen Blockchains. Es ist schwierig für Anbieter von Multisig-Wallets, neue Ketten sicher zu unterstützen, da die wenigen Kryptowährungsprotokolle, die Multisig unterstützen, unterschiedliche Implementierungen haben. Bitcoins Multisig-Implementierung unterscheidet sich von der von Ethereum, die sich wiederum von neueren Blockchains wie Solana oder Cardano unterscheidet. Diese Fragmentierung bedeutet, dass Multisig-Lösungen oft gut auf einer Blockchain funktionieren, aber völlig unterschiedliche Implementierungen für andere erfordern.

Es stellt sich auch die Frage der Verteilung des Schlüsselmanagements. Während Multisig den Single Point of Failure eliminiert, vervielfacht es das Problem des Seed-Phrase-Managements. Statt eine einzige Seed-Phrase zu sichern, hat man nun mehrere Parteien, die jeweils für die Sicherung ihrer eigenen Schlüssel verantwortlich sind. Es ist wichtig, den Zugang zu den privaten Multisig-Schlüsseln auf verschiedene Einheiten zu verteilen. Eine Multisig-Konfiguration, bei der eine einzige Einheit mehrere private Schlüssel besitzt und sie an einem einzigen Ort speichert, entspricht im Wesentlichen einer einzelnen Schlüsselden-Wallet.

Die Benutzererfahrungen erstrecken sich über die technische Komplexität hinaus bis hin zu sozialen und organisatorischen Dynamiken. Wer kontrolliert die Schlüssel? Wie gehen Sie mit Streitigkeiten um? Was passiert, wenn einer der Schlüsselhalter nicht mehr zur Verfügung steht oder nicht mehr kooperieren will? Was ist, wenn sich Beziehungen ändern oder jemand böswillig wird? Diese menschlichen Faktoren können schwerer zu handhaben sein als die technischen Aspekte.

Trotz dieser Einschränkungen haben Multisig-Wallets ihre Nische in Szenarien gefunden, in denen die Vorteile die Komplexität überwiegen. Wenn Sie nach den besten Krypto-Multisig-Wallets suchen, sticht Sparrow Wallet durch seine umfassenden Funktionen und sein hohes Maß an Sicherheit hervor. Safe Wallet, ehemals bekannt als Gnosis Safe, ist ein beliebtes Multi-Signature-Smart-Contract-Wallet. Diese etablierten Lösungen zeigen, dass sich die Multisig-Technologie weiterentwickelt hat und praktische Anwendungen gefunden hat.

Die institutionelle Einführung der Multisig-Technologie war besonders bedeutsam. BitGo ist eine Multisig-Wallet-Lösung, die auf institutionelle Investoren und Unternehmen zugeschnitten ist. Es unterstützt eine breite Palette von Kryptowährungen und bietet Sicherheitsfunktionen in Unternehmensqualität, darunter Multi-User-Zugriff und erweiterte Richtlinienkontrollen. Diese Unternehmenseinführung hat zu Verbesserungen bei Benutzeroberflächen, Richtlinienmanagement und der Integration mit bestehenden Geschäftsprozessen geführt.

Doch selbst wenn Multisig-Wallets an Akzeptanz gewonnen haben, weisen ihre Einschränkungen auf die Notwendigkeit für ausgefeiltere Lösungen hin. Der Koordinationsaufwand, die blockchain-spezifischen Implementierungen und die sozialen Komplexitäten bei der Verwaltung mehrerer Schlüssel haben Forscher und Entwickler dazu veranlasst, Alternativen zu erkunden, die die Sicherheitsvorteile von Multisig ohne dessen operative Nachteile bieten könnten.

Der neueste Stand der Technik: Multi-Party Computation Wallets

Als das Kryptowährungs-Ökosystem reifte und die institutionelle Einführung beschleunigt wurde, wurden die Einschränkungen sowohl von Einzelsignatur- als auch Multisignaturansätzen zunehmend deutlich. Die Branche benötigte eine Lösung, die Sicherheit in Unternehmensqualität bieten konnte, ohne den operativen Aufwand traditioneller Multisig, und gleichzeitig die Prinzipien der Selbstverwahrung beibehielt, die Kryptowährungen wertvoll machen. Die Antwort entstand aus einem fortschrittlichen Bereich der Kryptographie, genannt Multi-Party Computation, oder MPC.

MPC ermöglicht mehreren Parteien – jede mit ihren eigenen privaten Daten – eine Berechnung durchzuführen, ohne jemals die privaten Daten der jeweils anderen Partei offen zu legen (oder sonstige verwandte geheime Informationen). Im Kontext von Kryptowährungs-Wallets bedeutet das, dass mehrere Parteien zusammenarbeiten können, um Transaktionen zu unterzeichnen, ohne dass eine einzelne Partei jemals Zugang zum vollständigen privaten Schlüssel hat.

Das stellt einen fundamentalen Wandel in der Art und Weise dar, wie wir über Schlüsselverwaltung denken. Traditionelle Wallets speichern irgendwo einen vollständigen privaten Schlüssel, sei es auf einem Gerät, auf Papier oder im Gedächtnis einer Person. Selbst Multisig-Wallets erfordern vollständige private Schlüssel, die von jeder Partei gehalten werden. MPC-Wallets hingegen teilen den privaten Schlüssel in mathematische Anteile auf, die unter mehreren Parteien verteilt werden, so dass keine einzelne Partei Zugriff auf den vollständigen privaten Schlüssel hat, wodurch Single Points of Failure eliminiert werden.

Der technische Ansatz von MPC liegt in der Verwendung kryptographischer Protokolle, die Berechnungen auf verschlüsselten Daten ermöglichen. Sehen Sie es als eine Möglichkeit für mehrere Personen, gemeinsam eine mathematische Gleichung zu lösen, ohne dass jemand alle Eingaben kennt. Jede Partei hält ein Stück des Puzzles, und sie können zusammenarbeiten, um gültige Signaturen zu erstellen, ohne den vollständigen Schlüssel zu rekonstruieren. Dieser Prozess erfolgt durch anspruchsvolle mathematische Techniken, die Threshold-Kryptographie und verteilte Schlüsselerzeugung umfassen.

Der Kernmechanismus der MPC-Wallets ist eine geschickte Mischung aus verteilter Schlüsselerzeugung (DKG) und Threshold-Kryptographie, zwei Säulen der modernen Kryptographie, die die Sicherheit und den Datenschutz in digitalen Transaktionen verbessern. Wenn Sie eine MPC-Wallet erstellen, generiert das System Anteilswerte des Schlüssels und nicht einen vollständigen privaten Schlüssel. Diese Anteile sind in solch einer Weise mathematisch miteinander verbunden, dass eine vordefinierte Anzahl von ihnen kombiniert werden kann, um gültige Signaturen zu erstellen, während weniger als die Schwelle keine Informationen über den Schlüssel preisgeben.

Die Sicherheitsvorteile sind erheblich. Anders als traditionelle Wallets (EOAs), die ausschließlich auf einem einzelnen privaten Schlüssel beruhen, nutzen MPC-Wallets fortgeschrittene kryptografische Technologien, um sicherzustellen, dass der private Schlüssel weder ausgesetzt noch in eine einzige Richtung gespeichert wird, was eine zusätzliche Sicherheitsschicht hinzufügt. Ein Angreifer müsste mehrere unabhängige Systeme gleichzeitig kompromittieren, um Gelder zu stehlen, und selbst dann wäre das mathematisch komplexer, als einfach eine Datei oder Seed-Phrase zu kopieren.

Vielleicht noch wichtiger ist, dass MPC-Wallets viele der Benutzerfreundlichkeitsprobleme eliminieren, die traditionelle Ansätze geplagt haben. Im Gegensatz zu Multisig-Wallets, die bei jeder Transaktion die Koordination zwischen mehreren Parteien erfordern, können MPC-Wallets so konfiguriert werden, dass ein Teil der Anteilswerte Transaktionen autorisieren kann. Dies bedeutet, dass legitime Benutzer reibungslos Transaktionen durchführen können und dennoch die Sicherheit gegen Kompromittierungen einer einzelnen Komponente aufrechterhalten werden.

Die Technologie hat schnell Anklang bei institutionellen Akteuren gefunden, die Sicherheit mit operativer Effizienz in Einklang bringen müssen. Fireblocks hat sich als Goldstandard für institutionelle MPC-Wallets etabliert. Die Plattform wird von Banken, Hedgefonds und Vermögensverwaltern aufgrund ihrer multilagigen Sicherheit, automatisierten Transaktionsworkflows und compliance-orientierten Ansatzes vertraut. Diese institutionelle Validierung zeigt, dass MPC über akademische Forschung hinausgegangen ist, um praktische Technologie für das Management großangelegter Kryptowährungsoperationen zu werden.

Die Blockchain-Kompatibilitätsvorteile von MPC sind besonders bedeutsam. Das hausintern bei Coinbase entwickelte MPC-System unterstützt sowohl ECDSA- als auch EdDSA-Protokolle. Dies bedeutet, dass die Wallet kryptografische Signaturen für fast jede Blockchain handhaben kann und Benutzer keine Gas-Transaktionen bezahlen müssen, da es keinen Overhead gibt. Im Gegensatz zu Multisig-Implementierungen, die spezifisch für die Architektur jeder Blockchain gebaut werden müssen, sind MPC-Signaturen auf der Blockchain-Ebene nicht von regulären Signaturen zu unterscheiden.

Diese universelle Kompatibilität ist entscheidend, da das Kryptowährungs-Ökosystem zunehmend multi-chain wird. Anders als Multisig findet MPC off-chain statt, wobei nur eine einzige Signatur on-chain übertragen wird. Es ist datensparend, was bedeutet, dass es billiger und schneller auszuführen und dabei wesentlich sicherer ist. Benutzer können mit derselben MPC-Wallet-Infrastruktur Vermögenswerte über Dutzende verschiedener Blockchains hinweg verwalten, ohne die spezifischen Multisig-Implementierungen jeder Kette verstehen zu müssen.

Die Verbesserungen der Benutzererfahrung gehen über die technische Kompatibilität hinaus zu grundlegenden Verbesserungen der Benutzerfreundlichkeit. Viele MPC-Wallets eliminieren Seed-Phrasen vollständig und verwenden stattdessen alternative Wiederherstellungsmethoden. Web3Auth: Wallet-as-a-Service-Infrastruktur, die sowohl für dedizierte Entwickler als auch für Endbenutzer freundlich ist, verwendet MPC-Technologie, um die Sicherheit für Benutzer ohne die Notwendigkeit von Seed-Phrasen zu verbessern. Dies stellt eine potenzielle Lösung für eines der hartnäckigsten Benutzererfahrungsprobleme von Kryptowährungen dar.

Wiederherstellungsmechanismen in MPC-Wallets können weitaus ausgefeilter sein als herkömmliche Ansätze. Anstelle des Benutzervertrauens auf die sichere Speicherung von Seed-Phrasen können MPC-Wallets soziale Wiederherstellung, biometrische Authentifizierung oder institutionelle Backup-Dienste implementieren. Phantom und Bitget Wallet führen in der intelligenten Wiederherstellung und experimentieren mit hybriden MPC- und Kontoabstraktionen, um nahtlose und benutzerfreundliche Wiederherstellungsoptionen bereitzustellen. Diese Ansätze erhalten die Sicherheitseigenschaften der Eigenverwahrung, während sie zugleich das Risiko von Benutzerfehlern erheblich reduzieren.

Die Governance-Fähigkeiten von MPC-Wallets stellen ebenfalls einen erheblichen Fortschritt gegenüber herkömmlichen Ansätzen dar. Erstellen Sie so viele benutzerdefinierte Regeln und Richtlinien, wie Sie für verschiedene Situationen benötigen. Das Einrichten gut definierter Regeln stellt sicher, dass keine einzige Transaktion ohne die Genehmigung der zugeordneten Personen ausgeführt werden kann. Organisationen können komplexe Genehmigungsworkflows, Ausgabenlimits, Zeitsperren und andere anspruchsvolle Kontrollen implementieren, die mit herkömmlichen Wallet-Architekturen schwierig oder unmöglich wären.

Allerdings sind MPC-Wallets nicht ohne ihre Herausforderungen und Einschränkungen. Der rechnerische Aufwand, obwohl für Institutionen beherrschbar, kann die Leistung im Vergleich zu einfacheren Alternativen beeinträchtigen.Inhalt:

erfordern im Vergleich zu einfacheren Methoden mehr Kommunikation. Die kryptografischen Protokolle erfordern Koordination unter mehreren Parteien, was zu Latenz führen kann, insbesondere in Hochfrequenzhandelsszenarien.

Die Komplexität von MPC-Implementierungen wirft auch Fragen zur Überprüfbarkeit und zum Vertrauen auf. Es ist auch erwähnenswert, dass nicht alle MPC-Wallets quelloffen oder interoperabel sind, was ihre Nutzbarkeit und Kompatibilität mit anderen Systemen einschränken könnte. Die Benutzer müssen darauf vertrauen, dass die kryptografischen Implementierungen korrekt und sicher sind, was ohne tiefgehende mathematische Expertise schwer zu überprüfen sein kann.

Trotz dieser Herausforderungen deutet der Verlauf der MPC-Wallet-Entwicklung darauf hin, dass sie die Zukunft der Selbstverwahrung von Kryptowährungen darstellen. Im Jahr 2025 zeichnen sich mehrere MPC-Wallets durch ihre einzigartigen Merkmale und Vorteile für Benutzer aus. Institutionelle Plattformen wie Ledger Vault, Fordefi und Coinbase WaaS nutzen MPC, um Milliarden digitaler Vermögenswerte mit Multi-User-Zugang und hardwaregestütztem Schutz zu sichern.

Vergleichsanalyse: Sicherheit, Benutzerfreundlichkeit und Kontrolle

Das Verständnis der relativen Stärken und Schwächen der Ansätze Seed Phrase, Multisig und MPC erfordert ihre Untersuchung in mehreren Dimensionen, die für echte Benutzer und Organisationen von Bedeutung sind. Jede Technologie repräsentiert unterschiedliche Kompromisse zwischen Sicherheit, Benutzerfreundlichkeit, Kosten und Kontrolle, und die optimale Wahl hängt stark vom spezifischen Anwendungsfall und den Benutzeranforderungen ab.

Aus reiner Sicherheitsperspektive stellt die Entwicklung von Seed Phrases über Multisig bis hin zu MPC eine klare Evolution hin zu komplexeren Bedrohungsmodellen dar. Seed Phrases, obwohl kryptografisch sicher, schaffen einen einzigen Punkt des Versagens, der sich sowohl gegen technische Angriffe als auch gegen menschliche Fehler als anfällig erwiesen hat. Die Einfachheit, die Seed Phrases zugänglich macht, macht sie auch zerbrechlich. Ein einziger Moment der Unachtsamkeit – ein auf die Cloud gespeicherter Screenshot, ein sichtbar hinterlassener handschriftlicher Satz, ein Moment der Verwirrung während eines Phishing-Angriffs – kann zu einem vollständigen Verlust der Gelder führen.

Multisig-Wallets adressieren diesen einzigen Fehlerpunkt, indem sie die Kontrolle verteilen, aber sie tun dies in einer Weise, die die Angriffsfläche für bestimmte Arten von Angriffen erhöht. Während es viel schwieriger wird, dass ein Angreifer mehrere unabhängige Schlüssel kompromittiert, schafft die für legitime Transaktionen erforderliche Koordination neue Sicherheitslücken. Social-Engineering-Angriffe können raffinierter werden, indem sie Beziehungen zwischen Schlüsselinhabern anstelle technischer Infrastruktur ins Visier nehmen. Die menschlichen Faktoren, die Multisig attraktiv machen – die Fähigkeit, vertrauenswürdige Parteien in Finanzentscheidungen einzubeziehen –, schaffen auch neue Angriffsvektoren, die bei individueller Verwahrung nicht vorhanden sind.

MPC-Wallets stellen einen bedeutenden Fortschritt bei der Behebung sowohl technischer als auch menschlicher Sicherheitslücken dar. Indem sichergestellt wird, dass vollständige private Schlüssel nie an einem einzigen Ort existieren, eliminieren sie ganze Kategorien von Angriffen und behalten dabei die Benutzerfreundlichkeit bei. Die mathematischen Eigenschaften von MPC bedeuten, dass das Kompromittieren einzelner Schlüsselanteile den Angreifern keine nützlichen Informationen offenbart, was das System gegen Teilbreaches widerstandsfähig macht. Allerdings führt die Komplexität von MPC-Implementierungen neue Kategorien potenzieller Schwachstellen in Bezug auf Protokollimplementierung und Koordinationsmechanismen ein.

Das Spektrum der Benutzerfreundlichkeit erzählt eine andere Geschichte. Seed Phrases bieten trotz ihrer Sicherheitseinschränkungen eine unvergleichliche Einfachheit für einzelne Benutzer, die ihre Verantwortlichkeiten verstehen. Es gibt keine Koordinationsanforderungen, keine technischen Protokolle, die verstanden werden müssen, und keine Abhängigkeiten von anderen Parteien oder Diensten. Diese Einfachheit hat die Basisadoption von Kryptowährungen ermöglicht und bleibt entscheidend für Szenarien, in denen die vollständige individuelle Souveränität von größter Bedeutung ist.

Multisig-Wallets opfern die individuelle Einfachheit zugunsten organisatorischer Robustheit. Der Koordinationsaufwand, der sie weniger geeignet für den täglichen Einsatz von Einzelpersonen macht, wird in Szenarien zum Vorteil, in denen bewusste Reibung wünschenswert ist. Unternehmenskassen, DAO-Governance und Familienerbschaftsplanung profitieren alle davon, dass mehrere Parteien der Transaktion zustimmen müssen. Diese Koordinationsanforderung kann Multisig-Wallets jedoch unpraktisch für Szenarien machen, die eine schnelle Reaktion auf Marktbewegungen oder häufige Transaktionen erfordern.

MPC-Wallets streben danach, die Sicherheitsvorteile von Multisig mit der Benutzerfreundlichkeit individueller Wallets zu kombinieren, und in vielerlei Hinsicht gelingt ihnen das. Die Fähigkeit, flexible Schwellenanforderungen festzulegen, bedeutet, dass Routinetransaktionen reibungslos erfolgen können, während der Schutz vor Kompromittierung aufrechterhalten wird. Fortschrittliche Funktionen wie programmierbare Richtlinien und automatisierte Compliance-Prüfungen können MPC-Wallets tatsächlich benutzerfreundlicher machen als herkömmliche Alternativen für anspruchsvolle Anwendungsfälle.

Die Kostenüberlegungen variieren erheblich zwischen diesen Technologien und Anwendungsfällen. Die Verwaltung von Seed Phrases erscheint kostenlos, beinhaltet jedoch versteckte Kosten in Form von Sicherheitsinfrastruktur, Backup-Verfahren und Risikomanagement. Benutzer, die Seed Phrases korrekt absichern, investieren oft in Bankschließfächer, feuerfeste Tresore oder professionelle Lagerdienste. Die psychologische Belastung durch die ständige Sorge um die Sicherheit der Seed Phrases stellt ebenfalls eine reale Belastung für viele Benutzer dar.

Multisig-Wallets verursachen explizite Koordinationskosten in Form von Zeit und Kommunikation, können jedoch tatsächlich die Gesamtsicherheitskosten senken, indem sie die Verantwortung verteilen. Anstatt dass jedes Individuum die volle Last perfekter Sicherheitspraktiken trägt, wird das Risiko unter mehreren Parteien geteilt. Allerdings kann der blockchain-spezifische Charakter von Multisig-Implementierungen erhebliche Entwicklungs- und Wartungskosten für Organisationen schaffen, die über mehrere Chains hinweg operieren.

MPC-Wallets haben oft höhere Anfangskosten aufgrund ihrer technischen Komplexität, aber sie können signifikante Betriebseinsparungen für Organisationen mit komplexen Sicherheitsanforderungen bieten. Die Möglichkeit, automatisierte Compliance-Prüfungen, flexible Genehmigungsrichtlinien und universelle Blockchain-Kompatibilität zu implementieren, kann den laufenden administrativen Aufwand reduzieren. Für institutionelle Benutzer rechtfertigen die reduzierten Versicherungs- und Prüfungskosten oft die technische Prämie.

Die Dimension der Kontrolle offenbart grundlegende philosophische Unterschiede zwischen diesen Ansätzen. Seed Phrases repräsentieren die reinste Form individueller Souveränität – vollständige Kontrolle mit vollständiger Verantwortung. Dies stimmt perfekt mit der ursprünglichen Vision von Kryptowährungen überein, vertrauenswürdige Intermediäre zu eliminieren, stellt jedoch eine enorme Belastung für einzelne Benutzer dar. Das Prinzip "Nicht deine Schlüssel, nicht deine Krypto" erreicht mit dem Seed-Phrase-Management seine logische Schlussfolgerung, aber diese absolute Kontrolle geht auf Kosten von Flexibilität und Fehlererholung.

Multisig-Wallets führen strukturierte Interdependenz ein und bewahren dabei die Prinzipien der Selbstverwahrung. Die Kontrolle wird von Design aus verteilt, was je nach Anwendungsfall entweder ein Merkmal oder eine Einschränkung sein kann. Für Organisationen ermöglicht diese strukturierte Teilung der Kontrolle Governance- und Risikomanagementpraktiken, die mit individuellen Schlüsseln unmöglich wären. Für Individuen kann sie Sicherheitsvorteile bieten, erfordert jedoch Vertrauen in andere Parteien.

MPC-Wallets bieten vielleicht den nuanciertesten Ansatz zur Kontrolle. Sie können individuelle Kontrolle bieten, die sich wie traditionelles Seed-Phrase-Management anfühlt, während tatsächlich die Sicherheitsverantwortung über mehrere Komponenten verteilt wird. Diese verborgene Verteilung kann Sicherheitsvorteile bieten, ohne dass Benutzer aktiv Beziehungen zu anderen Parteien pflegen müssen. Sie führt jedoch auch zu Abhängigkeiten von Dienstleistern und technischer Infrastruktur, die einige Benutzer als philosophisch inkonsistent mit Selbstverwahrungsprinzipien empfinden könnten.

Die Zugänglichkeitsimplikationen dieser Technologien erstrecken sich über einzelne Benutzer hinaus auf die breitere Akzeptanz von Kryptowährungen. Seed Phrases, trotz ihrer konzeptuellen Einfachheit, haben sich als bedeutendes Hindernis für die Massenakzeptanz erwiesen. Wir stellten fest, dass die Mehrheit unserer Teilnehmer erhebliche Missverständnisse über Seed Phrases hegte, die sie erheblichen Sicherheitsrisiken aussetzen könnten – z.B. konnten nur 43% ein Bild einer Seed Phrase korrekt identifizieren, viele glaubten, sie könnten ihre Seed Phrase neu setzen, wenn sie sie verlören.

Multisig-Wallets erfordern noch höhere Niveaus technischer und sozialer Kompetenz, was sie primär für Organisationen oder technisch versierte Individuen geeignet macht. Die Koordinationsanforderungen allein schließen viele potenzielle Benutzer aus, und die blockchain-spezifischen Implementierungen schaffen zusätzliche Zugangshürden.

MPC-Wallets zeigen das größte Potenzial, die Kluft zwischen anspruchsvoller Sicherheit und massentauglicher Zugänglichkeit zu überbrücken. Indem sie die kryptografische Komplexität abstrahieren und das Seed-Phrase-Management eliminieren, könnten sie die weit verbreitete Selbstverwahrungsakzeptanz unter Benutzern ermöglichen, die ansonsten auf zentrale Börsen oder Verwahrungsdienste angewiesen wären.

Vertrauensmodelle und Dezentralisierungsphilosophie

Die Entwicklung von Wallet-Technologien spiegelt tiefere Fragen zur Natur von Vertrauen in dezentralen Systemen wider. Während alle drei Ansätze das grundlegende Selbstverwahrungsprinzip aufrechterhalten – was bedeutet, dass Benutzer die letztendliche Kontrolle über ihre Vermögenswerte behalten – implementieren sie drastisch unterschiedliche Vertrauensmodelle, die tiefgreifende Auswirkungen auf sowohl die Sicherheit als auch die philosophische Konsistenz mit den Gründungsprinzipien von Kryptowährungen haben.

Seed-Phrase-Wallets repräsentieren die radikalste Interpretation von Vertrauenslosigkeit. In diesem Modell wird Vertrauen nicht verteilt oder verwaltet – es wird so weit wie möglich eliminiert. Der Benutzer vertraut nur auf Mathematik und Kryptografie, nicht auf externe Parteien, Dienste oder Koordinationsmechanismen. Dies stimmt perfekt mit der Cypherpunk-Philosophie überein, die Bitcoin inspiriert hat, wo das Ziel war, ein System zu schaffen, das ohne Vertrauen in Regierungen, Banken oder andere traditionelle Institutionen funktionieren kann.philosophische Reinheit dieses Ansatzes ist faszinierend, aber sie belastet die Benutzer praktisch enorm. Wenn man externes Vertrauen eliminiert, muss man jede Verantwortung internalisieren. Jede Sicherheitsentscheidung, jedes Backup-Verfahren und jeder Zugriffsmechanismus wird zur persönlichen Verantwortung des Einzelnen. Das System kann nicht helfen, wenn Fehler gemacht werden, denn Hilfe würde erfordern, dass vertrauenswürdige Elemente eingeführt werden, die kompromittiert oder korrumpiert werden könnten.

Dieser Ansatz der Vertrauenseliminierung hat sich sowohl als mächtig als auch problematisch erwiesen. Er hat es ermöglicht, dass Kryptowährungen über politische Grenzen hinweg funktionieren, regulatorischen Angriffen standhalten und Menschen, die vom traditionellen Bankensystem ausgeschlossen sind, finanziellen Zugang bieten. Allerdings hat er auch zu massiven Verlusten durch Benutzerfehler geführt und Barrieren für die Akzeptanz geschaffen, die das potenzielle soziale Potenzial von Kryptowährungen begrenzen.

Multisig-Wallets führen strukturierte Vertrauensverhältnisse ein und versuchen dabei, die Prinzipien der Dezentralisierung aufrechtzuerhalten. Anstatt Vertrauen zu eliminieren, wird es durch explizite Vereinbarungen und technische Kontrollen auf mehrere Parteien verteilt. Dies stellt einen Mittelweg zwischen individueller Souveränität und kollektiver Sicherheit dar, führt aber auch zu sozialen Komplexitäten, die schwer zu handhaben sein können.

Das Vertrauensmodell in Multisig-Systemen hängt stark von den Beziehungen zwischen den Schlüsselinhabern ab. In Unternehmenskontexten werden diese Beziehungen typischerweise durch Arbeitsverträge, treuhänderische Pflichten und rechtliche Rahmenbedingungen definiert. Das Vertrauen ist strukturiert und rechtlich durchsetzbar, was es relativ voraussagbar und handhabbar macht. In informellen Kontexten – wie bei der Planung von Familienerbschaften oder Gemeindekassen – sind die Vertrauensverhältnisse persönlicher und potenziell fragiler.

Die technischen Vertrauensannahmen in Multisig-Systemen sind allgemein gut verstanden und mit den Prinzipien der Dezentralisierung übereinstimmend. Die Blockchain selbst erzwingt die Multisig-Anforderungen, und keine externen Parteien können die mathematischen Regeln, die die Transaktionsgenehmigung regeln, außer Kraft setzen. Allerdings basieren die Koordinierungsmechanismen oft auf externen Kommunikationskanälen und Entscheidungsprozessen, die vertrauenswürdige Elemente einführen können.

MPC-Wallets stellen den raffiniertesten Ansatz zum Vertrauensmanagement dar, indem sie kryptografische Techniken verwenden, um Vertrauensverhältnisse zu schaffen, die gleichzeitig verteilt und für Benutzer unsichtbar sind. Dieser Ansatz versucht, die Sicherheitsvorteile von verteiltem Vertrauen zu bieten, ohne dass die Benutzer soziale Beziehungen oder Koordinierungsmechanismen aktiv verwalten müssen.

Das technische Vertrauensmodell in MPC-Systemen ist komplex und variiert erheblich zwischen den Implementierungen. In Schwellenwert-MPC-Systemen wird das Vertrauen auf mehrere rechnerische Parteien verteilt, jedoch müssen Benutzer darauf vertrauen, dass diese Parteien verfügbar und ehrlich bleiben. Die beiden grundlegenden Eigenschaften, die ein Multi-Party-Computing-Protokoll sicherstellen muss, sind: Privatsphäre: Die privaten Informationen, die von den Parteien gehalten werden, können aus der Ausführung des Protokolls nicht abgeleitet werden. Genauigkeit: Wenn eine Anzahl von Parteien innerhalb der Gruppe beschließt, Informationen zu teilen oder während der Protokollausführung von den Anweisungen abzuweichen, wird das MPC ihnen nicht erlauben, die ehrlichen Parteien zu zwingen, ein falsches Ergebnis auszugeben.

Allerdings können die praktischen Vertrauensanforderungen in MPC-Systemen je nach Implementierungsmodell erheblich variieren. Selbst gehostete MPC-Systeme, bei denen Benutzer ihre eigenen MPC-Knoten betreiben, bewahren starke Dezentralisierungseigenschaften, erfordern jedoch erhebliche technische Fachkenntnisse. Gehostete MPC-Dienste, bei denen Drittanbieter die Recheninfrastruktur verwalten, bieten eine bessere Benutzerfreundlichkeit, führen jedoch zu Vertrauensverhältnissen mit Dienstanbietern, die möglicherweise nicht den Prinzipien der reinen Selbstverwahrung entsprechen.

Die philosophischen Implikationen dieser unterschiedlichen Vertrauensmodelle gehen über individuelle Sicherheitsüberlegungen hinaus und betreffen Fragen zur Zukunft der finanziellen Souveränität. Seed-Phrase-Systeme verkörpern die radikalste Vision individueller finanzieller Autonomie, doch ihre praktischen Einschränkungen könnten ihre Anwendbarkeit auf eine relativ kleine Gruppe technisch versierter Benutzer beschränken.

Multisig-Systeme deuten darauf hin, dass finanzielle Souveränität mit strukturierten sozialen Beziehungen und organisatorischer Governance vereinbar sein kann. Dieses Modell könnte besser geeignet sein für Institutionen und Gemeinschaften, die Selbstverwahrung aufrechterhalten wollen, während sie kollektive Entscheidungsprozesse implementieren. Der Erfolg von Multisig-Systemen im Unternehmens- und DAO-Kontext zeigt, dass Dezentralisierung nicht erfordert, alle Formen von strukturiertem Vertrauen zu eliminieren.

MPC-Systeme stellen die komplexesten philosophischen Fragen, weil sie Vertrauensverhältnisse hinter kryptografischen Abstraktionen verbergen können. Einerseits bieten sie das Potenzial, starke Sicherheitsgarantien zu bieten und gleichzeitig eine hervorragende Benutzerfreundlichkeit zu bewahren, was möglicherweise eine breite Akzeptanz von Selbstverwahrungsprinzipien ermöglicht. Andererseits könnten sie die Transparenz und Benutzerkontrolle untergraben, die viele als wesentlichen Bestandteil des Wertangebots von Kryptowährungen betrachten.

Die Frage der Auditierbarkeit wird bei der Bewertung dieser Vertrauensmodelle entscheidend. Seed-Phrase-Systeme sind für Benutzer vollständig auditierbar – jeder kann die mathematische Beziehung zwischen ihrer Seed-Phrase und ihren privaten Schlüsseln mit Open-Source-Software überprüfen. Multisig-Systeme sind teilweise auditierbar – Benutzer können die technischen Eigenschaften ihrer Multisig-Vereinbarungen überprüfen, müssen sich jedoch bei den Koordinierungsmechanismen auf soziales Vertrauen verlassen.

MPC-Systeme stellen die größten Herausforderungen bei der Auditierbarkeit dar, da die kryptografischen Protokolle komplex sind und die verteilte Recheninfrastruktur möglicherweise nicht für Benutzer transparent ist. Es ist auch erwähnenswert, dass nicht alle MPC-Wallets Open-Source oder interoperabel sind, was ihre Benutzerfreundlichkeit und Kompatibilität mit anderen Systemen einschränken könnte. Diese Intransparenz zeigt nicht zwangsläufig Probleme an, erfordert jedoch, dass Benutzer mathematischen Beweisen und der Implementierungsqualität vertrauen, anstatt die Sicherheitsmerkmale direkt überprüfen zu können.

Die Dezentralisierungsimplikationen dieser Vertrauensmodelle variieren ebenfalls erheblich. Seed-Phrase-Systeme sind auf individueller Ebene maximal dezentralisiert, könnten jedoch auf Ökosystemebene zur Zentralisierung beitragen, wenn ihre Komplexität die Benutzer zu Verwahrungsdiensten treibt. Multisig-Systeme bewahren die Dezentralisierung, indem sie die Kontrolle auf mehrere Parteien verteilen, erfordern jedoch Koordinierungsmechanismen, die zentrale Elemente einführen können.

MPC-Systeme können potenziell starke Dezentralisierungseigenschaften bieten, während sie die Benutzerfreundlichkeit bewahren, dies hängt jedoch stark vom spezifischen Implementierungsmodell ab. Zentralisierte MPC-Dienste könnten einen besseren Benutzer

Real-World-Anwendungen und Anwendungsfälle

Die theoretischen Vor- und Nachteile verschiedener Wallet-Technologien werden deutlicher, wenn sie durch die Linse von Anwendungen in der realen Welt betrachtet werden. Verschiedene Organisationen und Einzelpersonen haben herausgefunden, dass ihre spezifischen Sicherheitsanforderungen, betrieblichen Zwänge und Risikotoleranz unterschiedliche Ansätze bevorzugen, was ein vielfältiges Ökosystem schafft, in dem mehrere Technologien nebeneinander existieren und unterschiedliche Bedürfnisse bedienen.

Individuelle Einzelhandelsnutzer stellen den größten potenziellen Markt für Wallet-Technologien dar, aber ihre Bedürfnisse variieren dramatisch, basierend auf technischer Versiertheit, Vermögenswertwerten und Nutzungsmustern. Für Nutzer, die selten Transaktionen durchführen und starke Sicherheitspraktiken entwickelt haben, bleiben Seed-Phrase-Wallets eine attraktive Option. Die Einfachheit und vollständige Kontrolle, die sie bieten, stimmen gut mit den philosophischen Motivationen überein, die viele Menschen ursprünglich zu Kryptowährungen ziehen.

Allerdings hat sich das Management von Seed-Phrasen als besonders herausfordernd für Benutzer erwiesen, die neu in Kryptowährungen sind oder keine starke technische Grundlage besitzen. Wir haben festgestellt, dass die Mehrheit unserer Teilnehmer erhebliche Missverständnisse über Seed-Phrasen hatte, die sie erheblichen Sicherheitsrisiken aussetzen könnten. Dies hat eine bedeutende Barriere für die Massenakzeptanz geschaffen, da viele potenzielle Benutzer durch die Verantwortung, Seed-Phrasen sicher zu verwalten, abgeschreckt werden.

Für diese Nutzer bieten MPC-Wallets eine vielversprechende Alternative, die die Selbstverwahrung bewahrt und gleichzeitig die Last des Schlüsselmanagements reduziert. Die Zengo-Wallet ist eine Krypto-Wallet-Lösung, die es den Benutzern ermöglicht, Self-Custody-Wallets zu erstellen, die keine Seed-Phrasen oder Schlüssel erfordern. Dieser Ansatz beseitigt eine der bedeutendsten Hürden im Benutzererlebnis und bewahrt gleichzeitig die Sicherheitsvorteile der verteilten Schlüsselspeicherung.

Das Management von Unternehmensschatzkammern stellt eine der erfolgreichsten Anwendungen der Multisig-Technologie dar. Unternehmen, die erhebliche Kryptowertbestände halten, müssen Sicherheit mit operativer Effizienz in Einklang bringen und dabei regulatorische und Prüfungsanforderungen erfüllen. BitGo ist eine Multi-Sig-Wallet-Lösung, die auf institutionelle Investoren und Unternehmen zugeschnitten ist. Es unterstützt eine Vielzahl von Kryptowährungen und bietet Sicherheitsfunktionen auf Unternehmensebene, einschließlich Multi-Nutzer-Zugriff und erweiterter Richtlinienkontrollen.

Der Unternehmensanwendungsfall zeigt, wie die Multisig-Technologie tatsächlich die Benutzerfreundlichkeit verbessern kann, indem strukturierte Autorisationsprozesse bereitgestellt werden, die den Compliance-Anforderungen entsprechen. Anstatt von den einzelnen Mitarbeitern zu verlangen, Seed-Phrasen für Unternehmenseigentum zu verwalten, ermöglichen Multisig-Systeme es Unternehmen, Genehmigungsabläufe zu implementieren, die mit bestehenden Geschäftsprozessen in Einklang stehen und gleichzeitig kryptografische Sicherheit gewährleisten.

Allerdings hat die Unternehmensakzeptanz auch die Entwicklung hin zu MPC-Systemen vorangetrieben, die viele der gleichen Vorteile mit besserer betrieblicher Effizienz bieten. Fireblocks hat sich als Goldstandard für institutionelle MPC-Wallets etabliert. Die Plattform wird von Banken, Hedgefonds und Vermögensverwaltern vertraut, wegen ihrer mehrschichtigen Sicherheit, automatisierten Transaktionsworkflow und Compliance-First-Ansatz. Die Fähigkeit, komplexe<p>Policies and automated compliance checking make MPC systems particularly attractive for institutions with sophisticated operational requirements.</p>

<p>Cryptocurrency exchanges and custodial services represent another important use case where different wallet technologies serve different operational needs. Many exchanges use multisig systems for their hot wallets, where the coordination overhead is manageable because transactions are processed by automated systems rather than human operators. The distributed nature of multisig provides security benefits while the operational overhead can be absorbed by automated infrastructure.</p> <p>For cold storage of large assets, many institutional custodians have moved toward MPC systems that provide better security properties while maintaining operational flexibility. Fireblocks is an institutional digital asset custodian that offers an MPC wallet with support for over 30 blockchain protocols and 1,100 tokens. The universal blockchain compatibility is particularly valuable for custodians who need to support diverse client portfolios without maintaining separate infrastructure for each blockchain.</p> <p>Decentralized Autonomous Organizations (DAOs) represent an interesting test case for wallet technologies because they combine the decentralization philosophy of cryptocurrency with practical governance requirements. Many DAOs have adopted multisig systems for their treasuries, finding that the coordination requirements align well with their governance processes. The need to gather multiple signatures for treasury transactions creates natural checkpoints that prevent unauthorized spending while ensuring that legitimate governance decisions can be implemented.</p> <p>However, some DAOs are experimenting with MPC systems that allow for more sophisticated governance models. The ability to implement programmable policies and automated compliance checking can enable more complex governance structures while reducing the coordination overhead that can slow DAO operations.</p> <p>Family and inheritance planning represents one of the most challenging applications for wallet technologies because it requires balancing security, accessibility, and social dynamics. Traditional seed phrase approaches create significant challenges for inheritance because they require either sharing sensitive information before death or accepting the risk that assets will be lost if something unexpected happens.</p> <p>Multisig systems offer some advantages for inheritance planning by allowing family members to be involved in security without requiring complete trust. 22% of participants shared seed phrases for recovery purposes, many participants acknowledged the importance of planning for account recovery but did not take corresponding actions. However, the coordination requirements can create practical challenges, particularly if family members are geographically distributed or lack technical sophistication.</p> <p>MPC systems show promise for inheritance planning because they can implement sophisticated recovery mechanisms without requiring active coordination among family members. Social recovery systems, biometric authentication, and institutional backup services can provide multiple paths to asset recovery while maintaining security against unauthorized access.</p> <p>Cross-border payments and remittances represent another important use case where wallet technology choices have practical implications. For individuals sending money across international borders, the simplicity and universality of seed phrase systems can be advantageous because they don't require coordination with other parties or dependence on service providers that might not be available in all jurisdictions.</p> <p>However, the risk of loss during international travel or in politically unstable regions makes seed phrase management particularly challenging. MPC systems that provide recovery mechanisms and reduce dependence on physical storage may be more practical for users in these scenarios.</p> <p>The gaming and NFT ecosystems have become important testing grounds for wallet technology because they combine high transaction volumes with diverse user bases that include many people new to cryptocurrency. Traditional seed phrase management has proven to be a significant barrier to adoption in gaming applications, where users expect smooth onboarding experiences similar to traditional apps.</p> <p>MPC wallets integrated into gaming applications can provide self-custody benefits without requiring users to understand complex key management concepts. Additionally, embedded wallets from platforms like Coinbase, Binance, and Web3Auth are integrating MPC into their SDKs, enabling apps and games to offer secure, self-custodial wallets with social or biometric recovery options. This embedded approach may be crucial for bringing self-custody to mainstream consumer applications.</p>Technische Vertiefung: Wie diese Systeme tatsächlich funktionieren

<p>Seed-Phrase-Systeme basieren auf gut etablierten kryptografischen Standards, die über Jahrzehnte hinweg verfeinert wurden. Der Prozess beginnt mit der Erzeugung von Entropie, bei der die Wallet-Software eine Zufallszahl mit ausreichender Entropie erstellt, um die kryptografische Sicherheit zu gewährleisten. Diese Entropie wird dann mit dem BIP-39-Standard in eine Sequenz von Wörtern umgewandelt, der eine Liste von 2048 Wörtern und die mathematische Beziehung zwischen Entropie und Wortsequenzen definiert.</p> <p>Die Seed-Phrase dient als Eingang für eine Schlüsselableitungsfunktion, die die tatsächlichen kryptografischen Schlüssel für Transaktionen erzeugt. Der BIP-32-Standard definiert, wie mehrere Schlüssel aus einem einzelnen Seed abgeleitet werden können, wodurch Wallets unbegrenzte Adressen für Datenschutz- und Organisationszwecke erzeugen können. Die mathematische Beziehung zwischen der Seed-Phrase und den abgeleiteten Schlüsseln ist deterministisch, was bedeutet, dass die gleiche Seed-Phrase immer die gleichen Schlüssel erzeugt, sodass Wallet-Wiederherstellung auf verschiedenen Geräten möglich ist.</p> <p>Die Sicherheit von Seed-Phrase-Systemen hängt vollständig von der Zufälligkeit der anfänglichen Entropieerzeugung und der Geheimhaltung der resultierenden Seed-Phrase ab. Die kryptografischen Algorithmen selbst sind gut getestet und gelten als sicher gegen alle bekannten Angriffe, aber das System bietet keinen Schutz gegen die Kompromittierung der Seed-Phrase selbst. Dies schafft die grundlegende Schwachstelle, die die Entwicklung alternativer Ansätze angetrieben hat.</p> <p>Multisig-Systeme erweitern das grundlegende kryptografische Modell, indem sie mehrere Unterschriften erfordern, um Transaktionen zu autorisieren. Die technische Implementierung variiert erheblich zwischen verschiedenen Blockchains, aber das allgemeine Prinzip besteht darin, spezielle Transaktionstypen zu erstellen, die mehrere öffentliche Schlüssel und eine Schwellenzahl der erforderlichen Unterschriften angeben.</p> <p>In Bitcoins Implementierung verwenden Multisig-Transaktionen Skript-Operatoren, die die Unterschriftserfordernisse direkt in der Blockchain-Transaktion definieren. Eine 2-von-3-Multisig-Transaktion umfasst drei öffentliche Schlüssel und erfordert zwei gültige Unterschriften von den entsprechenden privaten Schlüsseln. Das Bitcoin-Netzwerk validiert diese Unterschriften mithilfe der gleichen kryptografischen Algorithmen, die für Einzelsignaturen verwendet werden, wendet sie jedoch auf mehrere Schlüsselpaare an.</p> <p>Ethereums Ansatz zu Multisig ist anders, weil er auf Smart Contracts anstelle von nativen Blockchain-Funktionen beruht. Multisig-Wallets auf Ethereum werden als Smart Contracts implementiert, die mehrere öffentliche Schlüssel speichern und Logik implementieren, um Unterschriften zu überprüfen, bevor Transaktionen ausgeführt werden. Dieser Ansatz bietet mehr Flexibilität in Bezug auf die Richtlinienimplementierung, erfordert aber auch mehr Rechenressourcen und Gasgebühren.</p> <p>Die Sicherheitseigenschaften von Multisig-Systemen hängen von der Annahme ab, dass es erheblich schwieriger ist, mehrere unabhängige private Schlüssel zu kompromittieren als einen einzelnen Schlüssel. Diese Annahme hält in der Praxis allgemein, erfordert jedoch, dass die Schlüssel wirklich unabhängig sind – an verschiedenen Orten gespeichert, von verschiedenen Parteien verwaltet und durch unterschiedliche Sicherheitsmaßnahmen geschützt.</p> <p>MPC-Systeme verwenden ausgefeiltere kryptografische Techniken, die es mehreren Parteien ermöglichen, Transaktionen gemeinsam zu signieren, ohne dass eine Partei Zugriff auf den vollständigen privaten Schlüssel hat. Die technische Implementierung umfasst mehrere fortschrittliche kryptografische Konzepte, die zusammenarbeiten, um die gewünschten Sicherheitsmerkmale bereitzustellen.</p> <p>Schwellenwert-Geheimnis-Teilen bildet die Grundlage der meisten MPC-Implementierungen. Mit dieser Technik kann ein Geheimnis (der private Schlüssel) in mehrere Anteile zerlegt werden, sodass eine vorbestimmte Schwellenanzahl von Anteilen das Geheimnis rekonstruieren kann, aber weniger Anteile keine Informationen darüber preisgeben. In einem 3-von-5-Schwellenwertschema können beispielsweise 3 Anteile zusammen den privaten Schlüssel rekonstruieren, aber nur 2 Anteile bieten einem Angreifer keine nützlichen Informationen.</p> <p>Allerdings würde das bloße Aufteilen eines privaten Schlüssels in Anteile und das Wiederzusammensetzen bei Bedarf den Zweck der MPC zunichtemachen, da es erfordern würde, den vollständigen privaten Schlüssel zu irgendeinem Zeitpunkt wieder zusammenzusetzen. Echte MPC-Protokolle verwenden Techniken wie sichere Mehrparteienberechnung, um kryptografische Operationen direkt auf den geteilten Werten durchzuführen, ohne jemals den vollständigen Schlüssel zu rekonstruieren.</p> <p>Die praktische Implementierung von MPC-Unterschriften umfasst typischerweise ein mehrstufiges Protokoll, bei dem die Parteien, die Schlüsselanteile besitzen, speziell entwickelte Nachrichten austauschen, die es ihnen ermöglichen, gemeinsam eine gültige Unterschrift zu erzeugen. Das genaue Protokoll variiert abhängig vom Signaturalgorithmus und den Sicherheitsanforderungen, aber das allgemeine Prinzip ist, dass jede Partei lokale Berechnungen zu ihrem Schlüsselanteil durchführt und Zwischenergebnisse teilt, die kombiniert werden können, um die endgültige Unterschrift zu erzeugen.</p>two basic properties that a multi-party computation protocol must ensure are: **Privacy**: The private information held by the parties cannot be inferred from the execution of the protocol. **Accuracy**: If a number of parties within the group decide to share information or deviate from the instructions during the protocol execution, the MPC will not allow them to force the honest parties to output an incorrect result.Um die praktische Implementierung verschiedener Wallet-Technologien zu verstehen, muss man die zugrunde liegenden kryptografischen und rechnerischen Mechanismen untersuchen, die ihre Sicherheitsmerkmale ermöglichen. Benutzer müssen diese technischen Details nicht verstehen, um diese Systeme effektiv zu nutzen, aber die Unterschiede in der Implementierung haben wichtige Auswirkungen auf Sicherheit, Leistung und langfristige Lebensfähigkeit.

- Die beiden grundlegenden Eigenschaften, die ein Mehrparteien-Berechnungsprotokoll gewährleisten muss, sind:

Privatsphäre: Die privaten Informationen, die von den Parteien gehalten werden, können nicht aus der Ausführung des Protokolls abgeleitet werden.

Genauigkeit: Wenn eine Anzahl von Parteien innerhalb der Gruppe beschließt, Informationen zu teilen oder von den Anweisungen während der Protokollausführung abzuweichen, wird das MPC ihnen nicht erlauben, die ehrlichen Parteien zu zwingen, ein falsches Ergebnis auszugeben.

The distributed key generation process in MPC systems is particularly sophisticated because it must create key shares without ever creating the complete private key. This involves cryptographic protocols where multiple parties contribute randomness and perform joint computations to generate key shares that are mathematically related but individually reveal no information about the final key.

- Der Prozess der verteilten Schlüsselerzeugung in MPC-Systemen ist besonders anspruchsvoll, da er Schlüsselanteile erzeugen muss, ohne jemals den vollständigen privaten Schlüssel zu erstellen. Dies beinhaltet kryptographische Protokolle, bei denen mehrere Parteien Zufallswerte beitragen und gemeinsame Berechnungen durchführen, um Schlüsselanteile zu generieren, die mathematisch miteinander in Beziehung stehen, aber einzeln keine Informationen über den endgültigen Schlüssel verraten.

The performance implications of these different approaches vary significantly. Seed phrase systems have minimal computational overhead because they use standard cryptographic operations that are highly optimized in most software and hardware implementations. The only performance consideration is the key derivation process, which is intentionally designed to be computationally expensive to slow down brute force attacks, but this only affects wallet creation and recovery, not routine transactions.

- Die Leistungsimplikationen dieser unterschiedlichen Ansätze variieren erheblich. Seed-Phrase-Systeme haben nur minimalen Rechenaufwand, da sie standardisierte kryptografische Operationen verwenden, die in den meisten Software- und Hardwareimplementierungen hoch optimiert sind. Die einzige Leistungsüberlegung ist der Prozess der Schlüsselderivation, der absichtlich so gestaltet ist, dass er rechnerisch teuer ist, um Brute-Force-Angriffe zu verlangsamen, aber dies betrifft nur die Erstellung und Wiederherstellung von Wallets, nicht die Routine-Transaktionen.

Multisig systems have moderate performance overhead compared to single-signature transactions because they require multiple signature verifications. In Bitcoin, this primarily affects transaction size and validation time. In Ethereum, multisig transactions can require significantly more gas because they involve smart contract execution rather than simple signature verification.

- Multisig-Systeme haben gegenüber Einzel-Transaktionen einen moderaten Leistungsaufwand, da sie mehrere Signaturüberprüfungen erfordern. Bei Bitcoin betrifft dies hauptsächlich die Transaktionsgröße und die Validierungszeit. Bei Ethereum können Multisig-Transaktionen deutlich mehr Gas erfordern, da sie die Ausführung von Smart Contracts anstelle der einfachen Signaturüberprüfung beinhalten.

MPC systems have the highest computational overhead because they require multiple rounds of communication and cryptographic computation to generate each signature. While offering increased security, MPC wallets might slow down processes and require more communication compared to simpler methods. However, this overhead is generally acceptable for most applications, and ongoing research is focused on optimizing MPC protocols to reduce latency and computational requirements.

- MPC-Systeme haben den höchsten Rechenaufwand, da sie mehrere Runden von Kommunikation und kryptografischen Berechnungen erfordern, um jede Signatur zu generieren. Obwohl sie erhöhte Sicherheit bieten, könnten MPC-Wallets Prozesse verlangsamen und mehr Kommunikation im Vergleich zu einfacheren Methoden erfordern. Dieser Overhead ist jedoch für die meisten Anwendungen allgemein akzeptabel, und laufende Forschungen konzentrieren sich darauf, MPC-Protokolle zu optimieren, um Latenz und Rechenanforderungen zu reduzieren.

The network communication requirements also differ significantly between these approaches. Seed phrase systems require no coordination, making them ideal for offline or air-gapped environments. Multisig systems require coordination among key holders but only at the time of transaction authorization. MPC systems require more extensive communication between parties during the signature generation process, which can create challenges in high-latency or unreliable network environments.

- Die Anforderungen an die Netzwerkommunikation unterscheiden sich ebenfalls erheblich zwischen diesen Ansätzen. Seed-Phrase-Systeme erfordern keine Koordination, was sie ideal für Offline- oder luftgetrennte Umgebungen macht. Multisig-Systeme erfordern Koordination unter den Schlüsselinhabern, jedoch nur zum Zeitpunkt der Transaktionsautorisierung. MPC-Systeme erfordern eine umfangreichere Kommunikation zwischen den Parteien während des Signaturerzeugungsprozesses, was in Umgebungen mit hoher Latenz oder unzuverlässigen Netzwerken Herausforderungen schaffen kann.

The blockchain compatibility implications are particularly important as the cryptocurrency ecosystem becomes increasingly multi-chain. Seed phrase systems work universally because they generate standard private keys that are compatible with any blockchain using the same cryptographic algorithms. Multisig systems require blockchain-specific implementations because each blockchain handles multisig transactions differently.

- Die Implikationen der Blockchain-Kompatibilität sind besonders wichtig, da das Kryptowährungs-Ökosystem zunehmend multikettenfähig wird. Seed-Phrase-Systeme funktionieren universell, da sie standardisierte private Schlüssel generieren, die mit jeder Blockchain, die dieselben kryptografischen Algorithmen verwendet, kompatibel sind. Multisig-Systeme erfordern blockchain-spezifische Implementierungen, da jede Blockchain Multisig-Transaktionen unterschiedlich behandelt.

Unlike Multi-sig, MPC happens off-chain with only one single signature broadcast on-chain. It's data-light meaning it is cheaper and faster to execute, and much more secure. This blockchain-agnostic property makes MPC systems particularly attractive for organizations that need to operate across multiple blockchain ecosystems without maintaining separate infrastructure for each.

- Im Gegensatz zu Multi-Sig erfolgt MPC off-chain, wobei nur eine einzelne Signatur on-chain gesendet wird. Es ist datenleicht, was bedeutet, dass es billiger und schneller auszuführen ist und viel sicherer. Diese blockchain-agnostische Eigenschaft macht MPC-Systeme besonders attraktiv für Organisationen, die über mehrere Blockchain-Ökosysteme hinweg operieren müssen, ohne für jede eine separate Infrastruktur aufrechtzuerhalten.

(Continue the economic and market sections similarly, following the provided format for each block of text.)Folgen Sie diesem Format für die Übersetzung:

Inhalt: Unterstützungstools und -dienste. Multisignatur-Systeme profitieren von der institutionellen Akzeptanz und der regulatorischen Anerkennung, wodurch eine Glaubwürdigkeit entsteht, die weitere Adoption vorantreibt.

MPC-Systeme versuchen, Netzwerkeffekte durch Plattformstrategien zu erzeugen, bei denen mehrere Dienste auf einer gemeinsamen MPC-Infrastruktur aufbauen. Die MPC-Wallet einer öffentlichen Krypto-Börse ermöglicht einer großen und wachsenden Anzahl von Nutzern den sicheren, zuverlässigen und geschützten Zugang zum Web3-Ökosystem. Sollten diese Plattformstrategien erfolgreich sein, könnten sie mächtige wirtschaftliche Schutzgräben schaffen, die frühe MPC-Anwender begünstigen.

Die Auswirkungen auf die breitere Kryptowährungsadoption könnten die wesentlichste wirtschaftliche Implikation der Weiterentwicklung der Wallet-Technologie sein. Die Komplexität und das Risiko, die mit dem Management von Seed-Phrasen verbunden sind, wurden als Haupthindernis für die breite Akzeptanz von Kryptowährungen identifiziert. Könnten fortschrittliche Wallet-Technologien dieses Hindernis reduzieren und gleichzeitig die Vorteile der Selbstverwahrung bewahren, die Kryptowährungen wertvoll machen, könnten sie viel größere Märkte erschließen.

Die wirtschaftlichen Anreize rund um die Entwicklung von Wallet-Technologie schaffen jedoch mögliche Konflikte mit den Prinzipien der Dezentralisierung. Unternehmen, die in die Entwicklung fortschrittlicher Wallet-Technologien investieren, müssen Renditen auf ihre Investitionen erzielen, was sie zu Geschäftsmodellen führen könnte, die die Kontrolle konzentrieren oder in einer Weise Werte extrahieren, die im Widerspruch zu den philosophischen Grundlagen der Kryptowährung stehen.

Die regulatorischen Auswirkungen verschiedener Wallet-Technologien haben ebenfalls wesentliche wirtschaftliche Folgen. Regulierungsbehörden sind im Allgemeinen mit Multisignatur-Systemen vertrauter, da sie klare Prüfpfade bieten und Compliance-Kontrollen umsetzen können, die bei der individuellen Verwaltung von Seed-Phrasen schwierig oder unmöglich sind. MPC-Systeme könnten noch bessere Compliance-Fähigkeiten bieten und gleichzeitig die Nutzerkontrolle beibehalten, was potenziell die regulatorischen Reibungen für Kryptowährungsunternehmen reduzieren könnte.

Herausforderungen und Einschränkungen

Trotz der technologischen Fortschritte, die durch Multisignatur- und MPC-Wallets repräsentiert werden, steht jede Herangehensweise vor signifikanten Herausforderungen, die ihre Anwendbarkeit und Effektivität in bestimmten Szenarien einschränken. Das Verständnis dieser Einschränkungen ist entscheidend für fundierte Entscheidungen über die Adoption von Wallet-Technologie und zur Identifizierung von Bereichen, in denen weitere Innovationen nötig sind.

Die Nutzeraufklärung bleibt eine grundlegende Herausforderung bei allen Wallet-Technologien, aber die Art der notwendigen Aufklärungsbemühungen variiert erheblich. Während das Management von Seed-Phrasen konzeptionell einfach erscheint, glaubten viele, dass sie ihre Seed-Phrase zurücksetzen könnten, falls sie sie verlieren, was darauf hindeutet, dass selbst grundlegende Konzepte weitgehend missverstanden werden. Diese Bildungslücke trägt zu Sicherheitslücken und Nutzerverlusten bei, die das Vertrauen in Selbstverwahrungskonzepte untergraben.

Multisignatur-Systeme bringen andere bildungstechnische Herausforderungen mit sich, da die Nutzer nicht nur die technischen Aspekte des Schlüsselmanagements verstehen müssen, sondern auch die sozialen Dynamiken der Koordination und Governance. Das technische Wissen, das erforderlich ist, um Multisignatur-Wallets einzurichten und zu warten, geht oft über die Fähigkeiten individueller Nutzer hinaus, was die Adoption auf Organisationen mit dedizierten technischen Ressourcen beschränkt.

MPC-Systeme stellen vielleicht die größte bildungstechnische Herausforderung dar, da sie die zugrundeliegenden Sicherheitsmechanismen in einer Weise abstrahieren, die für Nutzer schwer zu überprüfen oder zu verstehen ist. Während diese Abstraktion die Benutzerfreundlichkeit verbessern kann, kann sie auch ein falsches Sicherheitsgefühl oder unangemessenes Vertrauen in Systeme erzeugen, die von den Nutzern nicht vollständig bewertet werden können. Die Komplexität der zugrundeliegenden Kryptographie macht es schwierig für die Nutzer, zwischen gut umgesetzten und schlecht umgesetzten MPC-Systemen zu unterscheiden.

Die Standardisierungsherausforderungen, mit denen das Wallet-Technologie-Ökosystem konfrontiert ist, schaffen Fragmentierung, die die Interoperabilität einschränkt und die Entwicklungskosten erhöht. Während Seed-Phrase-Systeme von etablierten Standards wie BIP-39 und BIP-32 profitieren, unterscheiden sich die Implementierungen von Multisignaturen zwischen verschiedenen Blockchains und Wallet-Anbietern erheblich. Es ist schwierig für Multisignatur-Wallet-Anbieter, neue Chains sicher zu unterstützen, da die wenigen Kryptowährungsprotokolle, die Multisignaturen unterstützen, unterschiedliche Implementierungen aufweisen.

MPC-Systeme stehen noch größeren Standardisierungsherausforderungen gegenüber, da die Technologie neuer ist und der Implementierungsraum komplexer ist. Unterschiedliche MPC-Protokolle bieten unterschiedliche Kompromisse zwischen Sicherheit, Leistung und Funktionalität, was es schwierig macht, universelle Standards zu etablieren. Das Fehlen von Standardisierungen schafft Risiken von Anbieterabhängigkeiten und macht es schwierig für Nutzer, zwischen verschiedenen MPC-Anbietern zu migrieren.

Wiederherstellungs- und Nachfolgeplanungen stellen bei allen Wallet-Technologien anhaltende Herausforderungen dar, aber die spezifischen Hindernisse variieren erheblich. Seed-Phrase-Systeme erfordern von den Nutzern, sensible Informationen sicher mit vertrauenswürdigen Parteien zu teilen oder das Risiko eines permanenten Verlustes zu akzeptieren. Die sozialen Dynamiken des Teilens von Seed-Phrasen stehen oft im Widerspruch zu den besten Sicherheitspraktiken, wodurch schwierige Kompromisse zwischen Zugänglichkeit und Schutz entstehen.

Darüber hinaus hat nur eine Minderheit an irgendeiner Nachlassplanung für ihre Krypto-Assets teilgenommen. Dieses mangelnde Planen erzeugt erhebliche Risiken für die Wiederherstellung und das Erben von Assets, insbesondere angesichts der irreversiblen Natur von Kryptowährungstransaktionen. Traditionelle Rechtsrahmen für das Erbe berücksichtigen oft nicht die einzigartigen Eigenschaften kryptographischer Assets, was zusätzliche Komplexität für Familien und Nachlässe schafft.

Multisignatur-Systeme können bessere Nachfolgeplanungsmöglichkeiten bieten, indem sie mehreren Parteien die Beteiligung ermöglichen, ohne die vollständige Kontrolle zu teilen, aber sie bringen Koordinationsherausforderungen mit sich, die über Generationen hinweg oder bei sich ändernden Familienbeziehungen schwer zu handhaben sein können. Die technischen Anforderungen zur Wartung von Multisignatur-Wallets über lange Zeiträume können Abhängigkeiten von spezifischen Dienstleistern oder technischem Know-how schaffen, die möglicherweise nicht nachhaltig sind.

MPC-Systeme bieten vielversprechende Ansätze zur Bewältigung von Nachfolgeherausforderungen durch ausgeklügelte Wiederherstellungsmechanismen, erfordern jedoch oft Vertrauen in Dienstleister oder Infrastrukturen, die möglicherweise nicht auf unbestimmte Zeit verfügbar sind. Die langfristige Lebensfähigkeit von MPC-Diensten ist schwer zu bewerten, wodurch Risiken für Nutzer entstehen, die auf sie zur Asset-Wiederherstellung angewiesen sind.

Leistungs- und Skalierungsbeschränkungen beeinflussen die verschiedenen Wallet-Technologien auf unterschiedliche Weise. Seed-Phrase-Systeme haben nur geringe Leistungseinbußen für die individuelle Nutzung, skalieren jedoch nicht gut für organisatorische Anwendungsfälle, die eine Koordination unter mehreren Parteien erfordern. Das Fehlen integrierter Autorisierungskontrollen macht Seed-Phrase-Systeme für komplexe Governance-Anforderungen ungeeignet.

Multisignatur-Systeme können komplexe Autorisierungsanforderungen effektiv handhaben, aber der Koordinationsaufwand schränkt ihre Skalierbarkeit für Transaktionen mit hoher Frequenz ein. Die blockchain-spezifische Natur von Multisignatur-Implementierungen schafft auch Skalierungsherausforderungen für Organisationen, die über mehrere Netzwerke hinweg operieren.

Der Prozess der Transaktionsautorisierung in MPC-Wallets, der eine Zusammenarbeit zwischen mehreren Parteien erfordert, kann Verzögerungen einführen, insbesondere in Handelsumgebungen mit hoher Frequenz. Während MPC-Systeme für viele Anwendungsfälle eine bessere Skalierbarkeit als traditionelle Multisignaturen bieten, können der rechnerische Mehraufwand und die Kommunikationsanforderungen Engpässe in Szenarien erzeugen, die eine schnelle Transaktionsabwicklung erfordern.

Die regulatorische Unsicherheit schafft Herausforderungen für alle fortschrittlichen Wallet-Technologien, aber die spezifischen Risiken variieren. Multisignatur-Systeme sind den Regulierungsbehörden im Allgemeinen gut vertraut, da sie klare Prüfpfade bieten und Compliance-Kontrollen umsetzen können. Die verteilte Natur des Schlüsselmanagements kann jedoch Herausforderungen für die Erfüllung bestimmter regulatorischer Anforderungen schaffen, insbesondere in Rechtsordnungen mit strengen Verwahrungsregeln.

MPC-Systeme stellen komplexere regulatorische Herausforderungen dar, da die verteilte Natur des Schlüsselmanagements möglicherweise nicht nahtlos in bestehende regulatorische Rahmen passt. Regulatoren könnten Schwierigkeiten haben zu verstehen, welche Parteien in MPC-Systemen die Kontrolle über Assets haben, wodurch Compliance-Herausforderungen für institutionelle Anwender entstehen könnten.

Die technischen Schulden und Wartungsherausforderungen, die mit den verschiedenen Wallet-Technologien verbunden sind, schaffen langfristige Nachhaltigkeitsbedenken. Seed-Phrase-Systeme profitieren von ihrer Einfachheit und der Reife der unterstützenden Infrastruktur, was sie relativ einfach zu warten macht. Die Sicherheitsherausforderungen, die mit dem individuellen Schlüsselmanagement verbunden sind, könnten jedoch schwerwiegender werden, wenn sich Angriffstechniken weiterentwickeln.

Multisignatur-Systeme erfordern laufende Wartung, um mit Änderungen des Blockchain-Protokolls und den besten Sicherheitspraktiken Schritt zu halten. Die blockchain-spezifische Natur von Multisignatur-Implementierungen schafft technische Schulden, die teuer zu warten sein können, wenn sich das Ökosystem entwickelt.

MPC-Systeme stehen vor den größten Wartungsherausforderungen aufgrund ihrer Komplexität und der schnellen Entwicklung der zugrundeliegenden Technologie. Die kryptographischen Protokolle, die MPC-Systeme untermauern, entwickeln sich weiter und erfordern möglicherweise signifikante Updates oder Migrationen, um Sicherheit und Leistung aufrechtzuerhalten. Die Abhängigkeit von spezialisiertem Fachwissen für die Wartung macht MPC-Systeme besonders anfällig für die Akkumulation technischer Schulden.

Interoperabilitätsherausforderungen schränken die Effektivität aller Wallet-Technologien im zunehmend multi-chain Kryptowährungs-Ökosystem ein. Obwohl Seed-Phrase-Systeme eine gute Kompatibilität über verschiedene Blockchains hinweg bieten, haben sie keine integrierten Lösungen für Cross-Chain-Transaktionen oder eine einheitliche Verwaltung von Multi-Chain-Portfolios.

Die nahtlose Integration von MPC-Wallets mit der bestehenden Infrastruktur von Blockchain- und Kryptowährungsökosystemen kann schwierig sein. Dieses Fehlen von Interoperabilität könnte ihre breite Einführung begrenzen, da Nutzer und Dienste nach Lösungen suchen, die sich leicht in die aktuelle Landschaft integrieren lassen.

Die Kosten- und Zugangsbarrieren, die mit fortschrittlichen Wallet-Technologien verbunden sind, schaffen Herausforderungen für eine weite Verbreitung.Gesamtkosten des Besitzes können fortschrittliche Systeme für institutionelle Nutzer begünstigen, jedoch können die anfänglichen Kosten und die technische Komplexität für Einzelpersonen und kleine Organisationen abschreckend wirken. Dies schafft ein potenzielles Marktgefälle, bei dem fortschrittliche Sicherheit hauptsächlich gut ausgestatteten Nutzern zur Verfügung steht.

Zukünftige Entwicklungen und aufkommende Trends

Die Entwicklung der Wallet-Technologie deutet darauf hin, dass wir uns einer Phase rascher Innovation und Konvergenz nähern, in der sich die klaren Kategorien von Seed-Phrase-, Multisig- und MPC-Wallets verschwimmen könnten, da neue hybride Ansätze entstehen. Verschiedene technologische und Marktentwicklungen prägen diese Evolution auf eine Weise, die die Interaktion der Menschen mit Kryptowährungen grundlegend verändern könnte.

Die Integration von Künstlicher Intelligenz und maschinellem Lernen in die Wallet-Sicherheit repräsentiert einen der vielversprechendsten Entwicklungsbereiche. KI-Systeme könnten potenziell intelligente Risikobewertungen, automatisierte Richtlinienumsetzungen und prädiktive Sicherheitsüberwachungen bieten, die alle Arten von Wallets sicherer und benutzerfreundlicher machen. Maschinelle Lernalgorithmen könnten Transaktionsmuster analysieren, um verdächtige Aktivitäten zu erkennen, Gebührenstrukturen zu optimieren und sogar personalisierte Sicherheitsempfehlungen basierend auf individuellen Nutzungsmustern bereitzustellen.

Die biometrische Authentifizierung wird zunehmend ausgefeilter und zugänglicher und schafft Möglichkeiten, traditionelle Authentifizierungsmethoden über alle Wallet-Typen hinweg zu ersetzen oder zu ergänzen. Fortgeschrittene biometrische Systeme könnten die Sicherheitsvorteile von Hardware-Token bieten und gleichzeitig die Bequemlichkeit einer immer verfügbaren Authentifizierung bieten. Die Kombination aus biometrischer Authentifizierung und MPC-Systemen könnte eine wirklich nahtlose Selbstverwaltungserfahrung ermöglichen, die keine Verwaltung traditioneller Anmeldeinformationen erfordert.

Phantom wird schlauere Token- und NFT-Datenwerkzeuge einführen und MPC-basierte Wiederherstellung testen. Coinbase Wallet wird weiterhin MPC-unterstützte Wallets in Drittanbieter-Apps über sein WaaS SDK einbetten. Diese Integration der MPC-Technologie in Verbraucheranwendungen stellt einen bedeutenden Trend dar, fortschrittliche Sicherheit für Endbenutzer unsichtbar zu machen, während die Vorteile der Selbstverwaltung erhalten bleiben.