En los últimos años, los avances de empresas como IBM y Google han hecho que la computación cuántica pase de ser una teoría a una realidad, reavivando el debate en la comunidad de criptomonedas sobre sus implicaciones. Los últimos procesadores cuánticos de IBM ahora cuentan con más de 400 qubits, y la empresa afirma tener un “camino claro” hacia máquinas cuánticas a gran escala para finales de esta década. Google es igualmente optimista y señala que los desafíos ingenieriles restantes para la computación cuántica a gran escala son "superables", alcanzándose hitos con rapidez.

Este progreso no ha pasado desapercibido en los círculos de cripto: foros y expertos se preguntan cuándo las computadoras cuánticas serán lo suficientemente potentes como para amenazar la criptografía que sustenta el Bitcoin y otras cadenas de bloques. Algunos, como el cofundador de Solana, Anatoly Yakovenko, advierten incluso que hay un "50/50" de probabilidad de un gran avance cuántico para 2030 y exhortan a la comunidad de Bitcoin a “acelerar las cosas” en la preparación de defensas. Otros son más escépticos y señalan que las computadoras cuánticas verdaderamente "útiles" podrían estar aún a 15–20 años de distancia, como predijo recientemente el CEO de NVIDIA, Jensen Huang.

Lo que está claro es que la computación cuántica ya no es una idea abstracta y lejana; es una tecnología en desarrollo con implicaciones reales para la ciberseguridad. Y eso trae tanto amenazas como oportunidades para el mundo de las criptomonedas. Por un lado, una computadora cuántica lo suficientemente avanzada podría romper los escudos criptográficos "inquebrantables" que protegen los activos digitales. Por otro, la carrera hacia el cifrado resistente a lo cuántico está impulsando la innovación y podría fortalecer en última instancia los ecosistemas de blockchain que se adapten a tiempo.

Este explicador profundizará en todos los aspectos del problema: por qué la computación cuántica representa una amenaza única para las criptomonedas, cómo podría descifrar el cifrado de Bitcoin, cuándo los expertos piensan que eso podría (o no) suceder, y qué está haciendo la industria para prepararse. También exploraremos escenarios hipotéticos, como, ¿qué pasaría si un ataque cuántico a Bitcoin ocurriera mañana?, y consideraremos las repercusiones a largo plazo: ¿quién ganaría, quién perdería y cómo podría cambiar la economía cripto cuando lo "inquebrantable" se vuelva quebrantable?

Lo importante es que esto no es una profecía de fatalidad; es un examen sobrio de un riesgo potencial en el futuro –uno que podría estar a años o décadas de distancia, pero que requiere planificación proactiva hoy. Al entender la amenaza sin el ruido mediático, los desarrolladores y usuarios de criptomonedas pueden tomar medidas ahora para asegurarse de que cuando la computación cuántica finalmente llegue a gran escala, el ecosistema cripto esté listo para doblarse, no romperse.

Cómo funciona la computación cuántica (sin tanto bombo)

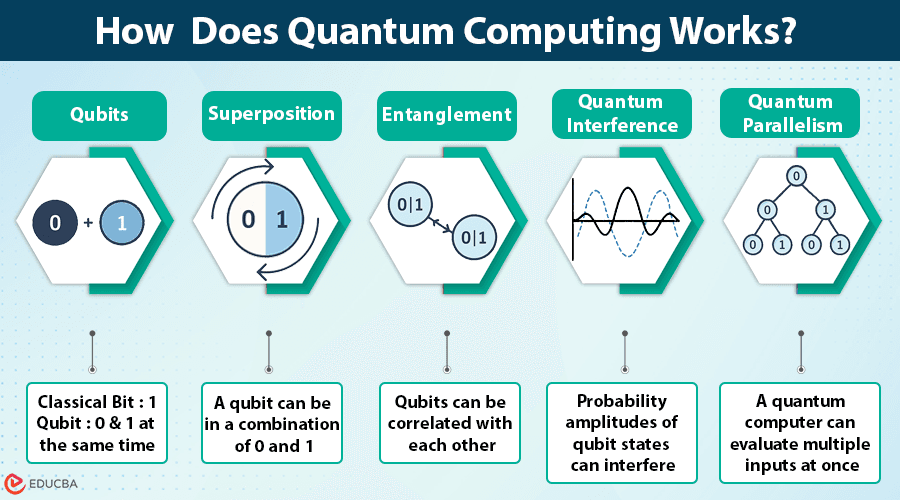

La computación cuántica es fundamentalmente diferente de las computadoras clásicas que usamos hoy en día. En lugar de los bits binarios (0 o 1) de la computación clásica, una computadora cuántica utiliza bits cuánticos, o qubits, que pueden existir en múltiples estados a la vez gracias a un fenómeno llamado superposición. En términos simples, un qubit es como una moneda que gira en el aire: no es solo cara o cruz, sino potencialmente ambas hasta que se observa. Los qubits también pueden entrelazarse entre sí, lo que significa que el estado de un qubit puede depender del estado de otro incluso a través de distancias. Esto permite que las computadoras cuánticas procesen un vasto número de posibilidades simultáneamente. Cuando conectas muchos qubits y los interfieres con sus ondas de probabilidad de la manera correcta, puedes realizar ciertos cálculos exponencialmente más rápido que una computadora normal podría.

Es importante no dejarnos llevar por las palabras de moda que a menudo se lanzan en este campo. Puede que hayas oído el término “supremacía cuántica”. Esto se refiere a una computadora cuántica que realiza una tarea que ninguna computadora clásica puede resolver de manera factible en un marco de tiempo razonable, como Google afirmó haber logrado en 2019 cuando su procesador Sycamore de 53 qubits realizó un cálculo especializado en minutos que Google estimó llevaría 10,000 años a una supercomputadora. (IBM luego argumentó que una supercomputadora podría hacerlo más rápido con un método optimizado, pero el hito fue significativo de todos modos).

Un término relacionado es “ventaja cuántica”. Mientras que la supremacía cuántica se trata de superar a las máquinas clásicas en cualquier tarea (incluso una inventada), la ventaja cuántica implica una computadora cuántica resolviendo un problema práctico y útil mejor o más rápido que una computadora clásica. En otras palabras, la supremacía fue una prueba de concepto; la ventaja será cuando la computación cuántica comience a hacer cosas que importan en el mundo real, como simulaciones de ciencia de materiales u optimizaciones complejas con las que las computadoras clásicas luchan.

Las máquinas cuánticas de hoy aún están en su infancia. Son ruidosas y propensas a errores, lo que significa que los qubits fácilmente pierden su delicado estado cuántico (un problema llamado decoherencia). El número de qubits también sigue siendo relativamente pequeño. Por ejemplo, el procesador Osprey de IBM, presentado en 2022, contiene 433 qubits, un récord en ese momento. Para ponerlo en perspectiva, los investigadores estiman que podría requerirse del orden de un millón de qubits de alta calidad para descifrar cifrados modernos como los de Bitcoin (más sobre eso pronto). En la imagen a continuación, se muestra el procesador cuántico Osprey de IBM (renderización): fue un gran avance, pero aún lejos de la escala necesaria para amenazar la criptografía de Bitcoin.

Incluso el jefe de hardware cuántico de IBM ha señalado que alcanzar computadoras cuánticas "verdaderamente útiles" probablemente requiere nuevas arquitecturas para conectar chips en sistemas más grandes y modulares.

Un renderizado 3D del procesador cuántico “Osprey” de IBM de 433–qubits, introducido en 2022. Procesadores cuánticos como este marcan un progreso significativo en el conteo de qubits, pero los expertos dicen que se necesitarían millones de qubits corregidos para errores para romper la criptografía que protege Bitcoin y otras criptomonedas. (Imagen: IBM/Connie Zhou vía Reuters)

Entonces, aunque la computación cuántica avanza rápidamente, no es magia. No hemos llegado al punto donde una computadora portátil cuántica pueda sentarse en un escritorio y descifrar cualquier código en segundos. Las demostraciones de “supremacía cuántica” hasta ahora, incluidas las de Google e investigadores chinos, implicaron tareas altamente especializadas con un impacto mínimo en el mundo real. La “ventaja cuántica” en aplicaciones prácticas es la próxima meta, y incluso las proyecciones más optimistas sitúan eso a unos años de distancia.

Por ahora, las computadoras cuánticas siguen siendo experimentos de laboratorio y prototipos basados en la nube, abordando principalmente problemas de nicho. Sin embargo, su trayectoria es clara: las capacidades están mejorando, y en el momento en que puedan resolver problemas útiles que las computadoras clásicas no puedan, los efectos se sentirán en muchas industrias, incluida la criptografía.

Por qué el cifrado de Bitcoin puede no ser para siempre

El Bitcoin a menudo se describe como “inhackeable”, y hasta ahora su criptografía central ha estado a la altura de esa reputación. En el corazón de la seguridad de Bitcoin se encuentra el Algoritmo de Firma Digital de Curva Elíptica (ECDSA), un esquema criptográfico que data de la década de 1980 que permite a un usuario demostrar la propiedad de fondos. Así es como funciona: controlas un número secreto llamado clave privada, y a partir de esa clave privada puedes derivar una clave pública multiplicándola contra una curva elíptica fija (una especie de función matemática unidireccional).

La clave pública puede compartirse ampliamente; se cifra para formar tu dirección de Bitcoin, mientras que la clave privada permanece conocida solo por ti. Si deseas gastar tu bitcoin, creas una firma digital con tu clave privada; la red utiliza tu clave pública para verificar esa firma y autenticar la transacción.

De manera crucial, este proceso es un camino unidireccional: dada la clave pública, no hay forma factible conocida para que una computadora clásica calcule la clave privada correspondiente. Como lo expresó el investigador de Bitcoin Nic Carter, todo el modelo de seguridad de Bitcoin se basa en la suposición de un problema matemático unidireccional que es "fácil de calcular en una dirección, e inviable de invertir" con la computación clásica. En la práctica, intentar forzar la clave privada de 256 bits de alguien con una computadora ordinaria tomaría billones de años, algo imposible.

La computación cuántica amenaza con derribar esta asimetría. En 1994, el matemático Peter Shor descubrió un algoritmo cuántico (apropiadamente llamado algoritmo de Shor) que puede resolver eficientemente el tipo de problema matemático que sustenta ECDSA. Específicamente, el algoritmo de Shor puede realizar la factorización de números primos y calcular logaritmos discretos exponencialmente más rápido que cualquier algoritmo clásico conocido. El problema del logaritmo discreto en curvas elípticas (que asegura ECDSA) está estrechamente relacionado con estas tareas. En lenguaje sencillo, una futura computadora cuántica ejecutando el algoritmo de Shor podría derivar una clave privada de Bitcoin a partir de su clave pública, rompiendo la seguridad fundamental de ECDSA.

Todo lo que un atacante necesitaría es la clave pública de la víctima, que, en Bitcoin, generalmente se hace visible en la cadena de bloques cada vez que ese usuario realiza una transacción. Una vez que un atacante cuántico pueda calcular la clave privada, puede gastar las monedas en esa billetera a voluntad. La criptografía “inquebrantable” de repente sería bastante quebrantable. David Carvalho, CEO de la firma de ciberseguridad Naoris Protocol, explicó que si esto llegara a suceder, parecería como si las billeteras fueran accedidas legítimamente: "Todo parecería acceso legítimo... Ni siquiera sabrías" que un robo fue impulsado por un ataque cuántico, porque el ladrón produciría firmas válidas como lo haría el verdadero propietario.

No es solo el algoritmo de firma el que está en riesgo. Bitcoin también se basa en funciones hash criptográficas, principalmente SHA–256, en su proceso de minería y generación de direcciones. Si bien las funciones hash no están tan directamente amenazadas por algoritmos cuánticos como la criptografía de clave pública, no son completamente inmunes. Las computadoras cuánticas podrían usar el algoritmo de Grover para acelerar la búsqueda de una colisión de hash o una preimagen específica. El algoritmo de Grover proporciona una aceleración cuadrática para problemas de búsqueda por fuerza bruta.

En el contexto del minado de Bitcoin (que es esencialmente una búsqueda por fuerza bruta...). Contenido: carrera para encontrar un hash SHA–256 por debajo de un cierto objetivo), una computadora cuántica con el algoritmo de Grover podría teóricamente minar significativamente más rápido que las computadoras clásicas. Afortunadamente, la ventaja de Grover no es tan devastadora como la de Shor. Efectivamente reduciría a la mitad la fuerza de un algoritmo hash: SHA–256, que tiene una salida de 256–bit, tendría su seguridad reducida a unos 128–bit bajo ataque cuántico. Un nivel de seguridad de 128–bit todavía es bastante fuerte; en comparación, el cifrado AES de 128–bit se considera de grado militar hoy en día.

Sin embargo, si el hardware cuántico se vuelve poderoso, incluso esa aceleración cuadrática podría dar una ventaja abrumadora a un atacante armado con tecnología cuántica en la minería de Bitcoin, potencialmente conduciendo a un ataque del 51% u otras disrupciones. Es una amenaza menos inmediata que romper firmas (ya que la dificultad de la minería y otros factores pueden ajustarse), pero es parte de la preocupación.

En resumen, la criptografía de Bitcoin fue diseñada en una era cuando solo existían computadoras clásicas. Los diseñadores asumieron que ciertos problemas matemáticos eran prácticamente irresolubles (como encontrar una clave privada dada una clave pública). La computación cuántica revierte esa suposición. Con suficientes qubits y los algoritmos correctos, lo que antes era inviable podría volverse factible. "Bitcoin necesita proteger los fondos de las personas a lo largo de generaciones de tiempo", como señaló el criptógrafo Ethan Heilman, lo que significa que debe resistir no solo a las computadoras de hoy sino también a las de mañana.

La dura verdad es que el cifrado que asegura a Bitcoin y a muchas otras criptomonedas "quizás no sea para siempre" frente al progreso cuántico. Por eso este tema, discutido desde hace tiempo en teoría, ahora se toma más en serio a medida que los laboratorios cuánticos se acercan a máquinas capaces de romper el ECDSA y otros cifrados heredados.

El Escenario de "Ataque Cuántico": ¿Y si Ya Sucedió?

Un aspecto escalofriante de un ataque cuántico a Bitcoin es que podría desarrollarse en silencio, sin signos evidentes de intrusión. Si una computadora cuántica lo suficientemente poderosa para descifrar las claves de Bitcoin se pusiera en línea hoy, es posible que las monedas comenzaran a moverse desde las billeteras y nadie se daría cuenta inmediatamente de que esas transacciones eran fraudulentas. "Si una computadora cuántica capaz de romper el cifrado moderno entrara en línea hoy, Bitcoin probablemente estaría bajo ataque, y nadie lo sabría", advirtió Carvalho en una entrevista.

Eso es porque un ladrón cuántico no necesita hackear la red o crear monedas falsificadas; simplemente rompe las claves privadas de cuentas específicas y las usa para generar transacciones válidas. Para la blockchain, estas transacciones parecen como cualquier otro usuario firmando con su clave.

Imagina despertar y ver que una dirección de Bitcoin antigua —que no ha sido tocada en una década— de repente envía todos sus BTC a una billetera desconocida. Los analistas de la cadena podrían preguntarse si un titular desaparecido finalmente regresó, pero en un escenario de robo cuántico, podría ser un atacante que calculó la clave privada para esa dirección y la vació. La blockchain continuaría operando normalmente, con bloques siendo minados y transacciones confirmadas, mientras detrás de escena la propiedad de algunas monedas había cambiado de manos silenciosamente. Como dijo Carvalho, "Simplemente verías esas monedas moverse como si sus propietarios decidieran gastarlas". No habría firmas fallidas o señales de alarma evidentes en el libro mayor mismo.

¿Qué monedas estarían más en riesgo? Los expertos señalan a las billeteras más antiguas y más inactivas como objetivos principales. Kapil Dhiman, fundador de la startup post-cuántica Quranium, señaló que las direcciones más antiguas de Bitcoin (incluyendo los legendarios lotes de Satoshi Nakamoto) usaron prácticas criptográficas menos seguras según los estándares actuales.

Por ejemplo, muchas monedas tempranas están guardadas en direcciones P2PK donde la clave pública es directamente visible en la cadena (a diferencia del estilo moderno P2PKH que oculta la clave pública detrás de un hash hasta que se gasta). "Las monedas de Satoshi serían presa fácil", dijo Dhiman a Cointelegraph, refiriéndose a los aproximadamente 1 millón de BTC que se cree fueron minados por el creador de Bitcoin. Si esas monedas inactivas de repente se movieran, sería un golpe a la confianza: la gente podría asumir que o bien Satoshi volvió o un atacante cuántico atacó, y cualquiera de los escenarios sería enormemente desestabilizador.

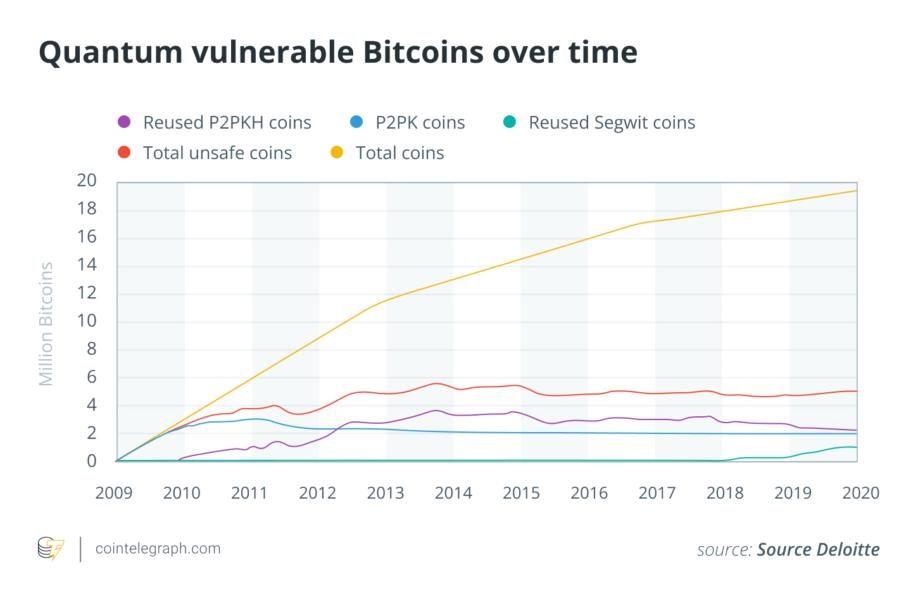

Aparte de Satoshi, cualquier billetera que haya reutilizado direcciones o expuesto sus claves públicas cae en la categoría vulnerable. Un estudio de Deloitte estimó que a partir de 2022, alrededor del 25% de Bitcoin en circulación podría considerarse "inseguro" contra un ataque cuántico en algoritmos de firma. Esto incluye monedas en direcciones de estilo antiguo y cualquier dirección que haya sido utilizada más de una vez (revelando así la clave pública). Por el contrario, aproximadamente el 75% de las monedas estaban en direcciones "seguras" (al menos hasta que se gaste desde esas direcciones). Con el tiempo, sin embargo, incluso las direcciones seguras se vuelven inseguras una vez que su propietario realiza una transacción, porque el acto de gastar generalmente revela la clave pública en la firma de la transacción.

¿Cómo sería la reacción inmediata si comenzaran robos cuánticos sigilosos? Potencialmente, caos. Los usuarios podrían notar que billeteras de alto valor están siendo vaciadas y vender en pánico, provocando caídas de precios. Pero la atribución sería complicada – ¿fue pirateo cuántico, o solo un hacker que de alguna manera obtuvo las claves de alguien por medios más tradicionales? Por diseño, la evidencia de un ataque cuántico podría ocultarse a simple vista. "Cuando crees que estás viendo una computadora cuántica por ahí, ya ha estado en control por meses", advirtió Carvalho, insinuando que para cuando el público sospeche tal ataque, el adversario podría haber ya robado una fortuna silenciosamente.

En una analogía que invita a la reflexión, lo comparó con los descifradores de códigos aliados en la Segunda Guerra Mundial que rompieron el cifrado Enigma. Mantuvieron ese avance en secreto, incluso permitiendo que algunos ataques tuvieran éxito, para no alertar a los alemanes de que Enigma estaba comprometido. Un actor a nivel estatal con una computadora cuántica podría preferir explotar la criptografía de Bitcoin de manera encubierta durante el mayor tiempo posible, en lugar de anunciar sus capacidades.

Es importante destacar que hasta hoy, este escenario sigue siendo teórico. No hay evidencia pública de que alguien tenga una computadora cuántica capaz de tales hazañas – "el consenso en las comunidades científicas, de investigación y militares es que no es el caso", señaló Carvalho. Pero también agregó una nota de precaución: "no sería la primera vez que una criptografía de clase mundial ha sido rota sin conocimiento público". Hasta que un adversario lo demuestre, operamos bajo la suposición de que Bitcoin es seguro.

Sin embargo, la mera posibilidad de un ataque cuántico indetectable es suficiente para justificar una intensa precaución. Esta es la razón por la cual algunos expertos en seguridad tratan la amenaza cuántica no como ciencia ficción sino como un problema urgente de ingeniería; como lo expresó un investigador, "Ten un plan". Si esperamos hasta que las monedas comiencen a desaparecer misteriosamente para reaccionar, probablemente será demasiado tarde para contener el daño.

Cronología: ¿Qué tan Cerca Estamos de Una Amenaza Cuántica Real?

La pregunta del billón de dólares: ¿Cuándo podrían las computadoras cuánticas realmente volverse lo suficientemente poderosas para representar una amenaza real para la criptografía de Bitcoin? Las respuestas que obtendrás de expertos varían ampliamente: desde "tal vez una década o dos" hasta "no en nuestras vidas" o "antes de lo que piensas". El consenso científico tiende a colocar la amenaza al menos a 10+ años de distancia, pero con algunos grandes compromisos y opiniones minoritarias.

Un punto de referencia útil es el trabajo de las agencias de seguridad nacional y los organismos de estándares. El Instituto Nacional de Estándares y Tecnología de los EE.UU. (NIST), que ha estado liderando la carga en criptografía post-cuántica, recomienda que las organizaciones hagan la transición a algoritmos resistentes a cuánticos para 2035 como precaución. Esto no es porque esperan una computadora cuántica criptográficamente relevante en 2035, sino por el riesgo del llamado "cosechar ahora, descifrar más tarde": los adversarios podrían estar grabando datos cifrados ahora (o recopilando claves públicas de blockchains ahora) para descifrar una vez que tengan una máquina cuántica en el futuro.

La línea de tiempo del NIST implica que para la década de 2030, las computadoras cuánticas podrían estar lo suficientemente cerca de romper algo de criptografía que la seguridad de los datos a largo plazo podría estar en peligro. Dicho esto, algunos conocedores de criptomonedas señalan que Bitcoin podría no enfrentar la misma urgencia que, digamos, las comunicaciones cifradas. Charles Guillemet, CTO de Ledger, notó que la directriz 2035 del NIST se trata de la seguridad directa (proteger los secretos de hoy contra el descifrado de mañana), mientras que las transacciones de Bitcoin no están destinadas a ser secretas en primer lugar. En su opinión, la exposición específica de Bitcoin se limita principalmente al escenario de robo de claves en tiempo real (en lugar de descifrar retroactivamente mensajes antiguos), lo que da un poco más de tiempo buffer.

Mirando el estado del hardware cuántico: la hoja de ruta de IBM visualiza procesadores cuánticos con unos pocos miles de qubits para 2033, todavía muy por debajo de los millones de qubits probablemente necesarios para romper las claves de 256 bits de Bitcoin. Hasta la fecha, el chip cuántico más grande anunciado es el Osprey de 433 qubits de IBM (2022), y IBM apunta a cruzar la marca de 1,000 qubits con un chip llamado Condor en 2023–2024, y continuar escalando desde allí. Google, por su parte, ha hablado de construir una computadora cuántica útil corregida por error para finales de la década (alrededor de 2029), esencialmente una máquina que podría ejecutar algoritmos cuánticos de manera continua y confiable gracias a la corrección de errores.

**Estas líneas de tiempo son ambiciosas, pero no están garantizadas. Notablemente, incluso miles de qubits no son suficientes para romper Bitcoin; esos qubits también necesitan ser de alta calidad (baja tasa de error) y los algoritmos necesitan ser optimizados. Un estudio académico estimó que una computadora cuántica necesitaría del orden de 13 millones de qubits para romper una clave privada de Bitcoin en 24 horas usando el algoritmo de Shor. La cuenta de hoy de 433 o incluso 1,000 qubits es una gota en el océano en comparación.**GPU son utilizados en algunos sistemas de control cuántico – dichas “computadoras cuánticas muy útiles” probablemente estén a unos 20 años de distancia. “Si dijeras 15 años, estarías en el lado temprano. Si dijeras 30, probablemente en el lado tardío. Elige 20”, elaboró Huang, sugiriendo un largo camino por delante. De manera similar, el pionero del cripto Adam Back ha sido despectivo sobre las afirmaciones de que Bitcoin podría romperse para 2028, afirmando “de ninguna manera” e incluso reflexionando sobre apostar en contra de tales predicciones. Back estima quizás 20 años para preocuparse.

Otro Bitcoiner conocido, Samson Mow, comentó que la computación cuántica es “un riesgo real, pero la cronología probablemente todavía esté a una década de distancia”, añadiendo que en su opinión “todo lo demás fallará antes de que falle Bitcoin” si tal amenaza se materializara. Estas opiniones reflejan una postura común en la comunidad de desarrollo de Bitcoin: monitoreo cauteloso en lugar de alarma inmediata.

Sin embargo, existe un contingente vocal que insta a más urgencia. Anatoly Yakovenko de Solana, como se mencionó, da probabilidades iguales a un avance para 2030 y piensa que es “asombroso” lo rápido que está avanzando la tecnología relacionada como la IA, sugiriendo que lo cuántico podría sorprendernos anticipadamente. A mediados de 2023, un mapa de ruta filtrado de Google Quantum AI implicaba un potencial aumento pronunciado en la cantidad de qubits en los próximos años, alimentando la especulación.

Y en el ámbito de la seguridad nacional, no se puede ignorar la posibilidad de avances clasificados: los laboratorios gubernamentales podrían no publicar cada avance, especialmente si tiene valor de inteligencia. Es en parte por eso que el criptógrafo Michele Mosca acuñó la idea de “día Q” – el día en que una computadora cuántica pueda romper la criptografía actual. Él y otros advierten que el día Q podría llegar abruptamente y adelantarse al calendario, atrapando a aquellos que asumieron una cronología más lenta desprevenidos.

Dicho todo esto, la mayoría de las estimaciones hasta 2025 sitúan la amenaza cuántica a la criptografía ampliamente utilizada en la década de 2030 o más allá. Por ejemplo, un informe de analistas de Bernstein aún ve la amenaza como “a décadas de distancia”. Pero el consenso puede cambiar con un solo avance. La comunidad recibió un impulso a finales de 2022 cuando investigadores chinos afirmaron un nuevo enfoque para la factorización que, si fuera escalable, podría reducir significativamente los requisitos para romper claves RSA con un método híbrido cuántico.

Esa afirmación particular fue recibida con un sano escepticismo y probablemente no se materialice como un ataque real, pero sirvió como recordatorio: los avances pueden venir de cualquier lugar, y podríamos subestimar lo que es posible. Como escribió el teórico de la computación Scott Aaronson, la postura prudente es “sí, inequívocamente, preocúpate por esto ahora. Ten un plan.” La planificación temprana garantiza que incluso si la capacidad de desencriptación cuántica llega antes de lo esperado, el mundo del cripto no quede completamente desprevenido.

Post–Quantum Cryptography: ¿Qué Soluciones Existen?

La buena noticia es que la comunidad de criptografía no ha estado esperando sentada el día Q. Un campo de investigación conocido como criptografía poscuántica (PQC por sus siglas en inglés) ha estado desarrollando nuevos algoritmos que pueden resistir ataques de computadoras cuánticas. A diferencia de la “criptografía cuántica” (que a menudo se refiere a usar la física cuántica para cosas como la distribución de claves cuánticas), los algoritmos poscuánticos se ejecutan en computadoras clásicas pero están diseñados para ser difíciles de romper para un adversario cuántico.

En 2016, NIST lanzó una competencia abierta para identificar los mejores algoritmos poscuánticos, y después de varias rondas de evaluación, anunciaron el primer lote de algoritmos PQC estandarizados en 2022. Estos incluyen:

- CRYSTALS–Kyber: un mecanismo de encapsulación de claves basado en retículas (usado para encriptar datos o establecer secretos compartidos).

- CRYSTALS–Dilithium: un esquema de firma digital basado en retículas.

- FALCON: otra firma basada en retículas (que ofrece firmas más pequeñas a costa de una implementación más compleja).

- SPHINCS+: un esquema de firma basado en hash que es sin estado (no requiere seguimiento de claves usadas).

Para 2024, NIST había finalizado los estándares para estos algoritmos (Kyber para encriptación general, Dilithium y FALCON para firmas, y SPHINCS+ como una firma alternativa) y los publicó como FIPS 203–205. En términos sencillos, si sustituyéramos el ECDSA y SHA–256 de Bitcoin por alguna combinación de estos nuevos algoritmos, la red estaría protegida de ataques cuánticos conocidos.

Por ejemplo, en lugar de firmas de curvas elípticas, se podría usar una firma basada en retículas como Dilithium o una firma basada en hash como SPHINCS+. Estos algoritmos se basan en problemas matemáticos que se cree que son resistentes a algoritmos cuánticos (como la dificultad de los problemas de retículas o la seguridad de las funciones hash criptográficas), por lo que los métodos de Shor y Grover no podrían romperlos en un tiempo razonable.

Implementar la criptografía poscuántica en una cadena de bloques, sin embargo, es más fácil decirlo que hacerlo. Los algoritmos PQC a menudo tienen compensaciones: tamaños de claves más grandes o tamaños de firmas, rendimiento más lento, etc. Una firma de Dilithium, por ejemplo, tiene unos pocos kilobytes de tamaño (en comparación con una firma ECDSA compacta de 64 bytes), lo que podría aumentar el tamaño de las transacciones en blockchain. Un esquema basado en hash como SPHINCS+ tiene firmas aún más grandes y puede ser más lento de verificar, pero ofrece una base de seguridad muy diferente (se basa en hashes, que conocemos y en los que confiamos). A pesar de estos inconvenientes, la transición es factible. Ya vemos algunos proyectos de criptomonedas posicionándose como resistentes a cuánticos desde el primer día.

Por ejemplo, Quantum Resistant Ledger (QRL) es una blockchain que se lanzó con un esquema de firma poscuántico incorporado (XMSS, una firma basada en hash extendida relacionada con SPHINCS+). QRL eligió XMSS específicamente para protegerse contra futuros atacantes cuánticos, aunque significa que cada dirección de billetera solo puede firmar de forma segura un cierto número de veces antes de que las claves deban rotarse (una peculiaridad de las firmas basadas en hash con estado). Otro proyecto, QANplatform (no mencionado anteriormente, pero conocido en la industria), afirma usar criptografía basada en retículas para asegurar su plataforma de contratos inteligentes.

Quranium, liderado por Kapil Dhiman, utiliza un esquema de firma digital basado en hash sin estado aprobado por NIST para asegurar su blockchain de capa 1. Y anteriormente escuchamos de Naoris Protocol’s David Carvalho – su proyecto está construyendo infraestructura poscuántica y fue citado incluso en una propuesta a la U.S. SEC discutiendo estándares de seguridad cuántica. Estos proyectos de nicho aún son relativamente pequeños, pero sirven como campos de prueba para PQC en entornos de blockchain. También ofrecen una especie de seguro: si las grandes redes tardan en adaptarse y llega el descifrado cuántico, teóricamente uno podría mover valor a una cadena resistente a cuánticos como QRL para protegerlo (asumiendo un escenario ordenado).

Las grandes blockchains también han estado investigando soluciones. Ethereum, por ejemplo, ha tenido discusiones e implementaciones prototipo de criptografía resistente a cuánticos. Los desarrolladores de Ethereum exploraron firmas basadas en retículas e incluso variantes poscuánticas de zk–SNARKs (pruebas de conocimiento cero que son transparentes a ataques cuánticos). Hay un post de investigación de la Fundación Ethereum sobre el uso de firmas BLS basadas en retículas en un contexto poscuántico. Hasta ahora, nada de esto está en producción – el uso actual de ECDSA y BLS (para validadores) de Ethereum sigue siendo vulnerable en principio al igual que el de Bitcoin. Pero se están sentando las bases.

Más allá de las firmas digitales, también está la cuestión de cómo proteger de cuántico el proceso de minería o consenso. El proof–of–work de Bitcoin podría, teóricamente, ser reforzado mudándose a un hash más largo (SHA–512 o algo) si el algoritmo de Grover se volviera una amenaza práctica. Algunos incluso han sugerido cambiar Bitcoin de proof–of–work a proof–of–stake antes de que lleguen las computadoras cuánticas, bajo el argumento de que PoS no se basa en una carrera de fuerza bruta de la misma manera (aunque PoS tiene sus propios supuestos criptográficos a considerar). Estas ideas son especulativas, y la comunidad de Bitcoin es generalmente muy conservadora sobre cambios tan fundamentales.

Otra línea de defensa intrigante es usar la criptografía cuántica en sí misma. Por ejemplo, la distribución de claves cuánticas (QKD) usa la física cuántica para permitir que dos partes generen una clave secreta compartida con la garantía de que cualquier intromisión será detectada. QKD no es directamente aplicable a blockchains públicas (que son descentralizadas y no tienen enlaces punto a punto), pero las instituciones podrían usarlo para asegurar los canales de comunicación en un sistema blockchain.

En 2022, JPMorgan Chase y Toshiba demostraron una red blockchain asegurada con QKD para defenderse de atacantes cuánticos interceptando datos. Básicamente, superpusieron comunicación cuántico-segura encima de la blockchain. Este tipo de enfoque podría ver más uso en libros mayores privados o redes interbancarias. Sin embargo, para las criptomonedas públicas, el enfoque se centra firmemente en actualizar los propios algoritmos a PQC.

Así que, para recapitular el panorama de soluciones: tenemos un conjunto de herramientas de algoritmos poscuánticos listos o casi listos para su implementación, gracias a años de investigación y validación por parte de NIST y otros. Tenemos pioneros en la industria del cripto implementando estas defensas en plataformas alternativas. Y tenemos propuestas (que discutiremos a continuación) sobre cómo los incumbentes como Bitcoin podrían migrar gradualmente. Las piezas técnicas existen para mantener el cripto seguro en un mundo poscuántico. Los desafíos más grandes podrían ser sociales y logísticos: cómo coordinar un cambio de millones de usuarios e infraestructuras críticas. Como comentó un CEO de ciberseguridad, Chris Erven, “ha llegado el momento de que la tecnología segura para cuánticos esté en el corazón de las estrategias de ciberseguridad a nivel mundial” – necesita ser integrada proactivamente, no añadida en el último minuto.

Comparación entre el Progreso del Cripto y el TradFi

Cuando se trata de prepararse para las amenazas cuánticas, el mundo de las finanzas tradicionales y el gobierno podría estar moviéndose más rápido que la industria del cripto. Los grandes bancos, empresas y agencias tienen la ventaja de control centralizado – pueden establecer mandatos para las actualizaciones necesarias y asegurar que los protocolos se actualicen sistemáticamente.### Translation to Spanish

Content: mejoras de seguridad de arriba hacia abajo. Las criptomonedas, por el contrario, están descentralizadas por diseño, lo que hace que las transiciones coordinadas sean más complicadas.

Tomemos el sector bancario: JPMorgan Chase ha sido notablemente proactivo. Además del experimento de distribución de claves cuánticas mencionado anteriormente, JPMorgan tiene un "Future Lab" para tecnologías cuánticas. Marco Pistoia, quien lidera ese laboratorio, dijo que el banco se está preparando "para la introducción de computadoras cuánticas de calidad de producción" precisamente porque podrían "cambiar el panorama de seguridad de tecnologías como blockchain y criptomonedas en un futuro previsible". JPMorgan no está esperando una emergencia; están probando defensas ahora. De manera similar, la red bancaria global SWIFT ha lanzado programas de capacitación y talleres sobre seguridad poscuántica para sus instituciones miembros.

Empresas como IBM y Microsoft ya están ofreciendo opciones de cifrado seguro cuántico en sus productos en la nube, para que las empresas puedan comenzar a cifrar datos con algoritmos como Kyber o Dilithium con anticipación. El gobierno de EE. UU. aprobó la Ley de Preparación para la Ciberseguridad de la Computación Cuántica (a finales de 2022), que requiere que las agencias federales comiencen a planear la migración de sus sistemas a criptografía poscuántica. En 2015, incluso la NSA (que históricamente ha ayudado a curar los estándares de cifrado de EE. UU.) anunció planes para hacer la transición a algoritmos resistentes a cuántica, una señal fuerte para la industria y la academia para comenzar a moverse.

Ahora compare eso con el estado de la mayoría de las redes de criptomonedas: Bitcoin, Ethereum, y la mayoría de las altcoins todavía usan firmas RSA, ECDSA o EdDSA y hachado estándar (SHA–2, SHA–3, etc.). No ha habido una migración urgente aún. Parte de la razón es que, como discutimos, muchos en la comunidad creen que la amenaza no es inminente. Otra parte es el desafío del consenso: para cambiar el algoritmo de firma de Bitcoin, por ejemplo, literalmente cada participante en la red necesita estar de acuerdo (o al menos una supermayoría, si se hace a través de soft fork).

Ese es un proceso lento que involucra propuestas, codificación, pruebas y convencer a la base de usuarios global. "Las finanzas tradicionales están realmente por delante", como observó Carvalho de Naoris. "Tienen control central, presupuestos y una única autoridad que puede impulsar mejoras. El cripto no tiene eso. Todo toma un consenso". En otras palabras, Jamie Dimon puede decirle al equipo de seguridad de JPMorgan "estamos cambiando todas las comunicaciones internas a cifrado poscuántico el año que viene" y es probable que suceda.

No hay una figura análoga en Bitcoin que pueda decretar unilateralmente una actualización de cripto: por diseño, no es decisión de nadie solo. Sin embargo, estamos viendo algo de movimiento en el espacio cripto. El hecho de que los desarrolladores de Bitcoin estén redactando propuestas de mitigación cuántica ahora (en 2023–2025) muestra que se comprende el vacío. Y algunas empresas de cripto están involucrándose en el esfuerzo más amplio de PQC. Por ejemplo, las firmas de seguridad blockchain y las colaboraciones académicas están explorando la agilidad criptográfica: diseñar protocolos que puedan intercambiar elementos criptográficos más fácilmente en el futuro. El escenario ideal es hacer que las redes blockchain sean tan ágiles como los navegadores web, que pueden (en teoría) implementar una nueva criptografía a través de actualizaciones cuando sea necesario. Pero lograr que millones de nodos descentralizados actualicen es un esfuerzo mayor que actualizar, por ejemplo, Google Chrome o Firefox en dispositivos de usuario.

Otro punto de contraste es la superficie de riesgo. Las finanzas tradicionales dependen en gran medida del cifrado para la comunicación segura (TLS para sitios web bancarios, VPN, mensajería segura, etc.), todo lo cual podría ser deshecho por un atacante cuántico. Así que los bancos enfrentan no solo la amenaza del robo de criptomonedas sino también potencialmente la exposición de datos confidenciales de clientes y transacciones financieras si el cifrado se rompe. Esto les da un incentivo amplio para actualizar todo lo relacionado con el cifrado.

Las criptomonedas tienen un riesgo más estrecho pero más agudo: la integridad de la moneda en sí. Un ataque cuántico a criptomonedas no revela información confidencial (ya que las blockchains son públicas), pero podría socavar la propiedad y la confianza en el sistema. En cierto sentido, el riesgo cripto es "todo o nada": o el algoritmo de tu moneda se rompe y el caos se desata, o no. Mientras tanto, los bancos pueden sobrevivir algunas brechas pero enfrentar pérdidas masivas de privacidad o financieras si se demoran en la PQC.

Curiosamente, están surgiendo algunas colaboraciones entre finanzas tradicionales y cripto en este tema. La red blockchain segura cuántica de JPMorgan podría verse como un caso de uso de blockchain privado, pero la tecnología podría potencialmente informar a las cadenas públicas también. IBM, siendo un jugador importante tanto en blockchain empresarial como en computación cuántica, podría eventualmente ayudar a trasladar soluciones al mundo blockchain de código abierto. Y los gobiernos podrían imponer estándares; por ejemplo, uno podría imaginar una futura regulación que diga que cualquier criptomoneda utilizada por bancos o comerciada en bolsas reguladas debe ser resistente a cuántica para una cierta fecha. Eso encendería una llama bajo los proyectos descentralizados para adaptarse o enfrentar la eliminación de la lista.

En resumen, el mundo de las finanzas tradicionales ha comenzado la transición poscuántica en serio, aprovechando su estructura centralizada para hacerlo. El mundo cripto se queda atrás no por ignorancia sino por la dificultad inherente de realizar cambios de protocolo en un entorno descentralizado y un sentido quizás justificado de que el peligro no está aún en la puerta. El desafío por delante es acelerar el ritmo de migración del cripto sin socavar las cualidades (descentralización, estabilidad) que lo hacen valioso. Es un equilibrio delicado de no gritar 'lobo' demasiado pronto versus no meter la cabeza en la arena. La siguiente sección profundizará en cómo Bitcoin podría abordar esto en la práctica, lo que ilustra cuán complejo puede ser ese proceso de gobernanza.

¿Y Si Bitcoin Migra? El Reto de Gobernanza

¡Quantum-Vulnerability-of-Bitcoin-Address-Types.webp

Supongamos que la comunidad de Bitcoin decide colectivamente, "Sí, necesitamos actualizar nuestra criptografía para que sea segura cuánticamente". ¿Cómo sucedería eso en realidad? Aquí es donde entra el reto de gobernanza. Actualizar Bitcoin a menudo se compara con reparar un avión en pleno vuelo: cualquier cambio debe diseñarse cuidadosamente para no romper el sistema mientras funciona. Para un Bitcoin resistente a cuántica, los desarrolladores han propuesto algunas rutas, cada una con sus pros y contras.

Una propuesta clave que está haciendo rondas se conoce como BIP–360, también apodada "Bitcoin Post–Quantum" o "QuBit" (no debe confundirse con qubit, el bit cuántico). BIP–360 es una propuesta de mejora de Bitcoin en borrador por un autor seudónimo "Hunter Beast" que esboza un plan en varias etapas para introducir direcciones y firmas resistentes a cuántica a Bitcoin. La idea es hacerlo gradualmente para evitar el caos. Aquí hay un resumen simplificado del plan:

Etapa 1: Introducir un nuevo formato de dirección, llamado P2QRH (Pay–to–Quantum–Resistant–Hash), que puede soportar varios algoritmos de firma poscuánticos. Los usuarios podrían comenzar a crear nuevas direcciones de este tipo y enviar Bitcoin a ellas. Estas direcciones serían compatibles hacia atrás (se verían como cualquier otra dirección para los nodos antiguos, probablemente a través de alguna versionado), por lo que esto se puede hacer como una bifurcación suave.

Etapa 2: Una vez que existan direcciones P2QRH, dar a las personas un incentivo para usarlas. QuBit propone un descuento en el peso de bloque (16 veces más barato en términos de tarifas) para transacciones desde direcciones resistentes a cuántica. Esto es similar a cómo el lanzamiento de SegWit dio descuentos para fomentar la adopción. Las tarifas más baratas incentivarían a las carteras y a los usuarios a migrar fondos al nuevo tipo de dirección con el tiempo.

Etapa 3: Desarrollar una versión compatible con Taproot de estas direcciones y eventualmente hacer una bifurcación suave que comience a requerir firmas resistentes a cuántica para nuevas transacciones. En este punto, quizás después de muchos años de adopción voluntaria, la comunidad podría acordar "poner fin" a las direcciones basadas en ECDSA antiguas.

Etapa 4: En el futuro lejano, una vez que esté confirmado que la amenaza cuántica es inminente, una bifurcación suave final podría deshabilitar completamente los tipos de firmas antiguas, haciendo que Bitcoin sea totalmente poscuántico para todas las transacciones en adelante.

Este enfoque por etapas está diseñado para abordar la gobernanza de manera pragmática: no obligar a todos a cambiar de inmediato (lo que sería una bifurcación dura y contenciosa), sino más bien introducir el nuevo sistema, alentar su uso y lentamente hacerlo el predeterminado. Al usar bifurcaciones suaves, se mantiene la compatibilidad hacia atrás: los nodos antiguos verían una transacción P2QRH como cualquier puede gastar (si no son conscientes de las nuevas reglas) pero gracias a la aplicación de mineros, todavía sería segura. Es una ingeniería compleja, pero Bitcoin ha navegado por actualizaciones complicadas como SegWit en el pasado.

Hay algunos compromisos y preguntas abiertas. Las firmas resistentes a cuántica son grandes, por lo que si mucha gente comienza a usarlas, podría reducir efectivamente cuántas transacciones entran en un bloque (por lo tanto, las discusiones sobre un aumento del tamaño del bloque han flotado en conjuntos). La iteración actual de QuBit sugiere que usar firmas PQ podría efectivamente bajar el rendimiento en cierta medida, pero considera eso un precio aceptable para la seguridad. También está el asunto de qué algoritmos seguros cuánticos elegir.

QuBit inteligentemente no se cierra a un solo algoritmo; soporta unos pocos (como SPHINCS+–256F y FALCON–1024) y deja que los usuarios elijan. Esto se protege contra cualquier nuevo algoritmo que luego se encuentre defectuoso: un movimiento sabio dado que la PQC es relativamente nueva y no ha sido probada en batalla como RSA/ECC. Aún así, opciones más exóticas como firmas de rejilla podrían introducir sus propias incertidumbres (por ejemplo, si un ataque matemático innovador en rejillas ocurre, eso podría ser un problema; no es probable, pero es el tipo de cosa que los criptógrafos consideran).

Una estrategia alternativa es más bruta: una bifurcación dura para exigir cripto poscuántica en todo sentido. Esto sería más simple en ejecución (solo cambiar las reglas en el bloque X para que solo las firmas PQ sean válidas en adelante), pero política y prácticamente es mucho más difícil. Las bifurcaciones duras pueden dividir la cadena.Contento: piense en Bitcoin Cash separándose en 2017 por un desacuerdo.

Si una minoría significativa de usuarios o mineros se niega a un "quantum–hard–fork" (quizás porque no están de acuerdo con el momento o la elección del algoritmo), podrías terminar con dos Bitcoins en competencia, lo cual sería una pesadilla para el valor y la confianza. Por eso, la mayoría ve un hard fork para quantum como un último recurso, quizás solo si una emergencia lo dicta y hay un consentimiento casi unánime por pura necesidad.

También debemos considerar el aspecto del usuario: los poseedores habituales de Bitcoin necesitarían mover sus monedas a nuevas direcciones en algún momento para estar seguros. Mientras tengan sus claves privadas, siempre pueden gastar desde una dirección antigua hacia una nueva. Pero algunas monedas están perdidas o en manos de personas que no están prestando atención. Esas monedas podrían quedar para siempre en direcciones vulnerables.

Una propuesta (surgida académicamente) es que si la computación cuántica llega y algunas monedas no se han movido, podría haber un proceso de "vaulting" o recuperación para protegerlas (quizás los mineros congelen temporalmente los intentos obvios de robo cuántico o algo similar). Sin embargo, eso entra en un territorio muy polémico de potencialmente violar la fungibilidad de Bitcoin o permitir casos especiales, lo que la comunidad se resistiría a hacer. Realistamente, si alguien no actualiza sus monedas después de años de advertencias y luego son robadas por un atacante cuántico, simplemente sería parte de las consecuencias.

Vale la pena mencionar que Ethereum y otras plataformas de contratos inteligentes enfrentan un desafío de gobernanza similar. La cultura de Ethereum es más abierta a las actualizaciones (realizan hard forks regularmente para mejoras), por lo que podría ejecutar una transición a prueba de cuántica más rápidamente si fuera necesario. Incluso existe la posibilidad de usar la programabilidad de Ethereum para permitir que tanto los tipos de firmas antiguas como nuevas coexistan hasta un corte.

Algunas altcoins como Nano, Stellar, etc., utilizan esquemas de firmas diferentes (como ed25519) que son igualmente vulnerables a la computación cuántica, por lo que también necesitarían actualizaciones. Es un problema del ecosistema en general. La coordinación entre cadenas no es estrictamente necesaria (cada red puede manejarse sola), pero imagina el escenario en el que una criptomoneda importante se vuelve PQ y otras aún no, podría haber cambios en el mercado y arbitraje en torno a la seguridad percibida.

En resumen, migrar una criptomoneda a criptografía segura cuánticamente es tanto un proceso social como técnico. Requiere que los desarrolladores escriban el código, sí, pero también que los mineros lo adopten, las empresas actualicen sus sistemas, los proveedores de carteras creen herramientas amigables para el usuario (para que las personas puedan convertir sus fondos a nuevas direcciones fácilmente) y los intercambios reconozcan los nuevos formatos de direcciones. Es un esfuerzo de varios años. El desafío de la gobernanza es mantener a todos alineados y avanzando aproximadamente en paso en lugar de fracturarse.

Hasta ahora, la comunidad de Bitcoin ha demostrado que puede afrontar desafíos cuando realmente es necesario (por ejemplo, la respuesta a errores o problemas de escalabilidad), aunque no sin drama. La amenaza cuántica inminente podría servir como un tema unificador: nadie en cripto quiere ver las monedas rotas. Siempre que se comprenda el cronograma, se esperaría que incluso las facciones de la comunidad que suelen pelearse se unan para defender su interés colectivo: la integridad de la red.

Ganadores, Perdedoras y Consecuencias Económicas

¿Cómo sería el panorama de las criptomonedas si la computación cuántica llegara al punto de romper la encriptación contemporánea? Es un escenario que podría producir algunos ganadores y perdedores claros, al menos a corto plazo, y sacudir ampliamente la confianza económica en los activos digitales.

Primero, consideremos el peor de los casos: un ataque cuántico repentino se vuelve factible y se desata en una red desprevenida como Bitcoin. El perdedor inmediato sería la confianza. La confianza en la seguridad de la criptomoneda podría evaporarse de la noche a la mañana. Los precios de las monedas principales probablemente se desplomarían mientras los poseedores se apresuran a vender antes de que roben sus fondos. Recuerde, la capitalización de mercado de Bitcoin (y la de otras criptomonedas) ya no está solo en manos de aficionados cypherpunk; está en manos de fondos de cobertura, ETFs, empresas como Tesla e incluso estados nacionales (El Salvador, por ejemplo).

Un colapso en el precio de Bitcoin provocado por una falla de seguridad podría enviar ondas de choque a través de los mercados tradicionales también, dada la creciente exposición institucional. Podríamos ver un contagio financiero más amplio si, por ejemplo, grandes inversores tienen que reducir sus participaciones en cripto o enfrentan problemas de liquidez. Venta masiva por pánico es la frase que viene a la mente.

En ese caos, ¿quiénes serían los "ganadores"? Obviamente, el atacante (si es una entidad) obtiene potencialmente grandes cantidades de cripto robado, pero gastarlo o convertirlo en efectivo puede ser complicado si todos están observando las direcciones y los intercambios ponen en lista negra los fondos robados. Más interesante aún, cualquier activo o proyecto que sea resistente a los cuánticos podría estar repentinamente en alta demanda. Por ejemplo, una moneda de nicho como QRL (Quantum Resistant Ledger) podría dispararse mientras las personas buscan algo que perciben como seguro. Las empresas que ofrezcan soluciones de encriptación poscuántica podrían ver un auge en los negocios (sus servicios necesarios para asegurar cadenas de bloques, carteras, etc.). También es posible que tiendas alternativas de valor como el oro o las monedas fiduciarias obtengan un impulso relativo a medida que el cripto pierde brevemente su brillo.

Sin embargo, a largo plazo, el término "ganadores" es difícil de asignar porque si la confianza en la criptografía se sacude ampliamente, todos están en problemas. Como advirtió el criptógrafo Michele Mosca, si los cuánticos rompieran nuestros sistemas de criptografía inesperadamente, "la confianza en las infraestructuras digitales colapsaría".

Nos moveríamos de una migración ordenada a la "gestión de crisis", lo que "no sería bonito", dijo. Eso se extiende más allá del cripto: piensa en las comunicaciones seguras, la banca, Internet. Así que uno podría argumentar que los únicos ganadores reales serían aquellos que lo previeron y se prepararon, evitando así la interrupción.

Entre los jugadores de cripto, eso podría significar comunidades que se actualizaron a tiempo o que diseñaron con la cuántica en mente desde el principio.

Pensemos en un escenario donde Bitcoin, a través de un gran esfuerzo, logra migrar suavemente a cripto poscuántico antes de que un atacante cuántico llegue. En ese caso, la red de Bitcoin podría atravesar la era del "susto cuántico" y salir al otro lado robusta. Su propuesta de valor realmente se fortalecería ("¡Bitcoin sobrevivió a la transición cuántica!" sería bastante el titular). Proyectos con actualizaciones tardías o estancados podrían perder. Por ejemplo, si Bitcoin se actualiza y algunos forks de Bitcoin o monedas más pequeñas no lo hacen, los usuarios probablemente abandonarían las más débiles. Uno puede imaginarse una rotación de inversores: moviendo capital de cualquier moneda percibida como rezagada en la seguridad cuántica hacia aquellas que lideran el grupo. Es un poco como Y2K para las finanzas: las compañías que arreglaron su software a tiempo estaban bien; aquellas que lo ignoraron arriesgaban el fracaso.

También tenemos que considerar la posibilidad de intervención gubernamental. Si una crisis cuántica golpea, los reguladores podrían intervenir severamente. Podrían detener temporalmente el comercio en los intercambios de cripto (para prevenir pérdidas adicionales), o incluso intentar coordinar una respuesta global, quizás empujando rápidamente una cierta actualización estándar. Los gobiernos que ya eran escépticos sobre las criptomonedas podrían usar el incidente como munición: "Vean, esta cosa no era segura, y ahora miren el lío". Por otro lado, si la comunidad criptográfica navega bien el desafío cuántico, impresionarían a los reguladores sobre la madurez y la resistencia de la industria, posiblemente construyendo confianza.

¿Qué pasa con las finanzas descentralizadas (DeFi) y los contratos inteligentes? Esos sistemas dependen de la seguridad blockchain subyacente. Si la criptografía de Ethereum se compromete, por ejemplo, todos esos contratos DeFi podrían ser drenados por atacantes cuánticos que forjan transacciones o roban claves de multisig. Todo el ecosistema DeFi podría desmoronarse muy rápido, esencialmente una serie de corrida bancaria ya que cada usuario intenta retirar fondos antes de que lo hagan los atacantes. Los valores del colateral caerían, las liquidaciones se encadenarían. Haría que los hacks de DeFi que hemos visto hasta ahora (generalmente debido a errores o robos de claves) parezcan menores en comparación. Nuevamente, los proyectos que son proactivos – digamos una plataforma de préstamos que migre a autenticación segura cuánticamente para retiros de usuarios o un DEX que use claves resistentes a los cuánticos para sus controles de administración – saldrían mejor librados.

Vale la pena señalar que algunos podrían encontrar un lado positivo o una oportunidad. Por ejemplo, los mineros cripto: si de alguna manera solo unos pocos grupos tienen tecnología cuántica para la minería, podrían cosechar recompensas desproporcionadamente grandes (hasta que la dificultad se ajuste o la red responda). Pero realísticamente, si la minería estuvo dominada por una computadora cuántica, esa cadena está efectivamente rota porque la descentralización se ha ido. Así que eso no es tanto un ganador como una victoria pírrica para una entidad.

Otro ángulo: La industria de seguros podría enfrentar pagos si algún asegurador cubriera las pérdidas de cripto debido a robos (aunque muchos excluyen tales eventos). Alternativamente, esto podría crear un nuevo mercado para "seguros poscuánticos" y servicios de seguridad.

Económicamente, un evento cuántico que impacte al cripto podría disminuir temporalmente el valor de todo el sector, posiblemente perdiendo billones en capitalización de mercado en un escenario severo. Pero la imaginación humana no se detiene. Si las personas aún ven utilidad en la criptomoneda (y probablemente lo harán: la necesidad de intercambio de valor descentralizado no desaparecerá), la industria se reconstruirá sobre nuevas bases más sólidas. Quizás veríamos narrativas de "Crypto 2.0" con blockchains totalmente seguras cuánticamente y tal vez incluso tecnología cuántica aprovechada para nuevas características.

En resumen, en una disrupción cuántica:

- Perdedoras: Cualquiera que tenga cripto no protegido (que es la mayoría de nosotros, actualmente), intercambios e instituciones financieras entrelazadas con un mercado en caída, y generalmente confianza en el sistema. También, técnicamente, las compañías de computación cuántica podrían enfrentar una reacción negativa por desatar el caos, aunque también verían un boom en el interés por soluciones.

- Ganadores: Aquellos que se protegieron invirtiendo en PQC tempranamente, proyectos resistentes a los cuánticos, posiblemente los primeros adoptantes de monedas actualizadas, y los atacantes (si son maliciosos) hasta que sean capturados o su botín se vuelva inútil por forks de emergencia oContenido: lista negra.

A largo plazo, el mayor beneficiario podría ser el ecosistema cripto si se adapta con éxito, ya que habrá demostrado adaptabilidad y ganado una nueva oportunidad de vida bajo la amenaza más seria hasta la fecha. Sin embargo, el proceso para llegar allí podría ser económicamente tumultuoso. El viejo dicho, "Más vale prevenir que curar", resuena especialmente aquí. Al invertir en prevención (actualizando algoritmos, practicando una buena higiene de claves como no reutilizar direcciones, etc.), la comunidad cripto puede salvarse de tener que intentar una cura después de los hechos, lo cual sería mucho más doloroso.

Proyectos Listos para el Quantum y Perspectivas Futuras

Mirando hacia adelante, la intersección de la computación cuántica y el cripto es tanto una oportunidad como una amenaza. Está impulsando una oleada de innovación e inversión para hacer más robustos los sistemas criptográficos. Ya hemos destacado algunos proyectos (QRL, Naoris, Quranium) que se comercializan como preparados para el quantum. Estos podrían considerarse de nicho ahora, pero ofrecen una visión de cómo podría funcionar un ecosistema cripto postcuántico.

Por ejemplo, el uso de firmas basadas en hash XMSS de QRL significa que incluso si existiera una computadora cuántica, no podría forjar transacciones fácilmente en QRL; la seguridad depende de funciones hash criptográficas, que son relativamente más seguras frente a ataques cuánticos (solo afectadas por la desaceleración cuadrática del algoritmo de Grover). De manera similar, el uso de firmas sin estado basadas en hash de Quranium (probablemente similares a SPHINCS+) significa que no depende de curvas elípticas clásicas o RSA en absoluto.

En la industria en general, estamos viendo un aumento de inversión en startups y grupos de investigación de criptografía postcuántica. EE. UU. y sus aliados han formado iniciativas como PQCrypto para guiar la adopción de nuevos estándares. La UE tiene sus propios proyectos bajo la financiación de Horizon para criptografía segura al quantum. El capital de riesgo también está interesado: las empresas que desarrollan VPNs seguras al quantum, mensajería segura o aplicaciones blockchain han comenzado a recaudar dinero, anticipándose a que la demanda se disparará a medida que nos acerquemos a la computación cuántica práctica. Es análogo a los primeros días de la ciberseguridad: aquellos que construyan el “cortafuegos cuántico” primero podrían obtener grandes recompensas.

Curiosamente, algunos proyectos blockchain incluso están considerando cómo la computación cuántica podría ser beneficiosa. Por ejemplo, hay investigaciones especulativas sobre si las computadoras cuánticas podrían algún día ser utilizadas para ejecutar ciertos algoritmos de prueba de trabajo de manera más eficiente (aunque eso generalmente se ve como una amenaza, no un beneficio, ya que centraliza la minería). Otro posible uso positivo: generación de números verdaderamente aleatorios. Los procesos cuánticos son inherentemente aleatorios, por lo que algunos protocolos podrían usar generadores de números aleatorios cuánticos para mejorar la imprevisibilidad en protocolos de consenso o criptográficos (el equipo de Cardano ha mencionado usar RNG cuántico para mejor aleatoriedad en la elección de líderes, por ejemplo).

Además, si las computadoras cuánticas eventualmente pueden resolver problemas de optimización o simular química de manera eficiente, las redes blockchain centradas en esos campos (como redes para computación o ciencia) podrían integrar la computación cuántica como parte de su ecosistema (piensa en oráculos o computación fuera de la cadena que se conectan a contratos inteligentes).

Para los usuarios de criptomonedas cotidianas, la perspectiva futura no requiere pánico, pero sí llama a la conciencia y la preparación. Un paso práctico que los usuarios pueden tomar hoy: evitar reutilizar direcciones. Como enfatizó Nic Carter, una higiene básica como no usar la misma dirección de Bitcoin repetidamente ayuda a asegurar que su clave pública no quede expuesta más tiempo del necesario. De esa manera, incluso si mañana se lanzara una computadora cuántica, podría atacarlo solo si ha hecho una transacción y expuesto su clave pública; si sus monedas están en una dirección que nunca se ha usado, están un poco más seguras (hasta que las gaste). En el futuro, es probable que las billeteras comiencen a ofrecer opciones de direcciones seguras al quantum.

Podríamos ver, por ejemplo, una billetera de Bitcoin que pueda crear una dirección P2QRH (si ese plan BIP–360 o similar se implementa) y ayudarlo a migrar sus fondos con un clic. Como usuario, mantenerse actualizado sobre estos desarrollos es clave. Puede llegar un día en que vea un aviso: "Actualice su billetera a direcciones resistentes cuánticas ahora". Sería prudente hacerlo en lugar de procrastinar.

Otra forma en que los usuarios pueden "preparar sus criptos para el futuro" es diversificando ligeramente en activos que sean inherentemente seguros al quantum. Esto podría significar mantener algunas monedas en blockchains seguras al quantum, o incluso mantener activos que no sean digitales en absoluto (como cobertura). Sin embargo, dado el tiempo suficiente, es probable que las principales criptomonedas manejen la actualización, por lo que uno no debería tener que abandonar el barco para mantenerse seguro.

Desde el punto de vista de la comunidad, espere ver mucha más colaboración entre criptógrafos, desarrolladores de blockchain y físicos cuánticos en los próximos años. El problema cruza disciplinas. Probablemente veamos talleres y hackatones específicamente sobre blockchain y seguridad postcuántica. IEEE, IACR y otros cuerpos ya han estado fomentando tal intercambio. Este esfuerzo interdisciplinario es crucial porque implementar PQC en una blockchain implica tanto entender las nuevas matemáticas como adaptarlas a las condiciones reales de la red.

Finalmente, la perspectiva futura incluye un escenario en el que las computadoras cuánticas llegan y la cripto no solo sobrevive sino que prospera. Si las blockchains logran hacer la transición a algoritmos resistentes al quantum, podrían incluso ganar credibilidad. Habrán superado una de las pruebas más difíciles de resistencia. Y luego, intrigantemente, se abre la puerta a la criptografía potenciada por el quantum. Por ejemplo, las pruebas de conocimiento cero y otros protocolos avanzados podrían mejorarse con tecnología cuántica (hay trabajo teórico sobre pruebas de conocimiento cero cuánticas).

Incluso podríamos imaginar blockchains asegurándose algún día mediante técnicas cuánticas como el consenso basado en entrelazamiento cuántico (lejos de ser una realidad, pero conceptualmente interesante: p. ej., ¿podrían las comunicaciones cuánticas sincronizar nodos con nuevas garantías?). Son ideas remotas, pero muestran que la computación cuántica no es solo un vector de amenaza, también podría ser un habilitador de nuevos tipos de confianza criptográfica si se maneja adecuadamente.

En resumen, la comunidad cripto se está preparando para lo "inevitable del quantum" de manera proactiva. Los proyectos emergentes están liderando la carga con diseños seguros al quantum, y las redes principales están, lenta pero seguramente, trazando sus rutas de migración. Los usuarios no necesitarán entender la física de los qubits para beneficiarse; solo necesitarán seguir las mejores prácticas y actualizar su software a medida que se disponga de protecciones más fuertes. El arco de la cripto siempre ha tratado sobre resistencia: desde sobrevivir a hackeos de exchanges, mercados bajistas, represión regulatoria y errores de protocolo. El desafío cuántico es otro capítulo en esa historia. Es formidable, sí, pero con una adaptación temprana y estándares globales, la industria no solo podrá prepararse para esta eventualidad, sino también salir más fuerte y segura que antes.

Reflexiones finales

La computación cuántica y las criptomonedas existen en curso de colisión: tal vez no hoy o mañana, pero en algún momento en el futuro. El choque a menudo se ha presentado en términos dramáticos: “El quantum será el fin del Bitcoin.” Basándonos en lo que hemos explorado, se necesita una visión más matizada. Sí, las computadoras cuánticas romperán algún día las primitivas criptográficas específicas que actualmente resguardan nuestros activos digitales. Pero eso no tiene por qué significar el fin del cripto o la seguridad digital. Significa el comienzo de un nuevo capítulo donde desplegamos escudos más fuertes y quizás incluso usamos herramientas cuánticas para nuestra defensa.

La preparación lo es todo. La situación es reminiscentemente similar a los primeros días de internet y el auge de las amenazas cibernéticas: aquellos que reconocieron los riesgos de los hackers e invirtieron en ciberseguridad prosperaron, mientras que otros aprendieron por las malas. Para el sector cripto, la lección es clara: no ser complacientes. El objetivo no es sembrar pánico o sensacionalizar (esperamos haber evitado alarmismos aquí), sino más bien enfatizar una verdad sobria: tenemos una ventana de oportunidad ahora para asegurar que las criptomonedas permanezcan “inquebrantables” incluso cuando lleguen computadoras cuánticas que de otro modo podrían romperlas.

Esa preparación requerirá estándares globales y colaboración. Así como NIST lideró un esfuerzo internacional de varios años para verificar algoritmos postcuánticos, la comunidad blockchain puede necesitar su equivalente: tal vez una alianza o grupo de trabajo que abarque diferentes proyectos, academia e incluso gobiernos, todos alineados en soluciones resistentes al quantum para libros distribuidos. Podríamos ver algo como una "Alianza Blockchain Segura al Quantum" emerger para compartir conocimientos y coordinar tiempos, de modo que no tengamos un conjunto desigual de algunas monedas seguras, otras completamente abiertas, lo que aún podría llevar a problemas sistémicos.

También requerirá mucha educación y comunicación. Los desarrolladores deben educar a los usuarios sobre por qué se necesitan ciertas actualizaciones (hemos visto cómo los malentendidos pueden ralentizar actualizaciones críticas en el pasado). Comunicar sobre los riesgos cuánticos debe encontrar un equilibrio: no subestimar la amenaza, pero tampoco lanzar advertencias demasiado temprano como para que la gente desconecte. El mensaje debe ser: Esto es una evolución inevitable en la criptografía, y tenemos las soluciones a mano; solo necesitamos implementarlas con cuidado y urgencia.

Un aspecto alentador es que muchas de las mentes más brillantes en criptografía e informática ya están involucradas en este problema. La transición a un mundo postcuántico a menudo se compara con la transición de la computación de 32 a 64 bits, o de IPv4 a IPv6: un cambio significativo pero manejable, dado el plan. En el mejor de los casos, los usuarios cripto promedio en 2035 tal vez ni siquiera recuerden que hubo una amenaza cuántica; simplemente estarán usando Bitcoin o Ethereum como de costumbre, bajo el capó protegidos por firmas de redes o firmas basadas en hash, y la vida continúa. Lograr ese resultado de "no-evento" será el resultado de años de arduo trabajo que está ocurriendo.Contenido: en este momento (y tal vez un poco de suerte de que la computación cuántica no llegue notablemente más pronto de lo esperado).

Al concluir, es apropiado repetir el sentimiento que a menudo proviene de expertos sensatos: no se alarmen, prepárense. Al igual que los poseedores de Bitcoin a largo plazo piensan en términos de años y décadas, la seguridad de la red debe considerarse en términos generacionales. La computación cuántica es un cambio tecnológico que ocurre una vez cada cien años. Navegar por este cambio requerirá cooperación interdisciplinaria: criptógrafos para diseñar los algoritmos, ingenieros de blockchain para integrarlos, líderes empresariales para financiarlos e implementarlos, y sí, científicos cuánticos para mantenernos informados sobre el verdadero estado de la tecnología (más allá del bombo). Este no es un desafío que cualquier grupo pueda afrontar solo.

El juego del gato y el ratón criptográfico continuará como siempre lo ha hecho. Las computadoras cuánticas obligarán a la criptografía a evolucionar, y esta evolucionará. Si las blockchains van a convertirse en los elementos permanentes del intercambio de valor que muchos esperan, también deben evolucionar. Al final, la historia de "lo infrangible se vuelve frágil" podría cambiar a "lo frágil se vuelve infrangible otra vez". Al adelantarse a la amenaza, la comunidad cripto puede asegurar que su promesa fundamental —seguridad sin confianza centralizada— se mantenga, incluso contra las computadoras más poderosas que la humanidad jamás haya construido. La era de la computación cuántica será una era de ajuste de cuentas y, con suerte, luego una era de renovación para la seguridad cripto. El momento de comenzar a construir ese futuro es ahora.