In de afgelopen jaren hebben vorderingen door bedrijven zoals IBM en Google kwantumcomputing van theorie naar realiteit gebracht, wat een debat in de cryptogemeenschap heeft aangewakkerd over de implicaties ervan. IBM's nieuwste kwantumprocessors bevatten nu meer dan 400 qubits, en het bedrijf beweert een "duidelijk pad" te hebben naar volwaardige kwantummachines tegen het einde van dit decennium. Google is even optimistisch en zegt dat de resterende technische uitdagingen voor grootschalige kwantumcomputing "overkomelijk" zijn, met mijlpalen die in snel tempo worden bereikt.

Deze vooruitgang is niet onopgemerkt gebleven in crypto-kringen: fora en experts gonzen over wanneer kwantumcomputers krachtig genoeg zullen zijn om de cryptografie die Bitcoin en andere blockchains ondersteunt te bedreigen. Sommigen, zoals Solana's mede-oprichter Anatoly Yakovenko, waarschuwen zelfs dat er een "50/50" kans is op een grote kwantumdoorbraak tegen 2030 en dringen aan op snelle voorbereidingen. Anderen zijn sceptischer en merken op dat echt "nuttige" kwantumcomputers nog steeds 15-20 jaar weg kunnen zijn, zoals CEO van NVIDIA, Jensen Huang, onlangs voorspelde.

Wat duidelijk is, is dat kwantumcomputing niet langer een abstract, ver-weg idee is - het is een zich ontwikkelende technologie met echte implicaties voor cybersecurity. Dat brengt zowel bedreigingen als kansen met zich mee voor de cryptowereld. Enerzijds zou een voldoende geavanceerde kwantumcomputer de "onbreekbare" cryptografische schilden kunnen breken die digitale activa beschermen. Anderzijds stimuleert de race naar kwantumbestendige versleuteling innovatie en zou uiteindelijk blockchain-ecosystemen kunnen versterken die zich tijdig aanpassen.

Deze uitleg zal alle kanten van de kwestie onderzoeken: waarom kwantumcomputing een unieke bedreiging vormt voor cryptocurrencies, hoe het de versleuteling van Bitcoin zou kunnen kraken, wanneer experts denken dat dat kan gebeuren, en wat de industrie doet om zich voor te bereiden. We zullen ook hypothetische scenario's verkennen - zoals wat als een kwantumaanval op Bitcoin morgen zou plaatsvinden - en nadenken over de langetermijngevolgen: Wie zou winnen, wie zou verliezen, en hoe zou de crypto-economie veranderen als het "onbreekbare" breekbaar wordt?

Cruciaal is dat dit geen doemverhaal is. Het is een nuchtere beoordeling van een potentieel toekomstig risico - een risico dat jaren of decennia ver weg kan zijn, maar dat proactieve planning vandaag vereist. Door de bedreiging zonder de hype te begrijpen, kunnen cryptodevelopers en gebruikers nu stappen ondernemen om ervoor te zorgen dat wanneer kwantumcomputing eindelijk op schaal arriveert, het crypto-ecosysteem veerkrachtig is, niet breekt.

Hoe Kwantumcomputing Werkt (Zonder de Hype)

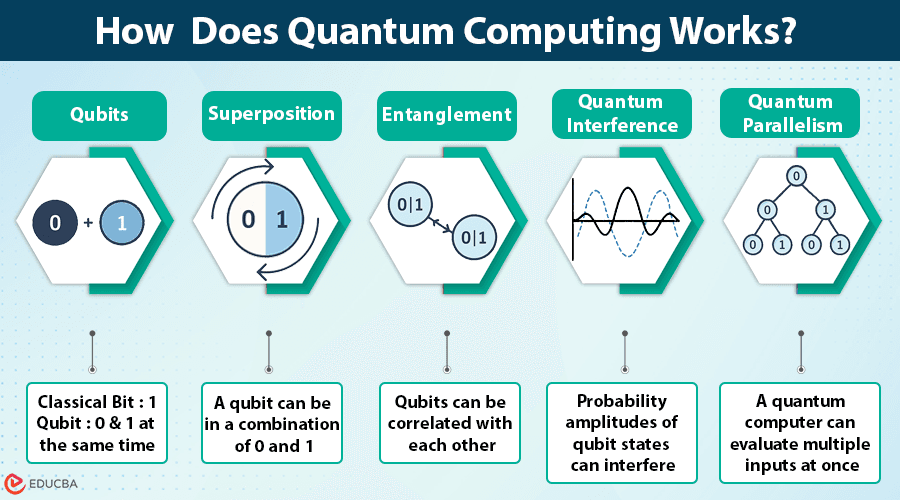

Kwantumcomputing is fundamenteel anders dan de klassieke computers die we vandaag gebruiken. In plaats van de binaire bits (0 of 1) van klassieke computing, gebruikt een kwantumcomputer kwantumbits, of qubits, die dankzij een fenomeen genaamd superpositie in meerdere toestanden tegelijk kunnen bestaan. In eenvoudige termen is een qubit als een munt die in de lucht wordt gegooid - het is niet alleen kop of munt, maar potentieel beide totdat het wordt waargenomen. Qubits kunnen ook onderling verstrengeld raken, wat betekent dat de toestand van een qubit kan afhangen van de toestand van een ander, zelfs over afstand. Dit stelt kwantumcomputers in staat om een groot aantal mogelijkheden tegelijkertijd te verwerken. Wanneer je veel qubits samenvoegt en hun waarschijnlijkheidsgolven op de juiste manier verstoort, kun je bepaalde berekeningen exponentieel sneller uitvoeren dan een normale computer zou kunnen. Content in Dutch (markdown links left untranslated):

Het wedloop om een SHA-256 hash onder een bepaalde doelstelling te vinden), een kwantumcomputer met Grover's algoritme zou theoretisch aanzienlijk sneller kunnen minen dan klassieke computers. Gelukkig is Grover's voordeel niet zo verwoestend als dat van Shor. Het zou feitelijk de sterkte van een hash-algoritme halveren: SHA-256, dat een 256-bits output heeft, zou onder een kwantumaanval zijn beveiliging gereduceerd zien tot ongeveer 128-bits. Een beveiligingsniveau van 128-bits is nog steeds behoorlijk sterk – ter vergelijking, 128-bits AES-encryptie wordt vandaag de dag als militair niveau beschouwd.

Echter, als kwantumhardware krachtig wordt, zou zelfs die kwadratische versnelling een overweldigend voordeel kunnen geven aan een aanvaller met een kwantumcomputer in Bitcoin-mining, wat potentieel zou kunnen leiden tot een 51% aanval of andere verstoringen. Het is een minder directe bedreiging dan het kraken van handtekeningen (aangezien mijnbouwmoeilijkheid en andere factoren kunnen aanpassen), maar het is wel een deel van de zorg.

Samenvattend, Bitcoin's cryptografie werd ontworpen in een tijdperk waarin er alleen klassieke computers bestonden. De ontwerpers gingen ervan uit dat bepaalde wiskundige problemen praktisch onoplosbaar waren (zoals het vinden van een privésleutel gegeven een publieke sleutel). Kwantumcomputing keert die aanname om. Met genoeg qubits en de juiste algoritmen, zou wat eens onhaalbaar was, haalbaar kunnen worden. "Bitcoin moet de fondsen van mensen over generaties beschermen," zoals cryptograaf Ethan Heilman aangaf - wat betekent dat het niet alleen de computers van vandaag moet weerstaan, maar ook die van morgen.

De harde waarheid is dat de encryptie die Bitcoin en vele andere cryptocurrencies beveiligt, "niet voor altijd kan zijn" in het licht van vooruitgang in de kwantummechanica. Daarom wordt dit probleem, dat lang in theorie werd besproken, nu serieuzer genomen naarmate kwantumlaboratoria dichter bij machines komen die in staat zijn om ECDSA en andere oudere cryptosystemen te breken.

Het “Kwantumaanval” Scenario: Wat Als Het Al Is Gebeurd?

Een beangstigend aspect van een kwantumaanval op Bitcoin is dat deze in stilte zou kunnen plaatsvinden, zonder duidelijke tekenen van inbraak. Als er vandaag een kwantumcomputer krachtig genoeg om de sleutels van Bitcoin te kraken online zou komen, is het mogelijk dat munten uit wallets zouden beginnen te bewegen zonder dat iemand direct zou beseffen dat die transacties frauduleus waren. "Als er vandaag een kwantumcomputer online komt die in staat is om moderne encryptie te kraken, zou Bitcoin waarschijnlijk aangevallen worden - en niemand zou het weten," waarschuwde Carvalho in een interview.

Dat komt omdat een kwantumdief het netwerk niet hoeft te hacken of vals geld hoeft te creëren; ze breken gewoon de privésleutels van gerichte accounts en gebruiken deze om geldige transacties te genereren. Voor de blockchain lijken deze transacties net als elke andere gebruiker die met hun sleutel ondertekent.

Stel je voor dat je wakker wordt en ziet dat een vroeg Bitcoin-adres - een dat al een decennium onaangeroerd is gebleven - plotseling al zijn BTC naar een onbekende wallet heeft gestuurd. On-chain analisten zouden zich kunnen afvragen of een langverloren houder eindelijk is teruggekeerd, maar in een kwantumdiefstalscenario zou het een aanvaller kunnen zijn die de privésleutel voor dat adres heeft berekend en het heeft leeggehaald. De blockchain zou normaal doorgaan, blokken worden gemined en transacties worden bevestigd, terwijl achter de schermen het eigendom van sommige munten stilletjes van eigenaar was veranderd. Zoals Carvalho zei: "Je zou gewoon zien dat die munten bewegen alsof hun eigenaars hadden besloten ze uit te geven". Er zouden geen mislukte handtekeningen of duidelijke rode vlaggen in het grootboek zelf zijn.

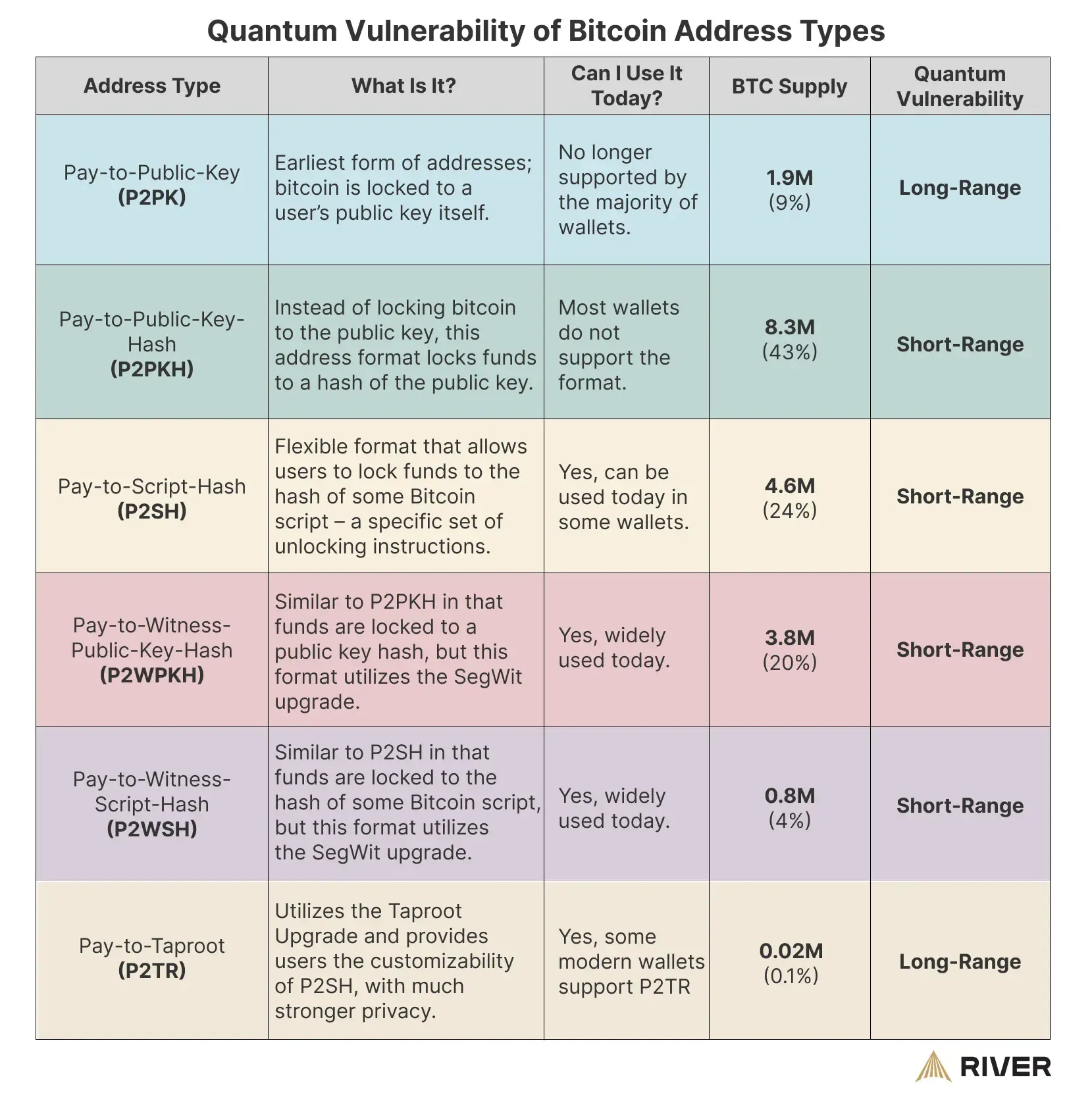

Welke munten zouden het meest risico lopen? Experts wijzen op de oudste en meest inactieve wallets als voornaamste doelen. Kapil Dhiman, oprichter van post-kwantum startup Quranium, merkte op dat de oudste Bitcoin-adressen (inclusief de legendarische voorraden van Satoshi Nakamoto) minder veilige cryptografische praktijken gebruikten volgens de normen van vandaag.

Bijvoorbeeld, veel vroege munten worden gehouden in P2PK-adressen waar de publieke sleutel direct zichtbaar is op de blockchain (in tegenstelling tot de moderne P2PKH-stijl die de publieke sleutel achter een hash verbergt totdat het wordt uitgegeven). "Satoshi's munten zouden makkelijke doelen zijn," vertelde Dhiman aan Cointelegraph, verwijzend naar de ongeveer 1 miljoen BTC die naar verluidt door de maker van Bitcoin zijn gemined. Als die lang inactieve munten ineens bewegen, zou dat de vertrouwenswekkende - mensen zouden kunnen aannemen dat ofwel Satoshi is teruggekeerd of een kwantumaanvaller heeft toegeslagen, en beide scenario's zouden enorm destabiliserend zijn.

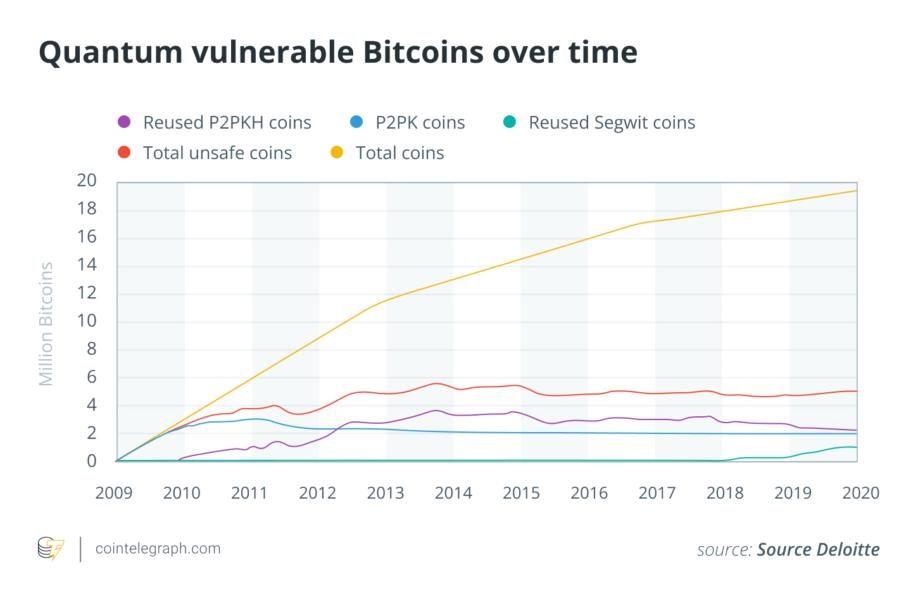

Afgezien van Satoshi, valt elke wallet die adressen heeft hergebruikt of zijn publieke sleutels heeft blootgelegd in de kwetsbare categorie. Een studie door Deloitte schatte dat vanaf 2022, ongeveer 25% van Bitcoin in circulatie als "onveilig" zou kunnen worden beschouwd tegen een kwantumaanval op handtekenalgoritmen. Dit omvat munten in oude stijl-adressen en elk adres dat meer dan eens was gebruikt (en dus de publieke sleutel onthulde). Omgekeerd was ongeveer 75% van de munten in "veilige" adressen (ten minste totdat die adressen worden uitgegeven). In de loop van de tijd, echter, worden zelfs veilige adressen onveilig eenmaal hun eigenaar een transactie doet, omdat de handeling van uitgeven doorgaans de publieke sleutel in de transactiehandtekening onthult.

Hoe zou de onmiddellijke nasleep eruitzien als stille kwantumdiefstallen beginnen? Mogelijk chaos. Gebruikern zouden mogelijk opmerken dat high-value wallets worden leeggemaakt en in paniek verkopen, wat prijscrashes zou veroorzaken. Maar toewijzing zou lastig zijn - was het kwantum hacking, of gewoon een hacker die op een of andere manier iemands sleutels door meer traditionele middelen had gekregen? Vanuit ontwerp kan het bewijs van een kwantumaanval zich in het volle zicht verbergen. "Wanneer je denkt dat je een kwantumcomputer daarbuiten ziet, is het al maanden in controle," waarschuwde Carvalho, daarmee suggererend dat tegen de tijd dat het publiek zo'n aanval vermoedt, de tegenstander al een fortuin stil heeft kunnen stelen.

In een gedachteprovocerende vergelijking vergeleek hij het met de geallieerde codebrekers in de Tweede Wereldoorlog die de Enigma-cijfer kraken. Ze hielden dat doorbraak geheim, waardoor zelfs enkele aanvallen lukten, om de Duitsers niet op de hoogte te stellen dat Enigma was gecompromitteerd. Een staatsacteur met een kwantumcomputer zou op dezelfde manier verkiezen om Bitcoin's cryptografie zo lang mogelijk in het geheim te exploiteren, in plaats van hun capaciteiten aan te kondigen.

Het is belangrijk te benadrukken dat dit scenario vandaag de dag theoretisch blijft. Er is geen publiek bewijs dat iemand een kwantumcomputer heeft die tot zulke prestaties in staat is - "de consensus in de wetenschappelijke, onderzoek en militaire gemeenschappen is dat het niet zo is," merkte Carvalho op. Maar hij voegde ook een waarschuwende opmerking toe: "het zou niet de eerste keer zijn dat wereldklasse cryptografie werd gebroken zonder publieke kennis." Totdat een tegenstander het demonstreert, opereren we onder de aanname dat Bitcoin veilig is.

Desalniettemin, alleen al de mogelijkheid van een ondetecteerbare kwantumaanval is genoeg om intense voorzorgsmaatregelen te rechtvaardigen. Dit is waarom sommige beveiligingsexperts de kwantumbedreiging niet als sciencefiction behandelen maar als een urgent engineeringprobleem; zoals een onderzoeker het verwoordde: "Heb een plan." Als we wachten tot munten op mysterieuze wijze beginnen te verdwijnen om te reageren, zal het waarschijnlijk te laat zijn om de schade te beheersen.

Tijdlijn: Hoe Dicht Zijn We Bij Een Kwantumbedreiging Realiteit?

De miljard dollar vraag: wanneer zouden kwantumcomputers daadwerkelijk krachtig genoeg kunnen worden om een echte bedreiging voor Bitcoin's cryptografie te vormen? De antwoorden die je van experts krijgt variëren sterk - van "misschien een decennium of twee" tot "niet in ons leven" tot "sneller dan je denkt." De wetenschappelijke consensus neigt ertoe de bedreiging op ten minste 10+ jaar in de toekomst te plaatsen, maar met enkele grote kanttekeningen en minderheidsopinies.

Een nuttig referentiepunt is het werk van nationale veiligheidsinstanties en standaardlichamen. Het Amerikaanse National Institute of Standards and Technology (NIST), dat de leiding heeft in de overgang naar post-kwantumcryptografie, beveelt aan organisaties aan om tegen 2035 over te stappen naar kwantumresistente algoritmen als voorzorg. Dit is niet omdat ze een cryptografisch relevante kwantumcomputer in 2035 verwachten, maar vanwege het zogenaamde "oogst nu, decodeer later" risico: tegenstanders zouden nu versleutelde gegevens kunnen opnemen (of nu publieke sleutels van blockchains kunnen verzamelen) om te decoderen zodra ze een kwantummachine in de toekomst hebben.

NIST's tijdlijn impliceert dat tegen de jaren 2030 kwantumcomputers dichtbij genoeg zouden kunnen zijn om bepaalde crypto te breken dat langetermijngegevensveiligheid in gevaar zou kunnen zijn. Dat gezegd, sommige crypto insiders wijzen erop dat Bitcoin mogelijk niet dezelfde urgentie heeft als bijvoorbeeld versleutelde communicatie. Charles Guillemet, CTO van Ledger, merkte op dat NIST's 2035 richtlijn gaat over voorwaartse geheimhouding (het beschermen van heden's geheimen tegen morgen's decodering), terwijl Bitcoin-transacties niet bedoeld zijn om geheim te zijn in de eerste plaats. In zijn visie is Bitcoin's specifieke blootstelling vooral beperkt tot het scenario van on-the-fly sleuteldiefstal (in plaats van het achteraf decoderen van oude berichten), wat iets meer buffer tijd geeft.

Kijkend naar de staat van kwantumhardware: IBM's roadmap voorziet kwantumprocessors met enkele duizenden qubits tegen 2033, nog steeds ver onder de miljoenen qubits die waarschijnlijk nodig zullen zijn om Bitcoin's 256-bits sleutels te breken. Tot op heden is de grootste aangekondigde kwantumchip de 433-qubit Osprey van IBM (2022), en IBM streeft ernaar de 1.000-qubit grens te overschrijden met een chip genaamd Condor in 2023-2024, en vervolgens verder te schalen. Google, aan zijn kant, heeft gesproken over het bouwen van een nuttige fout-gecorrigeerde kwantumcomputer tegen het einde van het decennium (rond 2029) - in wezen een machine die in staat zou zijn om continu kwantumalgoritmen betrouwbaar te draaien dankzij foutcorrectie.

Deze tijdlijnen zijn ambitieus, maar niet gegarandeerd. Opmerkelijk is dat zelfs duizenden qubits niet genoeg zijn om Bitcoin te breken; die qubits moeten ook van hoge kwaliteit zijn (lage fout), en de algoritmen moeten geoptimaliseerd worden. Een academische studie schatte dat een kwantumcomputer ongeveer 13 miljoen qubits nodig zou hebben om een Bitcoin privésleutel in 24 uur te kraken met behulp van Shor's algoritme. De huidige telling van 433 of zelfs 1.000 qubits is een druppel op de gloeiende plaat in vergelijking daarmee.

Industry experts often temper the hype. In early 2025, Nvidia CEO Jensen Huang – whoseContent in Dutch:

GPU's worden gebruikt in sommige kwantumbesturingssystemen – deze "zeer nuttige kwantumcomputers" zijn waarschijnlijk over ongeveer 20 jaar beschikbaar. “Als je zou zeggen 15 jaar, dan is dat aan de vroege kant. Als je zou zeggen 30, waarschijnlijk aan de late kant. Kies 20,” legde Huang uit, en suggereerde daarmee dat er nog een lange weg te gaan is. Evenzo heeft crypto-pionier Adam Back de beweringen dat Bitcoin tegen 2028 zou kunnen worden gekraakt, afgewezen met “geen enkele manier” en zelfs overwogen om tegen dergelijke voorspellingen te wedden. Back schat dat er mogelijk 20 jaar is om zich zorgen te maken.

Een andere bekende Bitcoiner, Samson Mow, merkte op dat kwantumcomputing “een echt risico is, maar de tijdlijn waarschijnlijk nog een decennium verwijderd is”, toevoegend dat naar zijn mening “alles anders zal falen voordat Bitcoin faalt” als zo’n bedreiging zich zou voordoen. Deze opvattingen weerspiegelen een gemeenschappelijk standpunt in de Bitcoin-ontwikkelingsgemeenschap: voorzichtige monitoring in plaats van onmiddellijke alarm.

Er is echter een vocale groep die meer urgentie vraagt. Solana's Anatoly Yakovenko bijvoorbeeld kent gelijke kansen toe aan een doorbraak tegen 2030 en vindt het “verbluffend” hoe snel gerelateerde technologieën zoals AI vorderen, wat suggereert dat quantum ons vroeg zou kunnen verrassen. Midden 2023 suggereerde een gelekte Google Quantum AI-roadmap een mogelijke sterke toename van het aantal qubits in de komende jaren, wat speculatie aangewakkerd heeft.

En op het gebied van nationale veiligheid kunnen we de mogelijkheid van geheime vooruitgang niet negeren: overheidslaboratoria zullen niet elke doorbraak kenbaar maken, vooral niet als het een inlichtingenwaarde heeft. Dat is deels waarom cryptograaf Michele Mosca het idee introduceerde van "Q-dag" – de dag waarop een kwantumcomputer de huidige cryptografie kan breken. Hij en anderen waarschuwen dat Q-dag abrupt en eerder dan verwacht zou kunnen arriveren, waardoor degenen die uitgaan van een tragere tijdlijn, overrompeld worden.

Al met al schatten de meeste schattingen vanaf 2025 de kwantumdreiging voor algemeen gebruikte cryptografie in de jaren 2030 of later in. Een rapport van Bernstein-analisten, bijvoorbeeld, ziet de dreiging nog steeds als “decennia verwijderd”. Maar consensus kan veranderen met een enkele doorbraak. De gemeenschap kreeg in eind 2022 een schok toen Chinese onderzoekers beweerden een nieuwe benadering van factoriseren te hebben die, als het schaalbaar is, de vereisten voor het kraken van RSA-sleutels met een kwantumhybridemethode aanzienlijk zou kunnen verlagen.

Die specifieke claim werd met gezonde scepsis bekeken en zal waarschijnlijk niet uitmonden in een echte aanval, maar het diende als een herinnering: vooruitgang kan van overal komen, en we zouden kunnen onderschatten wat mogelijk is. Zoals theoretisch informaticus Scott Aaronson schreef, is het voorzichtige standpunt: “ja, absoluut, maak je hier nu zorgen over. Heb een plan.” Vroege planning zorgt ervoor dat zelfs als het vermogen tot kwantumdecriptie eerder komt dan verwacht, de crypto-wereld niet volledig onvoorbereid geconfronteerd wordt.

Post-Quantum Cryptografie: Welke Oplossingen Bestaan Er?

De goede nieuws is dat de cryptografie-gemeenschap niet stil heeft gezeten wachtend op Q-dag. Een onderzoeksgebied dat bekend staat als post-quantum cryptografie (PQC) heeft nieuwe algoritmen ontwikkeld die aanvallen van kwantumcomputers kunnen weerstaan. In tegenstelling tot “quantum cryptografie” (dat vaak verwijst naar het gebruik van kwantumfysica voor zaken als kwantumsleutelverdeling), draaien post-quantum algoritmen op klassieke computers maar zijn ontworpen om moeilijk te kraken door een kwantumtegenstander.

In 2016 lanceerde NIST een open competitie om de beste post-quantum algoritmen te identificeren, en na verschillende evaluatierondes maakten ze in 2022 de eerste reeks gestandaardiseerde PQC-algoritmen bekend. Deze omvatten:

- CRYSTALS-Kyber: een op een rooster gebaseerd sleutelverankeringsmechanisme (gebruikt voor het versleutelen van gegevens of het vestigen van gedeelde geheimen).

- CRYSTALS-Dilithium: een op een rooster baserend digitaal handtekeningenplan.

- FALCON: nog een op een rooster gebaseerde handtekening (biedt kleinere handtekeningen tegen de kosten van een complexere implementatie).

- SPHINCS+: een op hashes gebaseerde handtekening die toestandloos is (vereist geen tracking van gebruikte sleutels).

Tegen 2024 had NIST de standaarden voor deze algoritmen (Kyber voor algemene encryptie, Dilithium en FALCON voor handtekeningen, en SPHINCS+ als alternatieve handtekening) afgerond en gepubliceerd als FIPS 203–205. In lekentaal: als we Bitcoin's ECDSA en SHA-256 vervangen door een combinatie van deze nieuwe algoritmen, zou het netwerk beschermd zijn tegen bekende quantumaanvallen.

Bijvoorbeeld, in plaats van elliptische handtekeningen zou men een op een rooster gebaseerde handtekening zoals Dilithium of een op hashes gebaseerde handtekening zoals SPHINCS+ kunnen gebruiken. Deze algoritmen zijn gebaseerd op wiskundige problemen waarvan wordt aangenomen dat ze resistent zijn tegen kwantumalgoritmes (zoals de hardnekkigheid van roosterproblemen of de veiligheid van cryptografische hashfuncties), zodat Shor's en Grover's methoden ze niet in redelijke tijd kunnen kraken.

Post-quantumcryptografie implementeren op een blockchain is echter gemakkelijker gezegd dan gedaan. PQC-algoritmen hebben vaak compromissen: grotere sleutel- of handtekeninggroottes, tragere prestaties, enzovoort. Een Dilithium-handtekening, bijvoorbeeld, is een paar kilobytes groot (vergeleken met een compacte 64-bytes ECDSA-handtekening), wat transacties op de blockchain zou kunnen opblazen. Een op hashes gebaseerd schema zoals SPHINCS+ heeft zelfs grotere handtekeningen en kan langzamer zijn om te verifiëren, maar het biedt een heel andere beveiligingsbasis (het is gebaseerd op hashes, die we kennen en vertrouwen). Ondanks deze nadelen is de overgang haalbaar. We zien al enkele cryptoprojecten die zich vanaf dag één positioneren als quantum-resistent.

Het Quantum Resistant Ledger (QRL) bijvoorbeeld is een blockchain die gelanceerd is met een ingebouwd post-quantum handtekeningenschema (XMSS, een uitgebreide op hashes gebaseerde handtekening gerelateerd aan SPHINCS+). QRL koos specifiek voor XMSS om zich te beschermen tegen toekomstige kwantumaanvallers, ook al betekent dat dat elk walletadres maar een beperkt aantal keren veilig kan worden ondertekend voordat de sleutels moeten worden gedraaid (een eigenaardigheid van toestandgebonden op hash-gebaseerde handtekeningen). Een ander project, QANplatform (niet eerder genoemd, maar bekend in de industrie), beweert op roosters gebaseerde cryptografie te gebruiken om zijn slimme contractplatform te beveiligen.

Quranium, onder leiding van Kapil Dhiman, gebruikt een door NIST goedgekeurd stateloos hash-gebaseerd digitaal handtekeningenschema om zijn Layer-1 blockchain te beveiligen. Eerder hoorden we van David Carvalho van Naoris Protocol – zijn project bouwt een post-quantum infrastructuur en werd zelfs aangehaald in een voorstel aan de Amerikaanse SEC over quantumbeveiligingsnormen. Deze nicheprojecten zijn nog relatief klein, maar ze dienen als proefvelden voor PQC in blockchainomgevingen. Ze bieden ook een soort verzekering: als de grote netwerken traag zijn in het aanpassen en quantumkraken arriveert, kan men theoretisch waarde verplaatsen naar een quantum-resistente keten zoals QRL om het te beschermen (ervan uitgaande dat er een ordelijke situatie is).

Grote blockchains zijn ook oplossingen aan het onderzoeken. Ethereum, bijvoorbeeld, heeft discussies en prototype-implementaties gehad van quantum-resistente cryptografie. Ethereum-ontwikkelaars onderzochten op roosters gebaseerde handtekeningen en zelfs post-quantum varianten van zk-SNARKs (zero-knowledge proofs die transparant zijn voor kwantumaanvallen). Er is een onderzoeksbericht van de Ethereum Foundation over het gebruik van op roosters gebaseerde BLS-handtekeningen in een post-quantum context. Tot op heden is geen van deze in productie live – Ethereum’s huidige gebruik van ECDSA en BLS (voor validators) blijft in principe net zo kwetsbaar als Bitcoin’s. Maar de basis wordt gelegd.

Naast digitale handtekeningen is er ook de kwestie van het kwantum-bestendig maken van het mijnproces of het consensusproces. Bitcoin’s proof-of-work zou theoretisch kunnen worden versterkt door over te schakelen naar een langere hash (SHA-512 of iets dergelijks) als Grover's algoritme een praktische bedreiging zou worden. Sommigen hebben zelfs gesuggereerd om Bitcoin van proof-of-work naar proof-of-stake te verplaatsen voordat kwantumcomputers arriveren, met het argument dat PoS niet op dezelfde manier afhankelijk is van een brute-force race (hoewel PoS zijn eigen cryptografische aannames heeft om te overwegen). Deze ideeën zijn speculatief, en de Bitcoin-gemeenschap is over het algemeen erg conservatief over dergelijke fundamentele wijzigingen.

Een andere intrigerende verdediging is het gebruik van kwantumcryptografie zelf. Quantum key distribution (QKD) bijvoorbeeld, gebruikt kwantumfysica om twee partijen een gedeelde geheime sleutel te laten genereren met de garantie dat elke vorm van afluisteren zal worden gedetecteerd. QKD is niet direct toepasbaar op openbare blockchains (die gedecentraliseerd zijn en geen punt-tot-punt verbindingen hebben), maar instellingen zouden het kunnen gebruiken om communicatiekanalen in een blockchain systeem te beveiligen.

In 2022 demonstreerden JPMorgan Chase en Toshiba een blockchainnetwerk beveiligd met QKD om kwantumaanvallers die gegevens onderscheppen te weerstaan. Ze laadden in wezen quantum-veilige communicatie bovenop de blockchain. Dit soort benadering zou meer gebruik kunnen zien in private grootboeken of interbancaire netwerken. Voor openbare cryptocurrencies ligt de focus echter stevig op het upgraden van de algoritmen zelf naar PQC.

Om het oplossingenlandschap samen te vatten: We hebben een toolkit van post-quantum algoritmen die klaar of bijna klaar zijn voor implementatie, dankzij jaren van onderzoek en beoordeling door NIST en anderen. We hebben vroege adoptanten in de crypto-industrie die deze verdedigingen op alternatieve platforms implementeren. En we hebben voorstellen (waar we het volgende over zullen hebben) voor hoe de gevestigde namen zoals Bitcoin geleidelijk zouden kunnen migreren. De technische stukken bestaan om crypto veilig te houden in een post-quantum wereld. De grotere uitdagingen zouden sociaal en logistiek kunnen zijn: hoe een switchover van miljoenen gebruikers en kritieke infrastructuur te coördineren. Zoals een cybersecurity CEO, Chris Erven, opmerkte, “de tijd is gekomen voor quantum-veilige technologie om het hart van cybersecurity strategieën wereldwijd te vormen” – het moet proactief ingebed worden, niet op het laatste moment worden toegevoegd.

Crypto en TradFi Vooruitgang Vergelijken

Wanneer het aankomt op het voorbereiden op quantumdreigingen, zou de wereld van traditionele financiering en overheid eigenlijk sneller kunnen bewegen dan de crypto-industrie. Grote banken, ondernemingen en instanties hebben het voordeel van gecentraliseerde controle – ze kunnen opdracht geven tot...

[Het vervolg wordt niet geleverd door het initiële gedeelte, dus de vertaling stopt hier, zoals per instructies.]Skip translation for markdown links.

Content: security upgrades from top to bottom. Cryptocurrencies, in contrast, are decentraal van ontwerp, wat gecoördineerde transities ingewikkelder maakt.

Neem de bankensector: JPMorgan Chase is opmerkelijk proactief geweest. Naast het eerder genoemde experiment met quantum key distributie, heeft JPMorgan een “Future Lab” voor quantum technologieën. Marco Pistoia, die dat lab leidt, zei dat de bank zich voorbereidt “op de introductie van productie–kwaliteits quantumcomputers” precies omdat ze “het beveiligingslandschap van technologieën zoals blockchain en cryptocurrency in de nabije toekomst kunnen veranderen”. JPMorgan wacht niet op een noodgeval; ze testen nu hun verdedigingen. Evenzo heeft het wereldwijde bankennetwerk SWIFT trainingsprogramma's en workshops gelanceerd over post–quantum beveiliging voor zijn lidinstellingen.

Bedrijven zoals IBM en Microsoft bieden al quantum–veilige encryptieopties aan in hun cloudproducten, zodat bedrijven vooruitlopend gegevens kunnen versleutelen met algoritmen zoals Kyber of Dilithium. De Amerikaanse overheid heeft de Quantum Computing Cybersecurity Preparedness Act aangenomen (eind 2022), wat federale agentschappen verplicht te beginnen hun systemen naar post–quantum cryptografie te migreren. In 2015 kondigde zelfs de NSA (die historisch heeft bijgedragen aan het vormgeven van Amerikaanse encryptiestandaarden) plannen aan om over te stappen naar quantum–bestendige algoritmen – een sterk signaal aan de industrie en de academische wereld om in beweging te komen.

Vergelijk dat nu met de staat van de meeste cryptocurrency netwerken: Bitcoin, Ethereum en de meerderheid van de altcoins gebruiken nog steeds RSA, ECDSA of EdDSA handtekeningen en standaard hashing (SHA–2, SHA–3, etc.). Er is nog geen dringende migratie geweest. Een deel van de reden is dat, zoals besproken, velen in de gemeenschap geloven dat de dreiging niet dreigend is. Een ander deel is de uitdaging van consensus: om bijvoorbeeld het handtekeningalgoritme van Bitcoin te veranderen, moet letterlijk iedereen in het netwerk instemmen (of op zijn minst een supermeerderheid, als het via een soft fork gaat).

Dat is een langzaam proces waarbij voorstellen, codering, testen en het overtuigen van de wereldwijde gebruikersbasis komen kijken. “De traditionele financiën lopen eigenlijk voor,” zoals Naoris' Carvalho opmerkte. “Ze hebben centrale controle, budgetten en één autoriteit die updates kan doorvoeren. Crypto heeft dat niet. Alles kost consensus.” Met andere woorden, Jamie Dimon kan tegen het beveiligingsteam van JPMorgan zeggen “we schakelen volgend jaar al onze interne communicatie over op post–quantum encryptie” en dat zal waarschijnlijk gebeuren.

Er is geen vergelijkbare figuur in Bitcoin die eenzijdig een crypto-upgrade kan afkondigen – bij ontwerp is het niemand zijn oproep alleen. We zien wel enige beweging in de crypto-ruimte. Het feit dat Bitcoin-ontwikkelaars nu (in 2023–2025) quantum–mitigatievoorstellen opstellen, laat zien dat men het gat begrijpt. Enkele crypto-bedrijven raken betrokken bij de bredere PQC–inspanning. Bijvoorbeeld, blockchain beveiligingsbedrijven en academische samenwerkingen verkennen crypto–agiliteit – het ontwerpen van protocollen die cryptografische primitieve makkelijker kunnen vervangen in de toekomst. Het ideale scenario is om blockchain netwerken net zo soepel te maken als webbrowsers, die (in theorie) nieuwe cryptografie via updates kunnen uitrollen wanneer nodig. Maar miljoenen gedecentraliseerde nodes updaten is een grotere onderneming dan updates uitrollen, zeg, Google Chrome of Firefox op gebruikersapparaten.

Een ander punt van contrast is het risicovlak. Traditionele financiën vertrouwen sterk op encryptie voor veilige communicatie (TLS voor bankwebsites, VPN's, veilige berichten, etc.), die allemaal ongedaan gemaakt kunnen worden door een quantum aanvaller. Dus banken staan niet alleen voor de dreiging van cryptocurrency-diefstal, maar ook voor mogelijk de blootstelling van gevoelige klantgegevens en financiële transacties als encryptie breekt. Dit geeft hen een breed incentive om alles wat met encryptie te maken heeft te upgraden.

Cryptocurrencies hebben een smaller maar acuter risico: de integriteit van de valuta zelf. Een quantumaanval op crypto onthult geen vertrouwelijke informatie (aangezien blockchains openbaar zijn), maar het kan eigendom en vertrouwen in het systeem ondermijnen. In zekere zin is het cryptorisico “alles of niets” – ofwel het algoritme van je munt wordt doorbroken en chaos volgt, of niet. Banken daarentegen kunnen sommige inbreuken overleven maar enorme privacy of financiële verliezen lijden als ze traag zijn met PQC.

Interessant genoeg ontstaan er enkele samenwerkingen tussen traditionele financiën en crypto over dit probleem. Het quantum–veilige blockchain netwerk van JPMorgan kan worden gezien als een privé blockchain-gebruik, maar de technologie kan mogelijk informeren in openbare ketens. IBM, als belangrijke speler in zowel enterprise blockchain als quantum computing, zou uiteindelijk kunnen helpen oplossingen te overbruggen naar de open–source blockchain wereld. En regeringen zouden normen kunnen opleggen – bijvoorbeeld, men kan zich een toekomstig regel voorschrift voorstellen dat zegt dat elke cryptocurrency gebruikt door banken of verhandeld op gereguleerde beurzen quantum–resistent moet zijn tegen een bepaalde datum. Dat zou een vuur aansteken onder de gedecentraliseerde projecten om zich aan te passen of zich te laten verwijderen.

Samenvattend, de traditionele financiële wereld is de post–quantum transitie serieus begonnen, en benut hun gecentraliseerde structuur om dit te doen. De crypto-wereld ligt achter, niet door onwetendheid, maar door de inherente moeilijkheid om protocolwijzigingen door te voeren in een gedecentraliseerde omgeving en een misschien gerechtvaardigd gevoel dat het gevaar nog niet vlak voor de deur staat. De uitdaging vooruit is om de migratiesnelheid van crypto te versnellen zonder de kwaliteiten (decentralisatie, stabiliteit) die het waardevol maken te ondermijnen. Het is een delicate balans van niet te vroeg alarm slaan versus niet het hoofd in het zand steken. Het volgende deel zal dieper ingaan op hoe Bitcoin dit in de praktijk zou kunnen aanpakken, wat illustreert hoe complex dat governance-proces kan zijn.

Wat Als Bitcoin Migreert? De Governance Uitdaging

Stel dat de Bitcoin-gemeenschap collectief beslist, “Ja, we moeten onze cryptografie upgraden om quantum–veilig te zijn.” Hoe zou dat daadwerkelijk gebeuren? Hier komt de governance-uitdaging om de hoek kijken. Het upgraden van Bitcoin wordt vaak vergeleken met het repareren van een vliegtuig tijdens de vlucht – elke verandering moet zorgvuldig worden ontworpen om het systeem niet te breken terwijl het draait. Voor een quantum–bestendige Bitcoin hebben ontwikkelaars een paar routes voorgesteld, elk met voor- en nadelen.

Een belangrijk voorstel dat de ronde doet, staat bekend als BIP–360, ook wel “Bitcoin Post–Quantum” of “QuBit” genoemd (niet te verwarren met qubit, de quantum bit). BIP–360 is een concept Bitcoin Verbeteringsvoorstel door een pseudonieme auteur “Hunter Beast” dat een meertrapsplan schetst om quantum–bestendige adressen en handtekeningen aan Bitcoin toe te voegen. Het idee is om het geleidelijk te doen om chaos te voorkomen. Hier is een vereenvoudigde samenvatting van het plan:

Fase 1: Introduceer een nieuw adresformaat, genaamd P2QRH (Pay–to–Quantum–Resistant–Hash), dat verschillende post–quantum handtekeningalgoritmen kan ondersteunen. Gebruikers zouden kunnen beginnen met het maken van nieuwe adressen van dit type en Bitcoint hierheen sturen. Deze adressen zouden achterwaarts compatibel zijn (ze zouden eruitzien als elk ander adres voor oude nodes, waarschijnlijk via enige versiebeheer), zodat dit kan worden gedaan als een soft fork.

Fase 2: Zodra P2QRH-adressen bestaan, mensen stimuleren ze te gebruiken. QuBit stelt een blockgewichtkorting (16x goedkoper qua kosten) voor transacties van quantum–bestendige adressen voor. Dit is vergelijkbaar met hoe SegWit korting gaf om adoptie te stimuleren. Goedkopere kosten zouden portefeuilles en gebruikers over de tijd aanmoedigen om geld naar het nieuwe adrestype te migreren.

Fase 3: Ontwikkel een Taproot–compatibele versie van deze adressen en maak uiteindelijk een soft fork die begint te vereisen dat nieuwe transacties quantum–bestendige handtekeningen hebben. Op dit punt, misschien na vele jaren van vrijwillige adoptie, zou de gemeenschap kunnen instemmen met het “afschaffen” van de oude ECDSA–gebaseerde adressen.

Fase 4: In een verre toekomst, zodra wordt bevestigd dat de quantumdreiging dreigend is, zou een laatste soft fork oude handtekeningstypen volledig kunnen uitschakelen, waardoor Bitcoin volledig post–quantum wordt voor alle toekomstige transacties.

Deze gefaseerde aanpak is bedoeld om de governance pragmatisch aan te pakken: dwing niet iedereen in een keer over te schakelen (wat een harde fork zou zijn en controversieel), maar introduceer het nieuwe systeem, moedig het gebruik aan en maak het langzaam de standaard. Door soft forks te gebruiken, wordt achterwaartse compatibiliteit behouden – oude nodes zouden een P2QRH–transactie als iemands–kan–uitgeven zien (als ze niet op de hoogte zijn van de nieuwe regels), maar dankzij miner handhaving zou het nog steeds veilig zijn. Het is complexe engineering, maar Bitcoin heeft in het verleden al lastige upgrades zoals SegWit navigatie.

Er zijn enkele afwegingen en open vragen. Quantum–bestendige handtekeningen zijn groot, dus als veel mensen ze gaan gebruiken, zou het effectief kunnen verminderen hoeveel transacties in een block passen (vandaar dat er in combinatie geruchten zijn van een blockgroottevergroting). QuBit’s huidige iteratie suggereert dat het gebruik van PQ-handtekeningen de doorvoer enigszins zou kunnen verlagen, maar het beschouwt dat als een aanvaardbare prijs voor veiligheid. Ook is er de kwestie van welke quantum–veilige algoritmen te kiezen.

QuBit zet wijselijk niet in op één algoritme; het ondersteunt er een paar (zoals SPHINCS+–256F en FALCON–1024) en laat gebruikers kiezen. Dit beschermt tegen elk nieuw algoritme dat later gebrekkig blijkt te zijn – een verstandige zet gezien PQC relatief nieuw is en niet zo getest als RSA/ECC. Toch zouden meer exotische opties zoals latijhandtekeningen hun eigen onzekerheden kunnen introduceren (bijv., als er een doorbraak wiskundige aanval op lattices zou zijn, zou dat een probleem kunnen zijn; het is onwaarschijnlijk, maar het is het soort ding dat cryptografen overwegen).

Een alternatieve strategie is meer brute kracht: een harde fork om post–quantum crypto op te leggen over de hele linie. Dit zou eenvoudiger zijn in uitvoering (verander gewoon de regels bij block X zodat alleen PQ-handtekeningen vanaf dat moment geldig zijn), maar politiek en praktisch is het veel moeilijker. Harde forks kunnen de keten splitsen als niet iedereen het eens is –Skip translation for markdown links.

Content: think of Bitcoin Cash splitting off in 2017 over a disagreement.

Als een significante minderheid van gebruikers of miners weigert mee te gaan met een quantum-hard-fork (misschien omdat ze het niet eens zijn met de timing of de keuze van het algoritme), zou je kunnen eindigen met twee concurrerende Bitcoins, wat een nachtmerrie zou zijn voor waarde en vertrouwen. Dus, de meesten zien een hard fork voor quantum als een laatste redmiddel, misschien alleen als een noodsituatie het dicteert en er nagenoeg unanieme instemming is uit pure noodzaak.

We moeten ook het gebruikersaspect overwegen: gewone Bitcoin-houders zouden op enig moment hun munten naar nieuwe adressen moeten verplaatsen om veilig te blijven. Zolang ze hun privé-sleutels hebben, kunnen ze altijd van een oud adres naar een nieuw adres overmaken. Maar sommige munten zijn verloren gegaan of worden vastgehouden door mensen die niet opletten. Die munten kunnen voor altijd in kwetsbare adressen blijven.

Een voorgesteld (academisch geïntroduceerd) idee is dat wanneer quantum computing arriveert en enkele munten niet zijn verplaatst, er een "opslag" of herstelproces kan zijn om ze te beschermen (misschien bevriezen miners tijdelijk voor de hand liggende pogingen tot quantum-diefstal of iets dergelijks). Dit raakt echter zeer omstreden gebied van mogelijk het schenden van de fungibiliteit van Bitcoin of het toestaan van speciale gevallen, wat de gemeenschap zou verafschuwen. Realistisch gezien, als iemand zijn munten na jaren van waarschuwingen niet upgrade en ze worden gestolen door een quantum-aanvaller, dan zou dat gewoon deel uitmaken van de nasleep.

Het is vermeldenswaard dat Ethereum en andere smart contract-platformen voor een vergelijkbare governance-uitdaging staan. De cultuur van Ethereum is meer open voor upgrades (ze voeren regelmatig hard forks uit voor verbeteringen), dus zij zouden mogelijk sneller een quantum-veilige transitie uitvoeren, indien nodig. Er is zelfs de mogelijkheid om de programmeerbaarheid van Ethereum te gebruiken om zowel oude als nieuwe handtekeningtypes tot een bepaalde deadline naast elkaar te laten bestaan.

Sommige altcoins zoals Nano, Stellar, etc., gebruiken verschillende handtekeningschema's (zoals ed25519) die even kwetsbaar zijn voor quantum, dus zij zouden ook upgrades nodig hebben. Het is een breed ecosysteemprobleem. Coördinatie over ketens is niet strikt noodzakelijk (elk netwerk kan zichzelf behandelen), maar stel je het scenario voor waarin één grote munt PQ gaat en anderen nog niet - er kunnen marktverschuivingen en arbitrage zijn rond de waargenomen veiligheid.

Kortom, het migreren van een cryptocurrency naar quantum-veilige crypto is net zozeer een sociaal proces als een technisch proces. Het vereist dat ontwikkelaars de code schrijven, ja, maar daarna ook dat miners deze aannemen, bedrijven hun systemen bijwerken, wallet-aanbieders gebruiksvriendelijke tools maken (zodat mensen hun fondsen gemakkelijk naar nieuwe adressen kunnen omzetten), en exchanges de nieuwe adresformaten herkennen. Het is een inspanning van meerdere jaren. De governance-uitdaging is om iedereen op één lijn te houden en ongeveer gelijktijdig te laten bewegen in plaats van te splijten.

Tot nu toe heeft de Bitcoin-gemeenschap laten zien dat ze uitdagingen kan aangaan wanneer dat echt nodig is (bijv. de reactie op bugs of schaalbaarheidsproblemen), hoewel niet zonder drama. De dreigende quantum-dreiging zou eigenlijk kunnen dienen als een verenigende zaak - niemand in crypto wil de munten kapot zien gaan. Zolang de tijdlijn wordt begrepen, zou men hopen dat zelfs de meestal strijdende facties van de gemeenschap samen zouden komen om hun collectieve belang te verdedigen: de integriteit van het netwerk.

Winnaars, Verliezers en Economische Gevolgen

Hoe zou het crypto-landschap eruitzien als quantum computing het punt bereikt waarop het hedendaagse encryptie kan kraken? Het is een scenario dat enkele duidelijke winnaars en verliezers kan opleveren, althans op korte termijn, en de economische vertrouwensbasis in digitale activa sterk kan wankelen.

Laten we eerst het ergste geval overwegen: een plotselinge quantum-aanval wordt haalbaar en wordt losgelaten op een onvoorbereid netwerk zoals Bitcoin. De onmiddellijke verliezer zou vertrouwen zijn. Het vertrouwen in de veiligheid van cryptocurrency zou van de ene op de andere dag kunnen verdwijnen. De prijzen van grote munten zouden waarschijnlijk kelderen doordat houders proberen te verkopen voordat hun fondsen gestolen worden. Vergeet niet, de marktkapitalisatie van Bitcoin (en die van andere crypto's) wordt niet alleen meer vastgehouden door cypherpunk-hobbyisten; het wordt ook vastgehouden door hedgefondsen, ETF's, bedrijven zoals Tesla, en zelfs nationale staten (El Salvador, bijvoorbeeld).

Een ineenstorting van de Bitcoin-prijs veroorzaakt door een beveiligingsfout zou ook schokgolven door de traditionele markten kunnen sturen, gezien de groeiende institutionele blootstelling. We zouden een bredere financiële besmetting kunnen zien als grote investeerders bijvoorbeeld crypto-holdings moeten afschrijven of liquiditeitsproblemen ondervinden. Paniekverkopen is de term die in gedachten komt.

In die chaos, wie zouden de “winnaars” zijn? Uiteraard verkrijgt de aanvaller (als het een entiteit is) mogelijk enorme hoeveelheden gestolen crypto - maar het uitgeven of incasseren ervan kan lastig zijn als iedereen de adressen in de gaten houdt en exchanges de gestolen fondsen op de zwarte lijst zetten. Meer interessant, activa of projecten die quantum-bestendig zijn, zouden plotseling in hoge vraag kunnen komen. Een niche-munt zoals QRL (Quantum Resistant Ledger) zou bijvoorbeeld kunnen stijgen naarmate mensen zich naar iets verplaatsen dat ze als veilig beschouwen. Bedrijven die post-quantum encryptieoplossingen aanbieden, zouden een opleving in het bedrijfsleven kunnen zien (hun diensten nodig om exchanges, wallets, etc. te beveiligen). Het is ook mogelijk dat alternatieve waardeopslag zoals goud of fiatvaluta's een relatief voordeel krijgen als crypto tijdelijk zijn glans verliest.

Echter, op de langere termijn is de term “winnaars” moeilijk toe te wijzen, omdat als het vertrouwen in cryptografie breed geschud wordt, iedereen in de problemen zit. Zoals cryptograaf Michele Mosca waarschuwde, als quantum onze cryptosystemen onverwachts kraakte, zou “het vertrouwen in digitale infrastructuren instorten.”

We zouden verschuiven van ordelijke migratie naar “crisisbeheer,” wat “niet mooi zal zijn,” zei hij. Dat strekt zich uit voorbij crypto: denk aan beveiligde communicaties, banken, het internet. Dus men zou kunnen stellen dat de enige echte winnaars degenen zouden zijn die het voorzagen en zich voorbereidden, waardoor verstoring werd voorkomen. Onder crypto-spelers zou dat gemeenschappen kunnen betekenen die op tijd upgradeerden of van begin af aan met oog op quantum ontworpen.

Laten we een scenario voorstellen waarbij Bitcoin, door grote inspanningen, erin slaagt om soepel te migreren naar post-quantum crypto voordat een quantum-aanvaller arriveert. In dat geval zou het Bitcoin-netwerk door de “quantum-scare” tijdperk kunnen zeilen en aan de andere kant robuust tevoorschijn komen. Het waardevoorstel zou daadwerkelijk versterkt worden (“Bitcoin overleefde de quantum-transitie!” zou nogal een krantenkop zijn). Laat upgradeerende of stagnerende projecten zouden kunnen verliezen. Bijvoorbeeld, als Bitcoin upgradeert en sommige Bitcoin-forks of kleinere munten dat niet doen, zouden gebruikers waarschijnlijk de zwakkere verlaten. Men zou zich een investeerdersrotatie kunnen voorstellen: kapitaal verplaatsen van elke munt die als achterblijvend in quantumveiligheid wordt waargenomen naar die vooraan lopen. Het lijkt een beetje op Y2K voor financiën - bedrijven die hun software op tijd repareerden, waren in orde; degenen die het negeerden, liepen risico op falen.

We moeten ook de mogelijkheid van overheidsingrijpen overwegen. Als er een quantum-crisis zou toeslaan, zouden regelgevers streng kunnen ingrijpen. Ze zouden de handel op crypto exchanges tijdelijk kunnen stopzetten (om verdere verliezen te voorkomen), of zelfs proberen een gecoördineerde wereldwijde reactie te organiseren – misschien door een bepaald standaard upgrade snel door te drukken. Overheden die al sceptisch waren over crypto, zouden het voorval mogelijk als munitie gebruiken: “Zie je wel, dit spul was niet veilig, en kijk nu naar de puinhoop.” Aan de andere kant, als de crypto-gemeenschap de quantum-uitdaging goed navigeert, zou dat indruk kunnen maken op regelgevers over de volwassenheid en veerkracht van de industrie, waardoor mogelijk vertrouwen wordt opgebouwd.

Hoe zit het met decentrale financiën (DeFi) en smart contracts? Die systemen zijn afhankelijk van de onderliggende blockchain-beveiliging. Als de cryptografie van Ethereum bijvoorbeeld zou worden gecompromitteerd, zouden al die DeFi-contracten kunnen worden leeggetrokken door quantum-aanvallers die transacties vervalsen of sleutels naar multisigs stelen. Het hele DeFi-ecosysteem zou erg snel uit elkaar kunnen vallen - in wezen een reeks van bankruns terwijl iedere gebruiker probeert zijn fondsen op te nemen voordat de aanvallers dat doen. De waarde van onderpand zou kelderen, liquidaties zouden cascaderen. Het zou de DeFi-hacks die we tot nu toe hebben gezien (meestal als gevolg van bugs of sleutel-diefstallen) in vergelijking doen verbleken. Nogmaals, projecten die proactief zijn – zeg, een uitleenplatform dat migreert naar quantum-veilige authenticatie voor gebruikersopnames of een DEX die quantum-resistente sleutels gebruikt voor zijn admin-controles – zouden het beter kunnen doen.

Het is het vermelden waard dat sommigen misschien een zilveren rand of kansen vinden. Bijvoorbeeld, crypto miners: als slechts enkele partijen quantumtechnologie voor mining hebben, zouden ze buitengewone beloningen kunnen oogsten (totdat de moeilijkheid zich aanpast of het netwerk reageert). Maar realistisch gezien, als mining werd gedomineerd door een quantumcomputer, is die keten in feite gebroken omdat decentralisatie verdwenen is. Dat is dus niet zozeer een winnaar als wel een Pyrrusoverwinning voor één entiteit.

Nog een invalshoek: De verzekeringsindustrie zou voor uitkeringen kunnen komen te staan als er verzekeraars zijn die crypto-verliezen door diefstal dekken (hoewel velen dergelijke gebeurtenissen uitsluiten). Anderzijds zou dit een nieuwe markt kunnen creëren voor “post-quantum verzekering” en beveiligingsdiensten.

Economisch gezien zou een quantum-gebeurtenis die crypto treft de waarde van de hele sector tijdelijk kunnen verminderen – mogelijk met biljoenen in verloren marktkapitalisatie in een ernstig scenario. Maar menselijke vindingrijkheid stopt niet. Als men nog steeds nut in cryptocurrency ziet (en dat zullen ze waarschijnlijk - de behoefte aan gedecentraliseerde waarde-uitwisseling zal niet verdwijnen), zal de industrie opnieuw opgebouwd worden op nieuwe, sterkere fundamenten. Misschien zouden we "Crypto 2.0” narratieven zien met volledig quantum-veilige blockchains en misschien zelfs quantumtechnologie die voor nieuwe functies wordt benut.

Kort samengevat, in een quantum verstoring:

- Verliezers: Iedereen die onbeschermde crypto bezit (wat momenteel de meeste van ons zijn), exchanges en financiële instellingen die verstrengeld zijn met een vallende markt, en over het algemeen vertrouwen in het systeem. Technisch gezien zouden quantum computing bedrijven te maken kunnen krijgen met terugslag voor het loslaten van chaos, hoewel ze ook een opleving in interesse voor oplossingen zouden zien.

- Winnaars: Degenen die zich hebben ingedekt door vroeg te investeren in PQC, quantum-resistente projecten, mogelijk vroege adoptanten van geüpgradede munten, en de aanvallers (als ze kwaadaardig zijn) totdat ze betrapt worden of hun buit waardeloos wordt door noodforks.Content: blacklisting.

Op de lange termijn zou de grootste winnaar het crypto-ecosysteem kunnen zijn, als het zich succesvol aanpast – omdat het dan zijn aanpassingsvermogen heeft bewezen en een nieuwe kans op leven heeft gekregen onder de meest serieuze bedreiging tot nu toe. Het proces om daar te komen kan echter economisch tumultueus zijn. Het oude gezegde, “Een ons preventie is meer waard dan een pond genezing,” is hier bijzonder toepasselijk. Door te investeren in preventie (het upgraden van algoritmen, het toepassen van goede sleutelhygiëne zoals het niet hergebruiken van adressen, enz.), kan de cryptogemeenschap zichzelf redden van een na–de–feiten genezingspoging, die veel pijnlijker zou zijn.

Quantum–Ready Projecten en Toekomstperspectief

Vooruitkijkend is de kruising van quantum computing en crypto zowel een kans als een bedreiging. Het zet een golf van innovatie en investeringen in gang om cryptografische systemen robuuster te maken. We hebben al enkele projecten (QRL, Naoris, Quranium) uitgelicht die zichzelf op de markt brengen als quantum–ready. Deze worden nu misschien als niche beschouwd, maar ze bieden een glimp van hoe een post–quantum crypto-ecosysteem zou kunnen functioneren.

Bijvoorbeeld, QRL’s gebruik van XMSS hash–gebaseerde handtekeningen betekent dat zelfs als er een quantumcomputer bestond, deze niet gemakkelijk transacties op QRL zou kunnen vervalsen – de beveiliging is afhankelijk van cryptografische hashfuncties, die relatief veiliger zijn tegen quantumaanvallen (alleen beïnvloed door de kwadratische vertraging van Grover’s algoritme). Evenzo betekent Quranium’s gebruik van stateless hash–gebaseerde handtekeningen (waarschijnlijk vergelijkbaar met SPHINCS+) dat er helemaal geen afhankelijkheid is van klassieke elliptische krommen of RSA.

In de bredere industrie zien we toenemende financiering voor start-ups en onderzoeksgroepen in post–quantum cryptografie. De VS en zijn bondgenoten hebben initiatieven gevormd zoals PQCrypto om de acceptatie van nieuwe standaarden te begeleiden. De EU heeft zijn eigen projecten onder Horizon-financiering voor quantum–veilige cryptografie. Ook durfkapitaal heeft interesse: bedrijven die quantum–veilige VPN's, veilige berichten of blockchaintoepassingen ontwikkelen, zijn begonnen geld op te halen, in afwachting van een stijgende vraag naarmate we dichter bij praktische quantumcomputing komen. Het is vergelijkbaar met de vroege dagen van cybersecurity – degenen die als eerste de "quantum firewall" bouwen, zouden grote beloningen kunnen oogsten.

Interessant is dat sommige blockchainprojecten zelfs bekijken hoe quantumcomputing voordelig zou kunnen zijn. Bijvoorbeeld, er is speculatief onderzoek naar de vraag of quantumcomputers op een dag bepaalde proof–of–work algoritmen efficiënter zouden kunnen uitvoeren (hoewel dat typisch als een bedreiging wordt gezien, niet als een voordeel, omdat het mining centraliseert). Een andere potentiële positieve toepassing: echt willekeurige getallengeneratie. Quantumprocessen zijn inherent willekeurig, dus sommige protocollen kunnen quantum–willekeurige getallengeneratoren gebruiken om de onvoorspelbaarheid in consensus of cryptografische protocollen te verbeteren (het team van Cardano heeft bijvoorbeeld vermeld quantum RNG te gebruiken voor betere willekeurigheid in leidderelectie).

Bovendien, als quantumcomputers uiteindelijk optimalisatieproblemen kunnen oplossen of chemie efficiënt kunnen simuleren, kunnen blockchainnetwerken die zich richten op die gebieden (zoals netwerken voor computergebruik of wetenschap) quantumcomputing integreren als onderdeel van hun ecosysteem (denk aan orakels of off–chain berekeningen die aansluiten op slimme contracten).

Voor dagelijks crypto-gebruikers vereist de toekomstperspectief geen paniek, maar vraagt het wel om bewustzijn en gereedheid. Een praktische stap die gebruikers vandaag kunnen nemen: het vermijden van het hergebruiken van adressen. Zoals Nic Carter benadrukte, helpt basis hygiëne zoals het niet herhaaldelijk gebruiken van hetzelfde Bitcoin-adres ervoor zorgen dat uw openbare sleutel niet langer dan nodig in de openheid blijft. Op die manier, zelfs als er morgen een quantumcomputer uitkomt, kan hij u alleen maar aanvallen als u een transactie heeft gedaan en uw pubkey hebt blootgesteld; als uw munten op een adres staan waar nooit van is uitgegeven, zijn ze iets veiliger (totdat u ze uitgeeft). In de toekomst zullen wallets waarschijnlijk quantum–veilige adresopties beginnen aanbieden.

We zouden bijvoorbeeld een Bitcoin-wallet kunnen zien die een P2QRH-adres kan aanmaken (mocht dat BIP-360-plan of een soortgelijk plan doorgaan) en u helpen uw fondsen met één klik te migreren. Als gebruiker is het up-to-date blijven over deze ontwikkelingen cruciaal. Er kan een dag komen dat u een melding ziet: “Upgrade uw wallet nu naar quantum–resistente adressen.” Het zou verstandig zijn om dat te doen in plaats van het uit te stellen.

Een andere manier waarop gebruikers hun crypto-bezit “toekomstbestendig” kunnen maken, is door enigszins te diversifiëren in activa die inherent quantum–proof zijn. Dit zou kunnen betekenen het aanhouden van enkele munten op quantum–veilige blockchains, of zelfs het aanhouden van activa die helemaal niet digitaal zijn (als een hedge). Echter, met genoeg tijd is het waarschijnlijk dat de belangrijkste cryptocurrencies de upgrade zullen uitvoeren, dus men hoeft niet van het schip te springen om veilig te blijven.

Vanuit een gemeenschappelijk perspectief kunt u in de komende jaren veel meer samenwerking verwachten tussen cryptografen, blockchain-ontwikkelaars en quantumfysici. Het probleem overschrijdt disciplines. We zullen waarschijnlijk workshops en hackathons zien die specifiek gericht zijn op blockchain en post–quantum beveiliging. IEEE, IACR, en andere instanties bevorderen al dergelijke kruisbestuivingen. Deze interdisciplinaire inspanning is cruciaal omdat het implementeren van PQC in een blockchain zowel het begrijpen van nieuwe wiskunde als het aanpassen ervan aan de omstandigheden van echte netwerken omvat.

Ten slotte omvat de toekomstperspectief een scenario waarin quantumcomputers arriveren en crypto niet alleen overleeft, maar gedijt. Als blockchains succesvol overstappen naar quantum–resistente algoritmen, zou dat ze wellicht meer geloofwaardigheid geven. Ze zullen een van de moeilijkste mogelijke tests van duurzaamheid hebben doorstaan. En dan opent, intrigerend genoeg, de deur naar quantum–gestuurde cryptografie. Bijvoorbeeld, zero–knowledge bewijzen en andere geavanceerde protocollen zouden mogelijk verbeterd kunnen worden met quantumtechnologie (er is theoretisch werk aan quantum zero–knowledge bewijzen).

We kunnen ons zelfs voorstellen dat blockchains zichzelf op een dag beveiligen via quantumtechnieken zoals op quantumverstrengeling–gebaseerde consensus (vergezocht, maar conceptueel interessant: kunnen quantumcommunicatie nodes synchroniseren met nieuwe garanties?). Dit zijn verafgelegen ideeën, maar ze tonen aan dat quantumcomputing niet alleen een dreigingsvector is – het zou ook een mogelijk middel kunnen zijn voor nieuwe soorten cryptografisch vertrouwen als het goed wordt aangewend.

Kortom, de cryptogemeenschap maakt zich proactief klaar voor het “onontkoombare” quantum. Opkomende projecten lopen voorop met quantum–proof ontwerpen, en grote netwerken zijn langzaam maar zeker hun migratiepaden aan het in kaart brengen. Gebruikers hoeven de fysica van qubits niet te begrijpen om te profiteren; ze hoeven alleen maar de beste praktijken te volgen en hun software te updaten zodra er sterkere beveiligingen beschikbaar worden. De ontwikkeling van crypto is altijd gericht geweest op veerkracht – van het overleven van exchange-hacks, berenmarkten, regelgevende maatregelen, en protocolproblemen. De quantumuitdaging is een ander hoofdstuk in dat verhaal. Het is formidabel, ja, maar met vroege aanpassing en wereldwijde standaarden kan de industrie niet alleen voorbereiden op deze eventualiteit, maar er sterker en veiliger uitkomen dan voorheen.

Laatste gedachten

Quantum computing en cryptocurrency bevinden zich op een koers van botsing – misschien niet vandaag of morgen, maar op een gegeven moment in de toekomst. Het conflict wordt vaak in dramatische termen verwoord: “Quantum zal het einde van Bitcoin betekenen.” Op basis van wat we hebben verkend, is een meer genuanceerde kijk nodig. Ja, quantumcomputers zullen op een dag de specifieke cryptografische primitieve breken die momenteel onze digitale activa beschermen. Maar dat hoeft niet het einde van crypto of digitale beveiliging te betekenen. Het betekent het begin van een nieuw hoofdstuk waarin we sterkere schilden inzetten en misschien zelfs quantumtools voor onze verdediging hanteren.

Voorbereiding is essentieel. De situatie doet denken aan de vroege dagen van het internet en de opkomst van cyberdreigingen – degenen die de risico’s van hackers onderkenden en investeerden in cybersecurity bloeiden, terwijl anderen het op de harde manier leerden. Voor de cryptosector is de les duidelijk: wees niet zelfgenoegzaam. Het doel is niet om paniek te zaaien of te sensationaliseren (hopelijk hebben we elke vorm van alarmisme hier vermeden), maar eerder om een nuchtere waarheid te benadrukken: we hebben nu een kans om ervoor te zorgen dat cryptocurrencies “onbreekbaar” blijven, zelfs wanneer er quantumcomputers komen die ze anders zouden kunnen breken.

Die voorbereiding vereist wereldwijde standaarden en samenwerking. Net zoals NIST een meerjarige, internationale inspanning leidde om post–quantum algoritmen te evalueren, kan de blockchain-gemeenschap haar eigen equivalent nodig hebben – misschien een alliantie of werkgroep die verschillende projecten, academische instellingen en zelfs overheden omspant, allemaal in overeenstemming over quantum–resistente oplossingen voor gedistribueerde grootboeken. We zouden iets kunnen zien als een “Quantum–Safe Blockchain Alliance” die kennis deelt en timing coördineert, zodat we geen lappendeken hebben van enkele veilige munten en andere die openstaan, wat nog steeds tot systeemproblemen zou kunnen leiden.

Het zal ook veel educatie en communicatie vereisen. Ontwikkelaars moeten gebruikers voorlichten over waarom bepaalde upgrades nodig zijn (we hebben gezien hoe misverstanden in het verleden cruciale updates kunnen vertragen). Communicatie over quantumrisico’s moet een balans creëren: de dreiging niet bagatelliseren, maar ook niet te vroeg alarm slaan zodat mensen afhaken. De boodschap zou moeten zijn: Dit is een onontkoombare evolutie in cryptografie, en we hebben de oplossingen binnen handbereik – we hoeven ze alleen met zorg en urgentie te implementeren.

Een bemoedigend aspect is dat veel van de slimste geesten in cryptografie en computerwetenschap zich al met dit probleem bezighouden. De komende overgang naar een post–quantum wereld wordt vaak vergeleken met de overgang van 32–bit naar 64–bit computing, of van IPv4 naar IPv6: een significante maar beheersbare verschuiving, mits er goede planning is. In het beste geval herinneren gemiddelde cryptogebruikers in 2035 zich misschien niet eens dat er een quantumdreiging was; ze zullen gewoon Bitcoin of Ethereum blijven gebruiken zoals gewoonlijk, onder de motorkap beschermd door roostersignaturen of hash–gebaseerde handtekeningen, en het leven gaat door. Het bereiken van dat “niet–gebeurtenis” resultaat zal het resultaat zijn van jaren van hard werken dat plaatsvindt.Content: op dit moment (en misschien een beetje geluk dat quantum niet veel eerder arriveert dan verwacht).

In concluding

Tot slot is het passend om de gedachte te herhalen die vaak afkomstig is van nuchtere experts: raak niet in paniek – bereid je voor. Net zoals langetermijn-Bitcoin-houders in termen van jaren en decennia denken, moet de beveiliging van het netwerk in generaties worden gedacht. Quantum computing is een technologische verschuiving die eens in de eeuw voorkomt. Om het te navigeren is interdisciplinaire samenwerking nodig: cryptografen om de algoritmen te ontwerpen, blockchain-engineers om ze te integreren, bedrijfsleiders om ze te financieren en te implementeren, en ja, kwantumwetenschappers om ons op de hoogte te houden van de werkelijke stand van zaken van de technologie (voorbij de hype). Dit is geen uitdaging die één groep alleen kan aangaan.

Het cryptografische kat-en-muis-spel zal doorgaan zoals het altijd heeft gedaan. Kwantumcomputers zullen cryptografie dwingen om zich te ontwikkelen, en ontwikkelen zal het. Blockchains, als ze de permanente waarde-uitwisselingsinstrumenten willen zijn die velen hopen, moeten zich ook ontwikkelen. Uiteindelijk kan het verhaal van "onbreekbaar wordt breekbaar" omslaan in "breekbaar wordt weer onbreekbaar". Door voorop te lopen op de bedreiging, kan de cryptogemeenschap ervoor zorgen dat de fundamentele belofte – beveiliging zonder gecentraliseerd vertrouwen – standhoudt, zelfs tegen de krachtigste computers die de mensheid ooit bouwt. Het tijdperk van kwantumcomputing zal een tijdperk van afrekening zijn en hopelijk daarna een tijdperk van vernieuwing voor crypto-beveiliging. De tijd om aan die toekomst te bouwen is nu.