Bybit, друга за величиною у світі криптовалютна біржа за обсягом торгів, повідомила, що її Центр операцій безпеки (SOC) оприлюднив результати дослідження складної багатостадійної кампанії шкідливого ПЗ, націленої на користувачів macOS, які шукають «Claude Code» – інструмент розробки на базі ШІ від Anthropic.

Звіт є одним із перших відомих розкриттів активної загрозової кампанії з боку централізованої криптобіржі (CEX), спрямованої на розробників через канали пошуку інструментів ШІ, що підкреслює зростаючу роль сектору на передовій кібербезпеки.

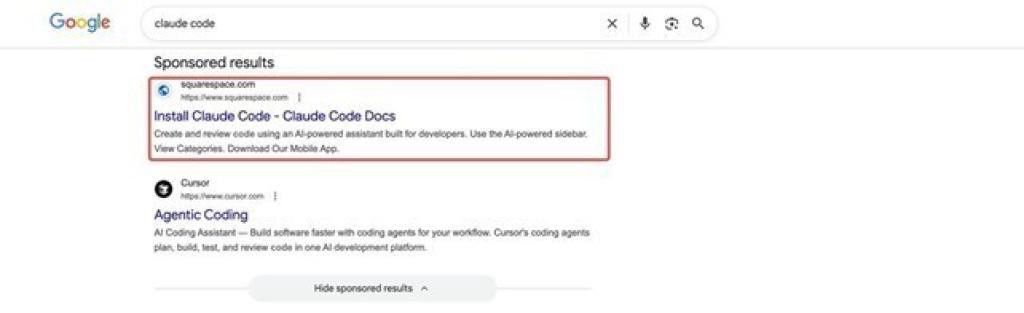

Вперше ідентифікована у березні 2026 року, кампанія використовувала отруєння пошукової оптимізації (SEO‑poisoning), щоб підняти зловмисний домен у верхні результати пошуку Google. Користувачів перенаправляли на підроблену сторінку встановлення, створену так, щоб максимально нагадувати легальну документацію, що запускало двоступеневий ланцюг атаки, зосереджений на викраданні облікових даних, націлюванні на криптоактиви та забезпеченні стійкого доступу до системи.

Початкове корисне навантаження, доставлене через дропер Mach‑O, розгортало infostealer на базі osascript, який демонстрував характеристики, подібні до відомих варіантів AMOS та Banshee. Воно виконувало багатофазну послідовність обфускації, щоб вилучити конфіденційні дані, зокрема облікові дані браузера, записи macOS Keychain, сесії Telegram, профілі VPN та інформацію криптовалютних гаманців. Дослідники Bybit зафіксували спроби цілеспрямованого доступу до понад 250 розширень браузерних гаманців та кількох настільних застосунків‑гаманців.

Друге корисне навантаження впроваджувало бекдор на C++, що мав розвинені можливості обходу виявлення, включно з виявленням пісочниці й зашифрованими конфігураціями під час виконання. Шкідливе ПЗ забезпечувало стійкість через системні агенти та дозволяло виконання віддалених команд через HTTP‑опитування, надаючи зловмисникам тривалий контроль над скомпрометованими пристроями.

SOC Bybit застосував робочі процеси з підтримкою ШІ на всьому життєвому циклі аналізу шкідливого ПЗ, суттєво прискоривши час реагування при збереженні глибини аналітики. Первинний тріаж і класифікація зразка Mach‑O були завершені за лічені хвилини, при цьому моделі відмітили поведінкову схожість із відомими сімействами шкідливого ПЗ.

Дизасемблювання та аналіз керування потоком із підтримкою ШІ скоротили час, необхідний для глибокої інспекції бекдора другого етапу, з оцінених шести‑восьми годин до менш ніж 40 хвилин. Паралельно автоматизовані конвеєри витягу ідентифікаторів компрометації (IOC) – включно з інфраструктурою командування й керування, файловими підписами та поведінковими шаблонами – та зіставили їх з усталеними фреймворками загроз.

Такі можливості дали змогу розгорнути засоби виявлення того ж дня. Генерація правил із підтримкою ШІ допомогла створити сигнатури загроз та правила для засобів виявлення на кінцевих точках, які аналітики валідували перед впровадженням у продуктивні середовища. Чернетки звітів, згенеровані ШІ, додатково скоротили час підготовки, дозволивши фіналізувати продукти розвідки загроз приблизно на 70% швидше, ніж у традиційних робочих процесах.

«Як одна з перших криптобірж, що публічно документує подібну кампанію шкідливого ПЗ, ми вважаємо, що поширення цих результатів є критично важливим для посилення колективного захисту в усій індустрії», – сказав Девід Зонг, керівник підрозділу контролю групових ризиків і безпеки в Bybit. «Наш SOC з підтримкою ШІ дозволяє нам перейти від виявлення до повної видимості ланцюга атаки в межах одного операційного вікна. Те, що раніше вимагало роботи команди аналітиків у кілька змін – декомпіляція, вилучення IOC, підготовка звітів, написання правил – було виконано за один сеанс, де ШІ виконував основну роботу, а наші аналітики забезпечували експертну оцінку та валідацію».

Розслідування також виявило методи соціальної інженерії, включно з фальшивими запитами пароля macOS, які використовувалися для перевірки та кешування облікових даних користувачів. У деяких випадках зловмисники намагалися замінити легальні криптогаманці, такі як Ledger Live та Trezor Suite, троянізованими версіями, розміщеними на зловмисній інфраструктурі.

Шкідливе ПЗ було націлене на широкий спектр середовищ, включно з браузерами на базі Chromium, варіантами Firefox, даними Safari, нотатками Apple Notes та локальними файловими директоріями, які часто використовуються для зберігання конфіденційних фінансових або автентифікаційних даних.

Bybit ідентифікувала кілька доменів та кінцевих точок командування й керування, пов’язаних із кампанією; усі вони були знешкоджені для публічного розкриття. Аналіз свідчить, що зловмисники покладалися на періодичне HTTP‑опитування, а не на постійні з’єднання, що ускладнює виявлення.

Інцидент відображає зростання тенденції атак на розробників через маніпульовані результати пошуку, особливо в міру того, як інструменти ШІ стають мейнстрімом. Розробники залишаються цілями з високою цінністю через їхній доступ до кодових баз, інфраструктури та фінансових систем.

Bybit підтвердила, що зловмисну інфраструктуру було виявлено 12 березня, а повний аналіз, пом’якшення наслідків і впровадження засобів виявлення завершено того ж дня. Публічне розкриття відбулося 20 березня разом із детальними рекомендаціями щодо виявлення.

#Bybit / #CryptoArk / #NewFinancialPlatform

Про Bybit

Bybit – друга за величиною у світі криптовалютна біржа за обсягом торгів, що обслуговує глобальну спільноту з понад 80 мільйонів користувачів. Заснована у 2018 році, Bybit переосмислює відкритість у децентралізованому світі, створюючи простішу, відкриту та рівну екосистему для всіх. Зі сильним фокусом на Web3, Bybit стратегічно співпрацює з провідними блокчейн‑протоколами, щоб забезпечити надійну інфраструктуру та стимулювати інновації on‑chain. Відома своєю безпечною кастодією, різноманітними ринками, інтуїтивним користувацьким досвідом і просунутими блокчейн‑інструментами, Bybit поєднує TradFi та DeFi, надаючи можливість забудовникам, творцям і ентузіастам розкрити повний потенціал Web3. Відкрийте майбутнє децентралізованих фінансів на Bybit.com.

Для отримання детальнішої інформації про Bybit, будь ласка, відвідайте Bybit Press

Із запитами від ЗМІ, будь ласка, звертайтеся: [email protected]

Щоб отримувати оновлення, підписуйтеся на: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube