Bybit は、取引量で世界第 2 位の暗号資産取引所として、自社のセキュリティオペレーションセンター(SOC)が、「Claude Code」という Anthropic の AI 開発ツールを検索する macOS ユーザーを標的とした、高度で多段階のマルウェアキャンペーンの詳細を明らかにしたと報告した。

このレポートは、集中型暗号資産取引所(CEX)が、AI ツールの発見チャネルを通じて開発者を標的とするアクティブな脅威キャンペーンを公開した、初期の事例の一つであり、サイバーセキュリティ最前線で同業界が担う役割の拡大を浮き彫りにしている。

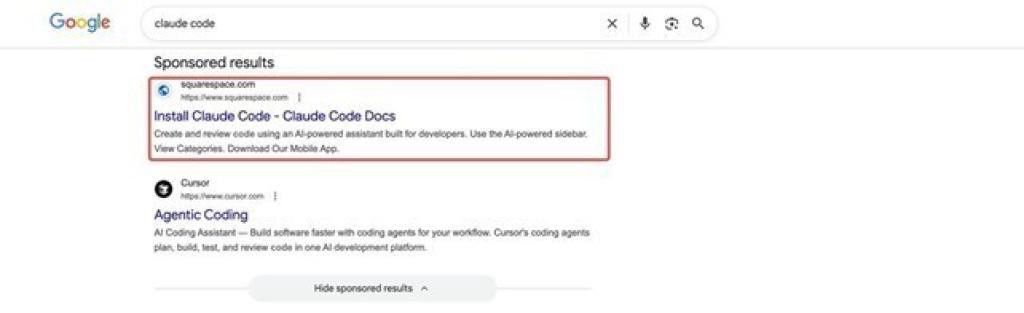

このキャンペーンは 2026 年 3 月に初めて確認され、検索エンジン最適化(SEO)ポイズニングを用いて悪意あるドメインを Google 検索結果の上位に押し上げた。ユーザーは正規ドキュメントに酷似した偽のインストールページにリダイレクトされ、資格情報の窃取、暗号資産の狙い撃ち、および永続的なシステムアクセスに焦点を当てた 2 段階の攻撃チェーンが開始されるよう設計されていた。

最初のペイロードは Mach-O ドロッパー経由で投下され、osascript ベースのインフォスティーラーを展開した。このマルウェアは、既知の AMOS や Banshee 亜種と類似した特徴を示し、複数フェーズの難読化シーケンスを実行して、ブラウザの認証情報、macOS キーチェーンのエントリ、Telegram セッション、VPN プロファイル、暗号資産ウォレット情報などの機密データを抽出した。Bybit の研究者は、250 を超えるブラウザベースのウォレット拡張機能および複数のデスクトップウォレットアプリケーションに対する標的型アクセス試行を特定した。

2 段階目のペイロードでは、サンドボックス検知や暗号化されたランタイム設定など、高度な回避機能を持つ C++ ベースのバックドアが導入された。このマルウェアはシステムレベルのエージェントを通じて永続化を確立し、HTTP ベースのポーリングによるリモートコマンド実行を可能にすることで、攻撃者に侵害端末への継続的な制御権を与えた。

Bybit の SOC は、マルウェア解析ライフサイクル全体にわたり AI 支援ワークフローを活用し、分析の深度を維持しつつ、対応時間を大幅に短縮した。Mach-O サンプルの初期トリアージと分類は数分以内に完了し、モデルが既知のマルウェアファミリーとの行動面での類似性にフラグを立てた。

AI 支援によるリバースエンジニアリングとコントロールフロー解析により、2 段階目バックドアの詳細な解析に要する時間は、従来推定の 6〜8 時間から 40 分未満へと削減された。同時に、自動抽出パイプラインが、コマンド&コントロール基盤、ファイルシグネチャ、行動パターンなどの侵害指標(IOC)を特定し、既存の脅威フレームワークへマッピングした。

これらの機能により、同日中の検知対策の導入が可能になった。AI 支援のルール生成は、脅威シグネチャやエンドポイント検知ルールの作成を支援し、アナリストが検証を行ったうえで本番環境へ反映した。AI が生成したレポート草稿によって作業の所要時間も短縮され、従来ワークフローと比べておよそ 70% 早くスレットインテリジェンス成果物を完成させることができた。

「この種のマルウェアキャンペーンを公開ベースで文書化した暗号資産取引所として、私たちは、知見の共有が業界全体の集団防衛力を高めるうえで極めて重要だと考えています」と Bybit グループリスクコントロール兼セキュリティ部門責任者 David Zong 氏 は述べた。「AI 支援 SOC によって、検知からキルチェーン全体の可視化までを単一のオペレーションウィンドウの中で完結できるようになりました。かつては複数シフトにまたがるアナリストチームを要したデコンパイル、IOC 抽出、レポート作成、ルール記述といった作業が、AI が重労働を担い、アナリストが判断と検証を行う形で、単一セッション内で完了しています。」

調査では、ソーシャルエンジニアリング手口も明らかになった。ユーザーの認証情報を検証・キャッシュする目的で使用される偽の macOS パスワードプロンプトなどが確認されている。場合によっては、攻撃者が Ledger Live や Trezor Suite などの正規暗号資産ウォレットアプリケーションを、悪意あるインフラにホストしたトロイの木馬化バージョンに置き換えようと試みたケースもあった。

このマルウェアは、Chromium 系ブラウザ、Firefox 系派生ブラウザ、Safari データ、Apple メモ、そして機密な金融情報や認証データの保存に一般的に用いられるローカルファイルディレクトリなど、幅広い環境を標的としていた。

Bybit は、このキャンペーンに関連する複数のドメインおよびコマンド&コントロール用エンドポイントを特定し、公開時点ではすべて無害化(defang)したことを明らかにした。分析によれば、攻撃者は永続的な接続ではなく断続的な HTTP ポーリングに依存しており、検知をより困難にしていた。

このインシデントは、特に AI ツールが一般に普及するにつれ、操作された検索結果を通じて開発者を標的とする攻撃者の動向が強まっていることを反映している。開発者は、コードベース、インフラ、金融システムへのアクセス権を持つことから、依然として高価値ターゲットであり続けている。

Bybit は、悪意あるインフラを 3 月 12 日に特定し、同日中に完全な分析、緩和策、および検知対策を完了したことを確認した。3 月 20 日には、詳細な検知ガイドラインとともに公開開示を実施した。

#Bybit / #CryptoArk / #NewFinancialPlatform

Bybit について

Bybit は取引量で世界第 2 位の暗号資産取引所であり、世界 8,000 万人以上のユーザーコミュニティにサービスを提供している。2018 年に設立された Bybit は、誰もがよりシンプルでオープンかつ公平なエコシステムに参加できるようにすることで、分散型世界におけるオープンネスの概念を再定義している。Web3 に強くフォーカスし、主要なブロックチェーンプロトコルとの戦略的パートナーシップを通じて堅牢なインフラを提供し、オンチェーンイノベーションを推進している。安全なカストディ、多様なマーケット、直感的なユーザー体験、高度なブロックチェーンツールで知られる Bybit は、トラディショナルファイナンス(TradFi)と分散型ファイナンス(DeFi)のギャップを埋め、ビルダー、クリエイター、愛好家が Web3 の可能性を最大限に引き出せるように支援している。分散型金融の未来は Bybit.com で確認できる。

Bybit の詳細については Bybit Press を参照。

メディア問い合わせ先: [email protected]

最新情報のフォローはこちら: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube