Bybit는 전 세계 거래량 기준 두 번째로 큰 암호화폐 거래소로, 자사 보안관제센터(SOC)가 Anthropic의 AI 기반 개발 도구인 "Claude Code"를 검색하는 macOS 사용자를 겨냥한 정교한 다단계 멀웨어 캠페인에 대한 조사 결과를 공개했다고 밝혔다.

이번 보고서는 중앙화 암호화폐 거래소(CEX)가 AI 도구 검색 채널을 통해 개발자를 노리는 활성 위협 캠페인을 공개한 첫 사례 중 하나로, 암호화폐 분야가 사이버 보안 인텔리전스 최전선에서 점차 중요한 역할을 수행하고 있음을 보여준다.

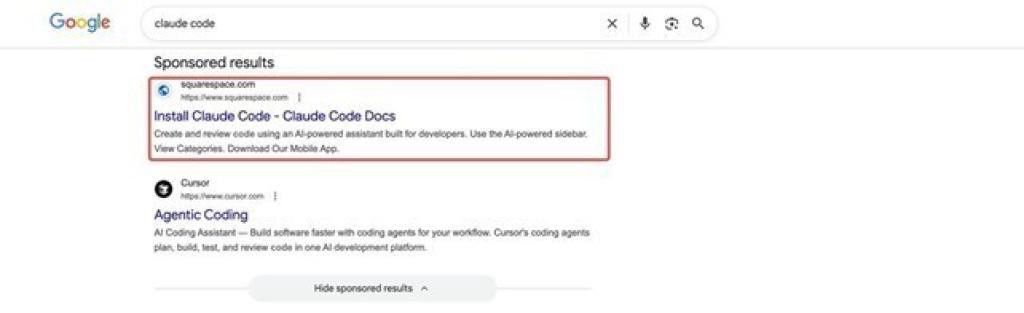

이 캠페인은 2026년 3월 최초 식별되었으며, 검색엔진 최적화(SEO) 오염 기법을 사용해 악성 도메인을 구글 검색 결과 상단으로 끌어올렸다. 사용자는 합법적인 문서를 정교하게 모방한 위조 설치 페이지로 리디렉션되었고, 그 결과 자격 증명 탈취, 암호화폐 자산 탈취, 지속적인 시스템 접근에 초점을 둔 2단계 공격 체인이 촉발됐다.

초기 페이로드는 Mach-O 드로퍼를 통해 전달되었으며, osascript 기반 인포스틸러를 배포했다. 이 인포스틸러는 기존 AMOS 및 Banshee 계열과 유사한 특성을 보였다. 멀웨어는 다단계 난독화 과정을 통해 브라우저 자격 증명, macOS 키체인 항목, 텔레그램 세션, VPN 프로필, 암호화폐 지갑 정보를 포함한 민감 데이터를 추출했다. Bybit 연구진은 250개가 넘는 브라우저 기반 지갑 확장 프로그램과 여러 데스크톱 지갑 애플리케이션을 겨냥한 접근 시도를 확인했다.

2단계 페이로드는 고급 회피 기능을 갖춘 C++ 기반 백도어를 추가로 주입했다. 여기에는 샌드박스 탐지 기능과 암호화된 런타임 구성 요소가 포함됐다. 멀웨어는 시스템 수준 에이전트를 통해 지속성을 확보하고, HTTP 기반 폴링을 통해 원격 명령 실행을 가능하게 함으로써 공격자가 감염 기기에 지속적으로 접근할 수 있도록 했다.

Bybit SOC는 멀웨어 분석 전 주기에 걸쳐 AI 지원 워크플로를 활용해 분석의 깊이를 유지하면서도 대응 시간을 크게 단축했다. Mach-O 샘플에 대한 초기 트리아지와 분류는 수분 이내에 완료되었고, 모델이 이미 알려진 멀웨어 계열과의 행위 유사성을 자동으로 식별했다.

AI 기반 리버스 엔지니어링과 제어 흐름 분석을 통해 2단계 백도어를 심층 분석하는 데 필요한 시간을 기존 6~8시간에서 40분 미만으로 줄였다. 동시에 자동화된 추출 파이프라인이 C2 인프라, 파일 서명, 행위 패턴 등 침해 지표(IOC)를 식별하고, 이를 기존 위협 프레임워크에 매핑했다.

이러한 역량을 바탕으로 같은 날 탐지 방안을 배포할 수 있었다. AI 지원 규칙 생성 기능은 위협 시그니처와 엔드포인트 탐지 규칙 작성을 도왔고, 분석가들이 이를 검증한 뒤 실제 운영 환경에 반영했다. AI가 생성한 보고서 초안은 산출물 작성 시간을 추가로 단축시켜, 전통적 워크플로 대비 약 70% 빠르게 위협 인텔리전스를 최종 정리할 수 있게 했다.

"이러한 유형의 멀웨어 캠페인을 공개적으로 문서화한 첫 암호화폐 거래소 중 하나로서, 이번 조사 결과를 공유하는 것이 업계 전체의 집단 방어력을 강화하는 데 매우 중요하다고 믿습니다."라고 **Bybit 그룹 리스크 통제 및 보안 총괄 데이비드 종(David Zong)**은 말했다. "AI 지원 SOC를 통해 우리는 단일 운영 윈도우 안에서 탐지 단계에서 전체 킬체인 가시성 확보 단계까지 빠르게 전환할 수 있습니다. 예전에는 여러 교대조에 걸친 분석가 팀이 수행해야 했던 디컴파일, IOC 추출, 보고서 작성, 규칙 수립 작업이 이제 단일 세션에서 AI가 대부분의 무거운 작업을 처리하고, 분석가가 판단과 검증을 제공하는 방식으로 마무리되고 있습니다."

조사 결과에는 소셜 엔지니어링 전술도 포함됐다. 여기에는 사용자 자격 증명을 검증·캐시하기 위해 사용하는 것처럼 꾸민 가짜 macOS 비밀번호 프롬프트가 있었다. 일부 사례에서는 공격자가 Ledger Live, Trezor Suite와 같은 합법적인 암호화폐 지갑 애플리케이션을 악성 인프라에 호스팅된 트로이화 버전으로 교체하려는 시도가 포착됐다.

멀웨어는 Chromium 기반 브라우저, Firefox 계열, Safari 데이터, Apple 메모, 금융 또는 인증 관련 민감 데이터를 보관하는 데 흔히 사용되는 로컬 파일 디렉터리 등 매우 다양한 환경을 표적으로 삼았다.

Bybit는 이번 캠페인과 연관된 다수의 도메인 및 C2 엔드포인트를 확인했으며, 모두 공개를 위해 무력화(defang) 조치가 이루어졌다. 분석 결과 공격자는 지속적인 연결 대신 간헐적인 HTTP 폴링에 의존한 것으로 나타나, 탐지를 한층 어렵게 만들었다.

이번 사건은 특히 AI 도구가 주류로 채택됨에 따라 공격자가 조작된 검색 결과를 통해 개발자를 노리는 추세가 강화되고 있음을 보여준다. 개발자는 코드베이스, 인프라, 금융 시스템에 대한 광범위한 접근 권한을 보유하고 있어 여전히 매력적인 고가치 표적이다.

Bybit는 악성 인프라를 3월 12일에 식별했으며, 같은 날 전체 분석, 완화 조치, 탐지 체계 구축을 완료했다고 확인했다. 3월 20일에는 상세 탐지 가이드와 함께 대중에 대한 공식 공개가 이루어졌다.

#Bybit / #CryptoArk / #NewFinancialPlatform

About Bybit

Bybit는 전 세계 거래량 기준 두 번째로 큰 암호화폐 거래소로, 8천만 명이 넘는 글로벌 이용자 커뮤니티를 보유하고 있다. 2018년에 설립된 Bybit는 모두를 위한 더 단순하고 개방적이며 평등한 생태계를 구축함으로써 탈중앙화 세계의 개방성을 재정의하고 있다. Bybit는 Web3에 강력한 초점을 두고 주요 블록체인 프로토콜과 전략적으로 협력하여 견고한 인프라를 제공하고 온체인 혁신을 촉진한다. 안전한 커스터디, 다양한 마켓플레이스, 직관적인 사용자 경험, 고급 블록체인 도구로 잘 알려진 Bybit는 전통 금융(TradFi)과 탈중앙 금융(DeFi) 간의 격차를 해소하여 빌더, 크리에이터, 열성 팬들이 Web3의 잠재력을 최대한 발휘할 수 있도록 돕는다. 탈중앙화 금융의 미래는 Bybit.com에서 확인할 수 있다.

For more details about Bybit, please visit Bybit Press

For media inquiries, please contact: [email protected]

For updates, please follow: Bybit's Communities and Social Media

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube